文│ 军工保密资格审查认证中心 李璐 中国信息通信研究院 汪坤

一、供应链安全背景及演进

说起供应链安全,离不开供应链自身的定义。传统供应链的概念最初起源于物流领域,具体可划分为产品供应链和服务供应链两部分。其中,产品供应链提供有形的产品,更为实体化,侧重于物流中的货物和人员的控制;服务供应链在产品的基础上提供运营、维护等无形的服务,因而更侧重于服务质量优化等方面。2001年制定、2006年修订的国家标准GB/T 18354-2006《物流术语》[1]中,对供应链进行了如下定义:“供应链是生产及流通过程中,涉及将产品或服务提供给最终用户活动的上游与下游组织所形成的网链结构”。

随着ICT产品和服务的广泛应用,以及近年来ICT供应链安全事件的频频发生,ICT供应链安全已成为业界关注的热点,并逐步上升到国家安全层面,研究思路也从传统的主要关注物流运输环节安全性和高效性,逐步转变为从设计、研发、采购、生产、仓储、运输、销售、维护、销毁等全生命周期的角度,厘清供应商、制造商、系统集成商、服务提供商、经销商、客户/用户等各类合作方的角色职责范围及带来的安全风险,建立有效的供应链安全管理机制,打造端到端的安全可控的供应链。

与传统供应链相比,ICT供应链具有下列特点:

ICT产业的全球化特点,使得ICT供应链涉及多种角色,是产品供应链与服务供应链相融合的典范,是包含了物流、信息流和资金流的统一整体。

ICT供应链有多样性的物流甚至多层次的外包,是一个复杂的、全球分布的网链系统,因此未知风险来源更多。

国家关键基础设施的运行高度依赖ICT系统,ICT供应链风险直接影响国防、经济直至国家安全。

因此,ICT供应链对信息安全的需求更迫切,要求更高。

二、供应链安全管理演进路线

美国在供应链安全领域研究工作起步早、调研广、分析深入,体系也较为完善和全面,既有法律法规和规章制度层面的顶层设计,也有配套标准的制定和实施,是各国建立供应链安全研究和管理体系的重要参照。

美国对供应链安全的认识,经历了由传统供应链安全(第一阶段)向ICT供应链安全(第二阶段)的演变。第一阶段美国主要关注运输/物流/货物及人员安全,推动部门为运输部、海关、能源部等,如下表1所示。

美国供应链安全管理战略持续发展过程中,其他国家和地区也同步关注并出台相应的法律法规和规章制度。2005年,世界海关组织发布全球贸易安全与便利标准架构(SAFE)。这是一个面向世界各国和地区所有政府和企业的自愿性要求,要求将透明化的安全管控装置建于出口国境内的物流供应链中,以整合各国企业政府及国际组织力量,共同强化全球供应链安全。欧盟为了响应SAFE架构,于2005年通过欧盟海关法修正案,要求货物在抵达欧盟边境前进行货柜安全信息风险分析管控,以强化进出口通关安全;并于2006年推动优质企业认证(AEO)。所有参与国际贸易物流的供应链相关业者,只要通过AEO认证,就能获得货物国际运输及跨国贸易通关便捷化服务。

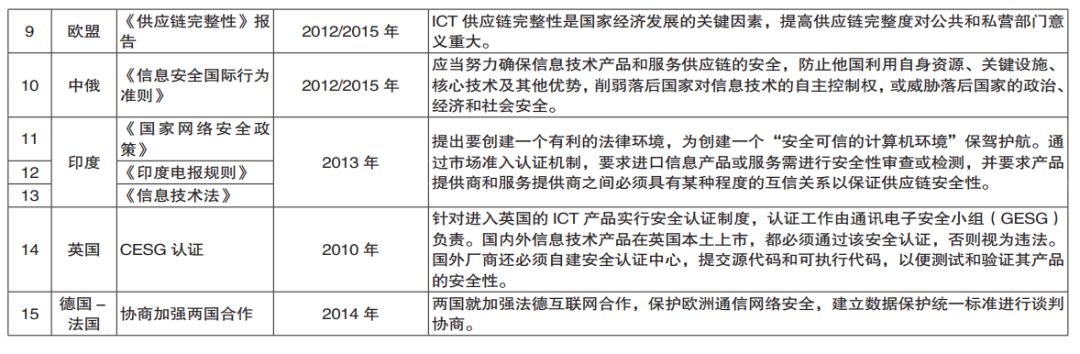

第二阶段美国更为关注ICT供应链安全,并将其提高到国家安全的高度,推动部门主要为白宫、国土安全部、国防部、预算办公室、总务管理局、国家情报总监办公室、美国国家航天局( NASA )、国家标准与技术研究院(NIST)等,中国、俄罗斯、英国等其他国家和地区也相继跟进,具体情况如下表2所示。

三、供应链安全标准化情况

1.国际标准

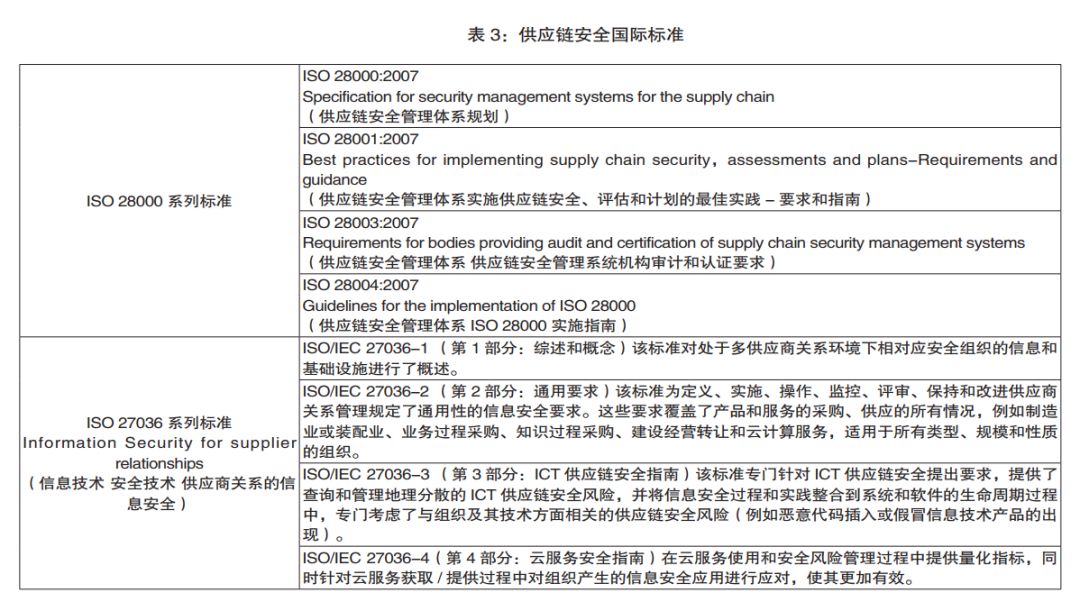

供应链安全的标准化工作与其安全管理演进路线是配套的,也经历了由传统供应链安全(第一阶段)向ICT供应链安全(第二阶段)的演变,如下图1所示。其中,ISO 28000系列标准主要针对传统供应链安全,ISO 27036系列标准中,ISO/IEC 27036-3专门针对ICT供应链安全提出要求,ISO/IEC 27036-4专门针对云计算服务安全提出要求,体现到传统供应链安全管理向ICT供应链安全管理发展过程中的要求变化与过渡。

2.美国标准

美国针对供应链安全,制定了NIST SP 800-161和NIST IR 7622两个影响力较大的标准。

- NIST SP 800-161《Supply Chain Risk Management Practices for Federal Information Systems and Organizations(联邦信息系统和组织的供应链风险管理实践)》:该标准规定了ICT供应链风险管理的基本流程,参考了NIST SP 800-39《管理信息安全风险》中提出的多层次风险管理方法,分别从组织层、业务层以及系统层三个层面和构建风险管理框架、评估风险、应对风险以及监控风险4个步骤来解决风险。

NIST IR 7622《National Supply Chain Risk-Management Practices for Federal Information Systems(联邦信息系统供应链风险管理实践理论)》:该标准给出了供应链风险管理的实施流程。对于高影响系统,ICT供应链风险管理被明确嵌入到采购进程中来分析潜在的供应链风险,实施额外的安全控制以及供应链风险管理的实践;对中度影响的系统,授权机构应该做出是否实施ICT供应链风险管理的决策;低影响系统不需要实施大量的ICT供应链风险管理。

3.中国标准

2018年4月,美国商务部发布公告称,美国政府在未来7年内禁止中兴通讯向美国企业购买敏感产品,引起社会广泛关注。该事件反映出我国在某些关键核心部件的研发、生产、采购等环节存在的供应链安全风险,同时凸显出加强我国 ICT供应链安全研究、评估和监管的重要性。基于此,我国及时出台供应链安全管理国家标准GB/T 36637-2018《信息安全技术 ICT供应链安全风险管理指南》(Information Security Technology-Guidelines for the information and communication technology supply chain risk management)[3],采用风险评估的思路,从产品全生命周期的角度,针对设计、研发、采购、生产、仓储、运输/物流、销售、维护、销毁等各环节,开展风险分析及管理,以实现供应链的完整性、保密性、可用性和可控性安全目标。

四、小结

随着近些年供应链安全事件的层出不穷,ICT供应链安全重要性日益凸显。虽然我国已启动供应链安全标准工作,但在重要信息系统、关键信息基础设施等与国家安全相关的领域,尚缺乏有效的供应链安全风险评估机制和手段。这使得国家主管监管部门难以了解关系国家安全的领域ICT安全风险实际现状,将导致一来监管政策和标准化工作可能脱离业务实际情况,二来难以形成自上而下,自内向外的供应链安全管理长效机制。建议主管监管部门选取供应链安全风险最为突出和急迫的行业及领域,开展供应链安全风险调研和评估试点工作,为建议有效的具有可操作性的供应链安全风险评估和管理体系提供有益参考。

(本文刊登于《中国信息安全》杂志2019年第3期)

声明:本文来自中国信息安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。