据外媒报道,最新两起揭露伊朗网络间谍活动的事件在网上公布。其中一起公布了MuddyWater黑客组织的运营数据,而另一起则透露了伊朗政府官方文件中的一个新组织Rana Institute的信息,该组织与目前已知的伊朗网络间谍组织都没有关联。

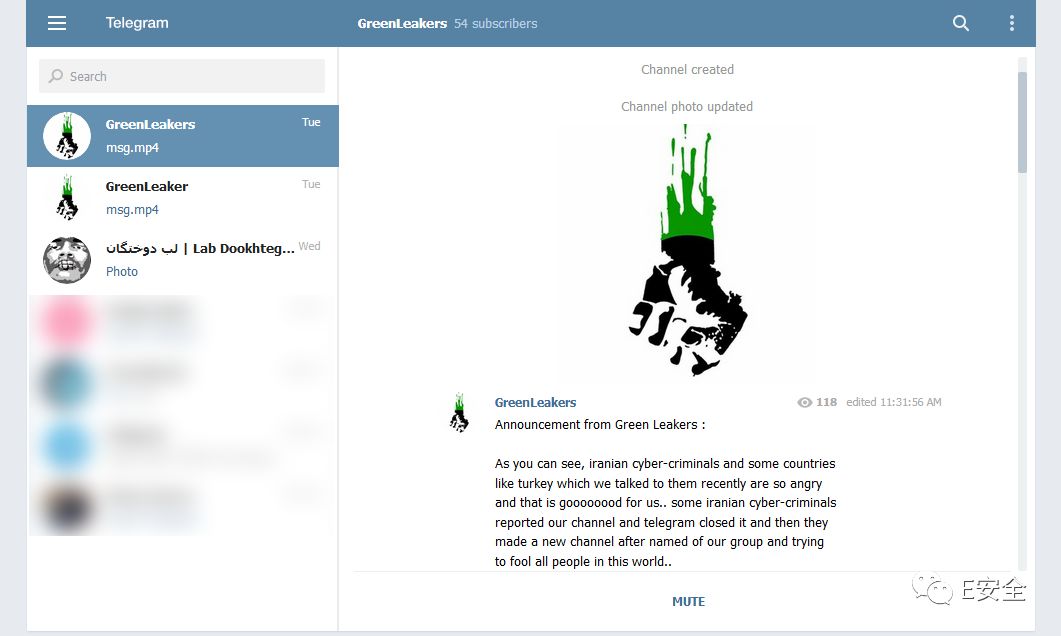

4月也曾发生一起类似事件,一位名为Lab Dookhtegam的神秘人物在一个Telegram频道上公布了与伊朗政府有关的网络间谍组织APT34 (Oilrig)的恶意软件的源代码。

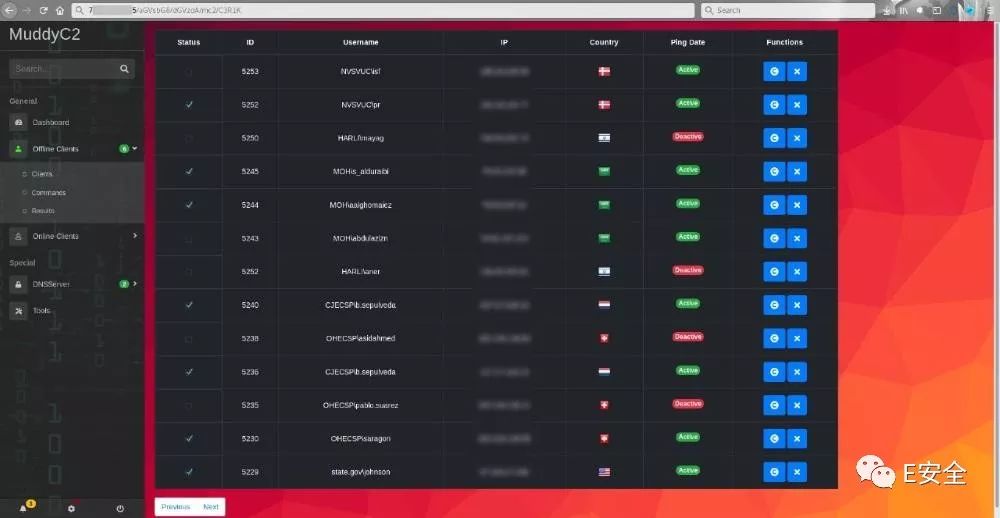

但这次发生的事件与4月的不同,揭秘者没有公布恶意软件的源代码,而是公布了部分源代码截图、命令和控制服务器后端截图,以及部分受害者信息的截图。

揭秘者可能希望通过揭露伊朗黑客行为,损害伊朗与邻国、外国政治盟友以及私营企业的关系。

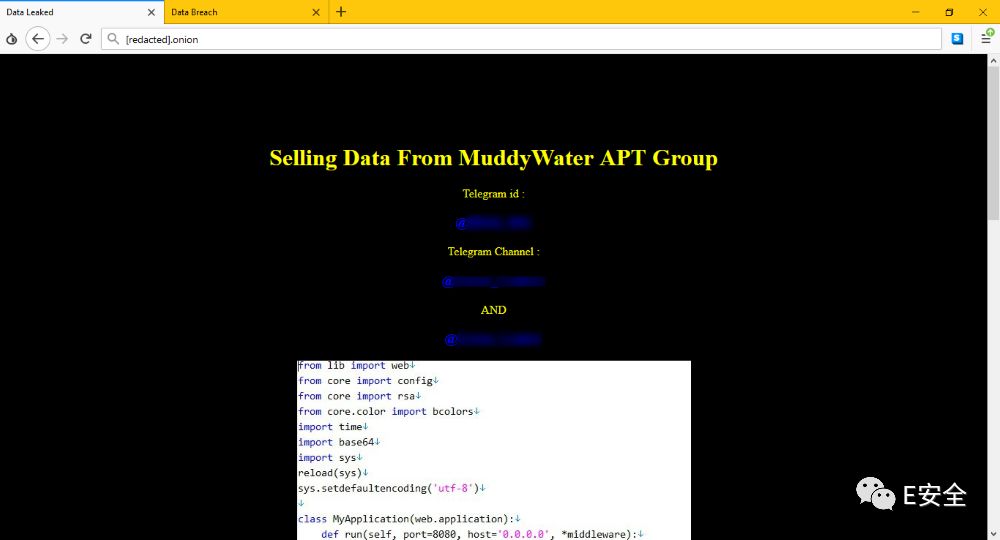

据称,Green Leakers组织揭露了MuddyWater黑客组织的信息,Green Leakers目前仍然运营着两个Telegram频道和两个暗网网站,并在这些网站上出售MuddyWater APT的数据。

他们公布了MuddyWater APT使用的命令和控制(C&C)服务器源代码图片、MuddyWater C&C服务器后端图像,还有一些MuddyWater受害者的IP地址。由于揭秘者仅以截图的形式透露了一小部分数据样本,因此对于事件的真实性,目前还没有定论。

外媒在一个波斯语的公共互联网网站和一个Telegram频道上追踪了另一起类似事件。身份未知的揭秘者从标有“机密”字样的文件中倒出了一些可能来自伊朗情报部门的文件,这些文件描述了Rana Institute的情况。Minerva实验室和ClearSky security的安全研究人员证实了此次揭露的真实性。

泄露的文件来自APT研究人员的威胁情报库,其中详细记录了一个新组织Rana Institute的信息,该组织自2015年以来一直活跃,但它的活动从未被发现。文件中包括受害者名单、网络攻击策略、访问区域、成员名单以及与间谍系统相关的内部网站截图。

这些文件还揭示了该组织的一部分活动,如追踪伊朗境内外的伊朗公民以及该组织的成员。

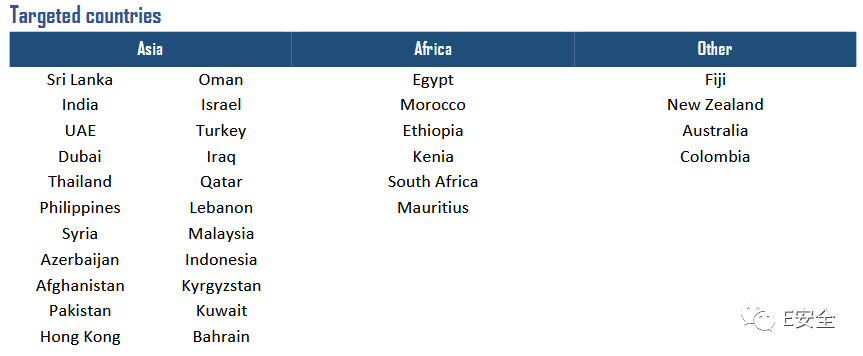

网站上发布的信息还包含了Rana Institute成员的个人信息,以及大量组织活动的信息。该组织大部分活动为攻击航空公司以获取乘客名单,以及攻击旅游预订网站以获取预订和付款卡号码。除了航空公司和旅游预订网站,该组织还攻击保险、IT、电信公司以及世界各地的政府机构。

根据公布的文件,Rana黑客还曾开发恶意软件,其中一个项目是开发能破坏SCADA工业控制系统的恶意软件。ClearSky的研究人员表示,尽管投入很多,但这个项目最终没有成功。

通过揭露Rana组织,揭秘者达到了破坏伊朗网络间谍活动的目的。此举将使伊朗的黑客组织不得不推迟目前或计划中的攻击行动。

声明:本文来自E安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。