Maze勒索软件的一个变体,又被称为ChaCha勒索软件,被检测到正在利用Fallout漏洞利用工具包分发。这个勒索软件有趣的地方在于它会根据受感染机器是家用电脑、服务器还是工作站来确定赎金金额。

Malwarebytes安全研究员Jerome Segura发现这个勒索软件是利用Fallout漏洞利用工具包通过一个伪装成加密货币交换应用程序的虚假网站分发的。

Segura表示,攻击者创建了一个虚假的Abra加密货币网站,以便从广告网络购买流量。在特定条件下,访问此站点的访问者将被重定向到漏洞利用工具包的登录页面。

1、Maze勒索软件加密过程

根据Michael Gillespie的说法,Maze勒索软件使用RSA和ChaCha20加密作为加密过程的一部分。“它在运行时生成一个RSA对,因此它的私钥很可能受到一个主RSA密钥的保护,而公共密钥用于加密单个文件的ChaCha密钥。”

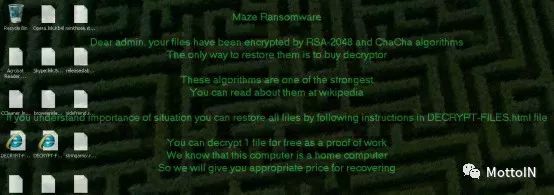

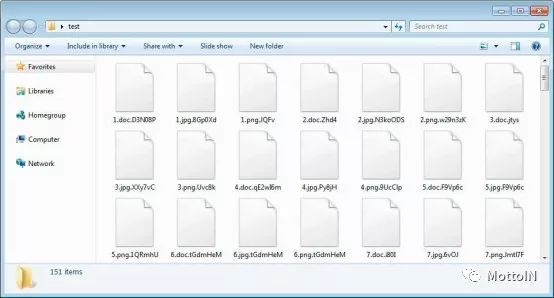

执行时,勒索软件将扫描文件进行加密,并为文件添加不同的扩展名,如下所示。

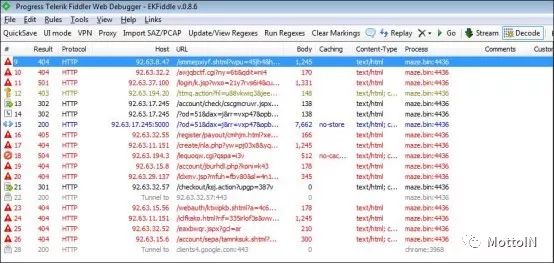

在运行时,勒索软件试图通过它们的IP地址连接到15个站点,这些地址都以92开头。连接时将使用随机url,如下所示。目前尚不清楚这些服务器是无功能的命令和控制服务器,还是出于其他原因使用这些服务器。

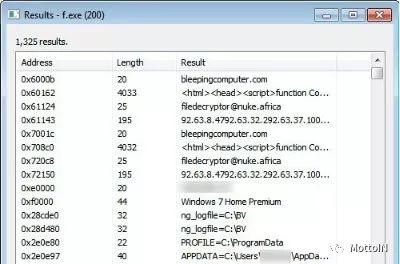

奇怪的是,当研究人员测试该恶意软件时,在其内存中看到了bleepingcomputer.com字符串。不知道为什么它包含该域名或会利用该域名做些什么。

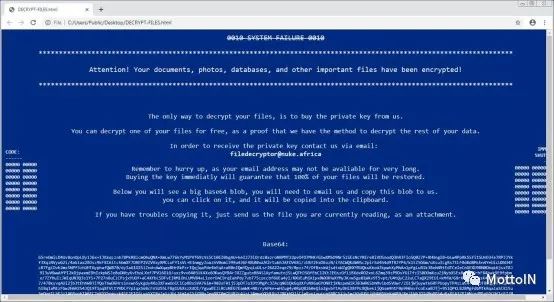

最后,它将创建一个名为DECRYPT-FILES.html的勒索信,其中解释了受害者文件被加密,还留下了可以联系的电子邮箱,以获得付款指示。这封电子邮件目前是filedecryptor@nuke.africa。

勒索信的底部是一个Base64字符串,其中包含一个加密的私有解密密钥和受感染计算机的信息,比如计算机名称、登录用户、Windows版本以及勒索软件使用的其他信息。勒索信指明,在发送电子邮件给勒索软件开发人员时,必须发送此文本。

目前,还没有免费解密这些文件的方法。

2、检测受感染计算机类型

这个勒索软件有趣的地方在于它会根据受感染机器是家用电脑、服务器还是工作站来确定赎金金额。

这些都会显示在桌面壁纸上,它将使用以下字符串之一来表示它是哪种类型的计算机:

standalone server

server in corporate network

workstation in corporate network

home computer

primary domain controller

backup server

very valuable for you

3、如何保护自己免受Maze勒索软件攻击

为了保护自己免受Maze勒索软件,或任何勒索软件的攻击,形成良好的计算机使用习惯以及使用安全软件是很重要的。首先,您应该始终拥有可靠且经过测试的数据备份,以便在发生紧急情况(如勒索软件攻击)时恢复数据。

由于Maze勒索软件是通过漏洞利用工具包安装的,所以请确保安装了所有最新的Windows安全更新,并将程序更新到最新版本。这将防止漏洞利用工具包利用漏洞感染您的计算机。

声明:本文来自MottoIN,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。