7月19日,中国网络空间安全协会的副理事长杜跃进在2019中国网络安全年会上,发表了题为《直面现实,网络空间安全能力亟待升级》的演讲。以下为演讲全文。

我的演讲题目是“直面现实——网络空间安全能力亟待升级”,是想说我们今天的网络安全能力还存在一些非常迫切需要升级的地方。

引言: 回归安全

我说“回归安全”有两层意思:这个会议是2004年我们发起的,现在我再次回到这个会场,心情还是有些小激动的。第二层意思是很多当初一直关注的问题,这些年我转了一圈又回来后,看到很多事情今天依然没有解决,不过这些问题如今变得比过去更加迫切。在我过去转的这一圈里,我经历了国家级的能力建设,做过公务员,在第三方网络安全机构里工作过,在数字经济的一线干过,在安全企业干过,还参与过网络安全领域的外交层面的合作和斗争,等等。我讲这些的目的,是给自己下面的演讲做个背书,因为演讲时间很短,我的PPT又没几个字,还不想让大家烧脑,那么介绍这段经历是让大家相信,我后面说什么你们相信就好了。

一、放弃幻想,看清现实

我们搞安全的人最讨厌的是什么?搞安全的人都不太招人待见。安全要么不出事,不出事觉得你没用;要么出事,一出事也觉得你没用。当客户问“你搞了这么半天,我安全了吗?”,这个问题是安全这行最讨厌的。因为我们回答不了。我们跟客户说“没有绝对的安全”、我们跟客户说“你看中国现在才500亿的市场”(刚才还有说300亿的)……但是假设我国的安全市场有一天达到5000亿了你就敢跟客户说安全了吗?还是不敢。所以客户非常困惑:你们搞了这么多事情,让我花了这么多的钱和精力还不敢告诉我安全不安全,这算怎么回事呢。

那么,谁来决定我们是否安全了呢?

我们一方面跟客户说没有绝对的安全,一方面又跟客户说你得买这个东西买那个东西,你又不能跟他说花更多的钱到底能不能更安全。我们应该告诉客户一件事情——到底谁来决定我们是否安全。

2005年我提出过一个网络安全能力模型。这个模型中的第三个维度是“威胁”。我们行不行不是自己说了算,是对手说了算,马其诺防线在遇到德军的新战术之前,认为自己是足够安全的。可是对手的能力、战法发生变化之后,你原来以为的安全可能彻底失效了。马奇诺防线成了跟不上对手的变化而自以为安全的笑柄故事。网络安全也是一样的,它是人和人的对抗,我们行不行、有多行是对手说了算的。

网络安全的对手是谁呢?

我曾经用白开心、淘黑金、纯小偷和大玩家描述网络安全的四类对手。前三种不讲了,今天重点讲一下第四类“大玩家”。不用解释大家都明白,“大玩家”就是以政治动机为目的的国家级网络攻击力量。“大玩家”是当今网络安全的头号对手。大玩家发起的网络安全攻击是什么呢?是APT,是网络战。

网络战成为无法抗拒的诱惑。

网络战是今天一个无法抗拒的诱惑。各位想一想,如果一个人有一种不受克制的超能力,会怎么样?我相信基本上会变坏的。网络空间现在就是这样的,有一些国家是有这种超能力的。大家还记得斯诺登事件吧。斯诺登事件当时让美国陷入到一个巨大的公关危机里。在那之后的RSA会议上,《CYBER WAR》这本书的作者Richard A. Clarke有一个公开演讲,我当时就坐在他跟前。他说“你们都说美国NSA有各种各样的网络攻击能力,实际上我们的能力比你们想象的还要多,但是我们不会干你们说的那些事的”。不过美国会不会使用他们超强的网络攻击能力, Clarke说了算吗?还是特朗普说了算?特朗普如今做事已经不讲任何行事规则了,而且坚定地奉行只有他们国家的利益才是最优先的。一个掌握全面战略优势的国家每天想的是本国优先,让全世界感受到巨大危机。多年前我也讲过类似内容,但是情况跟今天不一样,当时掌握“超能力”的国家至少表面上还是讲规则的,但是今天的情况就非常恶劣了。

面对“大玩家”的网络战威胁,我们的安全怎么样呢?

究竟什么是网络战,有非常多的东西值得探讨,前面也有演讲人提过。这里我先不讨论怎么理解,只是换个角度来看这件事:网络战的发起者是“大玩家”,大玩家是今天最危险的网络安全对手,而这个对手如今越来越不能忽视了。那么和这样的对手比较,我们的网络安全能力怎么样呢?这里“我们”不是指一个人,而是指我们的国家和所有企业。

对这个问题,我也不讲别的事情,我们就来看两个例子。2013年1月美国发布的APT1报告在座的各位都知道。从美方的角度看,APT1报告证明了人家对我们是“洞若观火”。我们以为在网络空间可以隐匿行踪,很多人以为一个黑客可以挑战世界,而这个报告证明,到2013年1月份为止,人家看我们看的一清二楚。同年的6月份,斯诺登曝光的材料则证明了人家可以在我们的网络里畅通无阻很多年,并且从来没有任何的痕迹留下来,我们一无所知。中国始终没有证据去抓到人家,而且直到今天为止,我们那么多研究APT的,谁能说一说哪些是美国官方在我们国家搞的?这么年过去了,现在是2019年,有这样的案例吗?美国政府很善良,完全不搞我们吗?大家相信吗?我们要等着第二个斯诺登出来拯救我们吗?

讲到这里,大家的心灵应该有点感触了吧。网络战的对手不是想象出来的,而是就在我们眼前。真实的网络战不是发动之后才行动,而是多年潜伏部署,发动的时候一剑封喉。所以对手可能早就卡在我们的咽喉位置了。这种对手可能随时行动,不给我们任何反应时间,但是我们对这一切一无所知,这就是现实。

以上是我想说的第一部分。

二、正确理解,聚焦要务

在这种情况下,我们国家有很多事情要做的,但是有一些最关键的事情是要优先做的,但是前提是要正确理解一些事情。

对网络战威胁的正确理解

关于网络战前面有专家已经讲了一些,我还想补充一些。第一网络战彻底颠覆了传统的战争理论。大家无论是看《战争论》还是看《战争史》里的那些角度,对照我们今天的网络战,会发现差异实在是太大了,太多东西跟过去不一样了,所以过去的经验是无法指导我们的。表面上,大家很多人都能感受到网络战“军民”不分、“平战”不分、“始、终”不同、“规则”不同等,例如我们可以看到什么是战争发起的时间什么是终止的时间完全不一样了、什么是网络战领域的规则等也都不清楚,但是这里至少还有一个平衡的问题。其实二战以后到现在,人类获得了几十年非常难得的和平,这是因为我们在传统战争里找到了一种平衡方式。但是网络战又把这个平衡打破了。未来用什么样的方式建立这种平衡,遏制我刚才说的无法控制自己的诱惑,现在都是没有思路的,这些都是极大的危险。

第二,网络战不同于其他的网络攻击。过去无论是黑灰产也好,一般黑客也好,他们的攻击目的、他们拥有的资源和能力,以及他们最后达到的目标,和大玩家的对手是完全不一样的。

另外,如今网络战的不对称性不同于一些人的理解。过去很多人在梦想着,网络空间对弱国是个机会,可以随便找几个人就能颠覆战略不对称的优势。但现在已经不是这样了,人家摸我们摸的门儿清,可是我们可以看看人家的国家级网络攻击方法,从技术到资源到部署,这不是一两个黑客就能够实现战略平衡的,战略被动的国家只会越来越被动。越来越多的事情证明这已经不是想象了,尤其是现在什么都有可能发生,而且这跟我们每一个人都有关系,并不只是关键基础设施的事情,每一个人都可能成为受害者,每一个人每一个不起眼的地方都可能是重要的攻击路径。

网络安全威胁和对手有很多,但是今天讲的网络战威胁是头部威胁,是必须面对、不能回避的。网络战这件事,美国多年来已经有大量公开研究和讨论,可是我国连“网络攻防”这个词很多年来都不敢讲。似乎讲了攻防,就显得我们不爱好和平了。但是别人都在研究网络战的时候,我们不能做鸵鸟假装看不到,必须要面对这个现实。我们研究攻防技术是为了防御别人的攻击,研究网络战威胁是为了应对和阻止网络战。

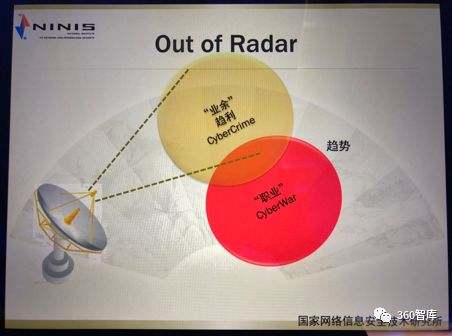

我们当前最大的问题是什么?让我说是“雷达失灵”。这是2011年11月我的一个演讲,我把其中一页动画做了截图,展示了当初我为什么说我们国家网络安全的能力已经“雷达失灵”了:我们过去的雷达是在和业余选手、黑灰产和网络犯罪对抗的过程中学来的经验打造的,以前的网络战手段和这些手段的相似性还比较大。可是后来大玩家的方法越来越不一样了,可是我们的雷达还是原来的雷达,越来越不适用于网络战的手法,这是导致雷达失灵的关键原因。这种现象到今天愈演愈烈,我们平常训练的这些东西不足以支撑我们发现尤其是一些发达国家对我们发起的攻击。美国现在在用产业界积攒的大量特别是来自中国攻击者的攻击手法,来衡量企业的抗攻击能力;中国今天在用中国人自己各种各样的攻击测试手法检验自己企业的抗攻击能力——大家发现其中的问题了吗?我们手里没有人家怎么攻击我们的知识,我们在用这样的标尺衡量自己的抗攻击能力。用这样的标尺建立的雷达,我们是不能发现特定国家的攻击的,因为我们连他们的基础数据都没有。

所以,缺乏“看见”的能力是我们当前最大的问题,是第一要务。对于大玩家发起的非常高端的网络攻击我们要能看见,对于这样的威胁要能准确地判断出来,这是当前的第一要务。

第一是要提炼发现APT的经验。想办法把真正的来自非常发达国家的攻击手段、攻击特点的经验锻炼出来,用于检验我们自己的防御能力。像我们现在的各种实网攻防都是非常好的,极大地提升了大家的意识,但是依然不够,所以一定要有真正的国家级对抗的经验提炼出来。

第二是从单点到联防。我们习惯于每一个企业当成一个独立的院子,在这个范围里来做防御是完全无法对抗其他国家和来自全球的攻击的,必须建立有效的联防。

第三是从合规到能力。前面也有人讲过我也不讲了,合规只是个底线,真正的是看能力的提升,真正的标尺是在能力上而不是在合规上。合规不够,不是说合规不用做。

第四是APT的应对需要“博、大、精、深”,需要多维度的、大空间大时间尺度的安全大数据。除了安全大数据的“博”和“大”之外,还需要攻击代码和行为的深度调查,以及对抗水平瞄准最高标准的精度。我们经常遇到一说什么都有,最后一比很粗糙的情况,对付“黑社会”可以,但是对付网络战对手的顶尖力量就非常不够用。

第五是必须在2C的基础上做2B。我们习惯把业务模式分成要么2C要么2B。我认为在应对网络战威胁的场景下,这个观点要彻底改变:如果依然用纯粹2B的方式来保护企业用户是保护不了的。目前只有在全网2C安全大数据的基础上再叠加2B的能力才能真的帮助政府和企业对抗APT威胁。这意味着如果你只有传统的2B思路,你的雷达只是照在院子里,你可能看到的只是胡萝卜,但是加上全网2C的安全大数据你会发现胡萝卜是诱饵,外面全是陷阱。只有在全网2C的安全大数据里拿到很多的线索,最后来保护这个大池子里的某个2B才会发现真相是什么,才会作出准确的判断。

第六是从高位到高低位结合。当年我们建设国家的网络安全时有个理念叫高低位结合的网络安全监测系统,但是今天“高位”越来越难。高位是网络层,可以看到全网,像卫星一样;低位是指可以真正了解到一个攻击的对象到底是谁、影响的到底是什么。低位实际上是端数据。过去这么多年来高位已经变得越来越难,因为网络上的流量劫持等越来越严重,导致网络里几乎所有流量都是加密的了。在这种情况下,低位数据变得更加重要,高低位结合也变得比过去更加重要。不过低位数据在哪是大家要考虑的事情,用过去建设高位能力的思路是不行的。

第七是从“国家身份队”要到“国家级能力队”。有些人习惯上认为根红苗正就能打败敌人。但是今天全面广泛互联和网络战时代下,实际上每时每刻我们其实都在跟顶尖的国家级攻击者交手。这个时候仅仅身份队对是不行的。这就如同国家选拔运动员到国际上对抗,首先要靠水平高而并非身份。所以只有国家身份队是不行的,更要有国家级能力队才可以,否则的话天天都会打败仗。

三、安全能力,亟待升级

我前面讲的内容如果大家回顾一下其实涉及到四个领域的能力提升。

首先是“技术和产品”能力需要升级。这是非常容易看到的表象:你这是什么技术我学过来,你这是什么产品我学过来。这非常像二战结束时苏联从德国抢了各种各样先进设备。但是这些技术和设备来自于人。二战结束的时候美国是抢了大批的人,谁的后劲更足大家都看得见。没有人哪里来的技术和产品的持续创新?

所以更重要的是“人才”能力的升级。但是对抗高级别的网络战安全威胁,我们有人吗,有更高级的人吗?我们体制内有没有更好的方法留住人,社会上有没有更好的方法培养人?

人才背后,实际上更加关键的是“机制”的升级。人来自于哪里?有没有留住人的机制?美国的持续竞争力,更主要是能够持续吸引人才、流入人才以及让人才能够发挥作用。当我们制定一个跟网络安全相关的政策时要考虑机制问题,要让更多的人愿意进到安全行业,让更多的人愿意留在这个行业。而如果一个政策把机制破坏掉了,无法让更多更好的人流进来,最后我们的技术和产品很快就会落后。

但是所有这些升级的前提,是“意识”的升级。当前面对网络战威胁,最迫切的是大家建立正确的意识。有一句话叫做“方向对了,路就不怕远”。如果方向错了,就麻烦了。所以这四件事情(意识、技术、人才、机制)都迫切需要提升到一个新的高度。我前面讲的内容大家仔细想一想,其实跟这四个有关系的。

谢谢大家。

声明:本文来自360智库,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。