执行摘要

WS-Discovery(WSD)因可被用于DDoS反射攻击而逐渐引起人们的关注。本文对WSD进行了简单介绍,之后,分别从互联网暴露情况和蜜罐捕获的威胁两个角度进行了分析。

本文的关键发现如下:

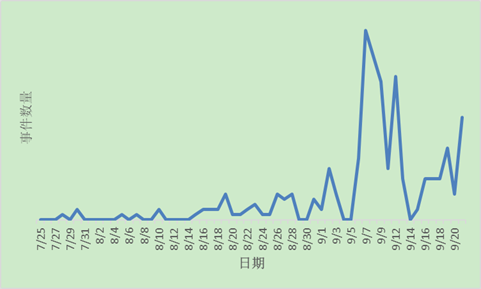

- 自WSD反射攻击在今年2月被百度安全研究人员披露以来,今年下半年利用WSD进行反射攻击的事件明显增多。蜜罐捕获的WSD反射攻击事件从8月中旬开始呈现上升趋势,9月份之后增长快速,需要引起相关人员(如安全厂商、服务提供商、运营商等)足够的重视。

-全球有约91万个IP开放了WSD服务,存在被利用进行DDoS攻击的风险,其中有约73万是视频监控设备,约占总量的80%。

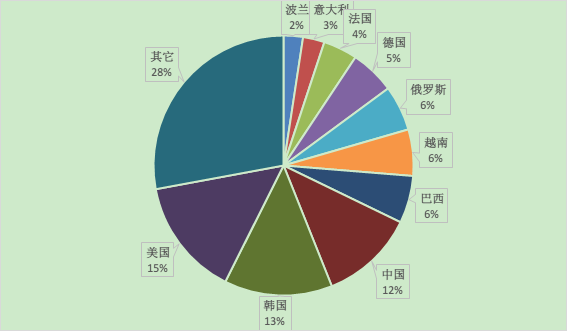

-开放WSD服务的设备暴露数量最多的五个国家依次是中国、越南、巴西、美国和韩国。而其中的视频监控设备暴露数量,又以越南最多。

-约有24%的设备对于WSD的回复报文的源端口并不是3702端口,这对DDoS防护提出了新挑战。

-攻击者在进行WSD反射攻击时,通常不会采用合法的服务发现报文作为攻击载荷,而是尝试通过一些长度很短的载荷来进行攻击。出现最多的是一个三个字节的攻击载荷,约占所有攻击数量的三分之二。

-我们对这个三字节的攻击载荷进行了全网探测,发现并非所有的WSD服务都对其进行响应,有回应的IP数量接近3万个。该载荷所造成的反射攻击的平均带宽放大因子为443。

-92%的攻击事件中,攻击者只会攻击目标IP的一个端口。但是,也有3%的事件,攻击者会攻击目标IP的上千个端口。这会影响目标IP路径上的带宽,造成路径上的转发设备超过带宽随机丢报文。

-攻击者在进行DDoS攻击时,还有可能攻击目标IP所在的网段,这同样会影响目标IP路径上的带宽。在这种情况下,用户甚至都不知道自己遭受了攻击。

一、WSD简介

WS-Discovery(Web Services Dynamic Discovery,WSD)是一种局域网内的服务发现多播协议,但是因为设备厂商的设计不当,当一个正常的IP地址发送服务发现报文时,设备也会对其进行回应,加之设备暴露在互联网上,则可被攻击者用于DDoS反射攻击。今年2月,百度的安全研究人员[1]发布了一篇关于WSD反射攻击①的文章。这是我们发现的关于WSD反射攻击的最早的新闻报道。ZDNet的文章[2]中提到,今年5月也出现过利用WSD的反射攻击,到今年8月的时候,有多个组织开始采用这种攻击方式。Akamai[3]提到有游戏行业的客户受到峰值为35 Gbps的WSD反射攻击。

WSD协议所对应的端口号是3702。当前,视频监控设备的ONVIF规范[4]里面提到使用WSD作为服务发现协议,一些打印机[5]也开放了WSD服务。

对于WSD协议的更多介绍,可以点击原文阅读我们报告的完整版。

①原文中的表述是ONVIF反射攻击,但我们经过分析后发现除ONVIF设备外,打印机等也有可能参与其中。ONVIF在设备发现阶段是基于WSD协议进行通信的。从反射攻击的角度来看,攻击者并非只针对ONVIF设备。虽然百度并没有提WSD反射攻击,但我们认为这是对于WSD反射攻击的首次报道。

二、WSD暴露情况分析

为了精确刻画WSD反射攻击的情况,我们一方面对暴露在互联网上的WSD服务进行了测绘,另一方面我们做了WSD蜜罐,并部署在了我司伏影实验室的蜜网系统中。这两方面的数据将分别在本章和第三章进行介绍。

如无特殊说明,本章所提到的数据为全球单轮次测绘数据(2019年7月)。数据来自绿盟威胁情报中心(NTI),NTI已提供对于WSD服务的检索支持。

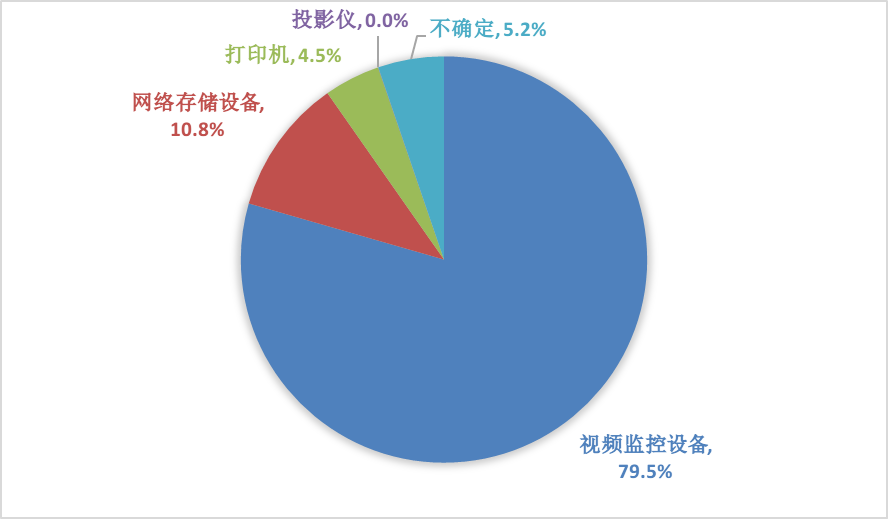

全球有约91万个IP开放了WSD服务,存在被利用进行DDoS攻击的风险,其中有约73万是视频监控设备,约占总量的80%。

图 2.1 开放WSD服务的设备类型分布情况

图 2.1 开放WSD服务的设备类型分布情况

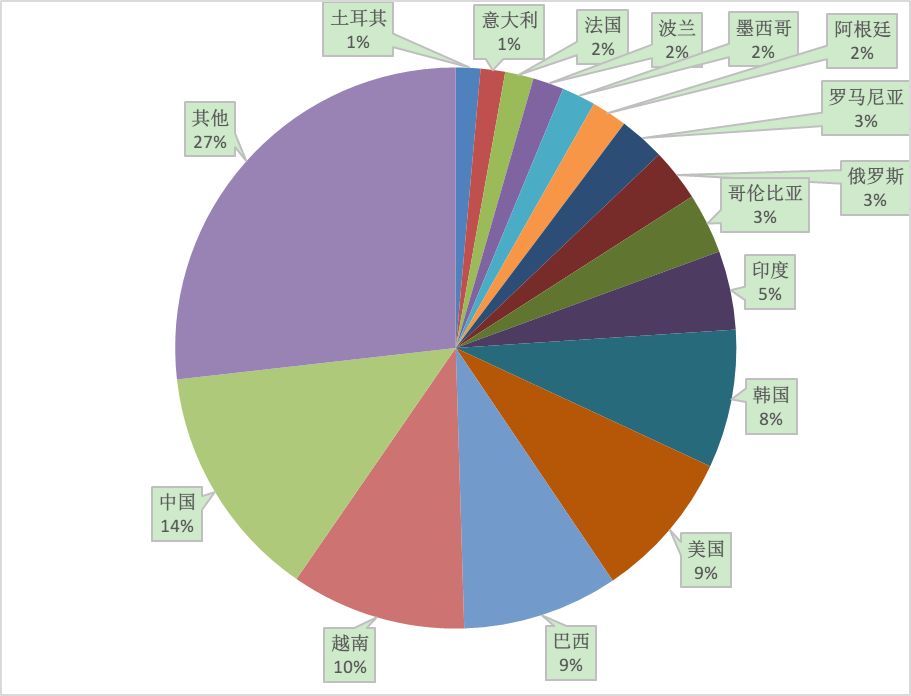

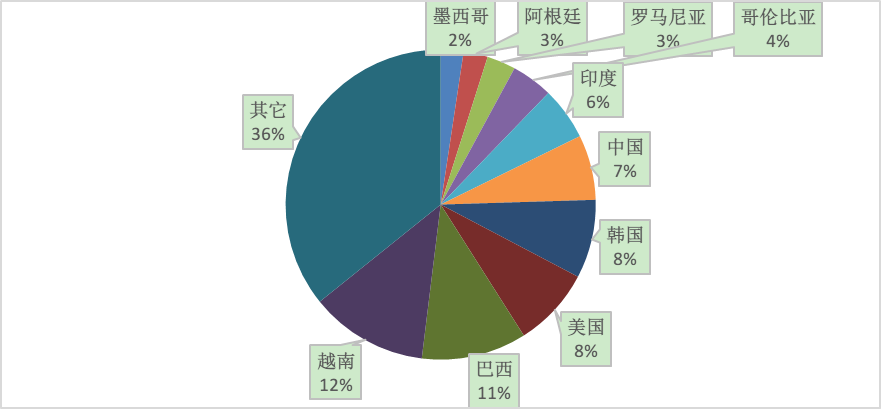

开放WSD服务的设备暴露数量最多的五个国家依次是中国、越南、巴西、美国和韩国。而其中的视频监控设备暴露数量,又以越南最多。

图 2.2 开放WSD服务的设备国家分布情况

图 2.3 开放WSD服务的视频监控设备的国家分布情况

约有24%的设备对于WSD的回复报文的源端口并不是3702端口,这对DDoS防护提出了新挑战。

对于这一现象的分析来自A10 Networks公司的WSD安全研究报告[7],提到有约46%的设备会采用随机端口进行回复。我们对这一现象进行了验证。在我们的数据中,约有24%的设备对于WSD的回复报文的源端口并不是3702端口。更进一步,我们发现,这些端口中,并不是所有的都是随机端口(图2.4),也存在固定端口的情况(图2.5),如1024端口。如果对于DDoS攻击的防护策略仅仅是阻断源端口为3702的报文,则并不能实现完全防护WSD反射攻击的效果。采用WSD服务的不同类型的设备(表2.1)中,视频监控设备、网络存储设备和打印机均有一定比例的这种现象出现。

图 2.4 回复报文的源端口为随机端口的示例

图 2.5 回复报文的源端口不是3702端口但是为固定端口的示例

表 2.1 各设备类型的回复报文的源端口不是3702的占比情况

设备类型 | 回复报文的源端口不是3702的占比 |

视频监控设备 | 27.3% |

网络存储设备 | 13.7% |

打印机 | 11.2% |

投影仪 | 1.0% |

我们在进行相关研究的过程中,也找到了多个对于WSD服务暴露数量的统计数据,不同出处给出的数量有一定差异,在这里进行说明。ZDNet上的文章[2]来自zeroBS[8]的研究,他们给出的数量63万来自网络空间搜索引擎BinaryEdge[9],从其给出截图可以看出,该数据仅为3702端口的数量。而我们得到的3702端口的暴露数量为69万,基本与其一致。A10 Networks[7]给出的数据是85万和我们得到的91万数据总量也基本一致。唯一让笔者比较困惑的是Shodan[10]的数据,其给出的3702端口的暴露数量是17万,经过分析,我们发现Shodan仅仅对ONVIF设备进行探测,并没有探测打印机、计算机等设备,对于返回报文的源端口不是3702的数据也会进行丢弃处理,按照这样的筛选条件,我们得到的数据是53万,与Shodan的数据规模依旧相差很大。

三、WSD反射攻击分析

我们在全球部署了多个WSD蜜罐,通过蜜罐捕获到的数据来说明当前WSD反射攻击相关的威胁态势。数据来源于从2019.7.10至2019.9.21共60天的日志数据。下面我们将分别从攻击手法、攻击事件、受害者三个维度对蜜罐捕获的日志进行分析。

1攻击手法分析

下面,我们将分别从攻击载荷的长度、攻击流量的源端口的数量和受害者IP的网段分布三个角度来分析攻击者的攻击手法。

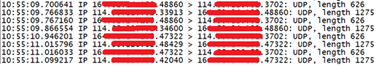

我们对WSD反射攻击日志数据中的payload进行了统计,出于尽量不扩散攻击报文的考虑,这里我们按照出现的报文的长度对其命名。可以看到,前五种攻击payload占了所有攻击数量的99%以上。我们还发现这五种payload都不是合法的服务发现报文,最短的payload只有2个字节。出现最多的是一个三个字节的payload,约占所有攻击数量的三分之二。

图 3.1 蜜罐捕获的WSD反射攻击的payload占比情况

我们对payload3进行了全网探测,发现并非所有的WSD服务都对这样的payload进行响应,有回应的IP数量为28918个。

对payload3有回应的设备暴露数量最多的三个国家依次是美国、韩国和中国(图3.2)。我们也对这些设备的类型进行了统计,以视频监控设备和打印机为主,其中视频监控设备占比为75%。

我们对探测到的回复报文的长度进行了分析,其长度从几百到几千字节不等,平均长度为1330字节。由此可得平均带宽放大因子(bandwidth amplification factor,BAF)[11]为443。假设设备带宽为10Mbps,则利用这些设备最大可造成282Gbps的反射攻击。

说明:放大因子我们采用NDSS 2014的论文Amplification Hell: Revisiting Network Protocols for DDoS Abuse上对于带宽放大因子的定义,不包含UDP的报文头。

图 3.2 对payload3有回应的设备的国家分布情况

我们发现在同一攻击事件中,蜜罐所捕获到的攻击流量的源端口的数量有一定差异,因此,图3.3对各个攻击事件的攻击流量的源端口的数量进行了统计。从图中可以看出,在特定的一次反射攻击事件中,攻击中会倾向于只攻击目标IP的一个端口,如DNS服务的53端口、HTTP服务的80端口等。但同时,我们也发现,有3%的攻击事件,目标IP会有上千个端口收到反射攻击报文。即便目标IP上的相应端口没有开放,但是这样的攻击也会影响目标IP路径上的带宽,造成路径上的转发设备超过带宽随机丢报文,也会一定程度上影响到目标IP所提供的服务质量。

图 3.3 蜜罐所捕获到的攻击事件的源端口数量分布

在对攻击事件中的受害者IP进行梳理的过程中,我们发现部分IP位于同一网段。我们认为有必要提一下这种现象。这说明,即便用户购买了DDoS防护服务,但是如果其所在的网段受到攻击,依旧有可能影响用户IP路径上的带宽。而在这种情况下,用户甚至都不知道自己遭受了攻击。

2攻击事件分析

我们对蜜网WSD日志数据中的攻击事件进行了分析,这里我们将一天内一个独立IP的日志看作一次攻击事件,攻击事件的数量我们将以天为单位进行呈现,如图3.4所示。直观来看,WSD反射攻击事件从8月中旬开始呈现上升趋势,9月份之后增长快速。这说明WSD反射攻击已经逐渐开始被攻击作为一种DDoS攻击的常规武器使用,需要引起相关人员(如安全厂商、服务提供商、运营商等)足够的重视。

图 3.4 WSD反射攻击事件变化情况

从攻击持续时长来看,大部分攻击事件集中在5分钟至半小时之间,有38.4%的攻击事件持续时间在5~10分钟之间,33.6%的攻击事件持续时间在10分钟至半小时,仅有0.3%的攻击事件持续事件在12小时以上,其中持续最长的攻击事件进行了约50个小时,我们的蜜罐单节点最大收到约2400万个数据包。

图 3.5 WSD反射攻击持续时长分布

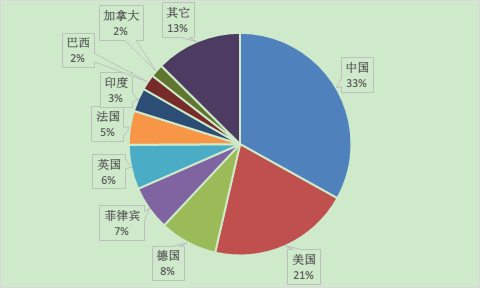

3受害者分析

WSD反射攻击受害者IP数量的国家分布情况如图3.6所示,共有24个国家和地区受到过攻击。从图中可以看出,中国是受害最严重的国家,中国的IP占全部受害者IP的33%,排在第二位的是美国,占比为21%。

图 3.6 WSD反射攻击受害者的国家分布

四、小结

本文首先对WSD进行了介绍,之后分别从互联网暴露情况和蜜罐捕获到的威胁角度进行了分析。WSD作为一种新的反射攻击类型,潜力巨大。在WSD反射攻击逐渐进入大家视野之时,需要多方参与才能提升WSD的安全性。

01 作为安全厂商:

(1)可以在扫描类产品中加入WSD扫描能力,及时发现客户网络中存在的安全隐患。

(2)可以在防护类产品中加入对于WSD的流量检测能力,及时发现客户网络中存在的安全威胁。对于WSD反射攻击报文的源端口可能不是3702的情况,在发生DDoS反射攻击时,除了面向源端口进行流量控制策略外,还需要对报文特征进行检测。也可以关联开放WSD服务的IP的威胁情报,阻断命中的源IP的报文。

02 作为设备开发商:

在对WSD服务发现报文进行回应时,检查该报文的源IP是否是多播地址,如果不是多播地址的话,则不做回应。这样的话,WSD反射攻击、SSDP反射攻击则将不再存在。

03 作为电信运营商:

需要对自己所管理的网络中的DDoS攻击进行治理。

04 作为监管部门:

(1)对于网络中的WSD威胁进行监控,发现问题进行通报。

(2)推动设备中WSD功能的安全评估,如设备不满足相关要求,禁止设备上市等。

05 作为设备用户:

(1)如无需要,关闭设备的WSD发现功能。

(2)尽量将开放WSD服务的设备部署在局域网中,这样可以增大设备被利用的难度。

(3)如果需要将开放WSD服务的设备部署在公网上,则在设备之前部署路由器(利用NAT能力)或防护类安全设备(如防火墙),控制外部IP对于设备的访问。

06 作为有DDoS防护需求的用户:

购买具备WSD反射攻击防护能力的安全厂商的DDoS防护产品。如已购买,并且产品支持应用层特征的自定义,可以加入相应的特征规则。

说明:WSD反射攻击报文有明显特征,绿盟威胁情报中心(NTI)可提供最新WSD暴露资产情报(持续更新)。欢迎联系我们交流。如需要,可留言或联系nti@nsfocus.com。

参考文献:

[1].基于ONVIF协议的物联网设备参与DDoS反射攻击, https://www.freebuf.com/articles/system/196186.html, 2019/9/24

[2].Protocol used by 630,000 devices can be abused for devastating DDoS attacks, https://www.zdnet.com/article/protocol-used-by-630000-devices-can-be-abused-for-devastating-ddos-attacks/, 2019/9/24

[3].NEW DDOS VECTOR OBSERVED IN THE WILD: WSD ATTACKS HITTING 35/GBPS, https://blogs.akamai.com/sitr/2019/09/new-ddos-vector-observed-in-the-wild-wsd-attacks-hitting-35gbps.html, 2019/9/24

[4].ONVIF Application Programmer’s Guide, https://www.onvif.org/wp-content/uploads/2016/12/ONVIF_WG-APG-Application_Programmers_Guide-1.pdf, 2019/9/19

[5].HP Web Jetadmin – Ports, https://support.hp.com/lv-en/document/c05996543, 2019/9/19

[6].Web Services Dynamic Discovery (WSDiscovery), http://specs.xmlsoap.org/ws/2005/04/discovery/ws-discovery.pdf, 2019/9/19

[7].WS-DISCOVERY AMPLIFICATION ATTACK, https://downloads-a10networks.s3-us-west-2.amazonaws.com/collateral/A10-MS-23239-EN.pdf, 2019/9/19

[8].New DDoS Attack-Vector via WS-Discovery/SOAPoverUDP, Port 3702, https://zero.bs/new-ddos-attack-vector-via-ws-discoverysoapoverudp-port-3702.html, 2019/9/19

[9].BinaryEdge, https://www.binaryedge.io/, 2019/9/19

[10].Shodan, https://www.shodan.io/search?query=port%3A3702, 2019/9/19

[11].Amplification Hell: Revisiting Network Protocols for DDoS Abuse, https://www.ndss-symposium.org/ndss2014/programme/amplification-hell-revisiting-network-protocols-ddos-abuse/, 2019/9/19

声明:本文来自绿盟科技研究通讯,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。