Sodinokibi勒索病毒在国内首次被发现于2019年4月份,2019年5月24日首次在意大利被发现,在意大利被发现使用RDP攻击的方式进行传播感染,这款病毒被称为GandCrab勒索病毒的接班人,在短短几个月的时间内,已经在全球大范围传播,近日笔者在某个渠道发现了此勒索病毒的解密工具,可解密此勒索病毒一千七百多种不同的变种样本

今年六月一号,在GandCrab勒索病毒运营团队停止更新之后,就马上接管了之前GandCrab的传播渠道,经过近半年的发展,这款勒索病毒使用了多种传播渠道进行传播扩散,如下所示:

Oracle Weblogic Server漏洞

Flash UAF漏洞

RDP攻击

垃圾邮件

水坑攻击

漏洞利用工具包和恶意广告下载

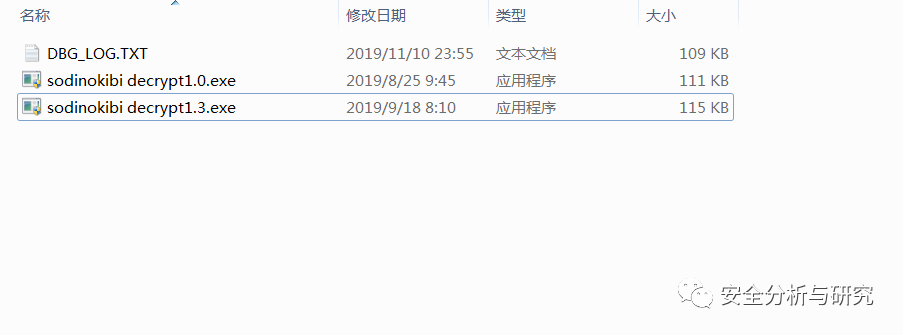

Sodinokibi(REvil)勒索病毒仍然在全球范围内疯狂传播,最近监控到的一些新的变种样本主要通过漏洞或垃圾邮件的方式进行传播,笔者之前曾在相关渠道下载过一个Sodinokibi解密器1.1版本,不过1.1版本Sodinokibi解密工具好像只能针对解密一个加密后缀的变种,最近笔者又从某个渠道下载到此勒索病毒1.3版本的解密工具,这个解密工具修改时间为2019/9/18,如下所示:

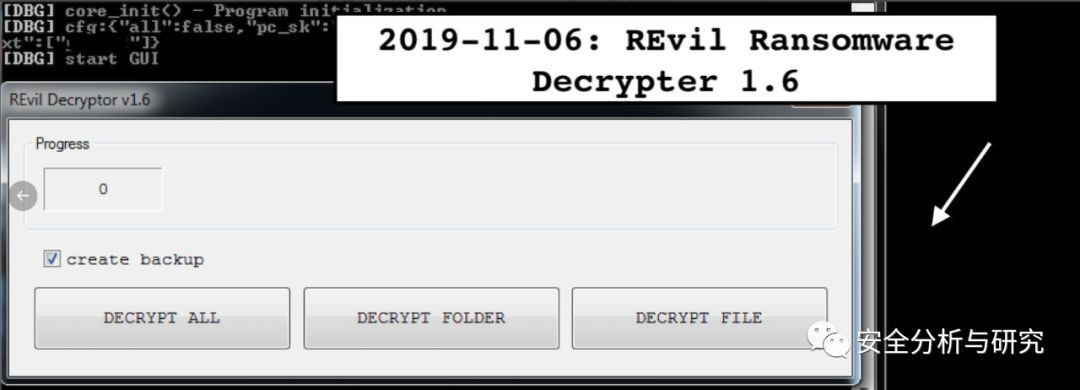

通过监控最新的Sodinokibi解密工具应该是1.6版本,不过此版本的解密工具可解密的后缀未知,如下所示:

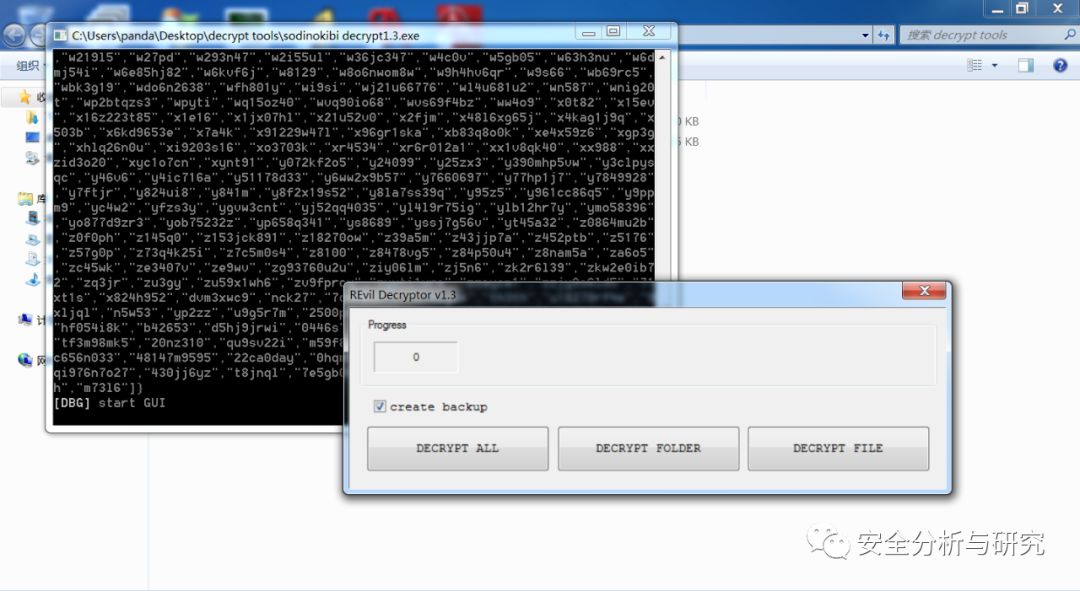

最新发现的这款1.3版本的Sodinokibi解密工具,上面显示可以解密多种不同的加密后缀,运行之后,如下所示:

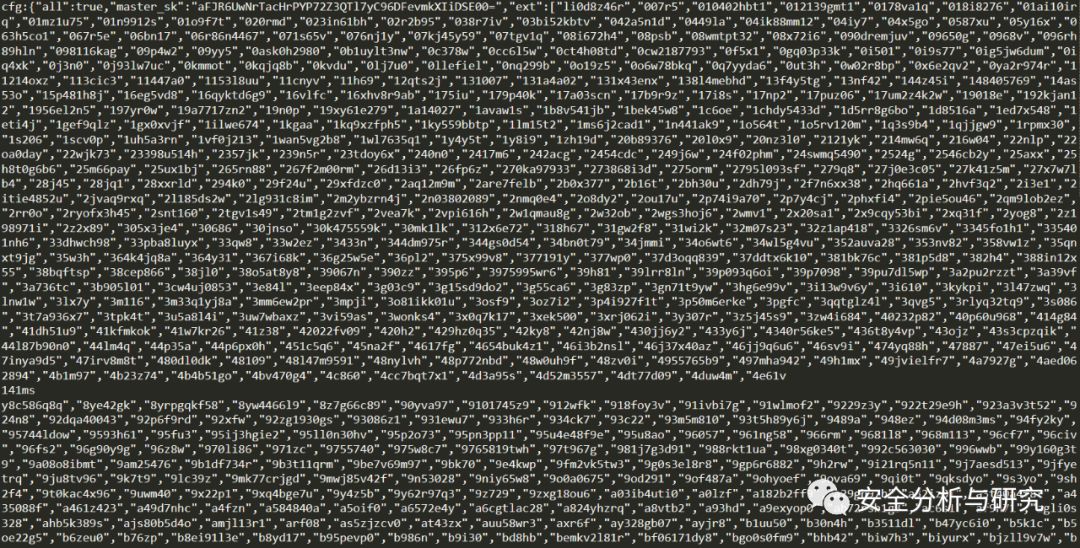

解密工具里面还包含有一个解密的密钥主文件,内容如下所示:

master_sk:aFJR6UwNrTacHrPYP72Z3QTl7yC96DFevmkXIiDSE00=,后面有一个可解密的EXT后缀名列表,通过统计之后发现此勒索病毒1.3版本的这款解密工具一共可解密的文件后缀名高达1746个

前一段时间GandCrab的源码和Sodinokibi的某个版本的解密工具被人放到网上进行出售,时隔近半年虽然GandCrab勒索病毒已经宣布退出“历史”,但是以它为“模板”的新型勒索病毒不断涌现,它们似乎都有着GandCrab的“影子”,可以说正是因为有GandCrab勒索病毒这样的案例才导致有不少新的勒索病毒网络犯罪团伙加入,而且现在选择支付赎金的企业也越来越多,未来针对企业的勒索病毒一定会有增无减,因为搞黑产的目的仅仅就是为了利益

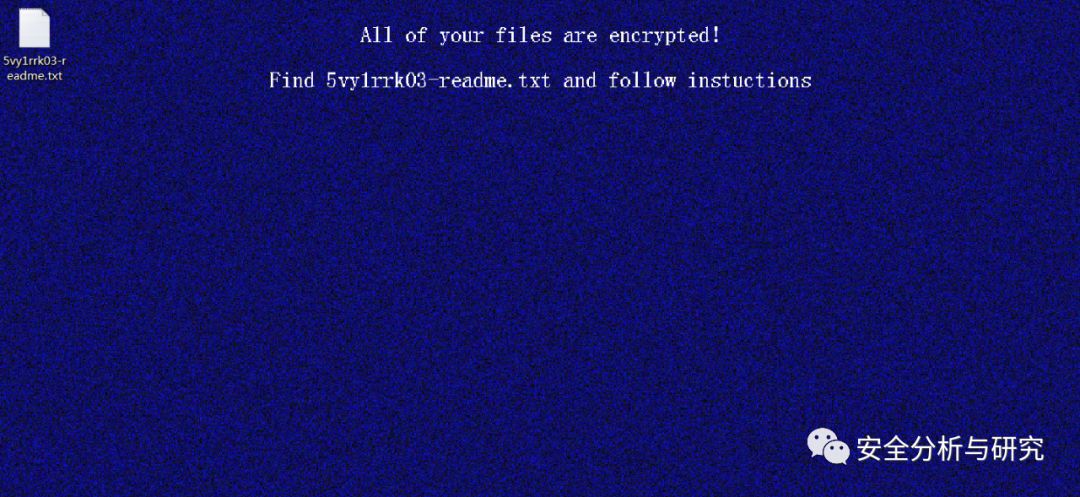

如何判断是否中了该勒索病毒?此勒索病毒加密文件后,会修改受害者的桌面背景图片,类似如下所示:

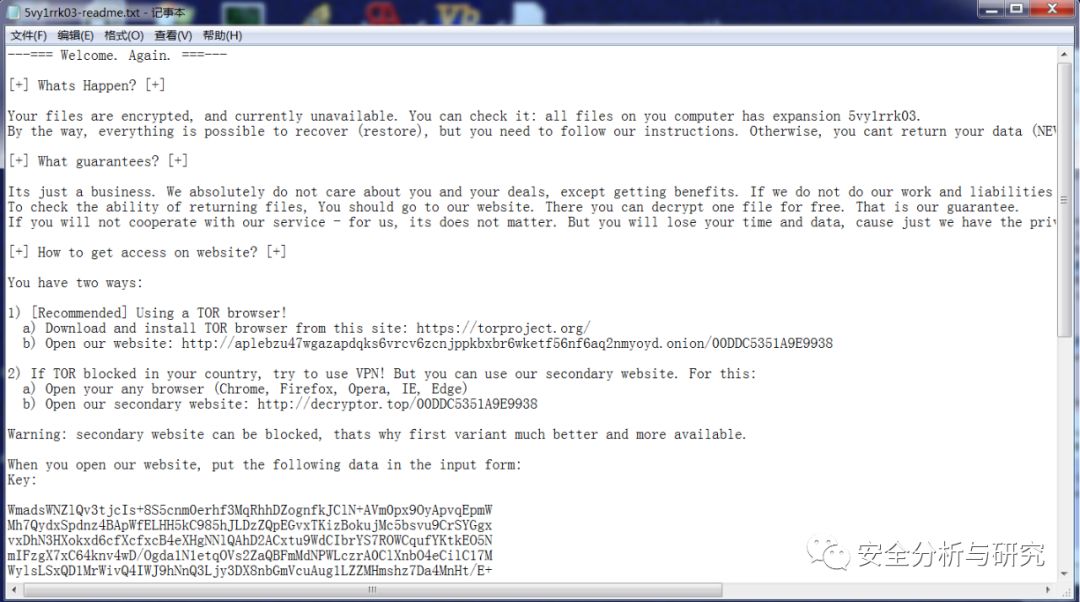

生成的勒索提示信息文件[加密后缀名]-readme.txt,文件内容类似如下所示:

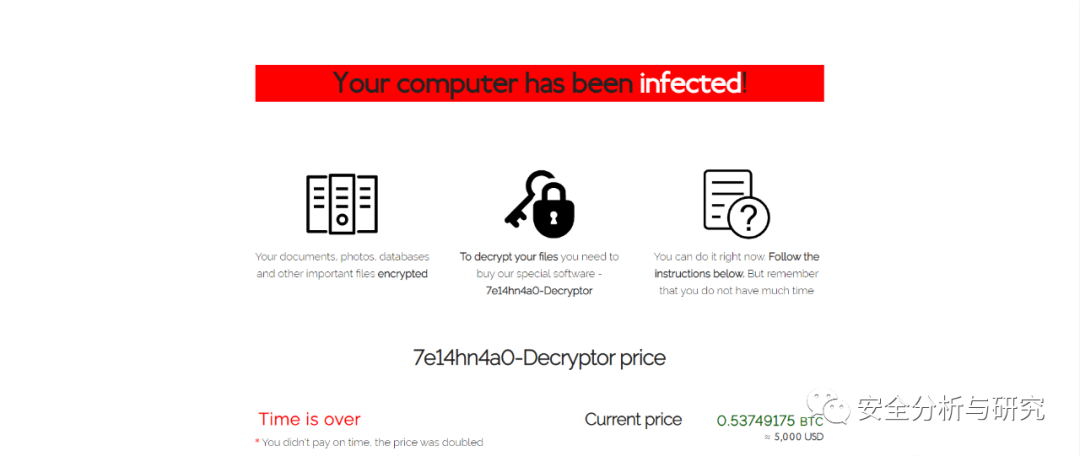

打开该提示信息文件中的勒索病毒解密提示网站,类似如下所示:

可以通过上面的一些现象判断是否中了此勒索病毒,如果你的企业或个人电脑中了Sodinokibi勒索病毒,可以通过微信联系咨询我,需要提供加密后的文件、勒索提示信息或者直接提供相关的病毒样本,此解密工具暂不对外公开

声明:本文来自安全分析与研究,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。