流程工业和离散工业的行业特点

随着工业技术和互联网技术的紧密融合,工业系统面临来自网络空间的威胁愈加多样化,针对工业控制系统的攻击更加复杂、专一,具有较强的针对性和专业性。攻击目的由个人原因逐渐演变成政治原因,攻击者由少量人员演变成有规模的组织团队,攻击目标由小型工厂转变为国家关键基础设施。

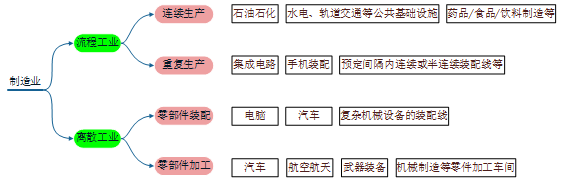

因此,必须结合工业控制网络特点,以攻击者视角考量攻击最终目标,分析基于特定目标的网络攻击防御措施。从产品类型和生产工艺组织方式上考虑,企业的行业类型可分为流程生产行业(过程生产行业)和离散制造行业如图1所示。两种行业的控制系统组织方式、工作模式、脆弱点的不同导致了攻击目标存在一定差,因此需要结合工业控制网络特点开展有针对性的网络防御工作[1]。

图1 制造业企业分类

离散制造是将不同的现成元部件及子系统装配加工成较大型系统,例如机械制造、电子电器、航空制造、汽车制造等行业,这些企业既有按订单生产,也有按库存生产;既有批量生产,也有单件小批生产,大部分军工生产行业均是离散制造系统。

流程制造是通过一条生产线将原料制成成品,典型的流程生产行业有医药、石油化工、电力、钢铁制造、能源、水泥等,主要采用按库存、批量、连续的生产方式。关键基础设施的安全问题应结合制造业特点,以符合行业特点的安全需求为导向,有针对性开展实施[2]。

流程工业关注整个生产过程的协调与统一,设备之间的生产过程时间关联性较强,设备的意外中断易导致“多米诺骨牌效应”,影响整个生产流程。虽然设备自身的加工过程具有实时性特点,离散工业多以工艺、工序来衔接生产过程,设备之间生产过程虽然相互依赖,但不同设备的加工过程之间存在一定的时间间隙,并且设备的功能互补,彼此互为冗余,例如数控车间的机床,因此单机设备的意外终端不会导致“多米诺骨牌效应”。

行业特点看工控安全需求

1、可用性需求

流程工业:流程工业的可用性需求是以整个生产过程为单位,控制系统需保证整个生产流程的正确运行,保证工业流程中各环节的控制符合工业逻辑。

离散工业:离散工业的可用性需求一方面以生产过程为单位,控制系统需保证加工与装配过程符合工序、工艺规程的设计。确保生产线不存在零部件断供现象;另一方面单机控制系统需要保证设备性能满足工艺需求,例如机床的加工精度需满足零件设计图纸的技术要求。

2、完整性需求

流程工业:流程工业的完整性需求是以整个生产过程为单位,控制系统需要保证流程控制信息在传输、交换、存储和处理过程中不被破坏或修改、不丢失和信息未经授权不能改变的特性,也是最基本的安全特征。控制信息的完整性保证了流程工业系统的可用性和安全性。

离散工业:离散工业的完整性一方面要保证控制和生产加工数据在传输、交换、存储和处理过程中的完整性。另一方面要保证设备功能的完整性,与流程工业中较简单的终端设备相比(仪器仪表、智能阀门等),离散工业中的数控机床、机械臂等复杂终端设备的功能不能被非授权篡改并控制,例如数控程序的完整性。

3、机密性需求

流程工业:机密性是保证有用的信息不被泄露给非授权用户。在流程工业中,需要保证控制信息、状态采集信息在通信过程中不被泄露。因此,流程工业的通信机密性直接影响着系统的完整性和可用性。

离散工业:离散工业网络的数据一方面是控制和状态采集信息,另一方面是生产加工资料,这包括工程师站需要的零件图纸、数控机床需要的数控程序等,对于离散工业企业来说,生产加工资料相当于固定资产,图纸文件和数控程序的机密性尤为重要。

从安全需求看安全措施

流程工业的可用性与完整性需求以机密性为基础,核心任务需要确保通信过程的机密性,因此可以信息加密、身份认证、访问控制、安全通信协议等技术为基础,实现流程工业控制网络内的数据机密性,确保有用信息只被授权对象使用。离散工业控制系统

离散工业一方面需要确保企业、工厂、车间、设备之间数据通信的机密性。另一方面需要以设备为单位,确保复杂设备自身系统的安全性,例如数控系统,机械臂控制器,此类复杂终端设备具有较为充足的计算资源,足以满足恶意病毒、软件的寄生,因此离散工业系统中复杂终端的主机安全尤为重要。

本文从制造企业特点出发,将工业控制系统分为流程工业和过程工业。并从自动化水平、生产计划方式与管理、设备管理、作业计划调度、数据传输、作业指令下达六个方面对比两类控制系统的特点。总结两类工控系统与IT系统的异同点,分析两类工控系统的脆弱性特点。进而结合两类控制系统的特点从可用性、完整性、保密性三个维度对比分析两类控制系统的安全需求。最后,基于两类系统的不同的安全需求,提出满足符合工控特点的安全措施。

参考文献

[1] 黄河清,俞金寿. 流程工业CIMS与离散工业CIMS的多方位对比[J]. 华东理工大学学报, 2001,: 480-484.

[2] 胡春,李平. 连续工业生产与离散工业生产MES的比较[J]. 化工自动化及仪表, 2003,: 1-4

作者:金忠峰 李楠

声明:本文来自中国保密协会科学技术分会,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。