njRAT,也被称为Bladabindi,是一种远程访问木马(RAT,remote access Trojan),于2013年首次出现,并迅速成为了最流行的恶意软件家族之一。它将动态DNS用于命令与控制(C&C)服务器,并通过可配置端口使用自定义TCP协议进行通信。

njRAT是基于Microsoft .NET框架开发的,并且像许多其他RAT一样,可以完全控制受感染的系统,并为远程攻击者提供一系列功能。另外,njRAT还使用了多种.NET混淆工具,这使得防病毒解决方案的检测变得十分困难,并妨碍安全研究人员的分析过程。

njRAT之所以能够在相对较短的时间里超越其他RAT,迅速成为最流行的恶意软件家族之一的原因在于它采用了插件机制,这意味着其开发者能够通过使用不同的插件来扩展新的木马功能。接下来,我们就将在下文中为大家介绍一款被命名为“njRAT Lime Edition”的njRAT木马新变种。

新变种兼具多种功能

这款被命名为“njRAT Lime Edition”的njRAT木马新变种是由美国网络安全公司Zscaler发现的,该变种包括了以下功能:

- 勒索软件

- 比特币钱包窃取

- 键盘记录

- 进程杀手

- 通过USB驱动器自我复制

- 密码窃取

- 锁定屏幕

- 分布式拒绝服务(DDoS)攻击

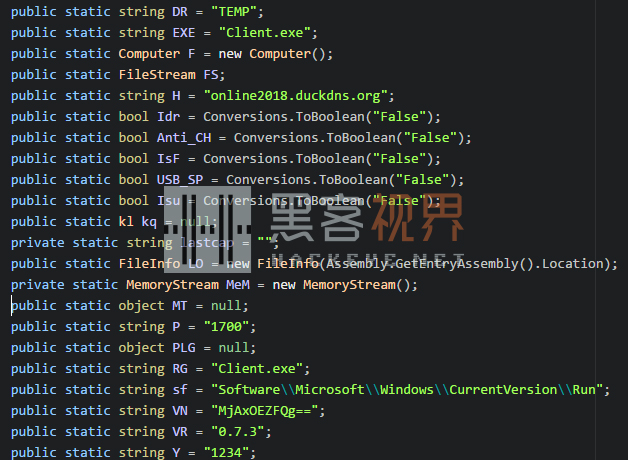

以下是njRAT Lime Edition配置文件的截图:

通过这张配置文件截图,我们能够发现一些相对重要的信息:

- 配置为使用文件名Client.exe放入受感染系统的Temp文件夹

- Bot版本:7.3

- C&C服务器域名:duckdns [.] org

- 端口编号:1700

勒索软件模块

该变种的勒索软件功能模块会使用AES-256对称算法对扩展名为.lime的文件进行加密,这意味着加密和解密的密钥是相同的。

在收到命令后,它将尝试加密以下文件夹中的文件:

- SpecialFolder.LocalApplicationData

- SpecialFolder.ApplicationData

- SpecialFolder.ProgramFiles

- SpecialFolder.Desktop

- SpecialFolder.Favorites

- SpecialFolder.Personal

- SpecialFolder.MyMusic

- SpecialFolder.MyPictures

- SpecialFolder.Recent

Zscaler表示,njRAT Lime Edition的勒索软件功能模块几乎包含了Lime勒索软件的所有功能。这是一款在2017年12月6日被安全研究人员检测到的勒索软件,除了能够加密文件之外,它还提供了以及后门功能,允许攻击者访问受感染的主机。

比特币钱包窃取功能模块

在收到searchwallet(搜索钱包)命令后,该变种会尝试收集受感染主机上正在运行的进程,并在受害者购买或出售比特币以及使用比特币进行付款时跟踪受害者的比特币钱包。

我们知道,诸如此类的数字钱包通常被用于存储数字货币,并且可以连接到银行账户、借记卡或信用卡,以便数字货币可以兑换成当地货币。该变种关注的比特币钱包具体如下:

- 比特币核心钱包(Bitcoin Core,也称Bitcoin-qt)

- Bitcoin[.]com

- 比特币轻量级钱包(Electrum)

主机信息收集功能模块

该变种还会利用Windows WMI查询服务(如“SELECT * FROM AntivirusProduct”和“SELECT * FROM Win32_VideoController”)来检查虚拟机(VM,Virtual Machine)或沙箱(Sandboxie)环境。它能够收集并向C&C发送系统信息,例如:

- 系统名称

- 用户名

- Windows版本

- 系统架构(64或32位)

- 网络摄像头(是/否)

- 活动窗口

- 中央处理器

- 显卡

- 内存

- 系统卷标信息

- 安装的防病毒软件

- 感染时间

进程杀手功能模块

该变种还会监控受感染主机上的以下进程(包括某些杀毒软件和防火墙进程)名称,如果处于运行状态,它将尝试对其进行终止:

- Process Hacker

- Process Explorer

- SbieCtrl

- SpyTheSpy

- SpeedGear

- Wireshark

- Mbam

- apateDNS

- IPBlocker

- Cports

- KeyScrambler

- TiGeR-Firewall

- Tcpview

- Xn5x

- smsniff

- exeinfoPE

- Regshot

- RogueKiller

- NetSnifferCs

- taskmgr

- VGAuthService

- VBoxService

- Reflector

- Capsa

- NetworkMiner

- AdvancedProcessController

- ProcessLassoLauncher

- ProcessLasso

- SystemExplorer

- ApateDNS

- Malwarebytes Anti-Malware

- TCPEye

- SmartSniff

- Active Ports

- ProcessEye

- MKN TaskExplorer

- Currports

- System Explorer

- DiamondCS Port Explorer

- Virustotal

- Metascan Online

- Speed Gear

- The Wireshark Network Analyzer

- Sandboxie Control

- .NetReflector

通过USB驱动器自我复制模块

该变种还具有通过USB驱动器进行自我复制的功能,一旦它检测到有外部USB驱动器连接到了受感染主机上,它会将其自身复制到USB驱动器并使用文件夹图标来创建快捷方式。

DDoS攻击功能模块

这个njRAT变种还具有执行ARME和Slowloris DDoS攻击的能力。ARME DDoS攻击会尝试耗尽服务器的内存资源。而Slowloris是一种DDoS攻击工具,允许攻击者通过单台计算机以很少的带宽就能够拿下目标服务器的Web服务器。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。