NB-IoT技术以其全覆盖、低功耗、低成本的明显优势,克服了传统物联网技术功耗大、成本高、覆盖性差、碎片化、难以规模应用的缺点,已经在远程抄表、资产跟踪、智慧医疗、智慧农业等物联网应用场景中应用。但基于NB-IoT技术的物联网安全隐患对其在众多领域的应用提出了新的挑战。

针对面临的安全威胁,首先分析基于NB-IoT技术的物联网安全需求,同时提出基于NB-IoT技术的物联网安全域划分,并按照安全域的划分描绘出基于NB-IoT技术的物联网安全参考模型,最后结合安全参考模型提出了基于NB-IoT技术的物联网安全功能架构。上述研究对基于NB-IoT技术的物联网安全防护设计具有借鉴意义。

NB-IoT(Narrow Band Internet of Things, NB-IoT)是物联网领域基于蜂窝通信的新兴技术,属于低功耗广域网(LPWAN)技术之一,具有低功耗、低成本、长距离、广连接等优势,适合远程抄表、资产跟踪、智慧医疗、智慧农业等诸多应用领域。

然而,NB-IoT应用环境具有一定开放性,无线信道易受窃听和干扰,同时物联网设备存在接入鉴权、隐私保护、非授权访问等安全威胁,并且物联网终端数量巨大、种类多、计算能力弱、电池资源受限,传统的安全防护手段无法部署。目前国内很多NB-IoT应用提供商采用“软防护”推出一些解决方案,但这些方案在终端计算能力普遍较弱的情况下,仅完成数据加密的问题,对于物联网系统的安全防护作用有限。

因此需要进一步研究基于NB-IoT技术的物联网安全防护技术,保障系统安全和正常运行。

1 基于NB-IoT技术的物联网安全需求分析

由方法论可知,一个系统的需求应是由系统运行时所需各组成部分的需求所构成的。典型的NB-IoT应用系统信息实体主要由物联网终端、运营商NB-IoT网络、IoT平台,以及物联网业务应用等四个信息实体组成。

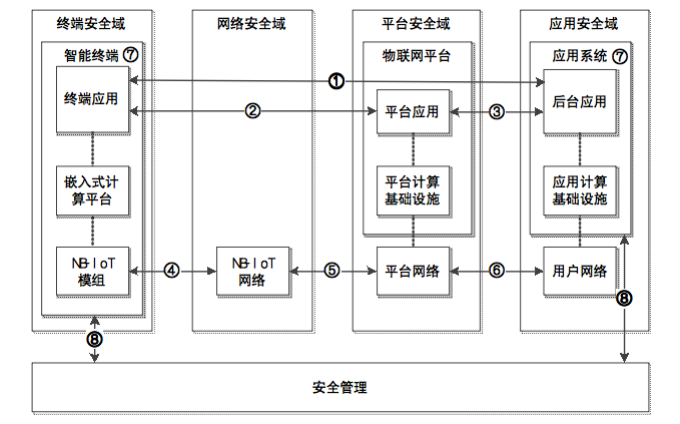

物联网终端主要是基于NB-IoT的感知设备,如NB-IoT物联网终端、NB-IoT智能锁等;运营商的NB-IoT窄带物联网实现终端到IoT平台的通信连接,IoT平台实现终端连接管理以及上下行数据的分发、处理。物联网业务应用主要是后台物联网业务数据汇聚、处理和显示的系统,如图1所示。

图1 典型的NB-IoT应用系统信息实体组成

下面分别对各信息系统实体的安全需求提出如下分析和思考。

(1)物联网终端

物联网终端处于用户应用环境内,存在计算与存储能力有限、无线信道开放且带宽窄、能量受限、业务少量突发等特点,因此易遭受恶意破坏和信息攻击,主要的安全威胁包括:关键信息获取、非授权访问、假冒终端节点、恶意能量消耗、恶意代码/漏洞攻击等。

关键信息获取主要是通过暴力拆解,获取物联网终端存储器件中存储的敏感信息,如终端唯一序列号ID、敏感数据或通信密钥等,威胁整个感知层网络安全及用户数据安全。

非授权访问主要是指非授权用户向物联网终端发送控制指令,让物联网终端上报数据或者强制执行非法操作等,造成敏感数据泄露和控制混乱。

假冒终端节点主要是通过捕获物联网终端向其注入伪代码,或复制物联网终端唯一序列号伪装为正常物联网终端,侦听干扰其它物联网终端正常通信,造成数据泄露和系统业务紊乱。

恶意能量消耗主要是通过不断向覆盖区域内的物联网终端发送唤醒指令,迫使物联网终端连续工作,持续消耗电量,导致能量耗尽而无法正常工作。

恶意代码/漏洞攻击主要是通过扫描物联网终端软件漏洞,向其注入恶意代码、木马、蠕虫病毒等,导致关键信息泄露,甚至成为僵尸节点,进而对网络发起DoS攻击。

(2)NB-IoT网络

NB-IoT网络为物联网终端和IoT平台或后台应用提供广域网络连接。NB-IoT网络是运营商提供的公共网络,业务应用与其它行业或个人业务共享无线空中信道、C-SGN核心网资源,因此数据在NB-IoT网络上交互存在传输数据截获、数据恶意篡改、隐私信息泄露、安全策略冲突等安全威胁。

传输数据截获主要是通过侦听无线空口截获分析传输数据,获取大量敏感信息;通过截获分析移动通信广域网传输数据,获取敏感信息,造成物联网运营企业数据泄露。

数据恶意篡改主要是通过中间人攻击,对物联网终端与RAN之间交互的数据进行篡改;通过截获有线上传输的数据,对数据进行篡改。

隐私信息泄露主要是运营商内部人员利用运营管理中的漏洞,获取物联网运营企业和用户的敏感数据,包括用户身份信息等,造成敏感信息泄露。

安全策略冲突主要是由于异构网络融合可能导致安全策略设置上存在冲突,主要体现在运营商网络与用户网络之间的安全策略设置的冲突。

(3)IoT平台

IoT平台为终端提供连接管理功能,为后台应用提供应用支撑功能。大多数情况下,IoT平台运行在公有云之上,与其它云租户共享云基础设施;另外,IoT平台大多直接与互联网连接,可能会面临来自互联网的安全威胁。因此主要安全威胁是DDoS攻击、非授权访问、恶意代码/漏洞攻击、隐私信息泄露等安全威胁。

DDoS攻击主要是大量的物联网终端一旦被攻击者利用,可能对IoT平台发送大量请求信息(如ICMP、TCP SYN等),造成IoT平台网络的拥堵或者服务不可用。

非授权访问主要是非授权用户通过应用系统访问IoT平台,使用IoT平台提供的各类服务,执行超出权限范围的各类操作,包括非授权远程读写用户敏感数据,远程执行关键操作等。

病毒/漏洞攻击主要是IoT平台由大量的软件系统组成,同时与外部网络连接,恶意代码、木马、蠕虫病毒等极易通过网络传播扩散到IoT平台,造成IoT平台服务异常甚至瘫痪。

隐私信息泄露主要是内部人员利用IoT平台的管理漏洞,获取物联网运营企业和用户的敏感数据,包括用户身份信息等,造成敏感信息泄露。

数据意外丢失主要是由于IoT平台自身的故障、失效,或攻击行为的发生,可能导致物联网运营企业运营数据的意外丢失、破坏,造成严重的损失。

(4)物联网业务应用

物联网业务应用处于物联网应用系统应用环境内,通过有线网络与IoT平台或运营商网络连接,从而实现与物联网终端的数据交换。主要安全威胁来自于与外部网络连接,包括非授权访问、恶意代码/漏洞攻击、隐私信息泄露等。

非授权访问主要是非授权用户访问物联网应用系统,执行超出权限范围的各类操作,包括获取敏感信息、查询分析企业营运数据、远程执行非法操作等,造成物联网运营企业的经济损失。

病毒/漏洞攻击主要是物联网应用由一系列的软件系统组成,通过外部网络与IoT平台连接,因此,容易遭受来自外部网络的攻击和各种恶意代码、木马、蠕虫病毒等侵袭,造成物联网应用系统异常甚至瘫痪。

隐私信息泄露主要是内部人员利用物联网应用系统的管理漏洞,获取运营企业和用户的敏感数据。

2 基于NB-IoT技术的物联网安全技术研究

2.1 安全域划分

由方法论中的“自顶向下”设计原则可知,在获知安全需求后,首先进行安全区域划分,这是网络结构设计的先决条件。不同的区域应实施不同的安全防护策略。按照物联网应用系统的组成,可将系统大致划分为四个安全域:终端安全域、网络安全域、平台安全域,以及应用安全域。

(1)终端安全域

该域是指智能物联网终端所在的终端系统安全域,包括物联网终端、智能控制器、通信模组、软件系统和终端数据等等。终端安全域的防护主要由物联网运营企业负责。

(2)网络安全域

该域是指连接物联网和IoT平台公共通信网络所在的网络系统安全域,本文中即指运营商NB-IoT蜂窝物联网,包括NB-IoT的RAN、C-SGN等等。网络安全域的组成实体和运行环境均由网络运营商提供,对该安全域的安全防护主要由NB-IoT运营商负责。

(3)平台安全域

该域是指为终端提供终端连接管理和业务支撑功能的云端服务系统所在的服务系统安全域,包括云基础设施、连接管理平台、业务使能平台等等。平台安全域的组成实体和运行环境均由IoT平台制造商提供,对该安全域的安全防护主要由IoT制造商负责。

(4)应用安全域

该域是指物联网应用系统的后台应用所在的应用系统安全域,包括计算基础设施、网络基础设施、应用软件系统、应用数据等等。应用安全域处于物联网运营企业所在应用环境,对该安全域的安全防护主要由物联网运营企业负责。

在上述四个安全域中,除了网络安全域和平台安全域之外,其它两个安全域均需要物联网运营企业提供安全防护措施,对终端和应用提供安全保障。

2.2 安全参考模型

基于以上安全域的划分,将系统中的功能按照所处的位置分别划分到四个安全域,同时增加安全管理功能实体,实现对基于NB-IoT技术的物联网系统的安全管控,描绘出NB-IoT应用系统安全参考模型,如图2所示。

图2 物联网终端应用系统安全参考模型

如图2所示,模型中定义了八个安全功能组,每一个安全功能组对应了功能实体之间的一组安全功能,解决实体之间信息交互的安全问题。这八个功能组分别是:

(1)终端与后台应用安全交互功能

为物联网终端应用系统提供端到端的业务安全交互功能,解决应用层面的终端与后台系统之间信任问题,以及终端与后台系统之间业务数据交换的机密性和完整性保护问题。

(2)终端与平台应用安全交互功能

为终端与IoT平台建立安全连接,提供终端到IoT平台的数据安全传输功能,解决终端接入IoT平台的安全性问题,以及数据传输的安全性问题。

(3)平台与后台应用安全交互功能

为后台应用与IoT平台建立安全连接,提供后台应用到IoT平台的数据安全传输功能,解决后台应用访问IoT平台的安全性问题,以及数据传输的安全性问题。

(4)终端无线接入安全功能

为终端到运营商网络建立安全连接,提供空口的数据机密性、完整性保护功能,解决终端接入运营商网络的安全性问题,以及空口数据传输的安全性问题。

(5)运营商网络与IoT平台网络安全交互功能

为运营商网络到IoT平台网络建立安全连接,提供数据机密性、完整性保护功能、网络边界防护功能,解决运营商网络与IoT平台网络之间信息交互的安全性问题,以及运营商网络、平台网络的访问控制问题。

(6)平台网络与用户网络安全交互功能

为用户网络到平台网络建立安全连接,提供数据机密性、完整性保护功能、网络边界防护功能,解决用户网络与平台网络之间信息交互的安全性问题,以及用户网络、平台网络的访问控制问题。

(7)终端/应用系统设备安全功能

为物联网终端、应用系统设备提供安全防护功能,解决终端、应用系统设备运行环境安全可信、设备安全管控等问题。

(8)安全管理功能

为物联网终端和后台应用提供安全管理功能,包括终端、应用系统内安全部件的监控、密钥管理、身份管理等功能。

在上述八个功能组中,(1)到(3)是应用安全防护功能,(4)到(6)是网络安全防护功能,(7)是设备安全防护功能,(8)是管理类安全功能。

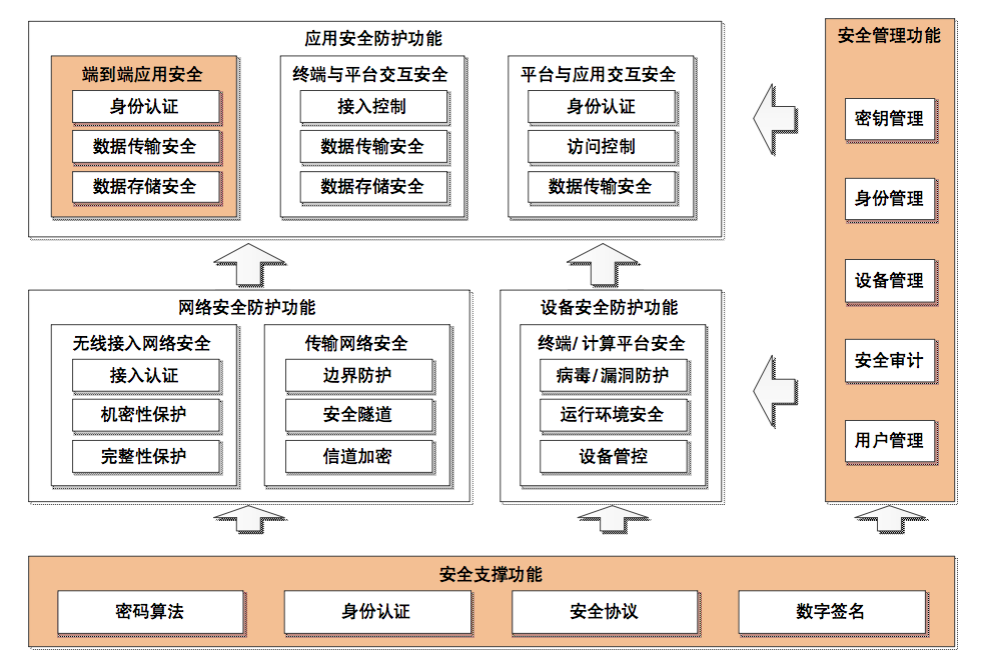

2.3 安全功能架构

根据系统安全参考模型的八个功能组定义,可将这些功能组分成五类:即应用安全防护功能、网络安全防护功能、设备安全防护功能,以及安全管理功能,同时主要为以上四类提供安全技术支撑的安全支撑功能,各分类的具体安全防护功能如图3所示。

图3 物联网终端应用系统安全功能架构

如图3列出了物联网终端应用系统的完整安全功能架构。

(1)应用安全防护功能

应用安全防护功能主要是保障端到端应用安全、终端与平台交互安全和平台与应用交互安全。其中,终端与平台交互安全和平台与应用交互安全主要分别依托NB-IoT运营商和IoT平台提供商提供,而这两者在安全防护技术经验方面比较成熟,重点需要解决的是物联网终端和物联网业务应用之前的端到端应用安全。

物联网终端的安全防护可以在终端与后台应用之间采用双向身份认证机制实现终端与后台应用的双向身份鉴别,同时完成会话密钥协商,并利用会话密钥完成业务数据交互过程数据的机密性和完整性保护。

端到端应用安全中,身份认证用于物联网终端与物联网业务应用之间实现双向身份确认和安全会话的建立。防止假冒终端或者后台应用对真实后台应用和终端的访问,确保业务数据交互的主体、客体的可信。同时,物联网资源的严重受限使得传统的计算、存储和通信开销较大的安全协议技术无法应用,因此需要采用轻量级身份认证协议。

数据安全传输主要利用密码技术,完成业务数据传输过程的机密性和完整性保护。

数据安全存储主要用于敏感数据在物联网终端、物联网应用系统的安全存储。

(2)网络安全防护功能

网络安全防护主要是保障无线接入网络安全与传输网络安全。

无线接入网络安全主要依托NB-IoT运营商完成NB-IoT基站与物联网终端的双向接入鉴权。

传输网络安全主要是IoT平台与物联网业务应用之间的传输通道安全,可采用传统的IPSEC、SSL、AKA等实现安全功能。

(3)设备安全防护功能

设备安全防护主要是保障终端/计算平台安全,主要由OS加固、固件安全、可信计算等技术实现,用于确保物联网终端本地运行环境的安全。同时,为满足特定行业高安全防护要求应用场景,可采用低功耗安全芯片或安全防护模块等提供相应的安全功能。

(4)安全管理功能

安全管理功能主要是密钥管理、身份管理、设备管理、安全审计和用户管理等。

密钥管理主要实现数据加解密、签名验签、身份认证等基于密码算法支撑的技术中采用的密钥的产生、分发、销毁等全寿命周期管理功能。

身份管理主要基于物联网标识体系对物联网终端身份进行管理。

设备管理主要是对各安全管理功能信息实体的参数配置、状态收集等功能的管理。

安全审计主要是对系统中安全行为和事件进行记录,以便事后进行安全行为追溯。

用户管理主要是安全系统运维管理人员的账户管理和访问控制功能。对用户账户进行分类管理,对账户访问设备的权限进行控制,对在线用户数量进行控制。

(5)安全支撑功能

安全支撑包括密码算法、轻量级身份认证协议、和数字签名等,主要为上述安全功能提供安全技术支撑。

3 结语

本文针对基于NB-IoT技术物联网各信息系统实体的安全需求进行了深入分析,同时将系统划分为终端安全域、网络安全域、平台安全域和应用安全域,并提出了安全参考模型和安全功能架构。

从基于NB-IoT技术物联网的整体安全角度考虑,网络安全域和平台安全域分别由NB-IoT运营商和IoT平台提供商负责,这两者的安全防护技术经验较为成熟,安全防护手段也较为完善。

因此整个系统安全防护的薄弱点在于物联网安全运营企业,所以本文的研究内容对于物联网运营企业在进行物联网安全防护设计时具有一定的参考意义。

作者简介

范国林(1983—),男,学士,工程师,主要研究方向为物联网网络信息安全;

朱双宁(1978—),男,硕士,工程师,主要研究方向为密码应用研究及工程建设;

金小艳(1977—),女,学士,工程师,主要研究方向为物联网网络信息安全;

孙宁宁(1979—),女,硕士,工程师,主要研究方向为电路与系统;

王彦玲(1974—),女,学士,工程师,主要研究方向为信息安全。

选自《通信技术》2020年第五期 (为便于排版,已省去原文参考文献)

引用本文

范国林,朱双宁,金小艳等.基于NB-IoT技术的物联网安全防护技术研究[J].通信技术,2020,53(05):1244-1249.

FAN Guo-lin,ZHU Shuang-ning,JIN Xiao-yan,et al.Security Protection Research of IoT Base on NB-IoT[J].Communications Technology,2020,53(05):1244-1249.

声明:本文来自信息安全与通信保密杂志社,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。