近日,开源情报网站贝灵猫(Bellingcat)分析人员研究表明,啤酒点评应用程序Untappd可用于跟踪军事人员的位置历史记录。该社交平台拥有超过800万的用户,其中大部分是欧洲和北美用户,然而其功能使研究人员发现有关在世界各地的军事和情报场所工作的用户泄露的敏感信息。

位置页面和用户的场所历史记录

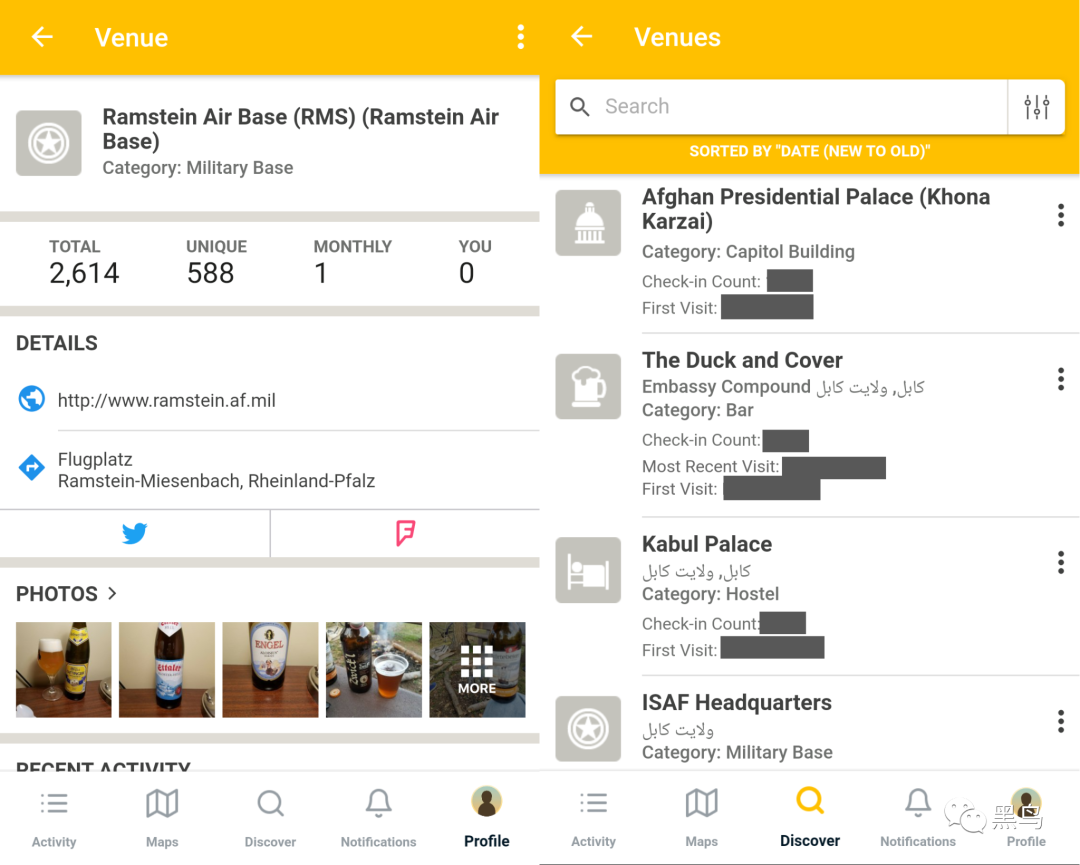

左侧是Ramstein空军基地的场地页面,显示将近600位独特的访客记录了2600多种啤酒。在右侧签到列表,可以看到单个用户在阿富汗旅行期间的一小部分登机历史,显示了他对美国驻喀布尔,Duck和Cover等地大使馆的访问。该用户还拥有成千上万的其他签到内容,分布在数百个不同的位置。

访问此信息(即找到在各个军事和情报组织中工作的人员并跟踪其一般下落)的唯一要求是挖掘Untappd的数据并与其他社交媒体进行交叉引用。

由于Untappd的位置数据并不严格,这意味着用户可以自由地检查距离不超过60英里的位置。在人口稠密地区的知名地点,例如,NSA和MI6总部有许多附近的用户签到,但可能不在这些建筑物内。

Untappd的搜索功能仅列出诸如旅馆,酒吧和餐馆之类的场所。但是,你可以搜索有“五角大楼”,却可以出现结果。

以上便是主要的搜索方面的功能。

但事实上,泄露敏感信息的却是他们的签到功能。

当用户喝啤酒时,可以通过拍摄饮料照片并记录其位置以及日期和时间来“签到” Untappd。一旦开始晒出喝啤酒的过程时候,就可以手动选择当前所处的位置,比如你在五角大楼喝啤酒,在CIA总部喝啤酒,在美国中东基地喝啤酒等等。

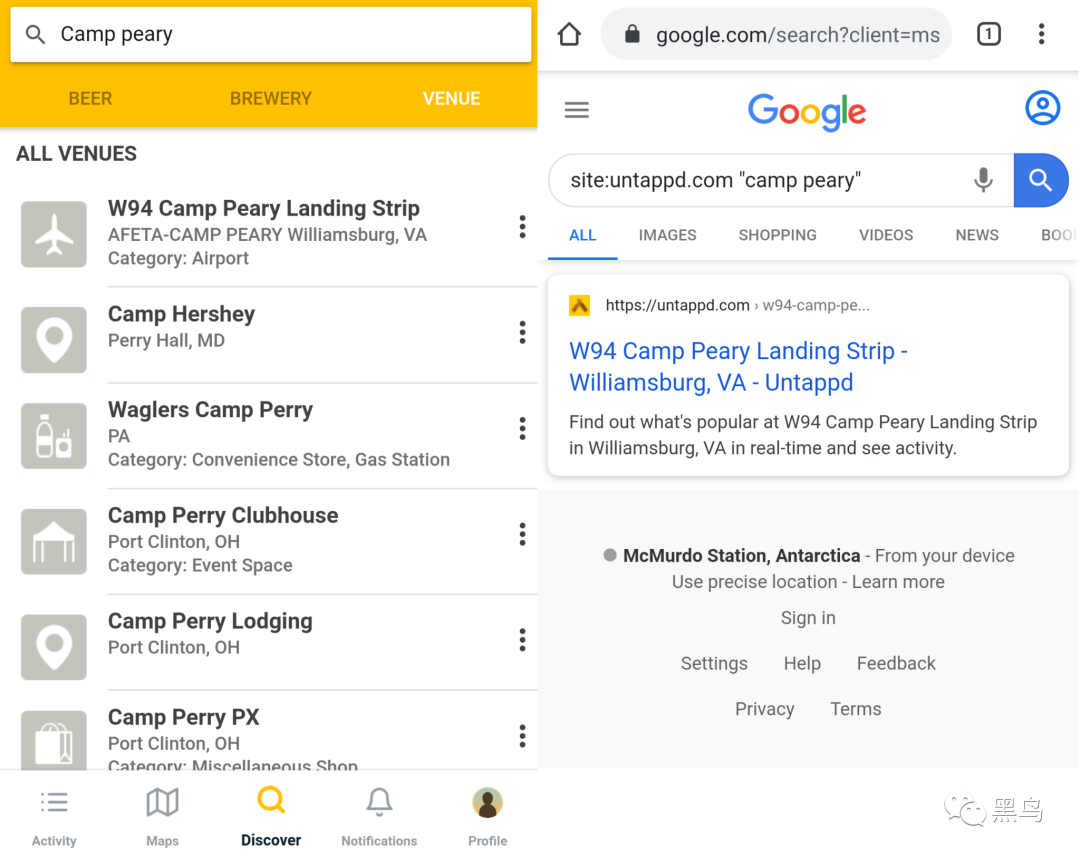

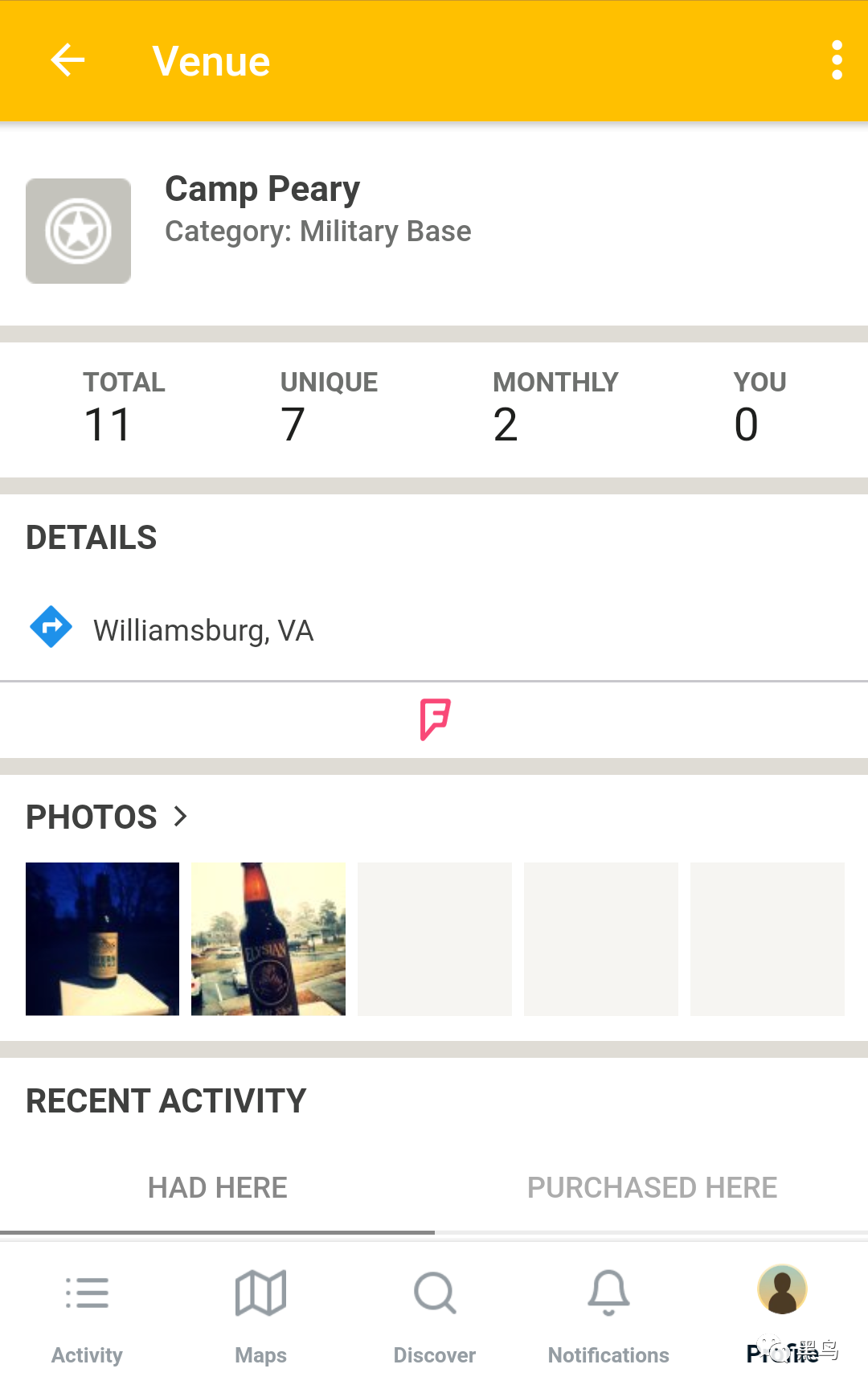

下面均以佩里营(Camp Peary)为例,这是美国军事保留地,正式被称为武装部队实验训练活动,尽管通常被称为“农场”,但该地点为中央情报局(CIA)和国防情报局(DIA)的人员提供培训设施,并有一个简易机场,据称已用于引渡飞行。

从Untappd和Google中进行简单搜索,就可以轻松找到Camp Camp的着陆带。但是,Camp Peary本身未显示。造成这种情况的可能原因是,起落跑道被归类为“机场”,而不是“军事基地”。

如果导航到Foursquare和Untappd上Camp Peary的位置,则可以发现两个APP均没有对该地点进行标注。

直接在Foursquare列表中搜索“ Camp Peary”,则会得到以下结果,可以发现位置根本没有对应。因此,Foursquare展示了Camp Peary,而Untappd则没有,可以说明Untappd似乎从其搜索结果中主动隐藏了某些地理位置类别,包括“军事基地”。

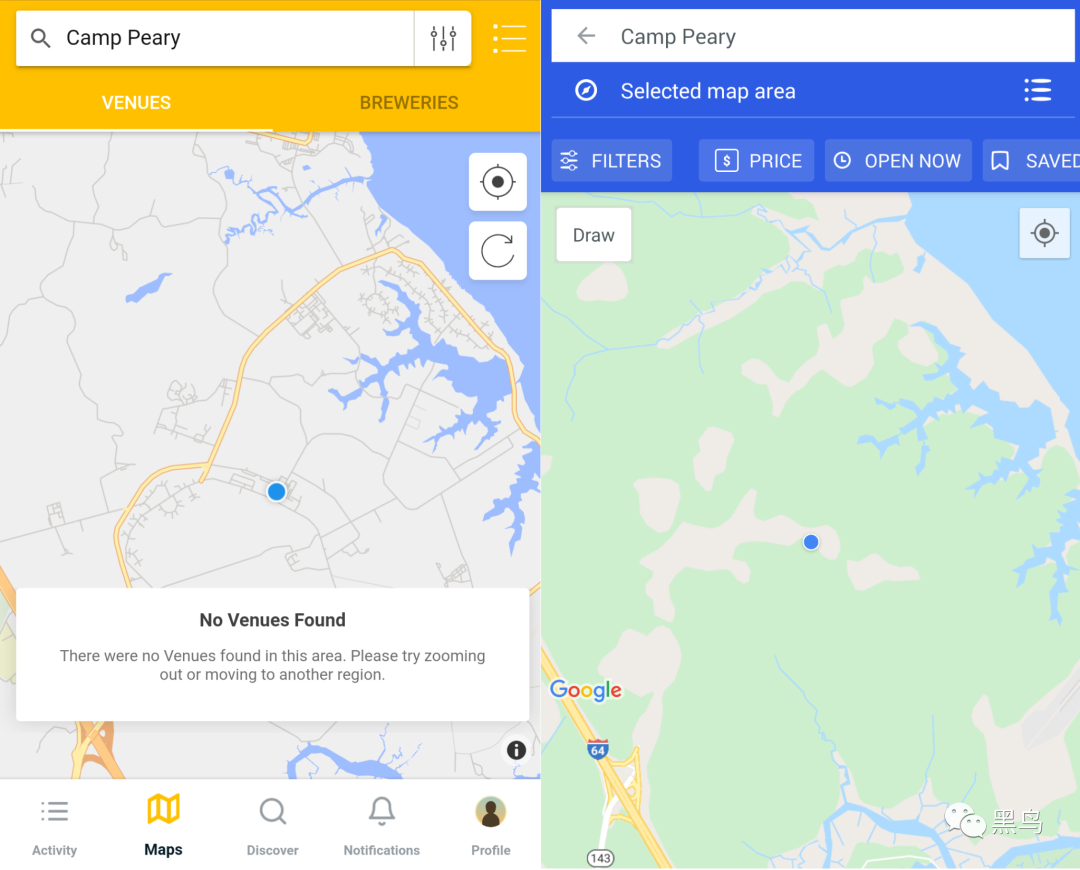

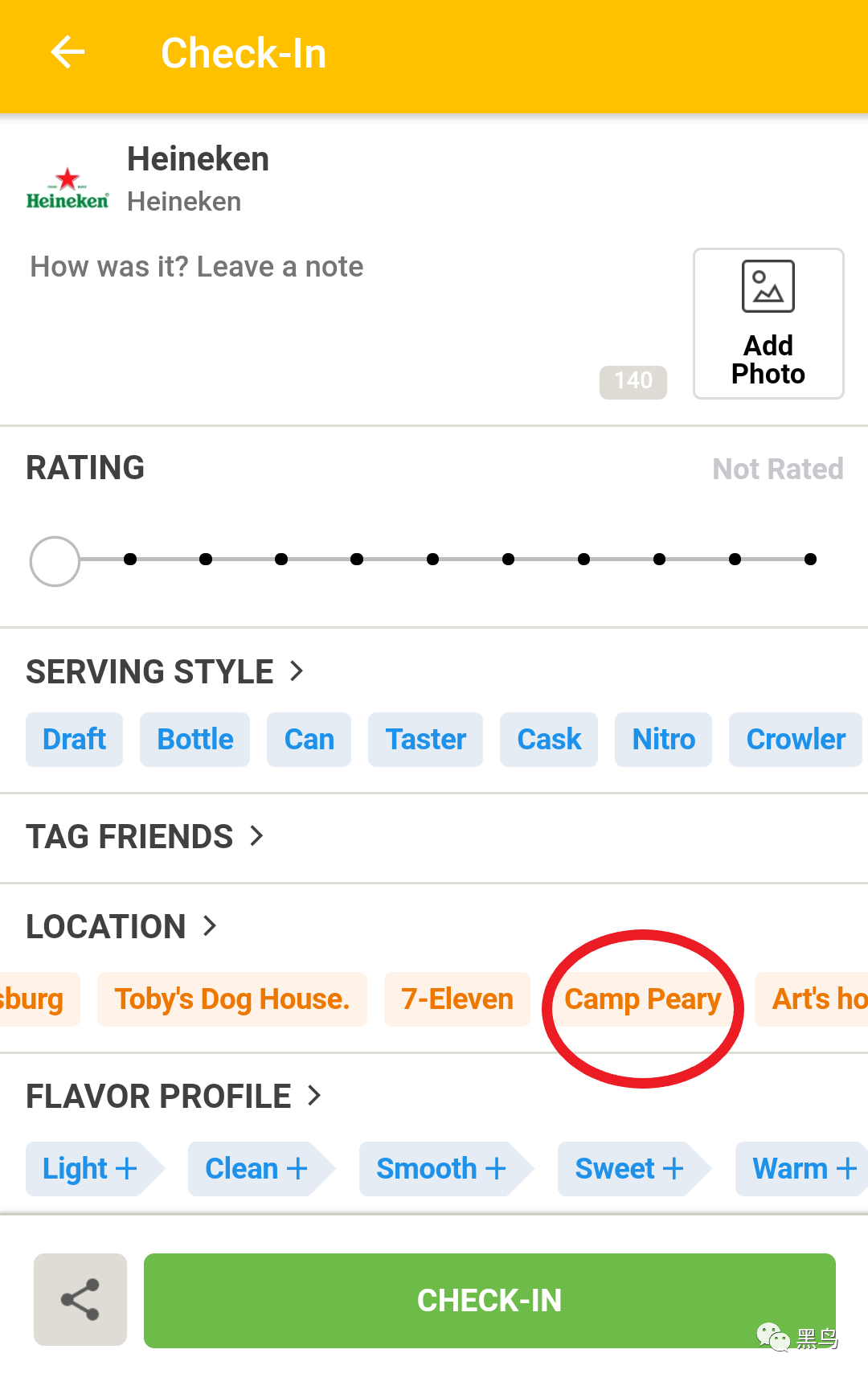

用户记录自己的饮料时,Untappd可以使用其设备位置来建议附近的其他地方以进行签到。这里开启虚拟定位到Camp Peary的附近,然后应用显示了Camp Peary地点,实锤和谐关键字了。

签到会显示当前所处位置

完成“签到”将在时间轴上记录啤酒,以及指向Camp Peary页面的链接。在Camp Peary的页面上,我们可以找到在此签到的其他用户的时间表以及与该位置相关的照片。

从应用界面可以看出,确实有几个人在如此敏感的地方进行了签到并发布了自己在开心喝酒的照片,为了确认签到位置的真实性和用户的身份,下面可以通过其中一个签到用户发布的图片进行分析。

首先根据地理定位,可以将图片中的特征与佩里营地大院内建筑物的卫星图像进行匹配。右边的粉红色框框中的地方便对应上卫星图片下的分红框框,同时通过三角视线分析法,锁定前方的蓝色和红色框框的建筑即可确认位置属实。

而上图右边都的啤酒瓶地理定位到佩里营地内的一组建筑物

在确认上传用户确实位处该营地后,紧接着便可以通过其用户名和个人资料图片与其他社交媒体进行交叉查询从而确认最终身份。

总之,不要乱晒个人当前位置。

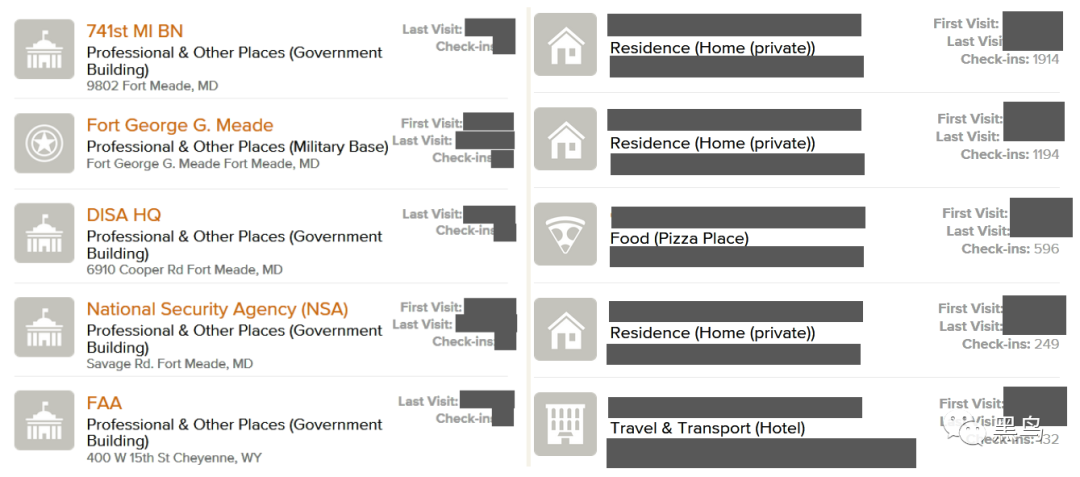

用户个人资料有一个时间轴,还有一个场所列表和每次签到时上传的照片列表。该时间限制为最后365个条目,但是照片列表和场所列表是无限的,这意味着可以获取完整的位置记录。

用户的场所列表特别有用,因为它可以按类别进行过滤,并可以根据访问的频率和日期进行排序。在下面可以看到两个用户的(未经验证的)历史记录。

在左侧,它被“政府”过滤。并按访问日期排序。在右侧,按“最频繁”排序,显示了喜欢的餐厅,酒店和私人住宅(带有房屋的Foursquare提供的是大概的位置,而不是确切的位置)。

例如,在Peary营地签到的用户也已在整个中东的军事地点签到,并在500多个唯一位置记录了另外700多个签到。对关塔那摩湾拘留中心附近的用户进行的类似检查显示,他多次访问了五角大楼以及其他军事设施。同样,通过他们的签入历史记录以及与其他开放源的交叉引用,可以识别出有问题的用户。

这些用户在其他位置签到了一张非常丰富的图片,其中描绘了他们的住所,旅行方式以及经常去的地方。他们的大多数登机手续都附有自己的饮料照片,有时在背景中透露家人,朋友和同事。

通过在军事地点识别出的用户的位置历史,可以发现其他军事地点。每个新的军事地点可能会透露其他用户,而这些用户可能会反过来显示新的军事地点。

换句话说,现在可以通过查看他们的位置历史记录来标识用户。

例如,通过检查是荷兰军事地点(浅蓝色)的“忠实点赞党”的用户并确定他们访问过的其他军事地点(红色),就可以开始绘制出可能的荷兰军事联络点,包括军事演习和任务:

通过比较几个不同用户的位置历史记录,还可以识别他们共同拥有的非军事位置(生活区)。例如,下班或度假会去的敏感地点附近的酒吧和餐馆。

在荷兰的例子中,可以确定执行任务后,会前去度假胜地喝啤酒的士兵,以便从军旅生活过渡到平民生活。

总之,越放松的环境,越容易暴露。

除了位置记录之外,Untappd还可以像其他任何社交媒体网络一样工作。用户可以在签到的同时发布消息,标记朋友,喜欢,以及将彼此添加到朋友列表。注册后,其要求用户提供用户名和全名。

尽管Untappd仅向其他用户显示姓氏的第一个字母,但与用户名的组合可以帮助显示全名。例如,John Doe的个人资料可能显示“ John D.(Jdoe2002)”。最重要的是,用户还可以将Twitter和Facebook连接到他们的个人资料。

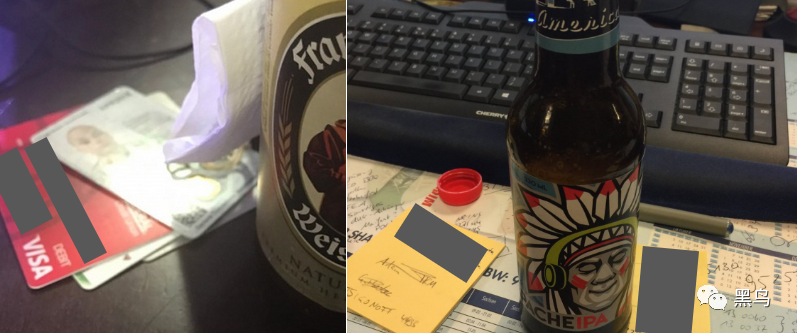

与任何社交媒体一样,这些照片也可以自己显示更多信息。区别在于,使用Untappd时,照片倾向于将焦点更多地放在用户放置瓶子的桌子或桌子上,而稍微有点醉酒的用户可能会更频繁地拍摄照片。它们包括台式机,文档和机票,但它们还不时配备军事硬件。以下是在军事设施中拍摄的照片。

借记卡和身份证的图片以及在桌面上的贴图,Post在Untappd上

F-16的图片张贴在Untappd上,在其工位

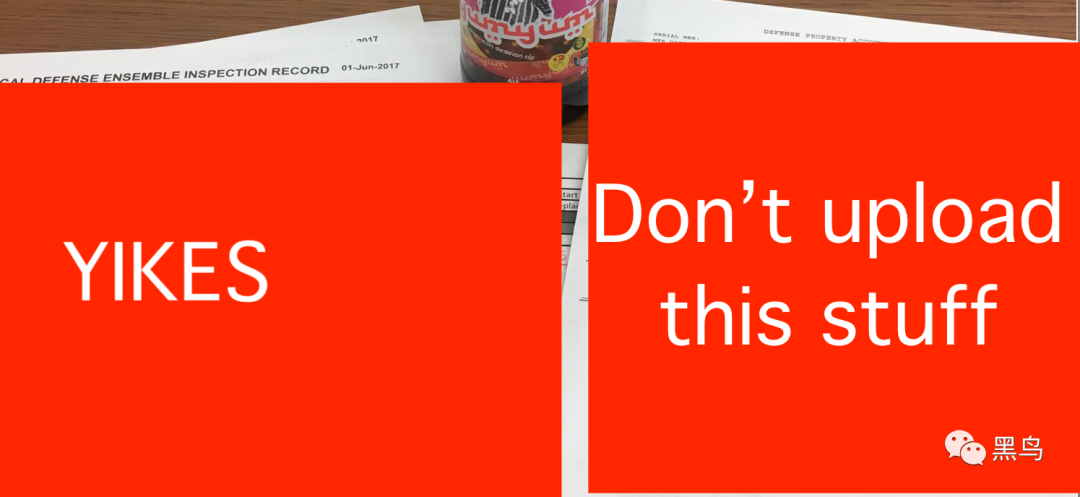

Untappd上张贴的军事目的文件图片,显然不适合公众使用

总之,不要在工作的时候喝酒还有晒照。

当然,这个啤酒社交类APP不是唯一一个泄露军事情报的案例,之前一个健身应用程序的调查中发现了军事和情报人员的住所。

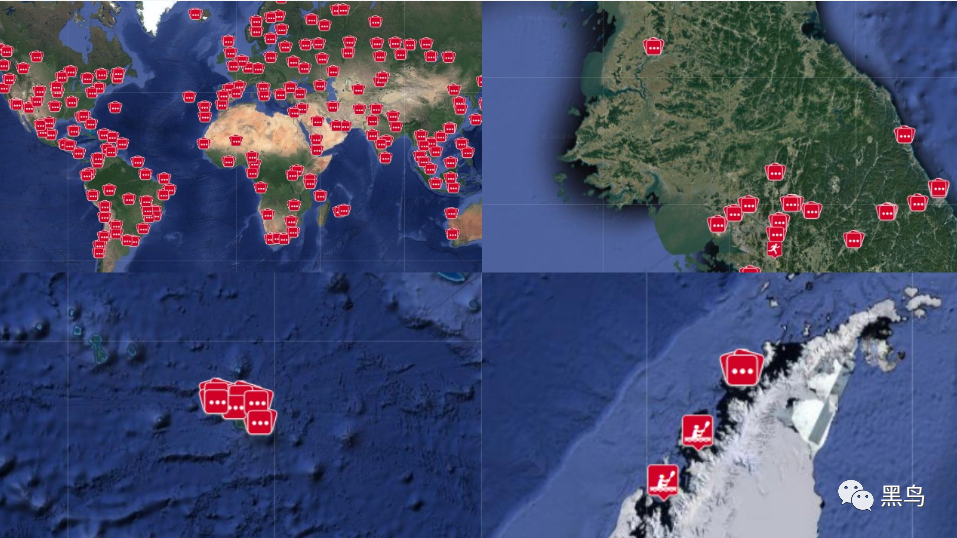

▲健身APP用户分布图

▲行走路线

最后,做个总结就是,少喝啤酒少健身,能够有效防止信息泄露。

参考链接:

https://www.bellingcat.com/news/2020/05/18/military-and-intelligence-personnel-can-be-tracked-with-the-untappd-beer-app/

声明:本文来自黑鸟,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。