疫情期间,鉴于一些国家的政府为了资助国民,都会发放一些资金给国民进行补给,基于这个噱头,一些攻击者与时俱进,试图通过假装是发放资金方针对目标进行钓鱼攻击。

而国外安全厂商CYFIRMA的研究人员于2020年6月1日获取到了一手信息,发现朝鲜Lazarus组织正在系统化的进行这一钓鱼活动,其称有证据表明,黑客计划在6月20日、21日的两天时间内针对六个国家发起钓鱼攻击,并通过研究发现了七个不同的电子邮件模板,该模板主要模仿政府部门和商业协会。

下图为攻击时间表

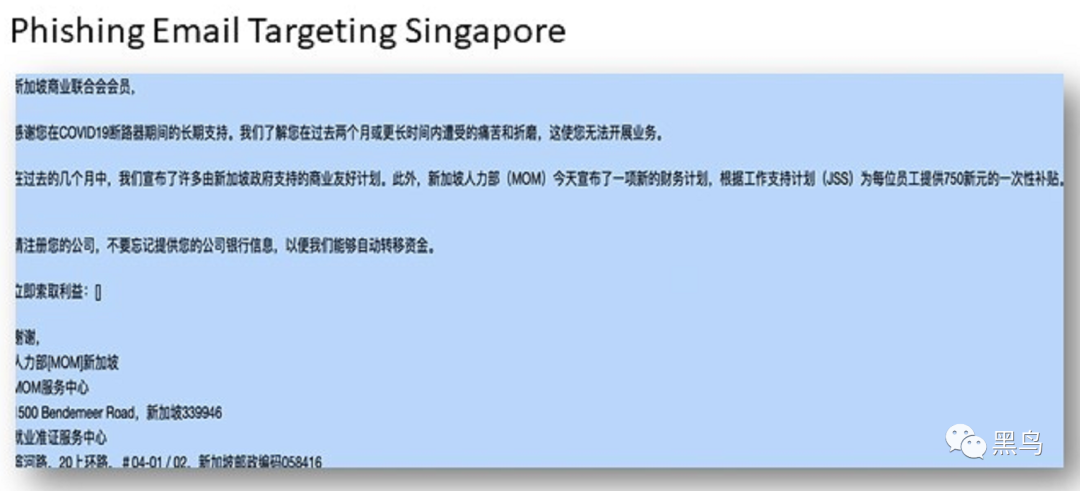

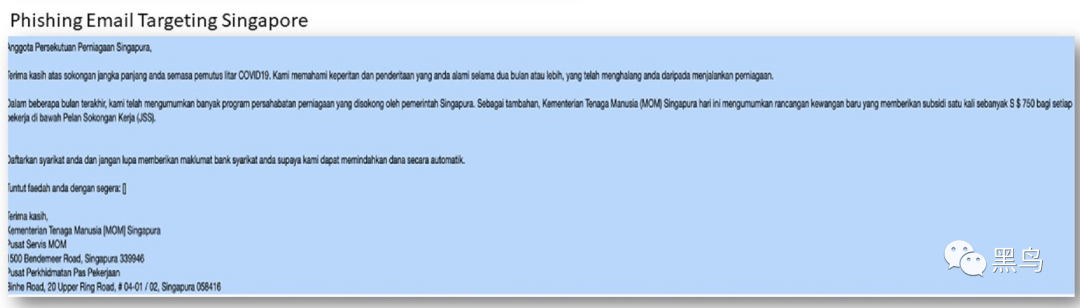

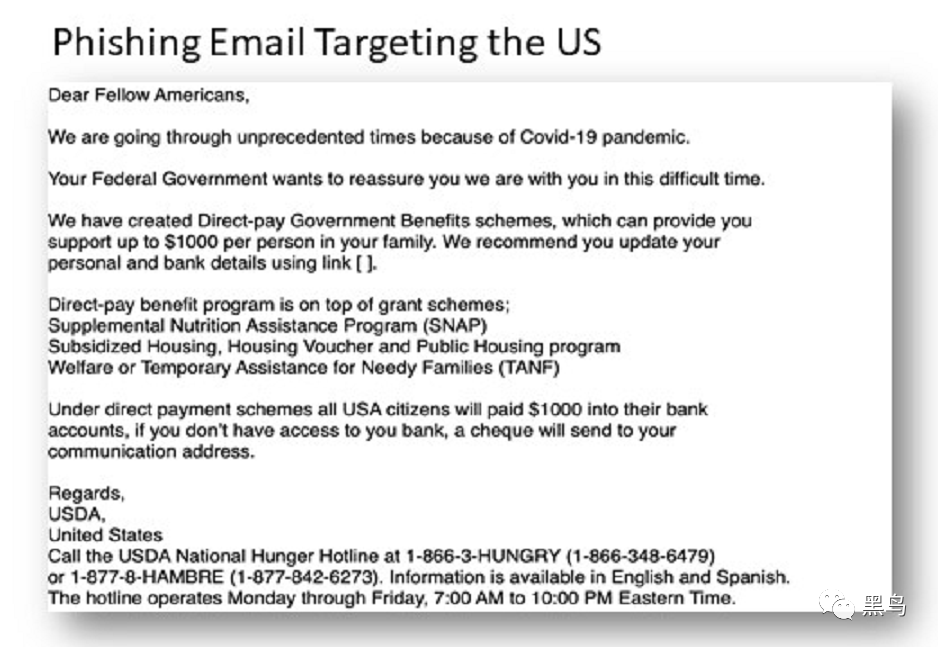

据称,该研究团队在一个韩语社区发现了一个叫Health-Problem-2020的文件夹,里面有下面几个攻击邮件模板以及详细攻击计划。

而这些电子邮件模板中均存在钓鱼站点,主要用于钓取受害者的个人信息和银行财产信息等。

针对新加坡,黑客声称拥有8,000个新加坡公司邮箱资产,并计划从一个伪造的人力部电子邮件帐户发送网络钓鱼电子邮件,宣称可以为这些公司雇用的所有雇员额外支付750新元。

伪造发件邮箱:covid-support@mom.gov.sg

针对美国,黑客声称拥有140万个电子邮件ID。该计划将通过假冒USDA电子邮件帐户发送以下电子邮件,骗受害者可以获得1000美元,并可直接付款,从而诱使他们提供个人详细信息。

伪造发件邮箱:covid19notice@usda.gov

针对英国,黑客声称拥有180,000个公司联系方式。该计划是通过假冒的英格兰银行电子邮件帐户发送电子邮件,并诱使他们提供业务详细信息,还要求他们在2020年6月26日之前提供。

伪造发件邮箱:ccff-applications@bankofengland.co.uk

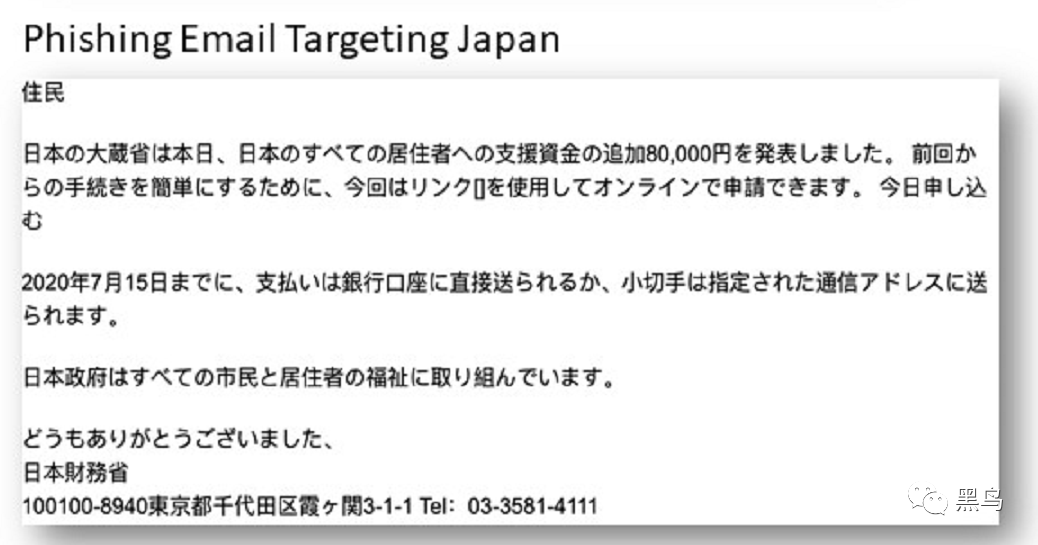

针对日本,黑客声称拥有110万个个人电子邮件ID,并计划从假冒的日本财务省电子邮件帐户发送网络钓鱼电子邮件,向日本所有公民和居民额外支付80,000日元。

伪造发件邮箱:covid-support@mof.go.jp

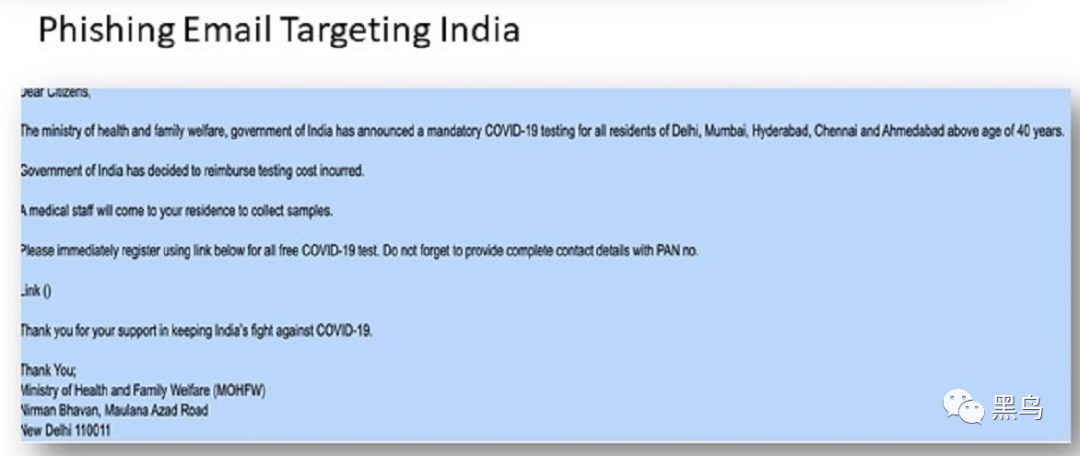

针对印度,黑客声称拥有200万个个人电子邮件ID。该计划将为德里,孟买,海得拉巴,金奈和艾哈迈达巴德的所有住所发送免费的COVID-19测试电子邮件,以鼓励他们提供个人信息。

伪造发件邮箱:ncov2019@gov.in

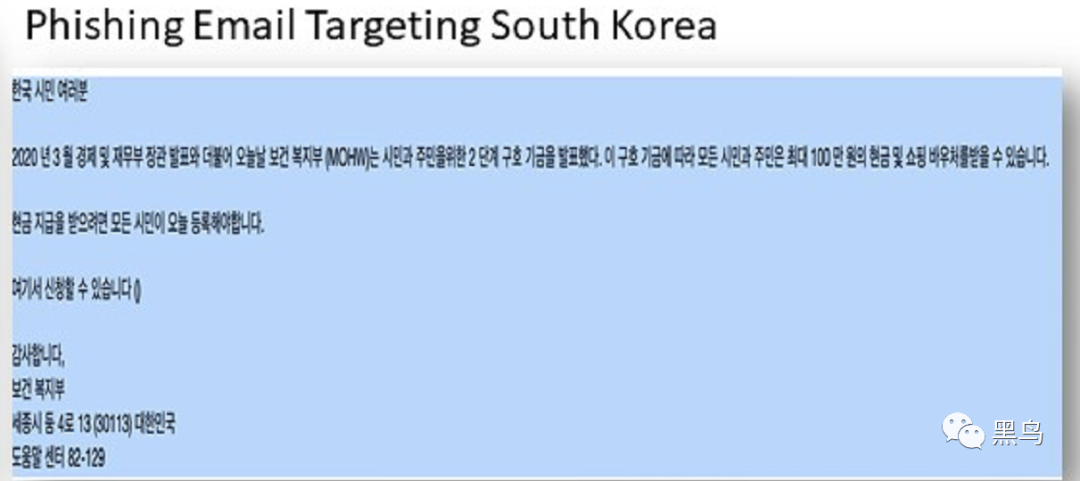

针对韩国,黑客声称他们有70万个个人邮箱地址,并将向所有市民发送网络钓鱼电子邮件,宣布以现金和购物券的形式额外支付100万韩元。伪造的电子邮件将被假冒,以冒充韩国政府。

伪造发件邮箱:fppr@korea.kr

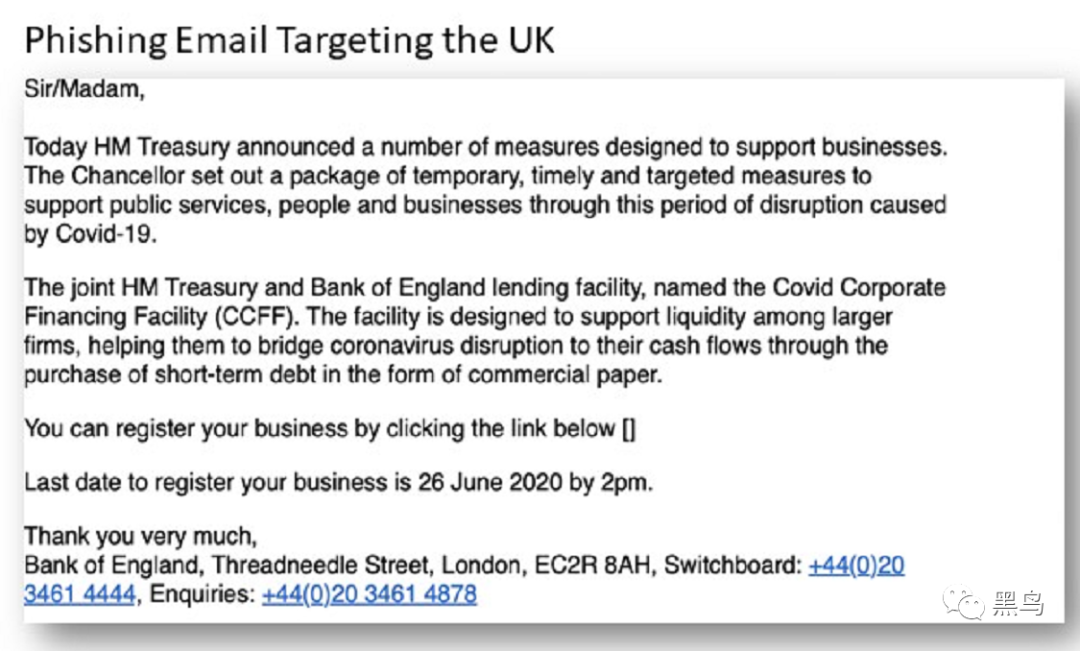

Cyfirma的创始人兼首席执行官Kumar Ritesh表示,已于6月18日通知了新加坡,日本,韩国,印度和美国以及英国国家网络安全中心的政府CERT(计算机紧急响应小组)。所有六个机构都已确认警报,目前正在调查中。

下图为新加坡cert的警报

此外,有信息表明,Lazarus组织会在各种论坛和暗网市场上进行交易攻击目标的信息,比如邮箱和姓名等,以确保群发钓鱼邮件可以达到攻击计划中所确定的目标数量。

关于朝鲜Lazarus组织,该组织目前已经完全沦为了赚外汇的工具团伙,近两年的目标大部分为金融机构和数字货币交易所。

声明:本文来自黑鸟,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。