摘要:工业控制系统被广泛应用到我国诸多关键基础设施行业,工业控制系统的信息安全事关经济发展、社会稳定和国家安全,使用密码技术保护工业控制系统安全已经成为当今工业发展所需的必要保障。然而工业控制系统不同于传统信息系统,传统的密码技术与产品无法直接迁移于工业控制系统,这对于工业控制系统及密码产品的测评技术、测评方法提出了新的要求与挑战。本文在初步介绍工业控制系统安全及密码应用后,从密码产品本身以及工业控制系统分层结构及特性来简析密码测评过程、指标与评估办法,并给出面向工业控制系统的密码应用测评的初步思路。

关键词:工业控制系统安全;密码应用测评;密码测评框架

1 工业控制系统安全及密码应用测评

工业控制系统(Industrial Control System,ICS,简称“工控系统”)是特用于支持工业生产过程中的各种调度与控制的系统。工控系统包含多种类型的系统:数据采集与监控系统(SCADA,Supervisory Control & Data Acquisition)、分布式控制系统(DCS,Distributed Control System)、可编程逻辑控制系统(PLC,Programmable Logic Controller)、远程测控系统(RTU,Remote Terminal Unit)等。这些系统分布在生产过程中的各个层级维度,经由工业通信网络协调完成生产任务。

我国超过八成的涉及国计民生的关键基础设施依靠工业控制系统作业,包括石油石化、农业、电力、核能等工业生产领域,以及航天、交通、通信、燃气、水利等公共服务领域。这些重要行业和领域一旦遭到破坏、丧失功能或者数据泄露,可能严重危害国家安全、国计民生、公共利益。工控系统经智能化和联网化后,发展成为集控制、计算、联网的三位一体的现代智能控制系统。在享受智能联网所带来生产红利的同时,工业网络打破了传统工业封闭可信的制造环境,安全风险对工业生产的威胁日益加剧,新的未知风险随之引入。以2010年的伊朗核电站“震网病毒”事件为转折点,新增的工控漏洞数量明显爆发。2011~2015年,CNVD收录的新增工控系统漏洞数量,呈现出一个持续的稳中有降的态势。2015年底的乌克兰大停电事件后,工控系统漏洞的发现再次进入高速增长期。

图1 CNVD历年收录新增工控漏洞数量

图2 工控系统安全事件所属行业统计图

工控系统安全事关是工业经济稳定发展,使用现代密码技术保护工控系统安全已经是必然趋势。《中华人民共和国网络安全法》第三章第三十一条中明确而提出:“国家对公共通信和信息服务、能源、交通、水利、金融、公共服务、电子政务等重要行业和领域等关键信息基础设施,在网络安全等级保护制度的基础上,实行重点保护”。同时近年来,国产加密算法大力推广应用,研制以国产密码为技术内核的工控产品以及采用密码技术保护重要工控系统安全已成为广泛共识。

面向工业控制系统的密码应用与测评是指,对采用密码技术、产品和服务集成构建的工控系统及产品,对其应用的有效性、正确性、合理性的评估。这一测评是合乎国家网络安全“等保”条例规定、密码相关法律法规等的明确要求。对规范同传统信息系统网络不同的工业控制系统中的密码应用有重大意义,是保护工控系统安全与维护正常工业生产运转的必由之路。

2 工控系统及产品密码测评技术框架概述

重要工业控制系统及产品密码测评需要在国家密码测评标准化工作背景下展开工作。测评的对象是工控系统全局以及组成该系统的各个构件或产品。不同于传统信息安全测评的直接系统定级思路,产品密码测评是先测试后评估评级的思路。定级与评级相融合是工业控制系统及产品密码测评的一项重要特征。

工控系统及产品密码测评体系,以测试和评估两个角度可划分为三部分:评估指标体系、评估/度量方法、测试技术体系。其中,评估指标体系负责表征工控系统密码应用边界、应用要求;评估/度量方法负责评价密码技术对工控系统重要安全属性保护能力,以及考虑密码技术应用对目标系统关键运行属性产生的影响;测试技术体系负责为各项评估指标提供具体测定方法或技术,以作技术指南与标准,以这三部分为驱动展开的密码测评将覆盖三个阶段、两个方面和三个层级。

三个阶段、两个方面和三个层级,贯穿整个测评流程。测评工作将以白、灰、黑三阶段;密码产品测评、密码应用测评两个工作方面;以及单元级、系统级、系统之系统级三个层次为核心展开,因此也可将其归纳为“3·2·3”来代称。此外,“密码载体”是指,实现和封装相关密码算法,并能提供加密、标识、认证、鉴别等密码服务的对象(硬、软、固、混等)。

图3 密码全生命周期

白、灰、黑盒三阶段表示测评任务将以白盒、灰盒和黑盒三步进行。这是由工控系统的特殊层次化结构特征所影响的。密码技术的应用涉及在不同系统层次的不同封装程度、系统设计模式间的复杂组合以及多平台交互等。因此,具体的密码测评需要针对密码算法在特定硬、软、固件或混合对象中的设计和使用情景。根据密码测评所针对的具体实施角色,如PLC生产商、加密安全芯片厂商、安全测评机构、系统设计单位等,设计实施密码测评对各类角色的特定的实施方式。以个别客制化同类普适化为目标制定不同的测评任务,并体现白、灰、黑的三级结构。

密码产品测评、密码应用测评两个工作方面要求从密码本身与系统这两侧分开考虑测评。密码技术在从传统的信息系统转移到工控系统中时,既要考虑密码产品的正确性、有效性、密码本身的复杂性、能提供的安全保障程度以及技术迁移过来后的应用模式,还要考虑密码技术应用部署在工控系统后,对目标工控系统的正常运行所带来的影响,如可用性、实时性、时序性和可靠性等指标。因为工业的特殊语境下,系统不可中断不可扫描,以正常运作为基本原则,因此对目标工控系统的影响的度量可以提前规避适应性低下的产品密码的部署,或是帮助搭建仿真测试平台来模拟综合发现潜在的对系统侧的影响。

单元级、系统级、系统之系统级三个层次对标《信息物理系统白皮书》(2017)中对CPS(Cyber-Physical Systems)划分的三个层级。单元级是具有不可分割性的工控系统中的较小单元,其可以是传感器、执行器这类密码边界单一的设备。系统级可以是多个单元级设备之间通过工业网络与工业控制平台或集中控制设备组成,可以是如PLC等这类多组件复合系统。系统之系统级是多个系统级的有机组合,在全局范围内实现信息全面感知、深度分析、科学决策和精准执行。工控系统中密码应用存在特定范围或边界,按边缘传感器、PLC、SCADA等可划分为单元级、系统级、系统之系统级三个层次。安全模块除本身的实现方式外,还需整合成密码系统或形成相关密码产品,同时考虑逐层封装的关系。因此,在考虑密码产品侧的测评方案时,有必要采用逐级扩展和适应的测评方式,将密码产品侧的测评划分为单元、系统、系统之系统三个最初层级,并考虑国家已有的面向信息系统的密码基础应用与测评体系(GM/T 0028/0039/0054-2015、GM/T 0008-2012等)在密码侧中发挥的基本作用。

3 工控系统及产品密码测评过程

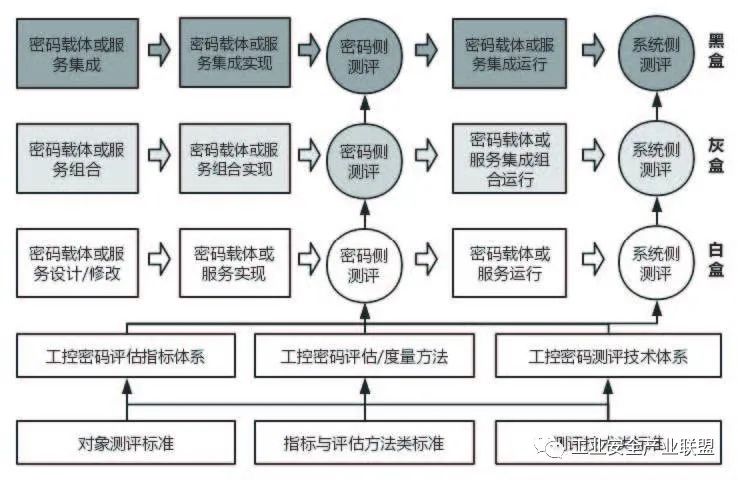

工控系统及产品密码测评技术方案将由白盒、灰盒和黑盒三个阶段组成,并分别从密码产品本身测评方面(简称“密码侧”)与密码应用对象的工控系统方面(简称“系统侧”)执行两类测试。如图4所示的技术方案图,三个阶段测试的共同之处是:将密码基础应用与测评体系中的指标体系、测试技术、度量方法与等级保护体系下的相应要素集结合,共同形成针对工控系统密码的评估指标体系、评估/度量方法和测试技术体系。密码侧测评与系统侧测评不同时进行,各阶段测试的对象组成对应了系统的三个层级。

图4 白盒、灰盒、黑盒阶段测试技术方案

“白盒”阶段的执行角色主要为单元级密码载体制造商、安全测评机构等,主要面向密码载体及其提供的相应的密码服务。这一阶段流程分为密码载体或密码服务的设计/修改、实现、密码侧测评、环境运行和系统侧测评。制造商根据不同工业生产需求设计(修改)相应的密码载体和服务,再将密码算法或服务在边界明确的密码载体中实现,实现完成后进行相应的密码侧的基础测试评估;然后在仿真生产环境中运行之前实现设计的密码载体或服务,根据工控系统相应层级对载体实时性、可靠性等关键属性的量化指标要求,进行系统侧测试评估与功能需求上的验证。

“灰盒”阶段的执行角色主要为系统级密码载体制造商、安全测评机构等,主要面向多个单元级密码载体组合及其提供的不同密码服务。这一阶段流程分为若干单元级密码载体和密码服务的组合设计、实现、密码侧测评、环境运行和系统侧测评。首先,制造商或测评机构设计单元级密码载体的组合模式并提供相关密码服务;其次是实现组合形成的系统级密码载体及提供的密码服务,并利用单元级制造商封装传递的测评结果,重点针对密码服务执行密码侧评估;然后在环境中运行系统级密码载体和服务,根据工控系统相应层级对系统级载体实时性、可靠性等关键属性的量化指标要求,进行系统侧测试评估。

“黑盒”阶段的执行角色主要为系统级密码载体集成制造商、安全测评机构等,主要面向多个系统级密码载体集成及其提供的跨系统综合性密码服务。这一阶段流程分为集成式系统级密码载体和密码服务的设计集成、实现、密码侧测评、环境运行和系统侧测评。

4 工控系统及产品密码测评指标与评估办法

面向工控系统及产品密码的评估指标体系可按密码侧的指标类与系统测的指标类划分,体现密码产品测评、密码应用测评两个工作方面。因此,工控系统密码评估指标体系的构建可分为两部分工作:一是建立工控系统密码应用安全分级体系与密码载体安全分级体系的映射,等同于是将密码载体提供的各类密码服务(加密、认证、标识、鉴别等),通过关键安全属性,最终与工控安全应用(系统侧指标)建立联系,从而打通工控密码应用与密码产品测评,寻找密码侧与系统侧两侧间的语义关联通量,实现两个标准体系的贯通。二是在密码侧的指标类及其指向的关键安全属性集之间,加入系统侧的指标类作为约束,以响应工控环境同传统系统网络的不同,体现在工控系统是典型的时敏系统,对业务连续性、系统可靠性、功能安全等有严格要求,使得适配性问题成为传统信息系统安全再迁移到工控系统上可能会出现的阻碍,因此出于对工控系统本身的固有特征属性约束以及在密码技术应用的条件下受到的影响程度的考虑,工控系统评测指标体系中应引入系统侧的指标类,并提出可量化的指标体系。

在提出具体的评估办法之前,需要考虑工控密码应用测评至少涉及的以下两个重要问题:一是一般密码安全到工控密码安全,技术上如何跨越;二是如何处理工控系统在类型、行业上的相异性问题。针对第一个问题,需使用定制的方法来满足传统与工控的差异,工控系统密码应用测评实施的思路,是要将一般密码安全需求转变为工控密码安全需求,一般密码安全测评指标项集,转变为工控密码安全测评指标项集,一般密码安全测评技术转变为工控密码安全测评技术。目前可见的工控系统密码应用测评技术有:固件虚拟化密码技术实现、自动化PLC通信模拟、专有协议嗅探、认证侧信道攻击检测等。针对第二个问题,应用“匹配”的思想来处理工控系统在类型、行业上的相异性。确定通用工控系统架构,确定共性应用与交互模式,由工控系统层次架构匹配方法和操作规程。

工控系统和相关产品的密码测评可分为产品设计制造阶段测评和已部署的工控系统测评两部分。由于密码测评工作在工控环境下的特殊性和工控系统本身的层次性与复杂性(工控系统是信息物理系统的一项典型案例,在三个层级中属于系统之系统级),密码基础测评主要面向单元和系统级,而密码载体的行为表现将被逐级封装。因此针对工控系统及产品的密码测评需要分阶段进行,并且单元级的测试指标和结果需要向系统级封装传递,为更高一级的测评工作提供依据。提出的评估/度量方法包括以下五项类别:(1)指标等级映射;(2)测评逐级封装、传递、应用;(3)定性定量结合;(4)结构化指标及其量化;(5)多等级集成评估。对应于上文提出的白、灰、黑盒三阶段以及单元级、系统级、系统之系统级三种层级。

作者简介

蔡挺(1998-),重庆大学大数据与软件学院软件工程专业,本科。于2017年10月加入信息物理社会可信服务计算教育部重点实验室进行工业控制系统安全方向的研究学习。

夏晓峰(1980-),四川夹江人,重庆大学副教授、中国自动化学会工业控制系统信息安全专委会委员、工业控制系统信息安全产业联盟理事等。发表SCI/EI等学术论文20余篇,出版科学出版社编著1部;获得2016年中共中央办公厅“党政密码科技进步奖”;主持国家重点研发计划网络空间安全重点专项子课题、若干省部级科研项目及国家电网科研项目。

向宏(1964-),四川成都人,重庆大学教授、信息物理社会可信服务计算教育部重点实验室主任, 担任国家密码行业标准化技术委员会委员、国家商用密码总体专家组成员等。近年来发表SCI/EI等学术论文40余篇,出版学术专著5部;主持国家863计划项目、国家重点研发计划课题、国家自然科学基金等项目50余项。

参考文献

[1] 工业信息安全产业发展联盟(NISIA). 中国工业信息安全产业发展白皮书(2018-2019) [Z]. 2019, 6.

[2] 工信部. 信息物理系统白皮书[Z]. 2017, 3.

[3] 夏晓峰, 向宏, 等. 工业控制系统密码应用研究课题指南[R]. 北京:国家密码管理局,2016.

[4] Caitlin Durkovich. Critical manufacturing sector cybersecurity framework implementation guidance[R], USA: DHS, 2015.

[5] Keith Stouffer, Timothy Zimmerman, CheeYee Tang, 等. NISTIR 8183: Cybersecurity Framework Manufacturing Profile[R], USA: NIST, 2017.

[6] NIST FIPS PUB 140-2-2001, Security Requirements for Cryptographic Modules[S].

[7] Security for industrial automation and control systems- implementation guidance for an IACS security management system. ISA/IEC 62443-2-2, 2013.

[8] Technology Assessment: Cybersecurity for Critical Infrastructure Protection, GAO-04-321, 2004.

[9] Protecting Industrial Control Systems[R]: European Network and Information Security Agency, ENISA, 2011.

[10] Keith Stouffer, Jim McCarthy. Capabilities assessment for securing manufacturing industrial control systems[R], USA: NIST, 2017.

摘自《工业控制系统信息安全专刊(第六辑)》

声明:本文来自工业安全产业联盟,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。