2019 年 1 月 29 日,现任美国国防部的首席信息官(CIO)Dana Deasy 代表国防部组团到参议院军事委员会网络安全小组委员会的听证会上做了一次关于美国国防部网络空间安全政策和架构的演讲。

国防部首席信息官是国防部长在信息管理、信息技术、网络安全、通信、定位、导航和定时(PNT)、频谱管理、高级领导通信以及核指挥、控制和通信(NC3)事务的首席顾问。与 Dana Deasy 同行的有 DISA/JFHQ-DODIN 的老板 Nancy Norton,负责网络政策的高级军事顾问和国防部长(OSD)的副首席网络顾问(PCA)Dennis Crall。这三位一直都是在信息化和信息安全领域,随行的两位也是国防部长期在网络空间安全领域工作。可以说,这次听证会是国防部在网络空间安全防御领域最高首长代表国防部的最为权威的发言,相当值得看一下。

这几位美军网络空间安全的大佬们从 5 个方面介绍国防部网络空间安全政策和架构:

着重介绍国防部(DoD)首席信息官(CIO)、国防信息系统局(DISA)和首席网络顾问(PCA)的在网络空间安全领域的角色和职责

简要介绍国防部的网络架构

关于国防部使用自动化的详细信息

关于国防部使用身份、凭证和访问管理的详细信息

重申员工对于国防部网络安全任务中取得成功的重要性

0x00 网络安全的角色和责任

简单来说国防部首席信息官(CIO)掌握了技术规范和预算的审核与批准,国防信息系统局(DISA)除了防御作战以外的职责都是直接向国防部首席信息官汇报。而首席网络顾问(PCA)是国防部长的顾问,和国防部长首席信息官(CIO)共同领导每周一次的国防部副部长与所有军事部门和国防部长办公室(OSD)的负责人出席的国防部网络例会。

国防部首席信息官(CIO)

国防部的网络安全职责是共享的

解读:网络安全责任并不是某一各部门的责任,这意味着需要各部门协作来承担各自在网络空间安全领域的责任。

国防部首席信息官的角色和其他联邦政府部门首席信息官类似,但同时具备有一些军方特殊的责任(例如:定位、导航和定时,高级领导通信,核指挥、控制和通信等)。直到 2018年《国防授权法》第 909 条才正式明确国防部首席信息官的职责需要扩大到对国防部 IT 预算的认证,以及网络安全以及 IT 标准的制定和实施。

解读:可以说Dana Deasy 是首任可以制定信息化标准,同时控制美军信息化“钱袋子”的首席信息官。个人认为正是这个授权,让我们在后面才会看到看到 JEDI、ENCORE、等一系列金额巨大、时间跨度极长的单一供应商合同。怎么感觉闻到奇怪的味道 …… 😂

国防信息系统局(DISA)

国防信息系统局(DISA)是在国防部首席信息官领导下的部门,代表国防部建设、运营和保障全球电信和 IT 基础设施,以支持联合作战人员、国家级领导人以及其他任务和联盟伙伴的全方位行动。该机构在用户需要时提供企业服务和数据,并致力于使用创新工具保护、操作和现代化我们的网络、应用程序和系统,以应对威胁、最小化风险并保持竞争优势。

国防信息系统局局长同时也担任 JFHQ-DODIN 指挥官。JFHQ-DODIN 在美国网络司令部的作战指挥之下,拥有全部 43 个国防部组成部分(国防信息系统局是其中一部分)的网络空间作战指挥权,以实现在所有作战领域的力量投射和行动自由。

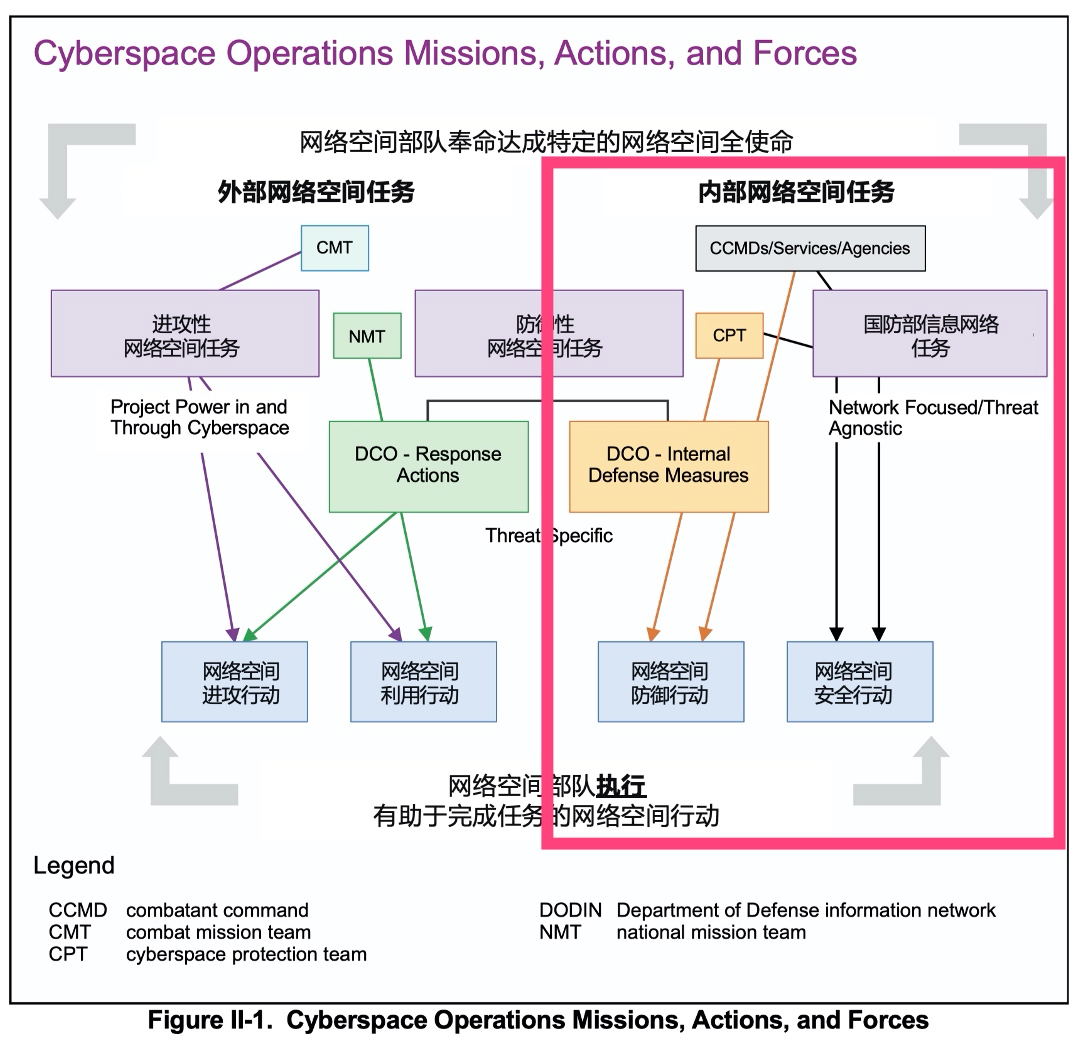

解读:可以认为国防信息系统局负责所有内部网络空间任务(下图红框内),只要是 DoD 的网络,国防信息系统局都有 100% 的管辖权。

在提高整个部门的 IT 和网络安全能力方面发挥着关键作用。作为国防部的主要 IT 工程部门,国防信息系统局开发了支持实施国防部 CIO 指导的标准化解决方案的解决方案,如Windows 10 安全主机基线和联合区域安全栈(JRSS)。作为国防部的主要 IT 运行部门,国防信息系统局每月防止约 10 亿起针对 DODIN 网络行动相关事件,并在整个国防部企业范围内提供从互联网接入点(IAP)到最终用户设备的分层防御。

解读:国防部重要的策略之一就是标准化;在国防部定义中分层防御(Layered Defense)实际上是一种作战任务,这个和国防部每年的会议中也是负责运行的团队来介绍分层防御;在国防部这个规模下,遇到的安全事件是 10 亿/月这个量级。一个月 10 亿次(从上下文看来更像是告警事件)感觉并不算太多。

国防信息系统局提供的企业服务,如我们的互联网接入点(IAP)、云接入点(CAP)、企业网络(包括 NIPRNET 和 SIPRNET)、电子邮件(国防企业电子邮件)和数据中心(包括 Acropolis 大数据平台),已经建立了国防部企业网络安全和网络运营弹性方法。这些服务使未来的数据驱动基础设施成为可能,这些基础设施是部署软件定义网络(SDN)所必需的,具有机器增强的工作流程、网络安全机器学习以增强对网络威胁的检测和缓解,以及未来的人工智能以网络速度进行数据保护和网络修复。

解读:服务化是国防部建立网络安全和弹性的基本方法,也是未来创新的基础。

首席网络顾问(PCA)

如《2014 财政年度国防授权法》第 932 节所述,首席网络顾问(PCA)是国防部的文职人员,是国防部国防部军事和民用网络力量及活动的主要顾问。…… 首席网络顾问的核心是跨职能团队(CFT),由来自关键部门、服务和机构的人员组成。

……

首席网络顾问执行国防部网络战略,包括通过工作路线(LOE)的实施过程来解决国防部网络态势评估中确定的差距。

解读:主要是协调和监督,感觉主要是辅助国防部长的职务。

0x01 国防部的网络架构

国防部将整个国防部的网络安全标准化的方法的一个关键要素是在网络安全参考架构(CS RA,Cybersecurity Reference Architecture)中制定标准,这是一个为符合国防部信息企业架构(IEA)的架构系列提供网络安全指导的工具,并建立了一个现代化的适应未来网络安全需求的方法。

解读:参考架构是网络安全标准化的关键要素之一,也是企业架构落地的工具。

国防部的网络架构具有分层的网络防御系统(a tiered system of cyber defenses),这些系统协同行动以提供针对各种网络威胁的防护。这些层的主要组件包括互联网接入点(IAP),联合区域网络安全栈(JRSS)和端点。互联网接入点(IAP)是国防部内部环境与更大的 Internet 之间的网关。他们提供电子邮件安全性,使用智能的传感器和其他工具来分析网络流量,并管理国防部与互联网之间的信息流。

联合区域网络安全栈(JRSS)是国防部架构方法的另一个主要组件。它们为通过国防部网络的流量提供网络安全功能,为入站和出站内部和外部用户或服务提供流量检查、事件检测和分析功能。

解读:国防部最重要的架构还是边界、联合区域网络安全栈(JRSS)和端点,边界的核心是互联网接入点(IAP)。

国防部正在转变网络架构的其他方式包括云计划,如联合企业防御计划(JEDI)、开发安全运行一体化(DevSecOps)和国防部网络安全分析与审查(DODCAR)。

解读:联合企业防御计划(JEDI)、开发安全运行一体化(DevSecOps)和国防部网络安全分析与审查(DODCAR)是国防部改变网络架构的另外几个核心举措。重点是推行标准云服务、拥抱云原生的敏捷、推行考虑威胁的系统工程方法、评估新的架构。

0x02 国防部的网络空间安全自动化

与国防部网络操作相比,私营工业企业采用高度自动化的 IT 和 IT 安全操作(IT SECOPS)流程,以保持其网络的安全并尽快更新。控制成本是降低企业经营成本的必要手段。

对于国防部来说,当前的 IT 安全操作主要是手工操作,而且非常劳动密集。……,并且我们必须自动化IT安全行动,以保护任务关键型系统。

解读:国防部的网络操作自动化程度并没有商业机构的水平高,还是劳动密集型。目前国防部在自动化领域所做的事情还只是为了与商业机构看齐。

国防部有许多目前正在使用的自动化网络防御系统。智能传感器利用行为分析和商业衍生的智能,对基于网络的威胁采取自动行动,每天执行 700 万次自动缓解。国防信息系统局依靠威胁指标运行(Fight By Indicator)的系统自动扫描由国家安全局(NSA)、国防网络犯罪中心(NC3)、国防情报局(DIA)等开发的威胁情报报告,并自动扫描 PDF 文档,解析出报告中记录的威胁指标。“按指标作战”自动处理 300 多个指标,每天在互联网接入点(IAP)周边进行 1900 万拦截。

解读:美国国防部在互联网边界上也只有 300 多个 IOC 在进行拦截,稍微有点吃惊。国防部规模上包括行为、商业 IOC 的拦截有 700 万/天,在互联网边界上依靠 300 多个 IOC 拦截 1900 万次/天。

国防部认识到,我们必须规划和构建一个日益自动化的网络环境,以提高我们网络工作人员的准确性、及时性和有效性。我们已经评估了机器学习系统,并正在努力将它们集成到大数据平台和端点安全中。

解读:人工智能和机器学习目前在国防部还处于评估阶段,应用范围主要在大数据平台和端点安全。

0x03 国防部的身份、凭证和访问管理(ICAM)

…… 我们正在投资基本的身份、凭证和访问管理(ICAM)企业能力,以满足当前的关键需求,并为未来的持续创新和大规模采用提供必要的平台。…… 提供了实现动态数字策略的不可或缺的可审计功能和安全控制。…… 底线是,我们需要随时知道谁或什么在我们的网络上。

解读:通过身份、凭证和访问管理(ICAM)消除网络上的匿名性是最低要求,也就是网络上将不再允许匿名。同时,身份、凭证和访问管理(ICAM)也是动态策略的基础。

0x04 国防部参与此次听证的主要长官

Dana Deasy 在 2018 年 4 月 5 日,被五角大楼任命为国防部首席信息官。他有着 38 年的经验,在就任国防部的首席信息官之前,是 JP Morgan Chase的全球首席信息官(CIO)。在那里,他负责公司的技术系统,管理着超过90亿美元的预算和40,000多名技术人员,为JP Morgan Chase的零售,批发和资产管理业务提供支持。

Nancy Norton 在 2017 年 8 月 11 日以国防信息系统局(DISA)副局长身份加入国防信息系统局(DISA),在 2018 年 2 月 1 日被任命为担任国防信息系统局(DISA)局长和联合部队总部国防部信息网络部指挥官。而在加入 DISA 之前,她在美国海军负责信息化作战一体化。

Dennis Crall 在 2018 年被任命为网络政策的高级军事顾问和国防部长(OSD)的副首席网络顾问(PCA),在此之前他是海军陆战队总部负责指挥,控制,通信,计算机(C4)的总监,同时也是海军陆战队首席信息官(CIO)。

0x05 番外感受

官方发布的正式声明和听证会会议记录有一些差别。高级官员们对职责和政策了解更多,很多细节实际上只在正式声明中看到(例如:IOC 数量、拦截攻击次数等)。与此同时,也可以看到议员们追问问题国防部高官们应对有点仓皇(例如:问到是否对网络空间安全有所度量,CIO 和 DISA 老板都只能泛泛的说一下,其实是在实际运行中没有落地;另外还有一些问题,议员们甚至能预测到这些高官们会拿“保密信息”说事)

国防部的 CIO 把握住数字化转型这个机会,把信息化内生到各项业务,并把信息化解决方案的标准化作为了自己核心战略抓手。作为一个首次掌握了预算和标准制定权的 CIO 是难得的机会。

议员问到“如果只能做一项改变来加强网络空间安全,最需要改变什么的是什么?”时,一位大佬提到“要从采购产品向采购服务转向”,另一位大佬提到“速度,必须加速从私营机构获取能力的速度”。

还有议员挑战了一下集中化策略。DISA 的老板表示很担心这一点;而 CIO 说集中化有很多好处,去中心化也有很多的劣势,集中与去中心化优劣势取决于方案。

0xFF 附录:参考资料

[1]GAO. DEFENSE CYBERSECURITY: DOD’s Monitoring of Progress in Implementing Cyber Strategies Can Be Strengthened[R]. 2017.

声明:本文来自sbilly 的茶馆,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。