美国国家标准技术研究院(NIST)本周宣布,将对此前推出的“钓鱼活动量表”系统做出下一步改进,用以帮助各类企业快速确定网络钓鱼邮件能否被内部员工轻松发现。

NIST采用的网络钓鱼量表计分法

这项评分法的未来规划,包括整合来自多个组织的运营数据、发布面向培训讲师的应用讲解指南,并根据用户反馈做出持续改进。

NIST网络钓鱼量表(NIST Phish Scale )于2020年9月首次发布,主要根据某些关键属性对网络钓鱼邮件做出评分,借此确定此类邮件的复杂度与欺骗性水平。

NIST信息安全专家Jody Jacobs在上周二召开的第51届邮件、恶意软件与移动反滥用工作小组(M3AAWG)全体会议上强调,“了解钓鱼邮件的检测难度能够从两个方面帮助培训讲师引导受众建立安全意识。首先是为目标受众提供关于点击次数及钓鱼邮件上报率的上下文信息;其次是带来一种切实可行的网络钓鱼威胁表征方法,帮助培训讲师们针对具体威胁类型与组织实际情况整理课程内容,有效降低组织面临的安全风险。”

不少企业坚信自己的员工能够在很大程度上准确发现、回避并上报网络钓鱼邮件。为了验证实际情况是否如此,NIST提供的这套网络钓鱼量表正好能够验证普通员工接受的安全培训成效如何、或者会不会轻易被测试钓鱼邮件所愚弄。

Proofpoint公司首席安全意识培训架构师Kurt Wescoe认为,“NIST网络钓鱼量表鼓励组织认真思考结果中蕴藏的含义。以往在验证最终用户能否识别网络钓鱼邮件时往往会涉及多种因素,这些因素总会有意或无意间影响模拟攻击并引出错误结论。如果组织还没有想好该如何以结构化方法对模拟攻击中涉及的钓鱼邮件及结果做出评分,那么钓鱼邮件量表应该是个不错的起点。”

另外,Wescoe还提到组织可以建立起跟踪员工成长过程的长期指标,不断关注员工的安全意识动态、发现更加难以检测的网络钓鱼攻击,最终将网络钓鱼量表给出的结果转化为可行性指引。

Lookout公司安全解决方案高级经理Hank Schless评论道,“在安全保障工作中,对网络威胁的量化或者可视化能够帮上大忙。只有让员工们接触到各种难以发现的网络钓鱼邮件,他们才能越来越敏锐地发现相关危险信号。”

Schless还补充道,“几十年来,安全团队一直把安全意识培训当成是纯技术问题处理。但网络钓鱼邮件量表让企业领导者真正意识到,随着攻击技术的逐步深化、网络钓鱼问题也已经变得极为复杂。”

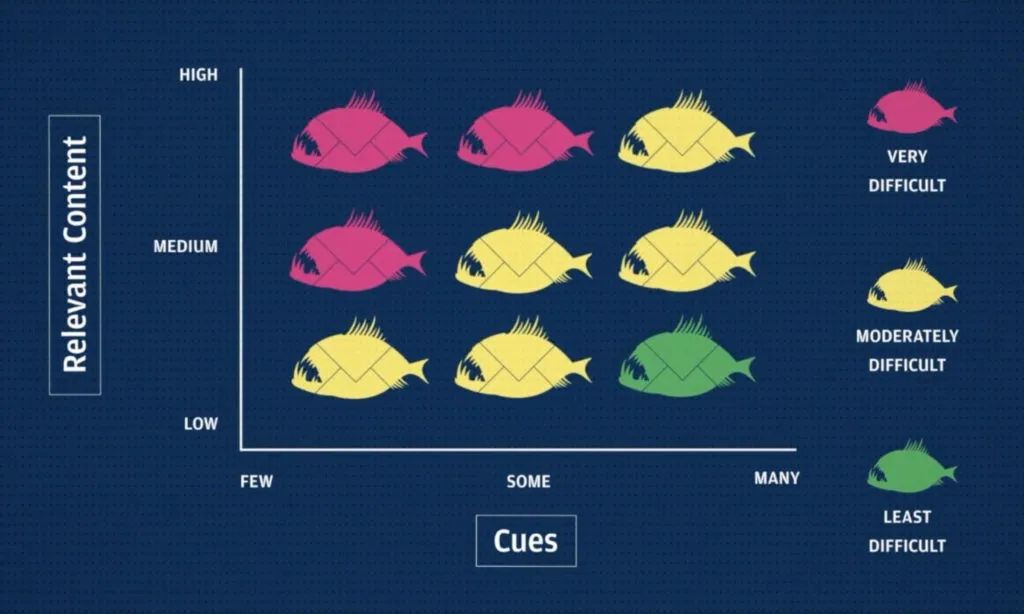

网络钓鱼量表的评分过程主要基于两项主要因素:视频线索与背景核准。

这里的线索包括代表可疑邮件的各种明确迹象,例如错字与别字、异常发件人地址以及可疑内容(例如要求收件方立即回应的紧急呼叫)。

背景核准则是指邮件内容与实际指向的收件人在职能角色、事务背景以及相应期望等方面的匹配度。那些难以察觉的网络钓鱼邮件往往在职能角色方面拥有极高的相关度,内容与当前内、外部事务保持一致,而且收件人若不立即点击链接则有可能引发严重的负面后果。如果员工在以往的钓鱼邮件培训演练或警报中从未接触过这类素材,则很有可能不慎中招。

为了构建起这套计分系统,NIST使用自有内部数据(收集自NIST过去四年以来各类内部网络钓鱼意识培训项目的实际数据)对邮件分辨难度做出评级。根据Jacobs的搭档、NIST计算机科学家Shaneé Dawkins的介绍,NIST已经开始研究“通过不同类型的组织收集更多运营数据,借此扩大钓鱼量表项目的规模。”

总体来讲,“我们正在使用新的数据进行测试,借此探索如何在不同组织的不同最终用户群体之间建立起统一的线索与邮件背景分类体系。”

对于NIST该如何进一步改进其工具,几位专家提出了自己的建议。

在被问及网络钓鱼量表能否应用于其他形式的邮件攻击活动时,Wescoe回答道“这份量表当然也适用于商务邮件攻击(BEC)或者其他欺诈行为,能够突出显示需要关注的可疑部分,同时根据模拟攻击的难度设定向邮件中添加更多迷惑性的上下文信息。”

Schless则特别关注该如何把这套难度评级系统应用于“电子邮件以外的其他网络钓鱼攻击领域。比方说,攻击者往往会从社交媒体上搜集资料,借此制作出极具针对性、相当难以分辨的网络钓鱼消息。”

Schless还提到,“另外,在新冠疫情引发的远程办公新常态之下,人们每天都会通过智能手机与平板电脑从不同地点访问企业数据与工作内容。攻击者很清楚这种情况,因此建立起针对移动设备与PC用户的网络钓鱼活动。移动设备上的用户界面与操作体验往往经过简化,可能会把网络钓鱼消息的红色标记隐藏起来。在这方面,网络钓鱼量表同样有望发挥作用。”

但即使完成这一系列改进,NIST的网络钓鱼量表仍不可能完美无瑕。Wescoe认为,最重要的不仅是判断网络钓鱼策略的复杂程度,同时也需要判断所发现的策略在真实场景下的普遍程度。如果某些网络钓鱼技术既复杂精妙、又在网络犯罪分子当中得到广泛使用,那么防御一方就有必要引起高度警惕。

“对于这类问题,由网关提供的数据往往有助于破解谜团——只要借助攻击者目前实际应用的钓鱼方法,我们就能快速测试出用户落入陷阱、或者成功识别问题并予以上报的可能性。但如果没有这样的背景信息,测试中使用的钓鱼技术恐怕会与攻击者的实际思路发生严重背离,导致用户们接触不到捍卫组织安全所需要的培训内容。”

Wescoe同时提出设想,即如果组织将员工已经上报的真实网络钓鱼邮件纳入钓鱼邮件量表,能否有效扩展这套评分框架。

另一方面,GreatHorn公司CEO兼联合创始人Kevin O’Brien发出警告,强调不该使用这种工具组织难度极高的网络钓鱼模拟。因为这种方式可能令员工陷入“烦恼与沮丧”,甚至对安全意识训练心生抵触,最终陷入恶性循环。这种方式明显“误解了网络钓鱼管理的基本思路。在理想情况下,用户应该通过培训更深入地了解网络钓鱼活动的实际形态,而不是被难度过高的测试耍得团团转。”

Wescoe最后总结道,“这套难度评分系统的最佳使用方式之一,在于帮助最终用户主动完成自我强化。发现高复杂度网络钓鱼会给员工们带来巨大的成就感,这有助于加强安全团队与最终用户之间的合作关系,这种关系也正是组织抵御钓鱼攻击的最强武器。另外,这套评分系统还能帮助我们更好地了解最终用户已经掌握了哪些技能、还有哪些方面有待提高。”

原文链接:

https://www.scmagazine.com/home/security-news/phishing/nist-hints-at-upgrades-to-its-system-for-scoring-a-phishs-deceptiveness/

声明:本文来自互联网安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。