当地时间5月8日美国最大的天然气和柴油运输管道公司Colonial宣布,因遭受网络攻击而暂时停止运营。

Colonial管道成立于1962年,其运输的燃料占东海岸消耗的45%左右。该管道系统横跨5500多英里,主要有两条线路:一条用于输送汽油,另一条用于输送柴油和航空燃料。2017年,飓风哈维袭击墨西哥湾海岸时,该公司还不得不暂停输油管道。2016年9月,该管道因地下泄漏关闭了11天,2016年11月,阿拉巴马州一段管道发生致命火灾。目前该公司每日为客户提供超过1亿加仑的燃料从德克萨斯到纽约。

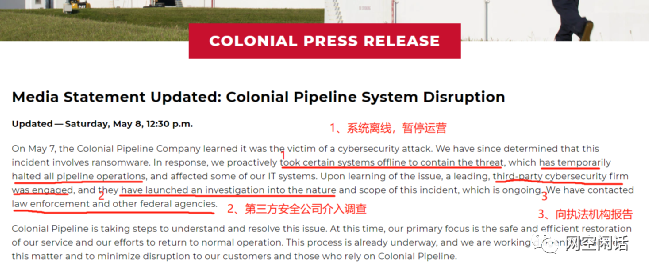

Colonial公司启动应急机制

截至5月9日发稿时,尚不清楚谁应为此次网络入侵负责,也不清楚该公司的管道运营将被暂停多久。多家媒体报道称,这是一起勒索软件攻击事件。Colonial Pipeline发言人没有立即回应置评请求。公司在网站发布声明,已采取相应的措施,表示有信心恢复运营。

Colonial Pipeline公司表示,他们已经联系了执法部门和其他联邦机构,恢复正常运营的努力“已经在进行中”。“我们正在努力解决这个问题,尽量减少对我们的客户和那些依赖Colonial Pipeline的客户的干扰,”声明继续说道。

FireEye的一位女发言人于5月8日晚上向CNN确认,Colonial Pipeline公司已聘用FireEye Mandiant负责调查。

行业主管机构和白宫紧急表态

美国网络安全与基础设施安全局(CISA)“就这一情况与该公司和我们的跨部门合作伙伴进行了交涉,”CISA网络安全部门执行助理主任埃里克·戈尔茨坦在5月8日的一份声明中说。他说:“这个事件表明,勒索软件对任何规模或行业的组织都构成威胁。”“我们鼓励每一个组织采取行动,加强他们的网络安全态势,减少他们受到这类威胁的风险。”

能源部发言人表示,该部“正在与Colonial Pipeline公司、能源行业、各州和跨部门合作伙伴协调,提供态势感知,并支持对这一事件的响应努力。”“能源部还与能源部门协调委员会、能源信息共享和分析中心密切合作,并正在监测对能源供应的任何潜在影响,”发言人对CNN说。

当地时间周六上午,一名白宫发言人表示,乔·拜登(Joe Biden)总统听取了政府关门的简报。白宫发言人说:“联邦政府正在积极评估这起事件的影响,避免供应中断,并帮助公司尽快恢复管道运营。”一位白宫官员说,目前正在进行分析,以确定这次事件后供应是否会成为一个问题。白宫正在为多种情况做准备,并正在与州和地方当局合作,确定可能需要采取哪些措施,以在必要时帮助减轻对供应的潜在影响。

油气管道网络安全问题由来已久

随着管道运营商为了更有效地运营业务而采用数字技术,人们越来越担心美国长达270万英里的石油、天然气和其他危险液体运输管道容易受到黑客攻击。美国国土安全部(Department of Homeland Security)在2020年2月披露,一家未具名天然气压缩设施遭到勒索软件攻击,导致该机构关闭了两天。

管道运营商用于处理业务的IT服务的破坏也可能给业务带来风险。2018年4月,总部位于德克萨斯州的Energy Transfer Partners LP使用的计费软件供应商遭到黑客攻击,迫使该公司自行处理交易,直到问题得到解决。Energy Transfer Partners LP拥有超过7.1万英里的管道。

更广泛地说,美国国家安全官员多年来一直警告说,来自俄罗斯和其他地方的国家支持的黑客对绘制电力系统和管道等美国关键基础设施的漏洞表现出了兴趣。

总体而言,“国家支持黑客有能力发动网络攻击,对关键基础设施造成局部的、暂时的破坏性影响,比如天然气管道中断数天至数周,”美国情报机构在2019年的全球安全威胁评估中表示。

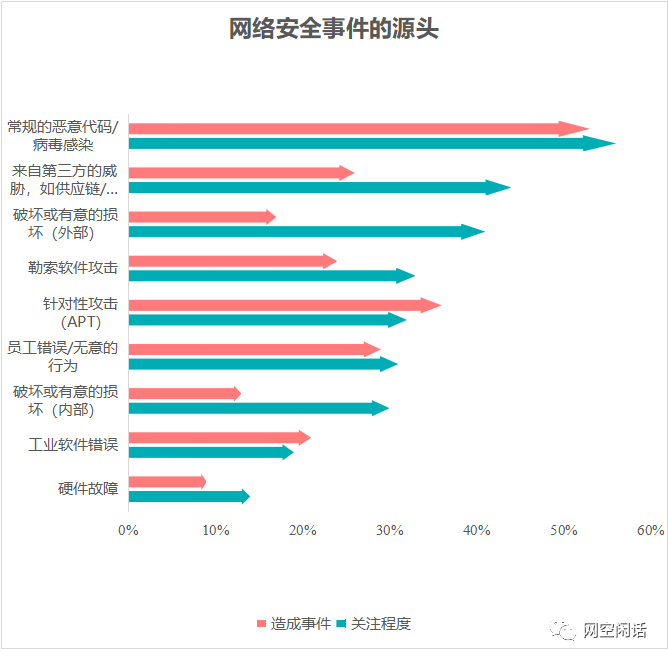

据施耐德的一份研究报告显示,油气行业网络安全威胁中,病毒、供应链、外部恶意破坏、勒索软件、APT攻击是最受关注的前五名。

美国国会议员在2018年底呼吁国土安全部加强网络安全指导和服务,以支持管道运营商,因为他们担心美国政府已经做得够多了。

同年,美国国土安全部和能源部官员宣布了一项与油气公司高管在管道网络安全方面进行更密切协调的计划。今年2月,美国国土安全部(DHS)的网络安全和基础设施安全局(Cybersecurity and Infrastructure Security Agency)发布了旨在加强管道运营商防御的网络安全评估工具。

油气管道行业网络安全任重道远

网络安全威胁和违规行为持续成为新闻媒体爆料的头条,并影响到所有行业和部门。与其它关键基础设施环境一样,O&G的管道系统依赖于高可用性的ICS和支持其运行的基础设施。损害网络安全的后果,例如站点关闭、公用事业中断、生产中断、发现或未发现的泄漏对环境的影响,甚至人员伤亡,这都意味着网络安全是行业关注的关键领域。

2017年的由ACCENTURE进行的一项研究发现,即使是技术最先进的O&G公司,推动工业网络安全也很困难,原因有很多,主要包括:运营资产的使用寿命长;不准确和过时的资产技术清单;24/7/365连续运行时间(禁止关机);法规或标准中没有提供简单的安全方法等。

这些因素,再加上迅速发展的技术格局,给行业带来了严重的风险。这不仅是对未来的关注,而且是当前的现实。一项KASPERSKY进行的研究表明,在对O&G组织的调查中,有68%的受访者承认其在2016年经历了至少一次网络失陷事件。对于大型组织,同一项研究发现,每个组织有2-5次此类事件发生。

网络攻击造成的潜在中断和破坏是真实存在的,行业必须积极应对网络威胁,以保护基础性经济行业的关键基础设施。

声明:本文来自网空闲话,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。