文 | 局长

出品 | OSC开源社区(ID:oschina2013)

Apache Log4j2 近日被公开的 远程代码执行漏洞在全球引起了重大影响,Apache Log4j2 是一个基于 Java 的日志组件。该组件被大量用于业务系统开发,用来记录程序输入输出的日志信息,使用极为广泛。大多数情况下,开发者会将用户输入导致的错误信息写入日志中。

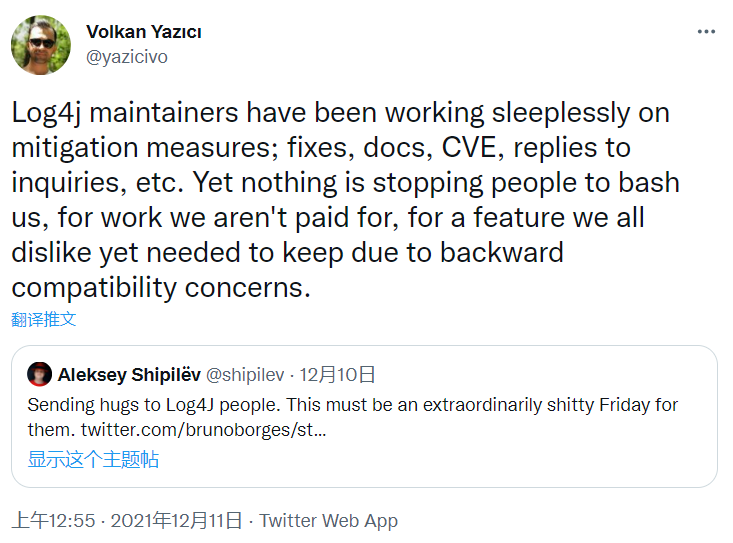

此次突然被公开的漏洞不仅导致使用 Log4j2 的开发者需要连夜“补锅”,更是让框架维护者也措手不及。Volkan Yazıcı 是 Apache 软件基金会 Logging Services 的 PMC 成员。据他描述,自漏洞被公开后,维护者一直忙于缓解漏洞,以及修复错误、文档和 CVE,与此同时还要回应他人的询问。但即便如此,他们还是遭受了许多严厉的批评乃至责骂——哪怕这是没有任何酬劳的工作。

Volkan 还提到,此次导致漏洞的旧功能其实早已打算移除(此漏洞本质是 Log4j2 的 lookup 方法存在 JNDI 注入),但为了保证向后的兼容性而一直保留。

当然也有人对 Volkan 的「向后兼容」原则有不同看法。他说道,如果开发团队想删除旧功能,不需要犹豫,按照自己的想法去做就行。如果使用它的人认为旧功能很重要,他们可以 fork 项目并自行维护 —— 自行承担时间精力和金钱成本。

作为一个开源的底层组件,Log4j2 的用户有不少是体量极大的互联网公司,诸如谷歌、苹果和亚马逊等。从 Volkan 推文的评论可以看到,不少人表示自己才知道,这些高市值高利润的公司并没有为这个底层基础组件投入任何支持,甚至维护者都是零报酬。

声明:本文来自OSC开源社区,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。