对此,美国南佛罗里达大学及美国国家标准与技术研究院研究人员进行了为期三年的蜜罐实验,创建了多样化的生态系统,模拟了各种类型和位置的低交互物联网设备,以研究攻击者为何会攻击特定设备,并对相关数据进行了研究。

在蜜罐研究工作中,研究人员通过观察真实世界中攻击者在低交互蜜罐生态系统中的行为,提出了一种创建多阶段、多方面蜜罐生态系统的新方法,该方法逐渐提高了蜜罐与攻击者交互的复杂性。同时设计并开发了一个低交互的摄像头蜜罐,使其能够更深入地了解攻击者的目标。此外提出了一种创新的数据分析方法,来识别攻击者的目标。该蜜罐已经活跃了三年多,能够在每个阶段收集越来越复杂的攻击数据。数据分析表明,蜜罐中捕获的绝大多数攻击活动具有显著相似性,可以进行聚类和分组,以更好地了解野外物联网攻击的目标、模式和趋势。

一、背景介绍

近年来,物联网设备已成为人们日常使用的无处不在和必不可少的工具,联网设备的数量每年都在持续增加。Business Insider预计,到2025年至少将有416亿台物联网设备连接到互联网,与2018年的80亿台物联网设备相比增长了512%。指数级的增长引发了严重的安全问题,例如许多物联网设备都有简单的漏洞,默认用户名和密码以及开放的telnet/ssh端口。通常,这些设备被放置在薄弱或不安全的网络中,例如家庭或公共空间。实际上,物联网设备与传统计算系统一样容易受到攻击,甚至更多。新的物联网设备可以为攻击者开辟新的入口点,并暴露整个网络。在过去几年中,全球约有20%的企业至少经历过一次与物联网相关的攻击。

在过去,网络攻击主要以数据泄露或用作垃圾邮件或分布式拒绝服务(DDoS)代理的受感染设备的形式出现。一般来说,漏洞会影响工业、计算机设备、银行、自动驾驶汽车、智能手机等的重要系统。此外有很多案例表明,它们造成了严重和重大的损害。由于物联网设备现在已成为大多数人生活中不可或缺的一部分,因此网络攻击因其广泛使用而变得更加危险。与过去相比,现在有更多的人处于危险之中,需要提高警惕。随着物联网设备变得越来越普遍,网络攻击的原因和方法都可能发生重大变化。由于物联网设备对人们的生活具有高度的亲密性,因此与过去的网络攻击相比,对物联网设备的攻击可能会产生更具破坏性的后果。这些威胁不仅影响到更多人,而且还扩大了范围。例如,网络犯罪分子如果侵入摄像头设备,就会造成前所未有的隐私侵犯。这些攻击甚至可能危及人们的生命,例如攻击者试图控制自动驾驶汽车。

另一个加剧这种情况的因素是物联网行业的模式,即上市速度优先于安全问题。例如,许多物联网设备都有简单的漏洞,如默认用户名和密码以及开放的telnet/ssh端口。家庭或公共场所等薄弱或不安全的网络是安装这些设备的常见地点。不幸的是,对物联网设备的攻击已经成为现实,甚至比传统计算系统更糟糕。

根据赛门铁克的一份报告,物联网攻击的数量在2017年显著增加,研究人员发现了50000次攻击,与2016年相比增加了600%。2021年卡巴斯基报告称,与前六个月相比,2021年前六个月的物联网攻击增加了一倍以上。此外,攻击者还提高了他们的技能,使这些攻击更加复杂,例如VPNFilter、Wicked、UPnProxy、Hajime、Masuta和Mirai僵尸网络。攻击者正在不断提高他们的技能,以使这些形式的攻击更加复杂。然而,目前对于此类攻击的性质或范围进行的系统研究很少。截至目前,新闻中大多数针对物联网设备的大规模攻击都是DDoS攻击,例如Mirai攻击。了解攻击者使用物联网设备的行为及动机至关重要。

在网络安全中,蜜罐是为了吸引攻击活动而设置的设备。通常,此类系统是面向互联网的设备,包含可供攻击者攻击的模拟或真实系统。由于这些设备不用于任何其他目的,因此对它们的任何访问都将被视为恶意访问。长期以来,安全研究人员一直在使用蜜罐来了解各种类型的攻击者行为。通过分析蜜罐收集的数据(如网络日志、下载文件等),可帮助发现新方法、工具和攻击,并发现零日漏洞以及攻击趋势。通过这些信息,网络安全措施可以得到改进,特别是对于在修复安全漏洞方面资源有限的组织。

二、蜜罐设置

简单地让蜜罐运行模拟的IoT系统只能获得有限的攻击信息。蜜罐“钩住”攻击者的时间越长,关于攻击者目标和策略的有用信息就越多。攻击者对设备越感兴趣,就越需要巧妙地使用复杂的技术来欺骗他们,使他们认为这是一个真实的设备。由于物联网设备与其环境有丰富的交互,因此物联网蜜罐的组织方式必须能够智能适应不同类型的流量。

对此,研究人员建立了一个精心设计的生态系统,该生态系统具有各种蜜罐设备,与审查和分析基础设施协同工作,能够实现高投资回报。设计并实现的蜜罐生态系统包含三个组件:在本地和云端包含蜜罐实例的蜜罐服务器群;确保攻击者难以检测到蜜罐设备的审查系统;以及用于监控、收集和分析捕获数据的分析基础设施。

图1 蜜罐生态系统

蜜罐实例由蜜罐服务器群托管。研究人员在澳大利亚、加拿大、法国、印度、新加坡、英国、日本和美国等国家使用Amazon Web Services和Microsoft Azure创建了本地服务器和云实例。在蜜罐生态系统中,通过安全组实现网络控制,以确保只有蜜罐生态系统内的实体才能相互通信,外部攻击者只能通过面向公众的接口访问蜜罐设备。

鉴于不同的物联网设备具有不同的规格和配置,每个蜜罐必须以独特的方式设计和配置。研究人员采用多阶段方法来构建各种蜜罐实例,使用现成的蜜罐模拟器并对其进行调整,然后构建特定的模拟器。实验中使用的现成的蜜罐模拟器包括Cowrie、Dionaea和KFSensor。

Cowrie是一个通过模拟SSH和telnet来引诱攻击者并捕获其交互的蜜罐,还可以从输入中捕获文件。Dionaea是一种低交互蜜罐,可模拟Windows系统中常见的各种易受攻击的协议,用于捕获利用漏洞的恶意软件,KFSensor是一种商业IDS,可充当蜜罐来吸引和记录潜在攻击者的活动,在Windows上运行。实验中使用的IoT摄像头蜜罐名为HoneyCamera,是用于D-Link物联网相机的低交互蜜罐。

蜜罐审查。蜜罐只有在无法检测到的情况下才有价值,即攻击者不知道它是假系统。这是一项艰巨的任务,因为蜜罐(尤其是低交互的蜜罐)将不可避免地无法展示一些只有真实系统才具备的可观察特征,或者呈现真实系统永远不会展示的特征。研究人员使用了手动和自动指纹识别方法,例如Metasploit,同时使用物联网搜索引擎Shodan和Censys来搜索互联网上的物联网设备,并分析蜜罐实例。

数据分析基础设施。研究人员使用Splunk来管理和分析来自蜜罐设备的日志。该应用程序完成的示例分析包括:识别攻击者使用的用户名和密码的组合、分析攻击位置、检测攻击会话期间执行的最频繁和最不频繁的命令、分析下载文件并直接发送到VirusTotal、存储结果并通过DShield和AbuseIPDB等检查攻击者IP、实时收集和可视化数据、简化调查、动态搜索日志、并利用其中嵌入的AI和机器学习。

研究人员使用多阶段方法向蜜罐中引入响应攻击者流量的复杂性,调整蜜罐来响应攻击者流量和攻击方法,同时使用收集到的数据来更改物联网配置和防御,然后收集反映攻击者对这些变化的反应的新数据。

实验中使用的三种主要类型的蜜罐包括:HoneyShell、HoneyWindowsBox和HoneyCamera。HoneyShell是使用Cowrie蜜罐通过SSH和telnet模拟Busybox的易受攻击的物联网设备。HoneyWindowsBox是使用Dionaea模拟在Windows上运行的物联网设备。HoneyCamera是模拟使用D-Link摄像头的物联网设备。

三、研究结果

蜜罐生态系统在三年时间里共捕获了22,629,347次点击,其中绝大多数攻击者针对的是HoneyShell蜜罐(17,343,412次),其次是HoneyCamera(3,667,029次)和HoneyWindowsBox(1,618,906次)。大部分连接来自中国(37%)、爱尔兰(26%)和英国(14%)。

统计显示,所有攻击中有15%成功登录。大多数成功登录使用的是用户名和密码的随机组合,这表明攻击者使用的是自动化脚本找到正确的身份验证。攻击者使用的最多的户名/密码组合是:admin/1234、root/(空值)和admin/(空值)。

此外,研究人员仅检测到314,112个(13%)唯一会话,并且在蜜罐内至少成功执行了一个命令。该结果表明,只有一小部分攻击执行了下一步,其余(87%)仅尝试找到正确的用户名/密码组合。总共有236个独特的文件被下载到蜜罐中。46%的下载文件属于大学内部的三个蜜罐,另外54%是在新加坡的蜜罐中发现的。

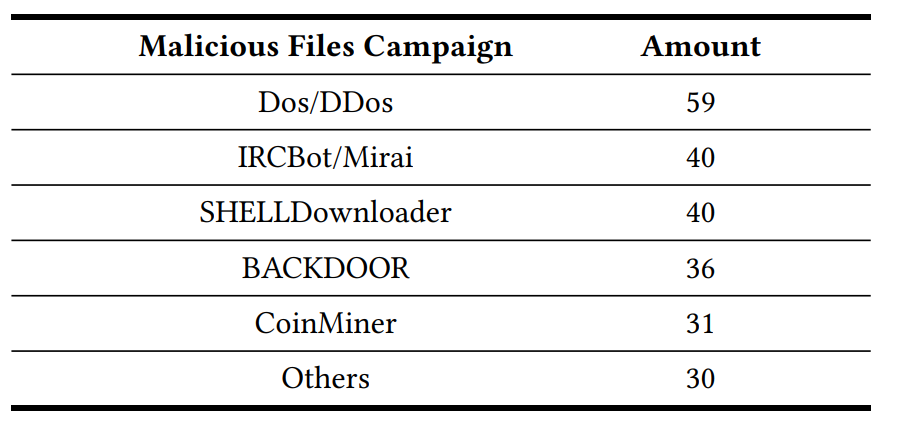

下表展示了HoneyShell对捕获的恶意文件的分类。VirusTotal将所有这些文件标记为恶意文件。DoS/DDoS可执行文件是蜜罐中下载次数最多的可执行文件。攻击者试图将这些蜜罐用作其僵尸网络的一部分。IRCBot/Mirai和Shelldownloader是下载量第二大的文件,这表明在2016年首次发现的Mirai仍然是一个活跃的僵尸网络,并且此后一直试图为自己添加更多设备。Shelldownloader尝试下载各种格式的文件,这些文件可以在x86、arm、i686和mips等不同操作系统的架构下运行。由于攻击者在第一次尝试时就试图获得访问权限,因此他们将运行所有可执行文件。

表1 下载文件分类

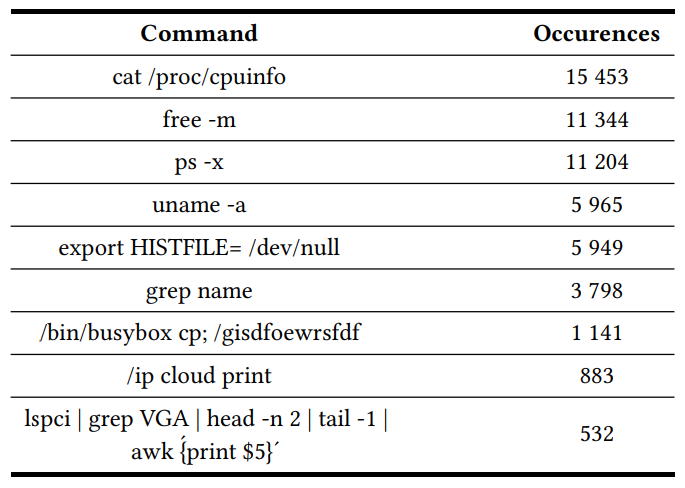

除了下载文件,攻击者还试图运行不同的命令,下表显示了执行次数最多的前10个命令及其出现次数。

表2 执行次数最多的命令

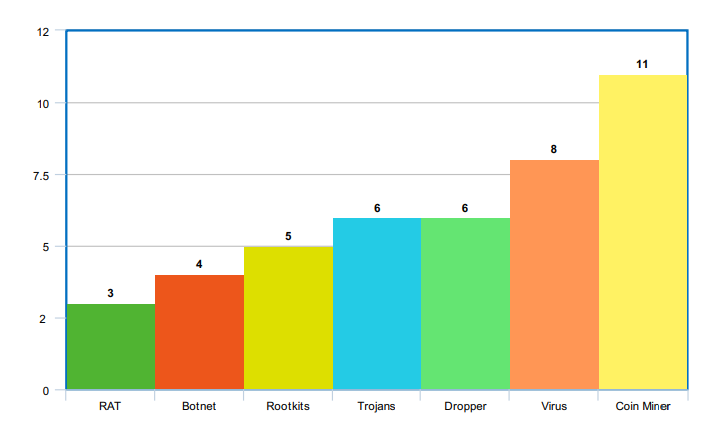

在HoneyWindowsBox中,大部分攻击来自美国、中国和巴西,恶意软件类型如图2所示。HTTP是攻击者使用最多的协议,FTP和smb也被用来下载恶意文件。此外,在检查过程中还发现了大量的SIP通信。SIP主要由VoIP技术使用,与其他服务一样,它也存在缓冲区溢出和代码注入等常见漏洞。从这些蜜罐收集的数据用于为其他蜜罐创建更真实的文件系统。KFSensor是一个基于IDS的蜜罐,它侦听所有端口,并尝试为其收到的每个请求创建适当的响应。从这个蜜罐收集的信息也被用来为Dionaea创建一个更好的环境和文件系统。

图2 HoneyWindowsBox中捕获的恶意软件类型

HoneyCamera蜜罐模拟了六个物联网摄像头设备,捕获的大多数攻击来自智利境内。几个恶意文件试图安装在这些蜜罐中,主要是挖矿软件和Mirai变体文件。分析捕获的日志表明,这个蜜罐吸引了许多专门针对物联网摄像头的攻击。

研究人员发现的第一个攻击是摄像头凭证暴力破解。在这次攻击中,攻击者试图找到正确的用户名和密码组合来访问视频流服务。第二次攻击试图利用CVE-2018-9995漏洞,此漏洞允许攻击者通过Cookie:uid=admin标题绕过凭据并访问相机。D-Link、Foscam、Hikvision、Netwave和AIVI是从这些蜜罐收集的数据中发现的部分目标摄像机。更多攻击类型详见下表。

表3 HoneyCamera中的攻击类型

此外,攻击者大多(92%)使用GET协议与蜜罐通信,5%使用POST方法,其余3%使用其他方法,如CONNECT、HEAD、PUT等。

研究人员故意设计了HoneyCamera漏洞,来泄露登录页面的用户名和密码,并对易受攻击的页面进行了检测,成功利用该漏洞将在HTML页面中显示用户名和密码作为图像,人类无法辨别该漏洞与真实漏洞的影响。根据对日志文件的分析,有29个IP地址利用了该漏洞并成功登录Honeycamera Web控制台并对其进行了探索。用户在不同网页之间移动的模式以及用户名和密码仅对人眼可见的事实表明,这些活动很可能是由真人执行的,而不是自动化程序。

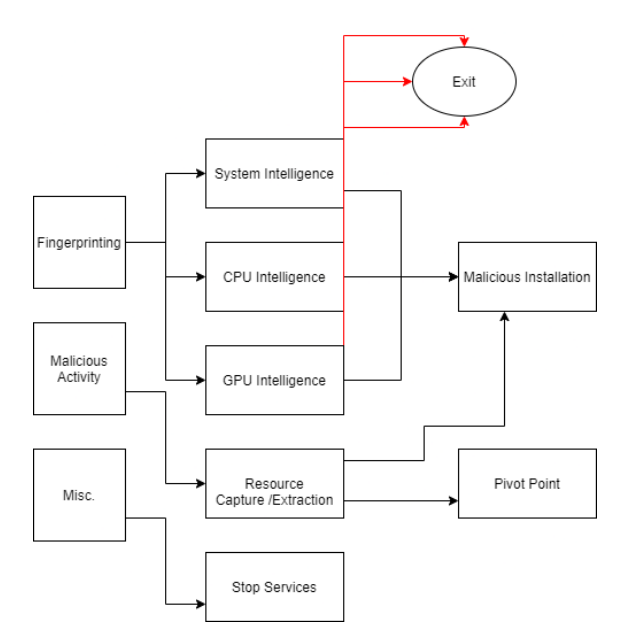

研究人员将攻击命令分为三类:指纹识别、恶意活动和其他。与指纹识别相关的活动旨在识别目标上的资源,例如CPU数量、目标是否有GPU、蜜罐指纹活动等。攻击者根据这些详细信息选择其下一步攻击对象。如果目标返回令人满意的结果,接下来的步骤可能会导致安装恶意软件。分析显示,攻击者安装了大量恶意软件和挖矿矿工。足够先进的机器人(如Mirai及其变体)在成功登录目标后开始活动。恶意活动是第二个类别,包括尝试在蜜罐中安装恶意程序而不进行指纹识别的命令。在HoneyShell中执行的其他命令被定义为Miscellaneous,包括停止服务、创建枢轴点、扫描网络等。

研究人员创建了一个状态机(State Machine),基于对上述模式的手动检查,可识别从一个目标到另一个目标的可能转换,并用于预测未来攻击者的目标。

图3 捕获攻击模式的状态机

参考资源:

【1】Tabari, Ou, Singhal, What are Attackers after on IoT Devices? Dec. 2021

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。