俄乌冲突引发民间网络安全能力者的分裂,Conti勒索软件选择站队俄罗斯,引发一名乌克兰安全研究人员的愤怒,开始疯狂地公开泄露Conti内部数据;

据分析,泄露数据包括Conti勒索软件代码、TrickBot木马代码、Conti培训材料、Conti/TrickBot内部交流的各种攻击技巧等,已然是一个小型网络武器库;

这些泄露数据可谓双刃剑,安全研究人员可以了解Conti的策略、代码开发、货币化方式、潜在成员身份等信息,采取更可靠的防御手段;恶意软件开发者也可以利用这批数据,指导开发更多类似TrickBot的恶意软件。

安全内参此前有分析,俄乌冲突引发了民间网络安全能力者的分裂,从乌克兰地下黑客、俄罗斯民间“网络卫士”到勒索软件组织、国际黑客组织,多方势力纷纷表态和行动,为此次冲突增加了更多复杂性。

其中,Conti勒索软件选择站在俄罗斯一方,这引发了一名乌克兰安全研究人员的愤怒。

据安全内参追踪了解,上周日(2月27日),这名研究员首次公开泄露Conti团伙内部超6万条聊天消息(2021.1-2022.2),周一(3月1日)又公开泄露了Conti团伙的超10万条聊天消息(2020.6该团伙首次公开出手-2020.11)、泄露账号密码数据库、Conti源代码等。

安全厂商CyberArk对这批泄露数据(代号:ContiLeaks)进行了分析,让我们一起看看里边都有什么吧。

第二次泄露都有些什么?

ContiLeaks公开的这批文件可谓新鲜出炉,不少文件甚至来自3月1日。

ContiLeaks截至3月1日的数据转储内容。

下面,我们就对泄露数据逐个分析,看看它们在研究人员手中能发挥哪些作用。

聊天记录

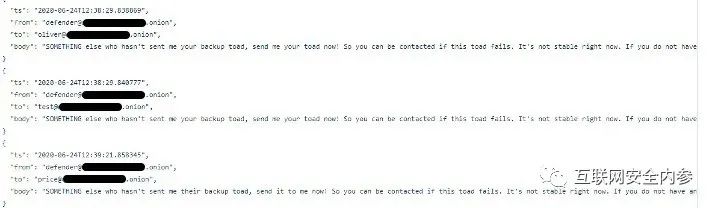

此次泄露的聊天内容主要是Conti团伙内部的交流信息,时间跨度为2020年6月-11月。分析发现,其中一位用户“经常向其他全体用户发送垃圾邮件”。

研究人员可以从聊天记录收集Conti团伙使用的用户名,“一起揪出Conti团伙的所有成员。”

管理面板源代码

快速浏览泄露内容后,研究人员们推测Conti团伙使用的大部分代码来自开源软件。比如yii2、Kohana两个PHP框架,“(似乎)被用于构建管理面板” 。

“其中大部分代码使用PHP编写,由Composer负责管理,唯一例外的是一个用Go编写的工具。”这些代码库还包含相应的配置文件,其中列出了本地数据库的用户名和密码,以及一些公共IP地址。

Pony恶意软件窃取的凭证

Conti Pony Leak 2016.7z文件主要是泄露电子邮件账号密码库,来自gmail.com、mail.ru、yahoo.com等邮件服务商。很明显,这是由Pony凭证窃取恶意软件从各种来源盗窃来的。Pony的历史至少可以追溯到2018年,是诈骗分子们最喜爱的凭证盗窃软件之一。

压缩包内还包含来自FTP/RDP与SSH服务、以及其他多个不同网站的凭证。

TTP

Conti Rocket Chat Leaks.7z中包含Conti团伙成员关于攻击目标、攻击手段的聊天记录。他们会讨论攻击目标,并运用Cobalt Strike实施攻击。

Conti团伙成员们在交谈中提到过以下攻击技术:

Active Directory枚举

通过sqlcmd进行SQL数据库枚举

如何访问Shadow Protect SPX(StorageCraft)备份

如何创建NTDS转储与vssadmin

如何打开新RDP端口1350

涉及以下工具:

Cobalt Strike

Metasploit

PowerView

ShareFinder

AnyDesk

Mimikatz

Conti Locker v2源代码与可能无效的解密器

此次泄漏文件还包含Conti Locker v2源代码。这部分代码在一个受密码保护的zip文件中,解开之后再无其他保护措施。

除了Conti勒索软件的v2源代码外,还有一个解密器源代码。但有推特网友称,这款解密器已经没法使用。

Marcus证实,“我听说解密器不是最新版本,也没法正常使用。”

他猜测,泄露的解密器可能是Conti提供给已支付赎金受害者的版本。

解密器的工作原理有点像对受密码保护的文件进行解压,只是整个过程更复杂、具体设计因不同勒索软件家族而异。

Marcus还提到,“有些解密器内置在独立二进制文件中,有些则可以远程启用。它们通常会内置密钥。”

Conti团伙培训材料

此次泄露文件还有培训材料,有俄语在线课程视频、也有以下TTP清单的具体操作方法:

破解/Cracking

Metasploit

网络渗透

Cobalt Strike

使用PowerShell进行渗透

Windows红队攻击

WMI攻击(与防御)

SQL Server

Active Directory

逆向工程

Conti团伙的俄语培训材料。

TrickBot泄露

另一个泄露文件是TrickBot木马/恶意软件论坛的聊天内容,内容涵盖2019-2021年的大量消息。

里边大多数内容是在讨论如何实现网络横向移动、如何使用某些工具,以及一些关于TrickBot和Conti团伙的TTP信息。

例如,在一封帖子中,某位成员分享了他的webshell,并表示“这是我用过的最轻量级、最耐用的webshell”。

其中还包含2021年7月上旬Conti团伙利用Zerologon等漏洞的证据。这并不奇怪,毕竟从2020年9月开始,GitHub上先后出现过4个针对此漏洞的PoC,以及大量漏洞技术细节。

其他泄露内容还包括用Erlang编写的服务器端组件:trickbot-command-dispatcher-backend、trickbot-data-collector-backend,被称为lero与dero。

感想上帝提供的易读性代码!有推特网友感叹,“终于有值得翻阅的内容了(Conti Trickbot Leaks.7z)——这些Erlang代码整洁、可复用,比几个开源Erlang服务器示例要更好。”

TrickBot代码泄露可能导致…更好的TrickBot出现

数据泄露会减缓TrickBot攻击者的恶意活动吗?真的未必,因为攻击者似乎已经对Zanax发动过几波打击。

上周(2月24日),安全厂商Intel 471的研究人员发布一份报告,讲述TrickBot恶意软件团伙如何在一段漫长的停顿期后卷土重来。如果不是最近再次观察到行动,研究人员还以为他们突然消失了。自2021年12月28日到2022年2月17日,研究人员没有观察到TrickBot团伙的任何恶意活动。

研究人员当时认为,这次停顿可能是由于TrickBot团伙开始将业务重点转向合作开发恶意软件,例如Emotet。

ContiLeaks数据泄露事件很可能扭转局势,但不一定会变得更好。威胁情报厂商LookingGlass威胁情报高级主管David Marcus表示,随着安全研究人员对数据的持续剖析,此次泄露将产生“重大长期影响”,“我们将了解对方的策略、代码开发、货币化方式、潜在成员身份等信息。”

但代码泄露本身也是一把双刃剑,他认为“从防御的角度看,这会帮助研究人员更好地了解TrickBot工作原理,进而采取更可靠的防御手段。但另一方面,这些源代码也将流入其他恶意软件开发者手中,指导他们开发出更多类似TrickBot的恶意软件。”

Conti团伙并不在乎

出了这么大的乱子,Conti团伙现在应该很紧张吧?但事实并非如此。

威胁情报公司Advanced Intelligence(AdvInt)研究主管Yelisey Boguslavskiy表示,他们的主要情报来源都没有显示出这会影响Conti。

他解释道,“这次泄露只涉及Conti内部6支小组中的1支。虽然这个组似乎地位最高,但其他小组确实丝毫未受影响。Conti只是简单重启了所有基础设施,然后继续照常运行。”

参考来源:https://threatpost.com/conti-ransomware-decryptor-trickbot-source-code-leaked/178727/

声明:本文来自互联网安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。