编者按

美国网络安全专家总结黑客组织“匿名者”对俄罗斯开展网络攻击的六种方式,并对其攻击效果进行评析。

“匿名者”对俄罗斯网络攻击活动主要分为六类:一是侵入数据库,发布遭攻击实体或人员信息,或篡改和删除被黑文件;二是攻击继续在俄罗斯开展业务的公司,包括屏蔽网站、泄露公司数据等,从而增加公司继续在俄罗斯运营的财务风险;三是通过分布式拒绝服务攻击致瘫网站,导致关键应用程序无法使用甚至运营和生产完全停止;四是培训低级别人员开展基本任务,让技能熟练黑客发起更高级的攻击,同时向乌克兰提供网络安全援助;五是劫持媒体和流媒体服务以发布遭审查的图像和消息;六是直接对俄罗斯人员开展宣传,包括入侵打印机以打印反战和亲乌克兰信息、向俄罗斯社交网站VK用户发送消息以及拨打电话、发送电子邮件和短信等。

网络安全专家称,“匿名者”的持续活动揭开了俄罗斯网络安全能力的“神秘面纱”,让俄罗斯政府及其网络安全技术“处境尴尬”;“匿名者”对俄罗斯网络攻击方式不仅具有高度的破坏性和有效性,而且还改写了如何开展众包现代网络战的规则;“匿名者”泄露的大量信息可能促发更多网络渗透,使得系统“像多米诺骨牌一样倒下”。

奇安网情局编译有关情况,供读者参考。

黑客组织“匿名者”的持续活动正在让俄罗斯及其网络安全技术“处境尴尬”。

美国网络安全公司Security Discovery联合创始人耶利米·福勒表示,自从“匿名者”宣布对俄罗斯发动“网络战争”以来,他一直在关注该黑客组织。

福勒表示,“匿名者使俄罗斯的政府和民间网络防御显得很脆弱。该组织揭开了俄罗斯网络能力的神秘面纱,并成功地让俄罗斯公司、政府机构、能源公司和其他公司感到尴尬。”福勒称,“这个国家可能是‘铁幕’,但以黑客军队在线攻击的规模,它似乎更像是一个‘纸幕’。”

“ 匿名者 ” 声明分类排名

福勒表示,尽管导弹袭击近日占据头条新闻,但“匿名者”及其附属组织并没有失去动力。福勒总结了该组织针对俄罗斯的许多声明,并按照有效性排序分为六类:

01 侵入数据库

声明:

● 发布有关俄罗斯军方成员、俄罗斯中央银行、俄罗斯联邦航天局、石油和天然气公司(Gazregion、Gazprom、Technotec)、物业管理公司Sawatzky、广播公司VGTRK、IT公司NPO VS、律师事务所等的泄露信息

● 篡改和删除被黑文件

福勒表示,“匿名者”声称已经入侵了2500多个俄罗斯和白俄罗斯网站。他说,在某些情况下,被盗数据在网上泄露,数量大到需要数年时间才能审查完毕。福勒称,“最大的发展将是获取、加密或在线泄露的大量记录。”

威胁情报公司Cyberint的安全研究员什穆尔·吉洪同样认为泄露的数据量是“巨大的”。他称,“我们目前甚至不知道如何处理所有这些信息,因为我们没想到会在这么短的时间内获得这些信息。”

02 攻击继续在俄罗斯开展业务的公司

声明:

● 屏蔽被认定为继续在俄罗斯开展业务公司的网站

● 泄露属于瑞士食品公司雀巢的10GB电子邮件、密码和其他数据。雀巢表示,这些说法“没有根据”。

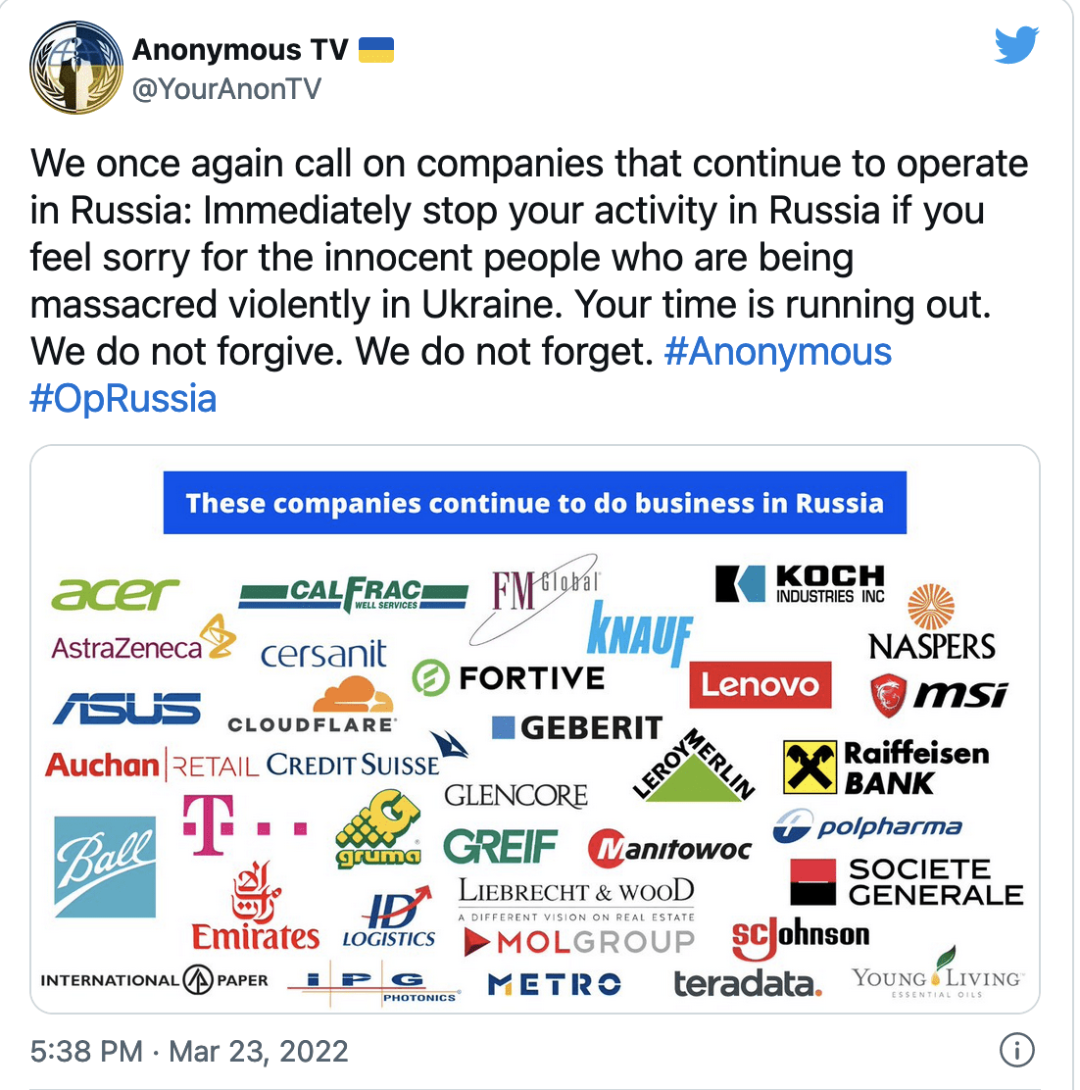

3月下旬,一个名为@YourAnonTV的Twitter账户开始发布据称仍在俄罗斯开展业务的公司的徽标,其中一个帖子发出要求在48小时内撤出俄罗斯的最后通牒,并威胁称“否则你将成为我们的攻击目标。”

通过攻击这些公司,黑客活动分子正在增加继续在俄罗斯运营的财务风险。福勒称,“通过追踪他们的数据或对他们的业务造成干扰,公司所面临的风险远不止销售损失和一些负面公关。”

03 屏蔽网站

声明:

● 封锁俄罗斯和白俄罗斯网站

● 在圣彼得堡国际经济论坛上中断互联网连接,导致俄罗斯总统普京的主题演讲延迟了约100分钟

分布式拒绝服务(DDoS)攻击的工作原理是用足够的流量淹没网站以使其脱机。防御此类攻击的一种基本方法是对外国IP地址进行“地理定位阻止”。福勒表示,通过入侵俄罗斯服务器,“匿名者”据称绕过了这些防御机制。

福勒表示,“被黑服务器的所有者通常不知道他们的资源被用来对其他服务器和网站发起攻击”,与流行的观点相反,DDoS攻击不仅仅是造成轻微不便。他称,“在攻击期间,关键应用程序变得无法使用,运营和生产完全停止。当政府和公众所依赖的服务无法使用时,就会对财务和运营产生影响。”

04 培训新人

声明:

● 培训人们如何发起DDoS攻击并掩盖其身份

● 向乌克兰提供网络安全援助

福勒表示,培训新成员使“匿名者”能够扩大其影响范围、品牌名称和能力。他表示,人们想参与其中,但不知道如何参与,匿名者通过培训低级别行为者完成基本任务来填补这一空白。

这使得技能熟练的黑客可以发起更高级的攻击,例如NB65的攻击。NB65是一个隶属于“匿名者”的黑客组织,该组织7月在Twitter上声称使用“俄罗斯勒索软件”控制了由俄罗斯电力公司Leningradsky Metallichesky Zavod运营的一家制造厂的网域、电子邮件服务器和工作站。

福勒称,“就像在体育运动中一样,职业选手参加世界杯,而业余选手则在较小的场地,但每个人都参加比赛。”

05 劫持媒体和流媒体服务

声明:

● 在俄罗斯24、第一频道、莫斯科24、Wink和Ivi等电视广播中显示遭审查的图像和消息

● 针对国定假日的攻击加剧,包括在俄罗斯“胜利日”(5月9日)入侵俄罗斯视频平台RuTube和智能电视频道列表以及在乌克兰“宪法日”(6月28日)入侵俄罗斯房地产联邦机构Rosreestr

这种策略旨在直接破坏俄罗斯对战争的审查制度,但福勒表示这些信息只会引起“那些想听到它的人”的共鸣。那些俄罗斯公民可能已经在使用VPN绕过俄罗斯审查;其他人员已被监禁或选择离开俄罗斯。

06 直接接触俄罗斯人

声明:

● 侵入打印机并更改杂货店收据以打印反战和亲乌克兰信息

● 向俄罗斯公民发送数以百万计的电话、电子邮件和短信

● 在俄罗斯社交网站VK上向用户发送消息

福勒表示,在所有策略中,“这个最有创意”,但这些活动正在逐渐结束。福勒称,到目前为止,他的研究还没有发现任何怀疑“匿名者”说法的理由。

“匿名者”的效果如何?

福勒称,“匿名者对俄罗斯使用的方法不仅具有高度的破坏性和有效性,而且还改写了如何开展众包现代网络战的规则。”他表示,从数据库泄露中收集的信息可能会显示犯罪活动以及“谁在牵线搭桥以及资金流向”。

然而,安全研究员什穆尔·吉洪表示,大部分信息都是俄语的,网络专家、政府、黑客活动家和日常爱好者可能会仔细研究这些数据,但不会像人们想象的那样多。

吉洪还表示,他认为不太可能发生刑事诉讼。他称,“遭入侵的很多人员都是由俄罗斯政府赞助的,我不认为这些人会很快被捕。”然而,吉洪称,信息泄露确实是相辅相成的。

福勒回应了这种观点,称一旦网络被渗透,系统就会“像多米诺骨牌一样倒下”。黑客也经常也依托其他人的泄密信息,吉洪将这种情况称之为他们工作方式的“谋生之计”。他称,“这可能是稍后会出现的大规模活动的开始。”

福勒和吉洪一致认为,黑客攻击的更直接结果是,俄罗斯的网络安全防御已被揭露为远比以前想象的要弱。然而,吉洪补充称,俄罗斯的进攻性网络能力很强。吉洪称,“我们预计俄罗斯政府会表现出更大的实力,至少在他们的战略资产方面,例如银行和电视频道,尤其是政府实体。”

福勒称,“匿名者”揭开了俄罗斯网络安全实践的面纱,这“让克里姆林宫感到尴尬和沮丧”。

声明:本文来自奇安网情局,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。