作者:汪列军@360企业安全集团安全专家,安全内参经授权首发。

Keynote

defcon的开场白理所当然的是Jeff Moss的,整个讲话基本是围绕Badge的,解释设计Badge的用意在于加强参会同学们的沟通,还是为了构建和加强Community。接下的主要时间交给了Badge项目的负责人,今年做了2.8万个Badge,讲了设计、制作、装运的过程和其中发生的一系列或困难或有趣的插曲。

defcon和Blackhat比较

defcon不是一个正规的会议,从表现上看应该更象一个安全攻防主题的赶集活动,组成部分比较复杂。衍生于defcon的Blackhat自从卖给英国媒体公司以后,往高大上的方向发展,加入厂商展区,遍地广告,2000+ USD的注册费。相比之下,defcon还可以认为是Jeff个人的场子,200+ USD的参会费(还带了一个花哨的Badge),超过Blackhat一倍的参会人数,场地内没有任何广告,Jeff在讲话中特别提到尽管这个会涉及相当多的钱但他还是有意保持这样的状态。

在国内,从参会人员到相应的商业活动360的ISC其实已经很接近Blackhat,只在参与人员的广泛度与之有相当大的差距。但是defcon类型的安全集市国内完全找不到可对标的,而defcon才是真正体现群众基础和整体实力的所在,国内的Community还需要加强沟通与合作才有可能缩小差距。

我个人喜欢defcon远甚于Blackhat,如果两者只能选择参加一个,毫无疑问选defcon。

Talk

defcon的议题同时进行4个track,大部分议题的时间有大半个小时,所有总体talk数要稍少于Blackhat,但技术方面分散度要高于Blackhat,更加关注IOT、硬件、无线、非主流系统攻击等等的技术议题,象如何留住做安全的女员工那样扯淡的议题是没有的(至少是今年)。

下面是我听过的一些议题印象:

NSA Talks Cybersecurity

NSA的人讲网络空间安全,这个议题内容只是泛泛而淡,讲了NSA的使命以及粗略的近几年一些外部来源的安全事件,感觉非常一般,让我去讲这些东西应该都没有问题,有负我的期望。

Compromising online accounts by cracking voicemail systems

这个议题内容比较取巧,技术不高端,但演讲和演示很好,通过暴力猜解控制语音信箱,然后利用各种网络应用与电话确认功能的关联进而控制对应的账户,受影响的应用包括WhatsApp和PayPal。

Hacking PLCs and Causing Havoc on Critical Infrastructures

演讲者是一个OpenPLC项目的发起者,对工控系统的PLC部分有深入的了解,但在安全方面的工作其实并不怎么深入,议题里只是涉及了最简单的工控协议Modbus以及利用协议上的简单问题做些攻击。

Looking for the perfect signature: an automatic YARA rules generatiion algortithm in the AI-era

一个借助机器学习技术来自动化生成识别恶意代码的YARA规则的议题,从给出的效果数据来看让人印象深刻,识别出了比手工规则多一倍的样本。

All your famlily secrets belong to us - Worrisome security issues in tracker apps

公布了一些移动跟踪用App的各种漏洞,导致敏感信息泄露。

The Road to Resllience: How Real Hacking Redeems this Damnable Profession

一个可能NSA/CIA来路的75岁的老爷子讲真实世界中的黑客,不仅限于信息安全领域,听得比较明白的意思还是强调社区的影响,鼓励安全从业者无论干什么都要靠爱来发电。

For the Love of Money: Finding and exploiting vulnerabilities in mobile point of sales systems

各种POS系统的漏洞、利用方式和安全建议。

Breaking Extreme Networks WingOS: How to own millions of devices running of Aircrafts, Governments, Smart cities and more

介绍一个早年Motorola开发的非主流但有广泛使用(特别是飞机上)的嵌入式系统的架构、安全漏洞及利用控制。

Last mile authentication problem: Exploiting the missing link in end-to-end secure communication

介绍由于本地LPC的漏洞导致的安全问题,分析了一些案例。

Man-In-The-Disk

分析Android上的应用不安全地使用External Storage进行更新升级等敏感操作的安全问题,可以导致应用被劫持。

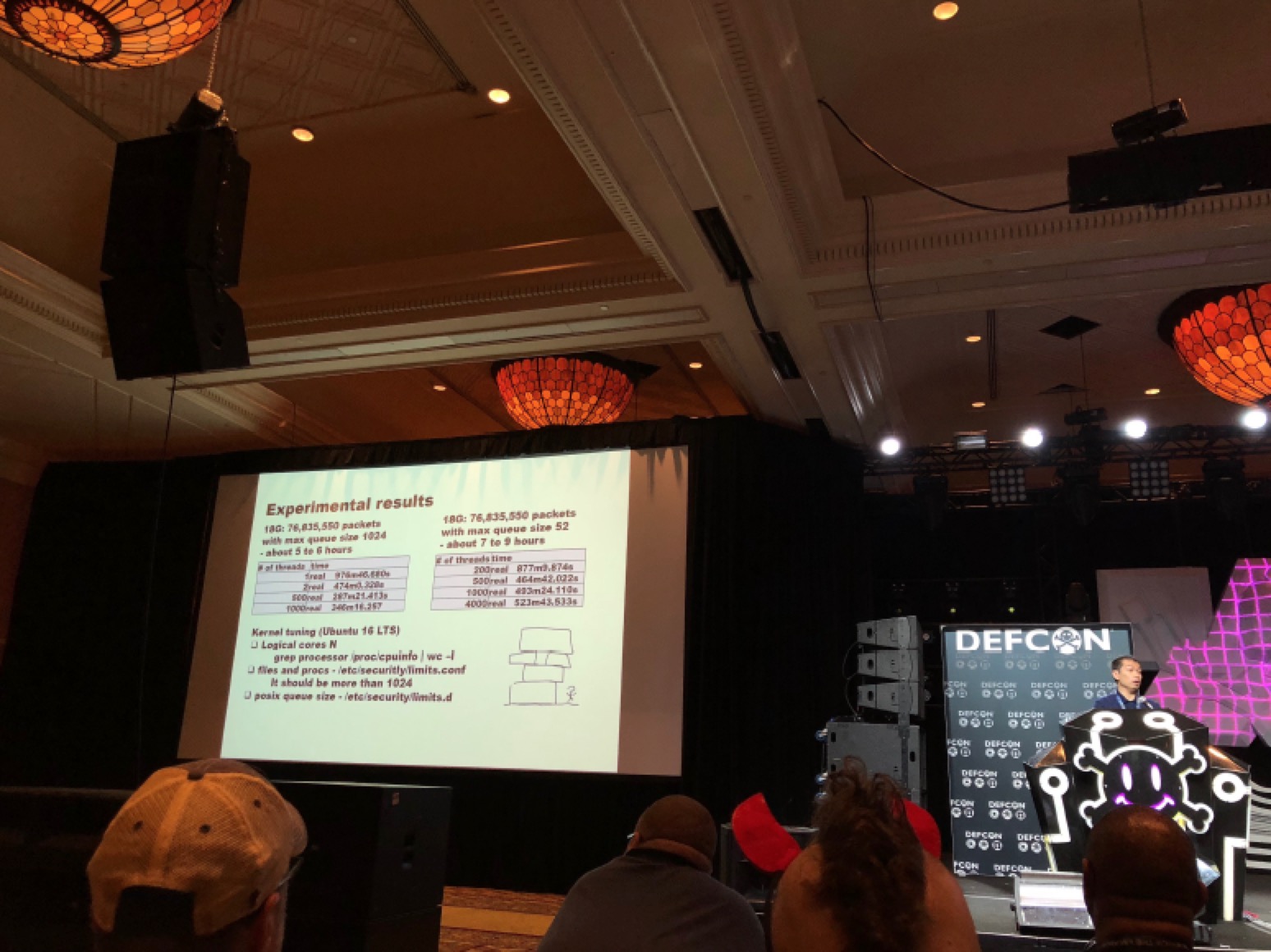

Asura: A huge PCAP file analyzer for anomaly packets detection using massive multithreading

一个日本人介绍他使用多线程处理巨大PCAP文件提升处理速度的实践和项目。

What the Fax!?

这个议题内容丰富而且讲的也很有趣,介绍了如何收集传真机相关的信息,推测固件数据的编码方式并逆向分析,找到漏洞并利用之,演示了实际远程控制一个HP传真机,让人印象深刻,超乎大家想像的是到了如今这个年代传真机还在被大量使用,远没有到被淘汰光的时候。

Village & Contest

各种Village是defcon的最大特色所在,不是单向的演讲而是完全的动手参与,内容涉及软硬件、无线、生物、社交工程,今年的Village数达到创纪录的28个,Social Engineering Village基本始终排队的状态。

GeekPwn的机器人物理渗透比赛,还是有点意思,对多方面的技术要求很高,现场的机器人呆呆的,完全不是电影里的那样。

各大安全和网络厂商的地图炮集锦,Norse安在?

跟我年纪差不多的老物件,还能使用,游戏机小朋友们玩得不亦乐乎。

老Macintosh玩了一下,终于拔草了。

Vendor Area

真正的集市,就是在会场租摊卖货的地方,各种黑客用的工具、开锁器具、书等等,有些东西在国内买不到,要买是个下手的机会。

Vendor区的主要卖货商。

HAK5应该是Vendor里的最大玩家,每年都能卖出很多黑客工具硬件,花了160刀帮同事买了2件东西。

360每年都来,完全挣得回路费。

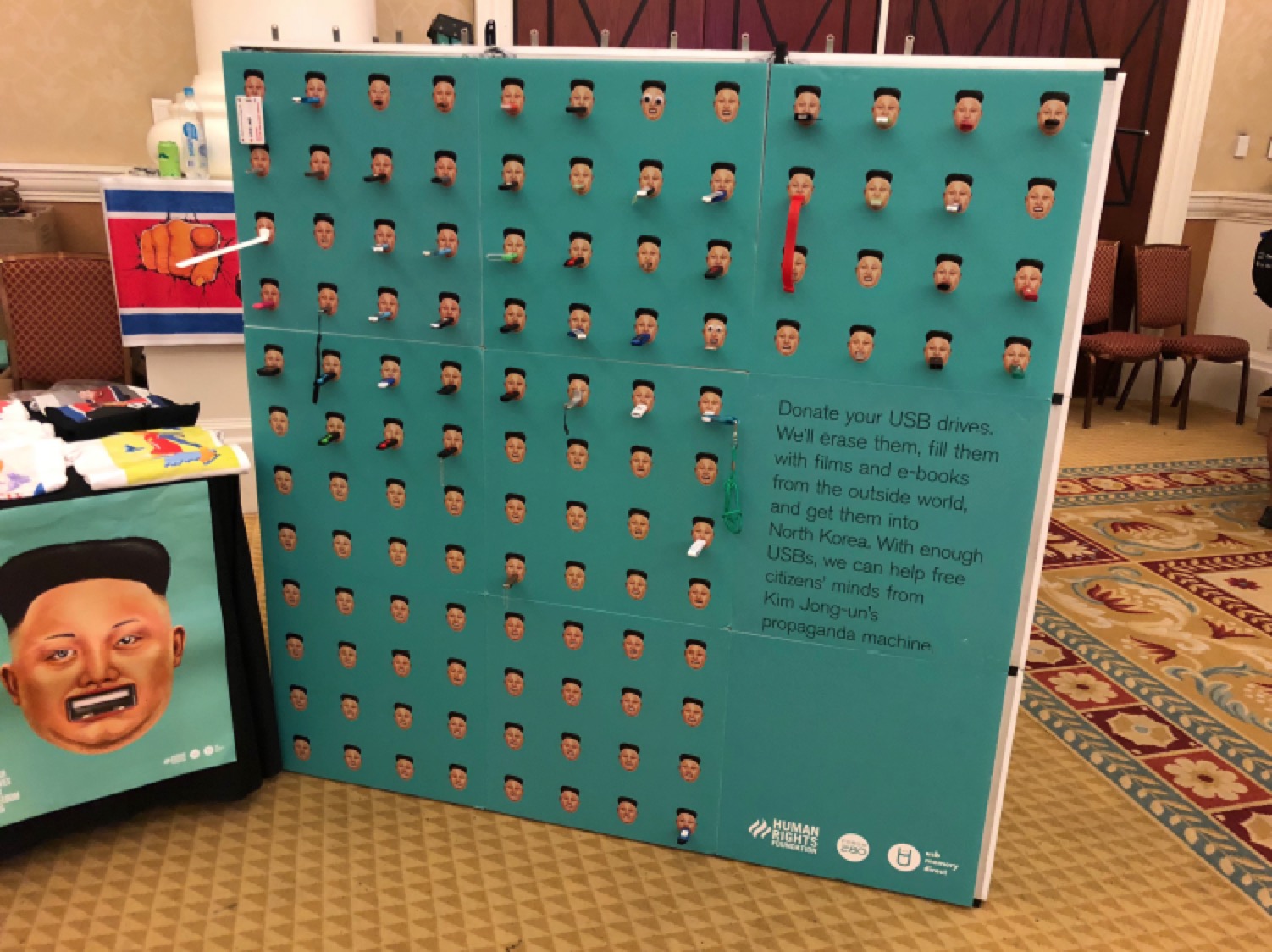

这个自己看说明,盘里面放点动作片也是不错的。

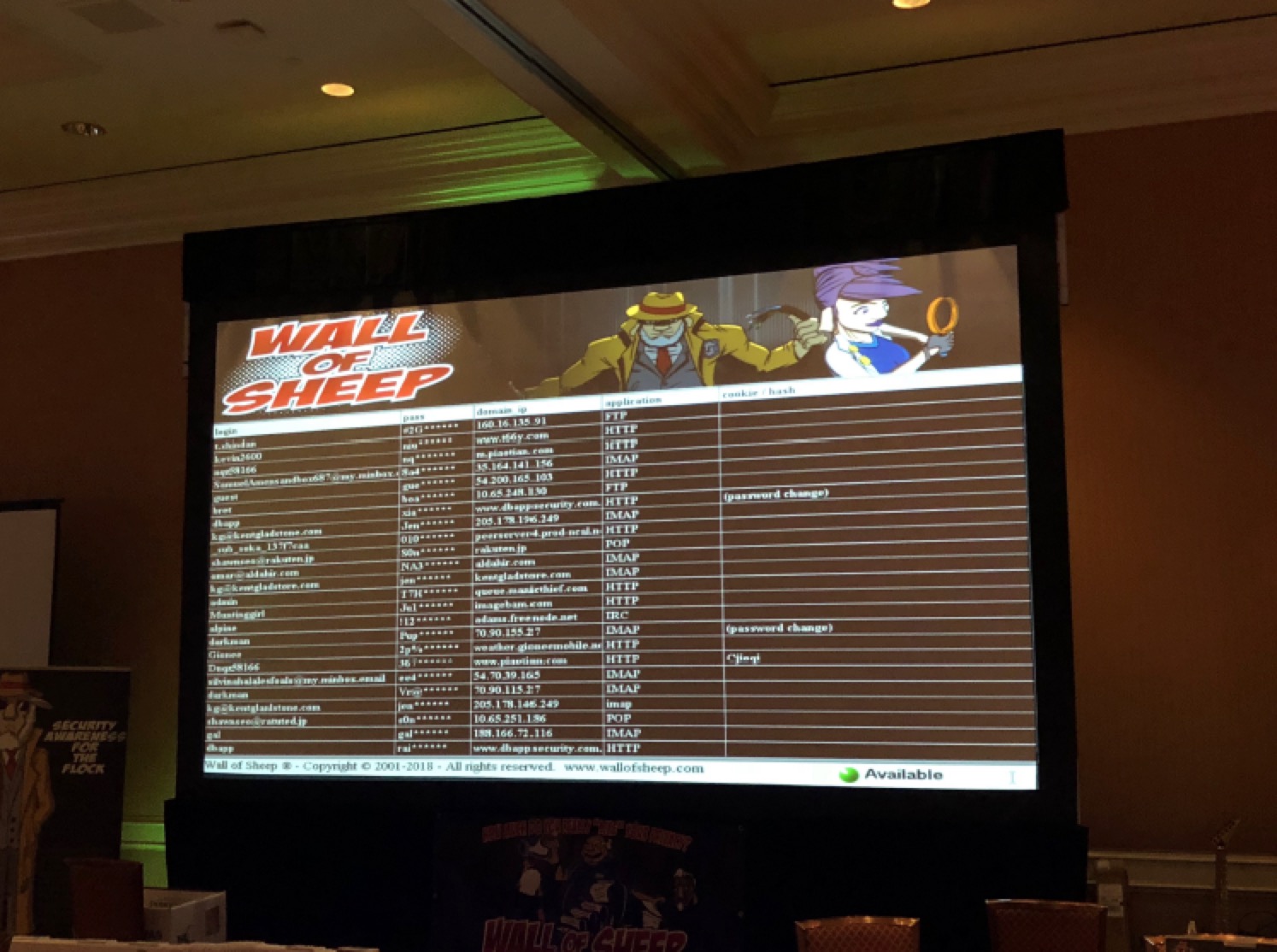

Packet Village的绵羊墙已经没多少人看了,根据Blackhat NOC的现场数据差不多70%的邮件流量已经走加密通道了。

美国参加会议TIPS

最后,作为一个连续几年参加Blackhat&defcon的中司机,给点将来有可能去Vegas的小伙伴们一些Tips,希望有用:

在美国买东西,如果用现金支付多半会找回来一堆面值不明的钢蹦,你根本不知道应该怎么花。所以,要用零钱的时候你干脆就把所有钢蹦都拿在手里,让收钱的对方去自己挑,不要有任何负罪感,谁让他们把钢蹦搞成那样。

拉斯维加斯室外非常热,而在赌场酒店里冷气开得非常足,对我这样的瘦人就会觉得被冻着,所以跟我一样瘦的人最好随身带件长袖的衣服,在酒店里应该用得着。

我到过的加州、亚利桑那、内华达酒店,从星级到Motel都不提供牙刷、牙膏、拖鞋这样的一次用品,只可能提供冰水,要喝热水请自己带电热水壶。

在美国的公众场合可通行的地方,你站下来之前最好确认站的地方不要影响别人的通行,不然你会经常听到”excuse me”叫你让路,这里”excuse me "实际的意思是”excuse you”。

在酒店出门前别忘了在房间里放小费,不然你回来一定会发现枕头在地上,这是经过几次无意没放小费得来的经验,象要交税那样会必然发生事情。

Google地图在美国的表现非常非常差(地标不清楚,提示不充分不及时,没人肉看地图提醒错过高速出口是常事),而且很多山区和公路并没有手机信号,如果自驾强烈建议租Garmin的离线导航。

Vegas的酒店很多有自助,首推Caesars的,里面的Steamed Crab非常新鲜美味,主要吃那个就行了,百乐宫的也不错,要想有足够的时间吃撑最好6点之前去排队。

Vegas除了展会和吃的,最值得花时间的当然是各种Show,马戏和Topless的都有,这些Show从演员到相应的软硬件都投资巨大,效果可以说美轮美奂,在世界的其他地方可能没有足够的人流量来保证收回投资,所以,可能就只有在Vegas看得到。最好的O Show在百乐宫,你需要提早几天订票,当天基本没可能买到。

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。