针对太空计划的破坏性网络攻击和数字间谍活动正呈现出令人担忧的增长趋势。过去5年,国际太空计划和太空卫星关键基础设施遭受一系列数据窃密和破坏性重大网络攻击,成为太空安全态势的转折点。

背景

太空探索行动以及在太空部署卫星基础设施能极大驱动科学研究和技术创新,投资在太空计划中的数字基础设施和信息系统建设资金已达数十亿;同时,也受到来自国家级网络攻击者和受经济驱动的网络犯罪团伙的网络攻击。

本文基于开源情报(OSINT)调查报告,总结影响航天工业安全的重要网络攻击事件,帮助太空安全防御者梳理提炼太空安全防护环境中需要考虑到的因素。

最近,有大量具有里程碑意义的太空头条新闻,比如由SpaceX、BlueOrigin和波音三家宇航公司的成功发射,SpaceX公司向乌克兰提供大量星链通信基础设施,航天部队和太空信息共享与分析中心(ISAC)成立等等。太空网络安全威胁也随着地缘政治紧张局势而升级,俄罗斯宣称将退出国际空间站(ISS)。

实际上太空网络安全威胁早已出现。2018年国际空间站由Windows XP切换至Linux之前,俄罗斯宇航员报道过空间站USB设备遭受病毒感染,导致宇航员使用的Windows XP笔记本电脑感染名叫W32.Gammima.AG的病毒,这是一种盗取口令的电脑病毒。关于这起感染事件的更多技术细节并未有相关公开报道。NASA官方当时称该病毒是“讨厌鬼” “这种事件不是经常发生,但也不是首次发现”。

一、太空中的数字间谍活动

事件1:太空数字间谍活动:卫星劫持

卫星通信设备可以提供电视广播和远程连接互联网。这种基于卫星的互联网接入方式,称为下行链路。2015年9月,卡巴斯基实验室披露了一个来自俄罗斯APT攻击团伙Turla,他们成功地利用了这种下行链路连接卫星网络的弱点。Turla会监控这种下行链路,识别活动IP地址,在入侵过程中伪装成原始IP地址,通过向卫星网络收发报文中隐藏恶意代码来劫持卫星,攻击卫星通信设备。被Turla攻击的系统会把恶意数据渗透到卫星网络的普通用户端。Turla使用这种特殊技术攻击了中东和非洲的政府、大使馆、军方、教育机构、科研机构、制药公司等多个目标场所。根据爱沙尼亚情报机构披露,Turla 组织疑似从属于俄罗斯联邦安全局(FSB)。2022年2月,德国调查记者披露了两名Turla组织开发人员的身份以及他们与FSB的关系。

图1: Turla卫星劫持攻击示意图

事件2:NASA受到SolarWinds供应链攻击

NASA最近也受到俄罗斯网络间谍活动的攻击。2020年12月,与Nobelium APT组织(又名APT29、CozyBear或DarkHalo)相关的SolarWinds供应链攻击内幕被披露。它涉及SolarWinds Orion平台的恶意软件更新,已被超过1.8万名SolarWinds客户下载。Nobelium设法入侵感染SolarWinds软件编译环境,使用名为SUNSPOT的定制植入软件来加载Orion软件更新后门。据报道,黑客从2019年9月就开始布局,同年10月,首次尝试添加测试代码,篡改了Orion Platform版本,并推送给SolarWinds用户。为了使恶意代码更难被发现,SURBURST的代码使用Orion平台窃取的证书对代码进行签名,并且命名规则与Orion代码相同,因此SolarWinds开发人员无法分别出恶意代码的存在。一旦SUNBURST被安装,会休眠12-14天,直到程序通过DNS连接到黑客组织的C&C服务器。SUNBURST将自己的流量伪装成Orion Imporvement Program(OIP)协议流量隐藏在SolarWinds合法流量中。然而,Novelium会利用SUNBURST部署其他的恶意程序,例如 TEARDROP, RAINDROP等其它恶意软件。据美国国家安全局(NSA)报道,大约有100个民间组织遭到后续攻击,包括几个美国联邦政府机构和NASA。2021年1月,美国国家情报总监办公室(ODNI)正式发表声明,称此次攻击是由俄罗斯对外情报局(SVR)一手策划的。

分析

太空探索和研究需要很多国际太空机构大量密切合作,但是一些情报机构在这些协议之外运作并无视这些协议。

这些数字间谍活动都是由国家情报机构操纵的黑客行为,为了能充分发挥黑客技术,需要调动大量资源、技术研究人员和有纪律的操作人员。

Turla、APT10和Nobelium黑客组织正式执行了高级持续性的APT攻击,但并未窃取知识产权信息。

这些间谍活动是传统间谍活动的网络版,始终发生在国家级竞争对手之间。因为并没有给对手造成破坏性的后果,很难称这些入侵行为为“攻击”行为。但是,从这些网络间谍活动中搜集到的信息却有助于支撑未来的攻击行为,给予破坏性打击。

二、影响太空的破坏性网络攻击

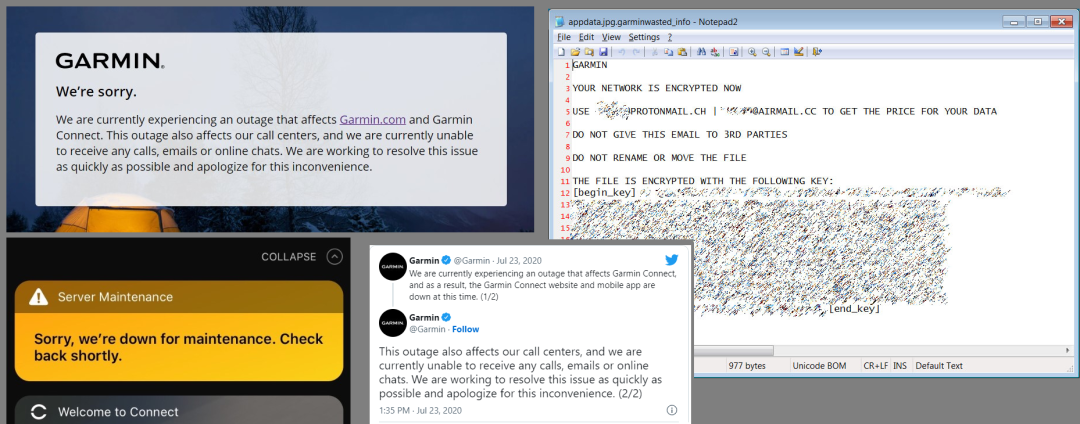

事件3:Garmin遭勒索攻击 世界首次大规模卫星通信攻击

针对IT系统或网络的APT网络攻击行为更多是由网络犯罪团伙发动的,而不是国家级力量执行的。2020年7月下旬,美国宇航局的Ingenuity Mars直升机使用的导航设备和智能设备的主要制造商Garmin遭到WasedLocker勒索软件的攻击。此次攻击造成了Garmin云服务,包括飞行员使用的设备同步和地理定位仪一度无法使用。Garmin官方已确认,此次网络攻击行为导致公司的在线服务中断,一些内部系统被加密。目前并没有迹象表明整个事件中有任何对用户数据的非授权访问。熟知整个事件经过的匿名Garmin雇员向BleepingComputer 透露,此次勒索赎金达1000万美元。在全球服务中断4天后,Garmin突然宣布他们已向网络犯罪团伙支付赎金以获取解密密钥,恢复中断的网络服务。值得注意的是,WastedLocker由于与eCrime威胁组织开发的其他勒索软件系列DoppelPaymer和BitPaymer的相似性而被归因于EvilCorp。2019年12月,EvilCorp被列入造成了1亿美元经济损失的美国OFAC制裁名单。因此,向EvilCorp支付赎金将会导致Garmin被美国政府处以巨额罚款。

图2: Garmin服务中断通知和WasedLocker赎金记录

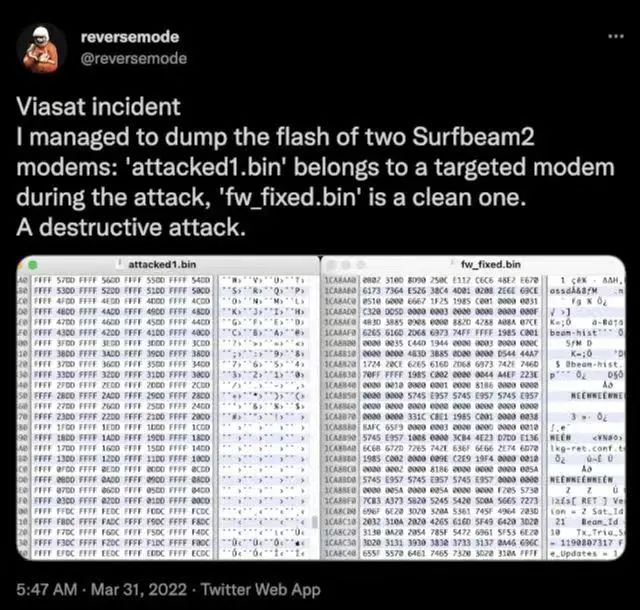

事件4:世界首次大规模卫星通信攻击

太空领域最具破坏性的网络攻击之一是在俄罗斯入侵乌克兰当晚针对欧洲卫星通信网的发动的攻击行动。2022年2月24日,美国和欧盟宣称,俄罗斯对属于Viasat的商用卫星通信网KA-SAT发起网络攻击。此次攻击旨在中断乌克兰的指挥和控制行动,同时对其它欧盟国家,包括德国、希腊、波兰、意大利和匈牙利在内的其它国家造成严重的溢出效应。直到1个月后,欧洲卫星宽带服务才恢复。Viasat透露,数以万计的SATCOM调制解调器被破坏,不得不重新更换。攻击者能够利用“错误配置的VPN”漏洞,获得访问权限,并横向移动到KA-SAT网络管理部分,随后执行命令使得调制解调器的内存溢出,使它们无法使用。有趣的是,来自网络安全供应商SentinelOne 的科研人员发现一款名为“酸雨”(AcidRain)的新型擦除恶意软件,该恶意软件专为SATCOM调制解调器使用的MIPS固件而设计,可能用于KA-SAT攻击。SentinelOne科研人员认为, AcidRain 和 VPNFilter 恶意软件之间有相似之处,为相同的开发者开发。VPNFilter被正式归因于俄罗斯GRU,更具体地说是GTsST Unit 74455,即著名的沙虫团队。

图3 受攻击的KA-SAT调制解调器的对比分析

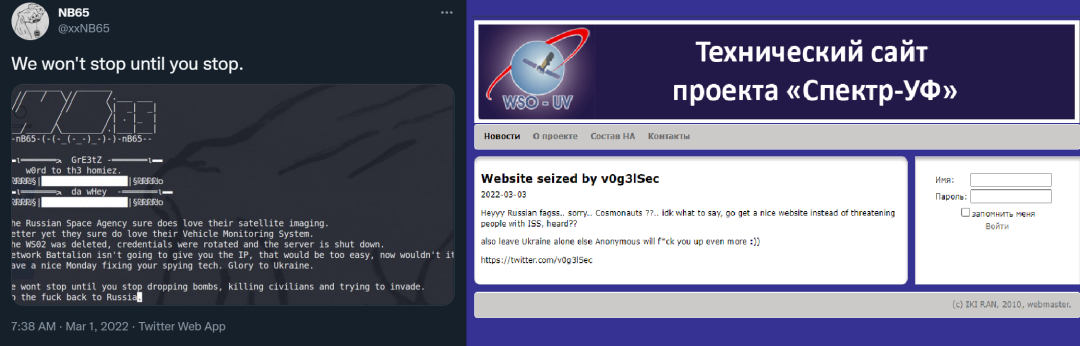

事件5:俄罗斯太空机构遭到黑客攻击

对航天工业发起破坏性网络攻击的并不限于国家资助的APT团体和有组织的网络犯罪分子。2022年3月,名为Network Battalion 65(又名NB65)的亲乌克兰黑客组织通过Twitter宣布,对俄罗斯航天局Roscosmos发起了攻击。

Roscosmos总干事德米特里·罗戈津(Dmitry Rogozin)表示NB65的说法“不真实”,并称他们为“骗子”。不过,NB65分享的截图据称属于俄罗斯卫星成像软件和车辆监控系统。Roscosmos事件最终被俄官方否认,NB65也未能提供足够有效证据。同样在3月,据称与黑客组织Anonymous有关的推特账户透露,名为v0g3lSec的黑客组织破坏了属于俄罗斯空间研究所(IKI)的网站,并泄露了据称属于Roscosmos的文件。其中一份被盗文件讨论了月球南极潜在着陆点的位置。这与俄罗斯当局已经宣布的南极地点相吻合,这增加了这些文件已被成功窃取的可信度。

图4: NB65和v0g3lSec攻击俄罗斯航天局

分析:

虽然不常见,单纯破坏性网络攻击往往是最令人恐惧的。数据丢失和对系统的非法访问可能会造成数百万美元的损失,需要数月或数年才能恢复正常。最具破坏性的攻击通常会使用数据加密勒索软件或数据销毁擦除器。

俄罗斯是全球破坏性网络攻击的主要源头之一。俄罗斯APT团伙在此次入侵乌克兰前后使用了数种数据擦除恶意软件向乌克兰政府实体和关键技术设施组织发动网络攻击。

沙虫团队实施的进攻性网络行动是世界上最危险的行动之一。它是少数成功发起多次网络攻击的APT组织之一,这些攻击具有破坏性影响,主要针对乌克兰。

三、安全建议

网络安全专家常常提醒道,俄罗斯网络攻击团伙把乌克兰当做沙箱,首先在乌克兰地区测试各种新型的网络攻击类型和手段。对网络威胁情报分析人员来说,需要密切监控乌克兰地区的网络安全威胁,在俄罗斯APT团伙针对全球发动网络攻击之前,捕捉到他们的攻击战术、攻击技术和攻击流程。

针对太空组织和卫星网络的攻击技术往往是最先进的,为了和这些攻击对手竞争,需要吸收和培养大量熟练的网络安全从业人员,在对抗这些成熟网络攻击的防御领域进行投入。

最危险的对手也许不是民族国家和网络犯罪威胁团体,而是黑客活动分子,他们会给任何一家机构造成严重的声誉损害。与通常试图秘密获取和维持访问权限的国家黑客,或希望将访问权限货币化的网络犯罪分子不同,黑客活动分子往往试图通过破坏网站、通过DDoS攻击关闭网站、攻击和窃取数据以公开散布不良信息。国家级黑客组织也会采取黑客活动分子的战术,以泄露数据的方式来羞辱对手,支持其活动主张。

航天工业的威胁模型与许多其他垂直行业大不相同。攻击面涉及许多先进技术,例如卫星通信网络。现代航空供应商往往无力保护这些技术,需要定制安全解决方案。例如,物联网(IoT)设备的终端安全性目前远不及现代工作站水平,这使得航天产业对高级持续威胁的准备严重不足。

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。