Facebook 公司旗下的 WhatsApp 拥有超过10亿用户,每天发送的消息超过600亿条,面临着虚假消息和谣言问题的困扰。正因如此,WhatsApp 不得不对特定消息可以转发的次数进行了限制。

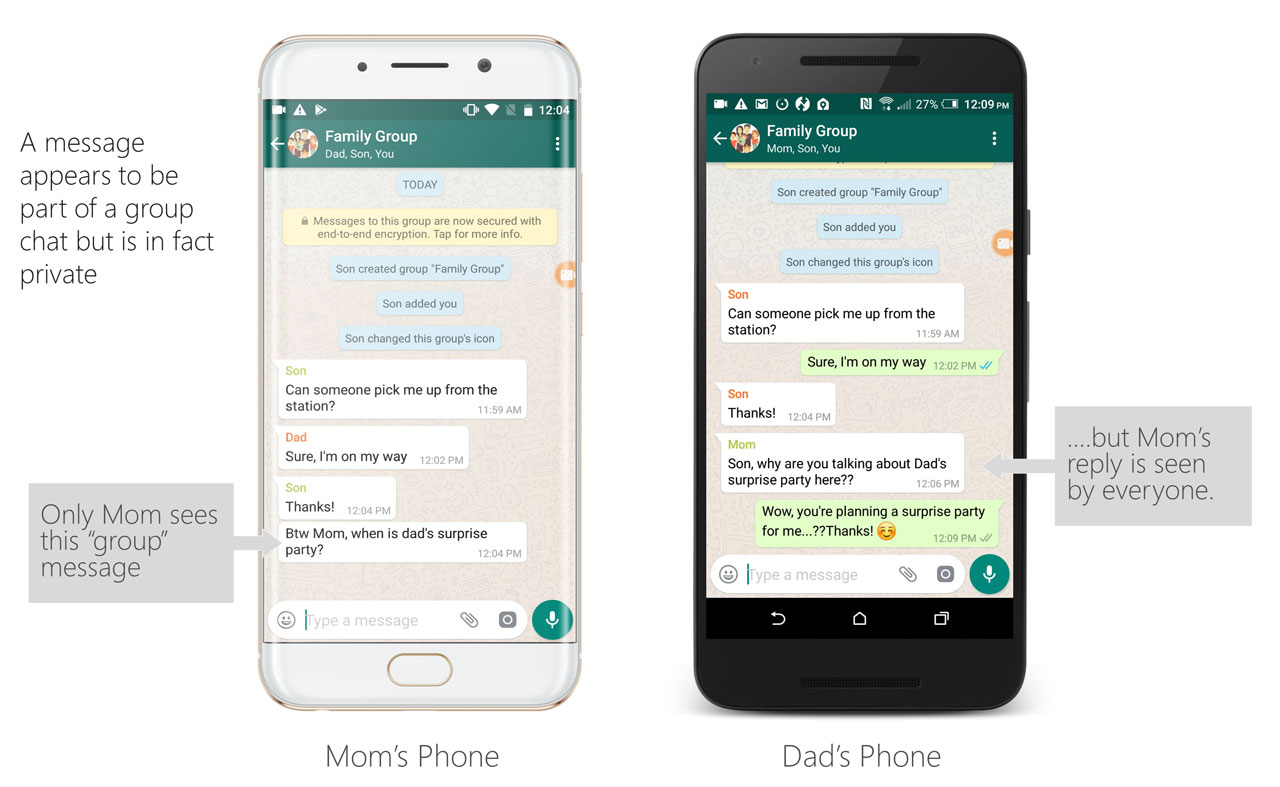

但更糟糕的是,CheckPoint 公司的研究员发现了操纵会话以修改已收到消息回复的方法。引用一条看似来自另外一名但可能不在群聊组中用户的消息,然后发送仅可被群聊中唯一一名用户看到的私密消息,但这名用户的消息回复可被群聊组中的所有人看到。

Check Point 公司的产品漏洞研究负责人 Oded Vanunu 指出,由于 WhatsApp 广受消费者、企业和政府机构的欢迎,因此黑客将其看作实施诈骗的五星级机会并不令人惊奇。WhatsApp 是目前主要的通讯渠道之一,用于沟通企业和政府的敏感会话、可供法庭使用的犯罪情报等。

攻击者通过这种攻击方法,能够操纵会话和群聊信息,从而更改证据并传播虚假消息和错误消息。

攻击原理

由于 WhatsApp 对通过 app 发送的消息进行加密,为了判断出 WhatsApp 是如何发送消息的,攻击者首先必须解密网络请求。虽然用户之间的消息是安全的,但本地客户仍然需要解密该消息,这就使得研究员有机会逆向加密,然后根据本地解密网络请求来判断通讯是如何开展的。

由于研究人员知道消息发送时使用的变量是什么,因此就能开始操纵会话观察能够被修改的内容,了解能够修改信息或改变信息出现的方式,从而迷惑收信人。随后通过参数,像对待未加密的一般 web 应用那样尝试攻击系统。

研究人员指出,由于通讯加密的原因,针对该漏洞的攻击仅可由处于会话状态的用户执行,而嗅探网络的其他人无法实施攻击。

本文由360代码卫士翻译者BleepingComputer

声明:本文来自代码卫士,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。