10月12日,根据国家市场监督管理总局(国家标准化管理委员会)官网(http://www.sac.gov.cn)公告显示,国家市场监督管理总局批准发布《信息安全技术 关键信息基础设施安全保护要求》(GB/T 39204-2022)(以下简称“关基安全要求”)推荐性国家标准,该标准将于2023年5月1日正式实施。值得关注的是,本次发布的安全标准是自去年2021年7月30日《关键信息基础设施安全保护条例》发布以来颁发的第一个关键信息基础设施安全保护相关的国家标准。关注【威努特工控安全】公众号回复“关基安全要求”可下载该标准正式版。

《中华人民共和国网络安全法》和《关键信息基础设施安全保护条例》明确针对公共通信和信息服务、能源、交通、水利、金融、公共服务、电子政务、国防科技工业等重要行业和领域的,以及其他一旦遭到破坏、丧失功能或者数据泄露,可能严重危害国家安全、国计民生、公共利益的重要网络设施、信息系统等关键信息基础设施,在网络安全等级保护制度的基础上,实行重点保护。本次发布的关基安全要求标准为我国日后开展关键信息基础设施安全保护工作提供了可参照和遵循的标准。

关基安全要求明确关键信息基础设施安全保护要遵循三个原则:以风险管理为导向的动态防护、以关键业务为核心的整体防控、以信息共享为基础的协同联防,并从分析识别、安全防护、检测评估、监测预警、主动防御、事件处置等六个方面进行安全规定。

关基安全要求的报批稿于2021年12月完成,此次正式发布的关基安全要求标准和报批稿的时间间隔相差10个月,正式版在报批稿基础上做了部分内容的修正和完善,以下将针对报批稿和正式版的主要差异从两个方面进行对比解读:

一、名词调整

1、将原报批稿第2章节《规范性引用文件》内容“GB/T 20984 信息安全技术 信息安全风险评估规范”在正式版中调整为“GB/T 20984 信息安全技术 信息安全风险评估方法”(修改部分:将“规范”修改为“方法”)。

解读:

原报批稿引用是信息安全风险评估规范的2007版即《信息安全技术 信息安全风险评估规范》(GB/T 20984-2007),该标准已于2022年4月15日正式替换为新版本标准即《信息安全技术 信息安全风险评估方法》(GB/T 20984-2022)。

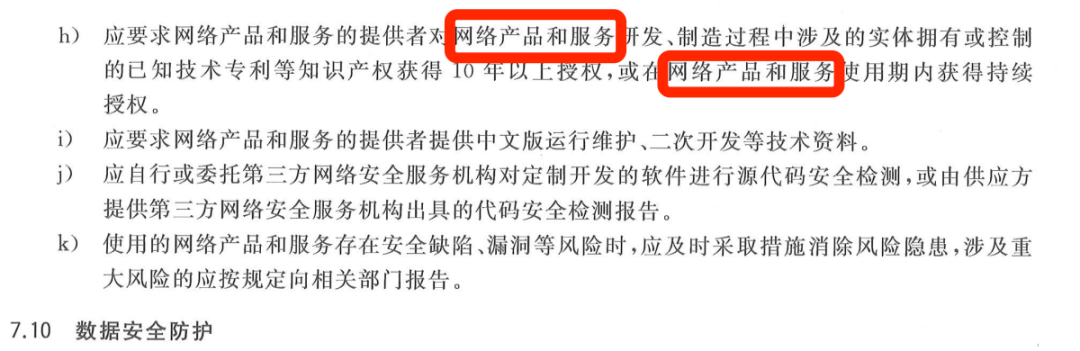

2、将原报批稿第7.9章节《供应链安全保护》部分内容“应要求网络产品和服务的提供者对信息技术产品研发、制造过程中涉及的实体拥有或控制的已知技术专利等知识产权,获得十年以上授权,或在信息技术产品使用期内获得持续授权;”在正式版中调整为“应要求网络产品和服务的提供者对网络产品和服务研发、制造过程中涉及的实体拥有或控制的已知技术专利等知识产权,获得10年以上授权,或在网络产品和服务使用期内获得持续授权;”(修改部分:将“信息技术产品”修改为“网络产品和服务”,将“十年”修改为“10年”)。

解读:

原报批稿的“信息技术产品”范围更广些,采用“网络产品和服务”和前部分的网络产品和服务的提供者相对应,与《中华人民共和国网络安全法》和《关键信息基础设施安全保护条例》涉及的法律条文规定的描述保持一致。

二、内容增加

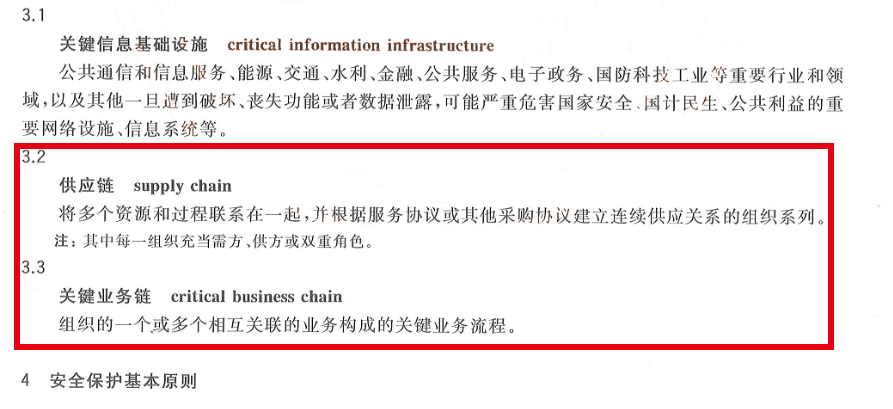

1、在原报批稿第3章节《术语和定义》基础上,正式版增加了关于“供应链”、“关键业务链”的定义。

解读:

网络产品和服务供应链已发展为遍布全球的复杂系统,任一产品组件、任一供应链环节出现问题,都可能影响网络产品和服务的安全,建立安全可靠的关键信息基础设施供应链事关国家产业安全、经济安全和社会长治久安。为了确保关键信息基础设施供应链安全,国家出台了《网络安全审查办法》;另外,《信息安全技术 关键信息基础设施信息技术产品供应链安全要求》(报批稿)已提交审批,目前待正式发布。供应链安全对于关键信息基础设施的重要性不言而喻,增加的“供应链”定义,加强对关键信息基础设施供应链安全的重视。

关键业务链做为新的名词在关基安全要求中多次被提及,关基安全要求标准文件中明确风险识别应参照GB/T 20984等标准,对关键业务链开展安全风险分析,识别关键业务链各环节的威胁、脆弱性,确认已有安全控制措施,分析主要安全风险点,确定风险处置的优先级,形成安全风险报告;同时在安全管理制度要求中明确重点考虑基于关键业务链安全需求,并根据关键信息基础设施面临的安全风险和威胁的变化进行相应调整。增加的“关键业务链”定义,更强调对关键业务链安全的重视。

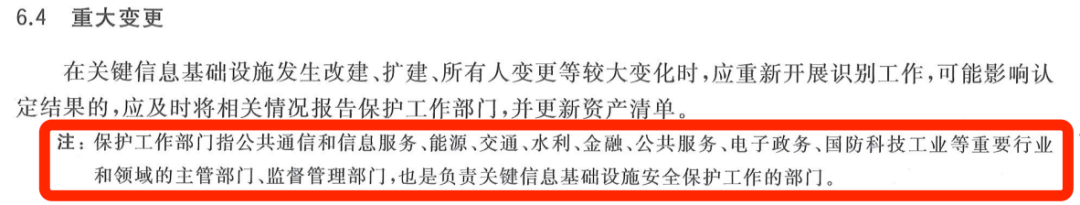

2、在原报批稿第6.4章节《重大变更》要求基础上,正式版增加了关于“保护工作部门“的注释。

解读:

已发布的《关键信息基础设施安全保护条例》有明确对保护工作部门的定义,此处注释强调关键信息基础设施运营者在关键业务重要性、关键业务链、资产清单、安全风险等发生重大变化时,应及时上报行业主管部门、监督管理部门。同时提醒行业主管部门、监督管理部门对发生重大变更情况时应做到及时管理的责任。

3、在原报批稿第7.5章节《安全通信网络》要求基础上,正式版增加了7.5.1《网络架构》章节。

解读:

通信线路“一主双备”多电信运营商多路由保护、网络关键节点和重要设施“双节点”冗余备份,对关键信息基础设施的可用性提出更高要求,按照要求关基运营者在建设过程至少需要引入2个及以上电信运营商实现通信服务,且其中至少1个运营商需要提供冗余线路,与等保基本要求中的冗余相比,落地了《网络安全法》第二十一条规定的对关键信息基础设施实施重点保护原则。

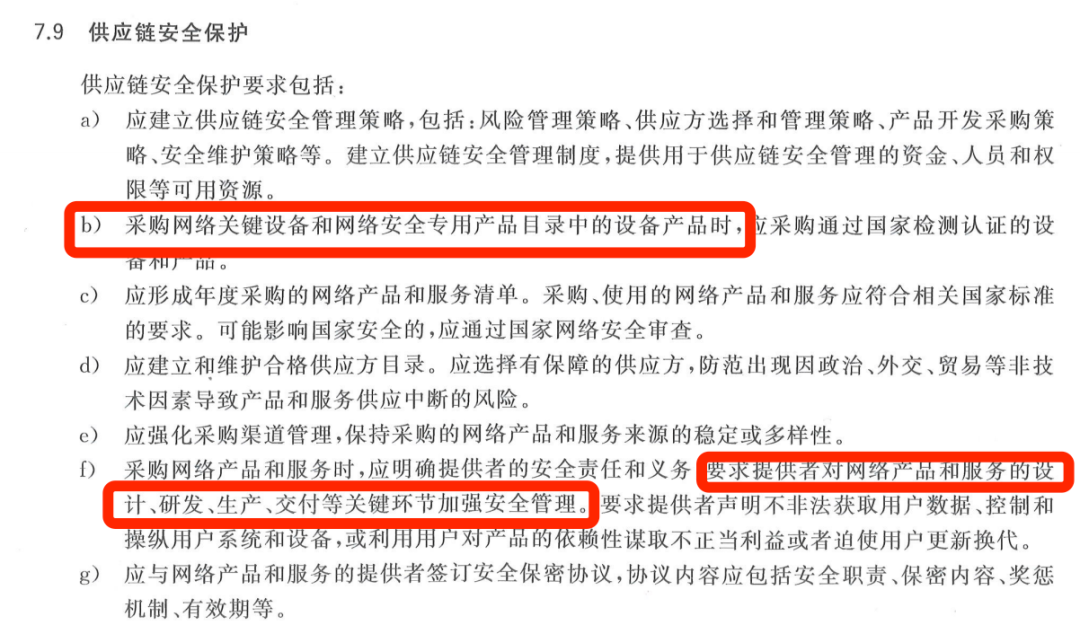

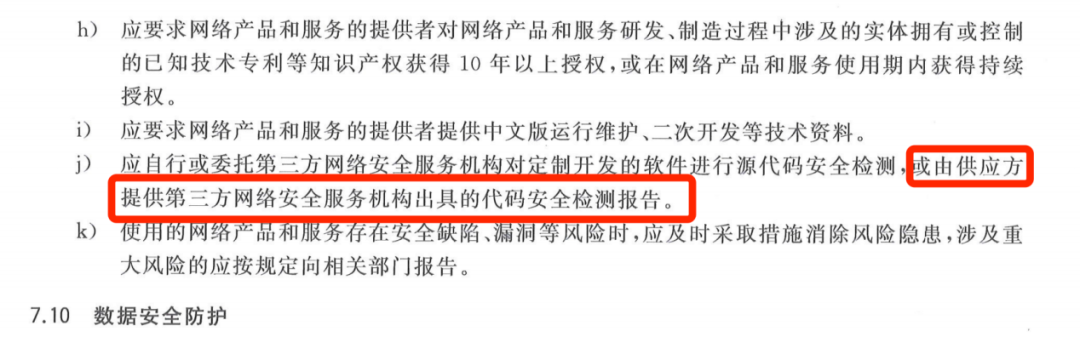

4、在原报批稿第7.9章节《供应链安全保护》“b)应采购通过国家检测认证的设备和厂品”、“f)采购网络产品和服务时,应明确提供者的安全责任和义务,要求提供者做出必要安全承诺,声明不非法获取用户数据、控制和操纵用户系统和设备,或利用用户对产品的依赖性谋取不正当利益或者迫使用户更新换代;”、“j)应自行或委托第三方网络安全服务机构对定制开发的软件进行源代码安全检测;”等要求基础上,正式版分别增加了“采购网络关键设备和网络专用产品目录中的设备产品时”、“要求提供者对网络产品和服务的设计、研发、生产、交付等关键环节加强安全管理”、“或由供应方提供第三方网络安全服务机构出具的代码安全检测报告”内容。

解读:

b)条文增加内容部分,明确关键信息基础设施需要国家检测认证设备和产品的范围,供应商在提供产品时应注意网络关键设备和网络安全专用产品目录设备必须持有相关国家检测认证,且在有效期内。

f)条文增加内容部分,对网络产品和服务的提供者提出更高的安全要求和安全责任,要求设计、研发、生产、交付等关键环节加强安全管理,意味者网络产品和服务的提供者在开发安全、供应链安全、安全实施等各方面都需要具备一定安全能力,提高了供应商入门门槛。

j)条文增加内容部分,明确定制开发软件由供应方提供的第三方网络安全服务机构出具代码安全检测符合要求,但根据f)条文增加的安全管理要求,在方便落地执行过程也提高了安全。

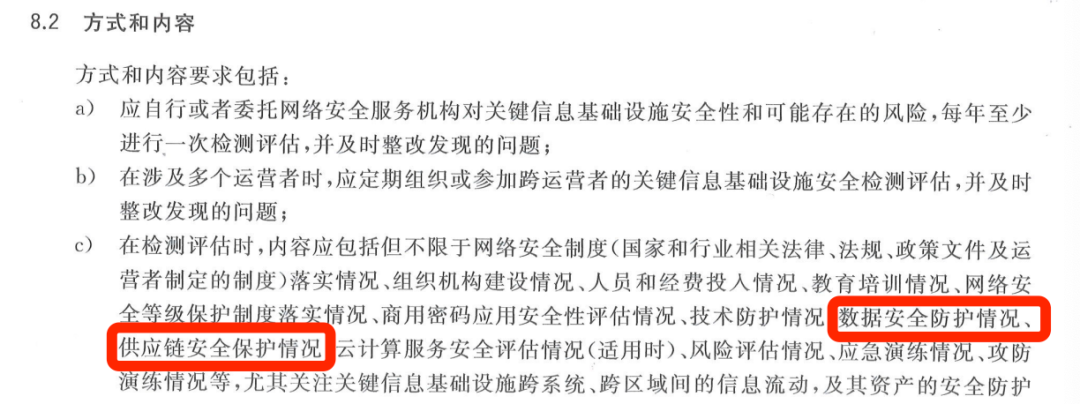

5、在原报批稿第8.2章节《方式和内容》要求基础上,正式版对检测评估内容的范围增加了“数据安全防护要求、供应链安全保护情况”要求。

解读:

《数据安全法》已于2021年9月1日正式实施,数据安全法第二十一条明确国家建立数据分类分级保护制度,对于关系国家安全、国民经济命脉、重要民生、重大公共利益等数据属于国家核心数据,实行更加严格的管理制度,对于行业、领域的重要数据进行重点保护;另外在供应链安全方面,出台的《网络安全审查办法》重点评估关键信息基础设施运营者采购网络产品和服务可能带来的国家安全风险,其中针对关键信息基础设施数据出境安全的审查尤为严格,且有处罚案例。数据安全防护和供应链安全防护是关键信息基础设施在网络安全等级保护基础上要重点开展的保护工作。关键信息基础设施的运营者、保护工作部门,在进行安全评估检测中,应对数据安全情况、供应链安全情况做好相应的评估、摸底。

6、在原报批稿第9.1章节《制度》要求基础上,正式版增加了“当网络安全共享信息为漏洞信息时,应符合国家关于漏洞管理制度的要求”内容。

解读:

按照《网络产品安全漏洞管理规定》(工信部联网安〔2021〕66号)对于非法收集、出售、发布网络产品安全漏洞信息行为,提前发布漏洞信息行为,未经公安部同意在国家举办重大活动期间擅自发布网络产品安全漏洞信息行为,对未公开的网络产品安全漏洞信息向境外组织或者个人提供行为,将按照《网络安全法》规定处罚,最高可以处五日以上十五日以下拘留,十万元以上一百万元以下罚款。

7、在原报批稿第11.3.2章节《事件处理和恢复》针对取证调查要求基础上,正式版增加了“应按照先应急、后调查评估的原则”内容。

解读:

增加的内容明确针对关键信息基础设施事件处理、应急处置流程的先后顺序原则,关键信息基础设施一旦发生安全事件可能会对国家安全、国计民生、公共利益造成较大的影响,运营者、保护工作部门在发生安全事故时,优先保证系统的可用性,将关键业务和信息系统恢复到正常状态,最后再执行安全调查、取证、分析等工作,确保将影响降低到最小范围。(郑振春)

声明:本文来自威努特工控安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。