Microsoft Exchange Server是微软公司的一套电子邮件服务组件。除传统的电子邮件的存取、储存、转发功能外,在新版本的产品中亦加入了一系列辅助功能,如语音邮件、邮件过滤筛选和OWA(基于Web的电子邮件存取)。

近日,奇安信CERT监测到CrowdStrike发布针对Microsoft Exchange Server新的利用链的技术细节,并将其命名为"OWASSRF",其中涉及两个漏洞:

Microsoft Exchange Server权限提升漏洞(CVE-2022-41080):经过身份认证的远程攻击者可通过Outlook Web Application (OWA)端点获得在系统上下文中执行PowerShell的权限。

Microsoft Exchange Server远程代码执行漏洞(CVE-2022-41082):具有执行PowerShell权限的远程攻击者可利用此漏洞在目标系统上执行任意代码。

组合这两个漏洞,经过身份认证的远程攻击者可通过Outlook Web Application (OWA)端点最终执行任意代码。值得注意的是,"OWASSRF"漏洞利用链绕过了之前Microsoft为"ProxyNotShell"提供的缓解措施。目前监测到POC及EXP已在互联网上公开,同时已发现在野利用。鉴于此漏洞利用链影响较大,建议客户尽快做好自查及防护。

漏洞名称 | Microsoft Exchange Server 权限提升漏洞 | ||

公开时间 | 2022-11-08 | 更新时间 | 2022-12-23 |

CVE编号 | CVE-2022-41080 | 其他编号 | QVD-2022-43833 CNNVD-202211-2376 |

威胁类型 | 权限提升 | 技术类型 | 服务端请求伪造 |

厂商 | Microsoft | 产品 | Exchange Server |

风险等级 | |||

奇安信CERT风险评级 | 风险等级 | ||

高危 | 蓝色(一般事件) | ||

现时威胁状态 | |||

POC状态 | EXP状态 | 在野利用状态 | 技术细节状态 |

已发现 | 已发现 | 已发现 | 已公开 |

漏洞描述 | Microsoft Exchange Server中存在权限提升漏洞,该漏洞允许经过身份认证的远程攻击者通过Outlook Web Application (OWA)端点获得在系统上下文中执行PowerShell的权限。 | ||

影响版本 | Microsoft Exchange Server 2016 Cumulative Update 22 Microsoft Exchange Server 2019 Cumulative Update 11Microsoft Exchange Server 2013 Cumulative Update 23Microsoft Exchange Server 2019 Cumulative Update 12Microsoft Exchange Server 2016 Cumulative Update 23 | ||

其他受影响组件 | 无 | ||

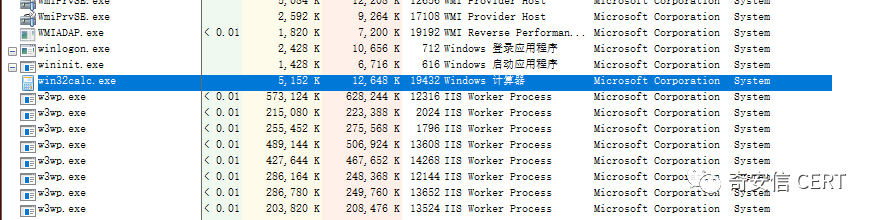

目前,奇安信CERT已成功复现Microsoft Exchange Server "OWASSRF"漏洞,截图如下:

威胁评估

漏洞名称 | Microsoft Exchange Server 权限提升漏洞 | |||

CVE编号 | CVE-2022-41080 | 其他编号 | QVD-2022-43833 | |

CVSS 3.1评级 | 高危 | CVSS 3.1分数 | 8.8 | |

CVSS向量 | 访问途径(AV) | 攻击复杂度(AC) | ||

网络 | 低 | |||

所需权限(PR) | 用户交互(UI) | |||

低权限 | 不需要 | |||

影响范围(S) | 机密性影响(C) | |||

不改变 | 高 | |||

完整性影响(I) | 可用性影响(A) | |||

高 | 高 | |||

危害描述 | 经过身份认证的远程攻击者可利用此漏洞获得在系统上下文中执行PowerShell的权限,配合CVE-2022-41082漏洞最终可在目标服务器上执行任意代码。 | |||

处置建议

微软已于11月发布此漏洞受影响版本的安全补丁,强烈建议受影响的用户尽快安装安全补丁进行防护。建议受影响用户通过以下链接进行手动更新:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-41080

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-41082

缓解措施:

1、若暂时无法应用补丁,建议禁用OWA来缓解此漏洞

2、禁止非管理员用户使用远程PowerShell访问

关于如何禁用单用户或多用户远程PoweShell访问可参考以下链接:

https://learn.microsoft.com/en-us/powershell/exchange/control-remote-powershell-access-to-exchange-servers

3、确保X-Forwarded-For HTTP请求头记录真实的外部IP地址

另外,CrowdStrike已开发脚本用于监视IIS及Powershell日志:https://github.com/CrowdStrike/OWASSRF

参考资料

[1]https://unit42.paloaltonetworks.com/threat-brief-OWASSRF/

[2]https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-41080

[3]https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-41082

[4]https://www.crowdstrike.com/blog/owassrf-exploit-analysis-and-recommendations/

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。