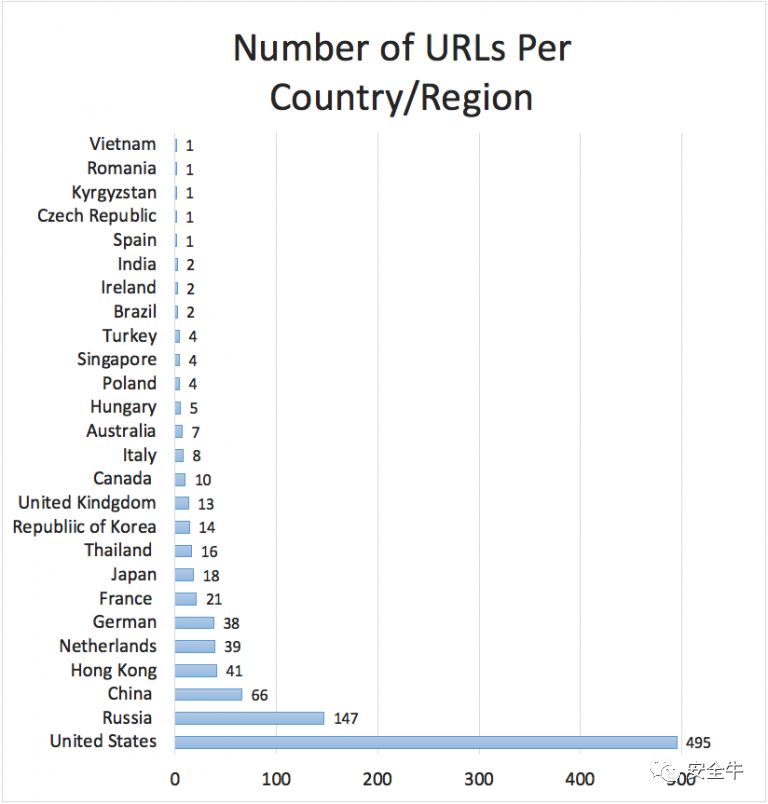

美国是世界头号恶意域名托管国度,也是漏洞利用工具包的首要来源国,网络罪犯可以在美国找到各种各样的漏洞利用工具包来对各类系统中的漏洞下手。

Palo Alto Networks 威胁情报团队 Unit 42 最近的研究报告证实了这一点,并强调:老漏洞依然是严重的安全威胁;10年前的老漏洞能将用户暴露在至少1000个攻击面前。

Palo Alto Networks 威胁情报团队 Unit 42 最近的研究报告证实了这一点,并强调:老漏洞依然是严重的安全威胁;10年前的老漏洞能将用户暴露在至少1000个攻击面前。

虽然美国的恶意域名稳坐头把交椅,但荷兰的漏洞利用工具包和恶意域名出现了大幅增长。

Unit 42对影响31个微软产品的 Windows VBScript引擎远程代码执行漏洞CVE-2018-8174做了个有趣的案例研究。

Unit 42对影响31个微软产品的 Windows VBScript引擎远程代码执行漏洞CVE-2018-8174做了个有趣的案例研究。

该漏洞的首例漏洞利用是 Unit 42 在5月12日发现的。有趣的是,微软在5月8日才公布了该漏洞。也就是说,仅仅4天时间,黑客就研究出了利用该漏洞的攻击方法。

漏洞利用程序

初版“双杀( Double Kill )”漏洞利用程序并没有试图隐藏html代码,仅有少数几个变量和功能是隐藏的。但黑客精炼过攻击后推出的第二版“双杀”就不是那么回事了。

Unit 42 跟进了该漏洞利用程序的进化,指出:“第二版漏洞利用程序中,攻击者使用了多种模糊技术来隐藏代码。例如,将文本区HTML标签的显示属性设置为‘none’,用以隐藏真正的漏洞利用代码。”

文本区中以“>tpircs”开头并以““>tpircs<”结尾的模糊字符串不会显示在html页面上,但能被漏洞利用程序反模糊回有意义的字符串,比如“tpircs”就能被解析成“script”标签。