2022年12月27日,上海市公安局发布了一则案例:有不法分子利用黑客软件破坏医学影像设备技术防护措施,还私自复制刻录盗版软件并制作非法破解工具,销售后牟利千万元。

据了解,为保护软件著作权以及系统安全,医学影像设备生产企业一般会在设备端部署综合安全防护系统,只有向权利公司付费,经其授权方可激活使用。

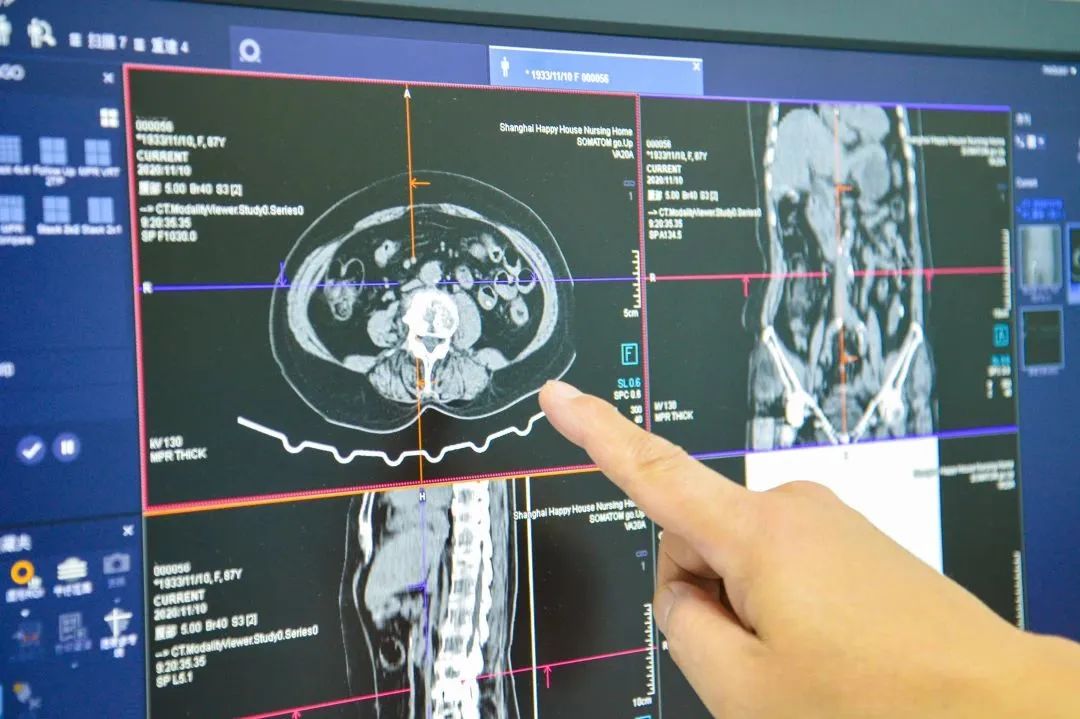

一些不法分子因此盯上这块“肥肉”。他们侵入多个品牌医学软件系统,窃取图形分析、辅助诊疗、设备维修等功能软件,私自复制刻录盗版软件,制作非法破解工具,并将之出售给包括医疗设备维修人员在内的相关人士。此举一度导致上海多家医学影像领域头部企业的CT机、核磁共振等设备屡屡出现故障。

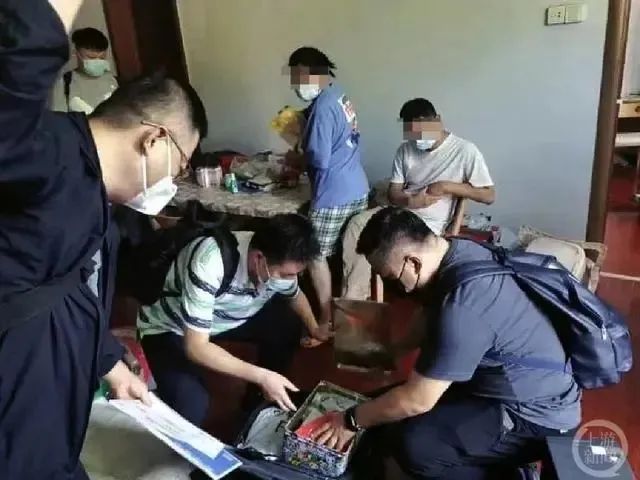

犯罪嫌疑人私自复制刻录盗版软件

相关企业报警后,警方循线追查锁定了涉案犯罪团伙,将其绳之以法。

CT机、核磁共振等设备,在临床医疗诊断中发挥着重要作用。但没想到,这些看上去完全独立运行的设备,居然也会遭到入侵。因此,有关新闻一经报道,就引起人们对医疗器械网络安全话题的关注。

互联网时代,医疗器械面临网络安全风险

近年来,在国家积极推进“互联网+医疗”产业发展的背景下,医疗系统加大了“触网”力度。

在此过程中,越来越多的医疗器械增加了网络连接功能,可以通过有线或无线的方式,连接网络进行电子数据交换或远程控制,在提高医疗服务质量与效率的同时,也带来了一定的网络安全隐患。

1.远程控制风险。由于医疗器械的物联网性质,其一旦被黑客入侵,遭到控制,就可能随时从救死扶伤的机器白衣天使,变身为手握利刃的杀人帮凶,黑客可以借此实现“远程遥控杀人”。

例如,输液泵可以被远程控制以改变预先设定的输入剂量;具备蓝牙连接功能的心脏电击器可能在被远程控制的情况下,给予患者不恰当的电击次数等。

此前,就有媒体报道,美国药监局曾倡议医院禁用一系列药物注射电子装置,因为研究人员发现,黑客能够轻易控制这些医疗器械,让病人过度摄入药物,造成身体损伤。

2021年,有报道称飞利浦医学成像系统存在多个安全漏洞,黑客可对其进行远程控制,进而查看或修改数据

2.信息泄露风险。医疗器械的大规模智能化、网络化发展,也使存储于其中的大量数据面临着泄露风险。

这些数据一方面包含了十分详细的患者个人信息,同时还有相关医疗数据。不法分子一旦获取,既可以销售给相关利益方直接变现,也可以用于身份盗窃或其他的后续攻击。

2020年新冠疫情肆虐期间,就有境外黑客网络组织,以窃取我国医疗卫生重要信息为目的,频繁对我国重要医疗机构等目标对象发起网络攻击。

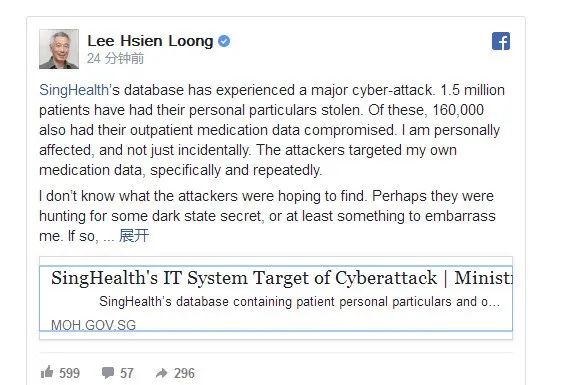

2018年6月,新加坡发生严重医疗数据泄露事件,包括总理李显龙在内的150万患者医疗数据被泄露。图为李显龙在此事后于社交媒体发声

更为严重的是,黑客攻击获取的医疗数据中,还可能包括一个国家、地区重要的基因数据等人类遗传资源信息,一旦被敌对势力掌握,将直接威胁人种遗传安全以及国家安全。

3.财产损失风险。此外,一些黑客为勒索钱财,还不断通过勒索病毒软件向医疗器械等发出定向性攻击,给相关单位带来财产损失。

2018年国家网络安全宣传周期间,腾讯智慧安全发布《医疗行业勒索病毒专题报告》,指出在全国三甲医院中,有247家医院检出了勒索病毒,以广东、湖北、江苏等地区检出的最多。

当时,某医院多台服务器的数据库文件、业务文件均被勒索病毒加密破坏。尽管医院快速启动应急预案恢复了接诊,但仍对工作产生了一定影响。

当务之急,提升网络安全防护能力

医疗器械网络安全事件频发,揭示了当前医疗器械在运用过程中存在的一些风险隐患,对相关医疗机构提出了更高要求,必须重视单位的网络安全建设和管理。

1.健全管理体系。医疗机构应进一步提高信息化建设和网络安全管理水平,制定符合本单位工作特点的网络安全策略和管理制度,针对医疗数据库登录权限、医疗器械日常运维、医疗事故应急措施等做出详细规范。

2.强化安全意识。医疗机构可以通过定期组织网络安全宣传、培训,设置年度考核等方式,树立和强化工作人员的网络安全意识,使其掌握网络安全基本知识和防护技能,打造网络安全“人防”屏障。

3.加强运维监管。医疗机构可以成立专门的网络安全工作小组,负责对单位软硬件进行日常网络安全运维和监管。尤其要加强对医疗器械、医疗诊断系统服务器等设备运行情况的关注,争取做到事故发生前解决隐患、事故发生时及时抢修、事故发生后妥善补救,最大程度地减少损失。

本期编辑:高健

声明:本文来自保密观,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。