作者:中国工商银行数据中心安全技术部 石岳蓉 陈金宇

近年来,银行业机构网络安全形势愈发严峻,网络攻击者往往通过社会工程学的手段绕过企业防护严密的“正面战场”,通过高度伪装的钓鱼邮件、钓鱼网站、电话诱骗等方式获取企业员工的敏感信息,或诱使其安装、运行病毒木马等,直接控制企业员工的设备或以员工身份接入企业内部,让人防不胜防。虽然银行业机构已经普遍通过加强日常培训、定期开展全员安全意识实测等方式强化员工安全意识,但久而久之员工的安全意识及对安全重要性的认知度容易下降。此外,在针对全员的安全教育实测中,由于每一个领域的员工在安全意识方面的薄弱点不同、面临的风险不尽相同,所以普适性的安全意识实测难以衡量全员真正的安全意识效果。如何有效提升各类人员的安全意识,是银行业机构开展全员安全意识教育工作的难点和痛点。

本文针对银行业机构不同的岗位群体进行分类画像,总结出客服人员、科技人员、安保人员、对外人员、常规业务人员五大类群体,以便对其开展“全员基础安全意识培训+‘千人千面’个性化实测”。在普适性的安全意识教育之外,银行业机构还应有侧重地对某类人员进行安全意识教育,并分场景开展针对不同人员的安全意识实测,同时大力倡导以技术硬控制对抗社会工程攻击。

一、针对客服人员的精准化安全意识教育及实测

网络攻击者经常会以客服人员“不会操作、对产品有疑问”为由,要求其点击恶意链接或者恶意软件,并伴随恐吓(如声称要投诉等)或者诱骗(如自称是重点大客户要求加急点击处理等),一旦客服人员存储了攻击者发送的文件并在本地点击,则可能导致客服人员终端被控制。银行业机构针对客服人员社会工程风险可采取如下防范措施。

一是加强系统硬控制。为防范客服人员误下载恶意软件或点击恶意链接,结合攻击者对客服人员进行网络钓鱼的习惯,安全团队将重点提示客服人员关注攻击者投放的恶意文件、可疑二维码等,并做好URL防护。攻击者发送给客服人员的文件应自动被转存至非可执行环境(专用文件安全存储服务器),其中具备可执行属性的文件(如exe、bat、elf、sh等)均应进行沙箱检测。针对客服人员的社会工程钓鱼防护措施如图1所示。

图1 针对客服人员的社会工程钓鱼防护措施

二是定制化开展安全意识实测工作。安全团队人员可伪装成客户,针对客服人员使用的客服系统,经常性地对其进行定制化的安全意识钓鱼实测,使客服人员能够有效防范不断演化的网络黑客话术。同时,针对疑似恶意文件为客服人员制定标准的解决方案,如客服人员发现客户发送可疑压缩包、exe文件、二维码则应立即通知安全团队,避免因为点击恶意文件而遭到网络钓鱼攻击。

二、针对科技人员的精准化安全意识教育及实测

攻击者在突破银行业机构网络边界后,往往会去翻阅科技人员本地的密码本、文档等,从而获取大量能够进一步进入内网的有效信息,所以安全团队应针对科技人员在二维码钓鱼、伪装供应商发布投毒补丁等方面开展安全意识教育并进行实测。针对科技人员的安全意识警示如图2所示。

图2 针对科技人员的安全意识警示

三、针对安保人员的精准化安全意识教育

近年来,近源攻击以其直接接触被攻击目标内部、可规避大多数防护手段的特性而备受攻击者的青睐。攻击者常通过假冒Wi-Fi、增加ATM异形鸭嘴口、利用裸露在外的自助设备线路等方式进行近源攻击。安保人员在工作中经常面临这一类型攻击,从而导致其未识别出仿冒工牌、伪装的维修人员、诈骗匿名快递、可疑无人机等。

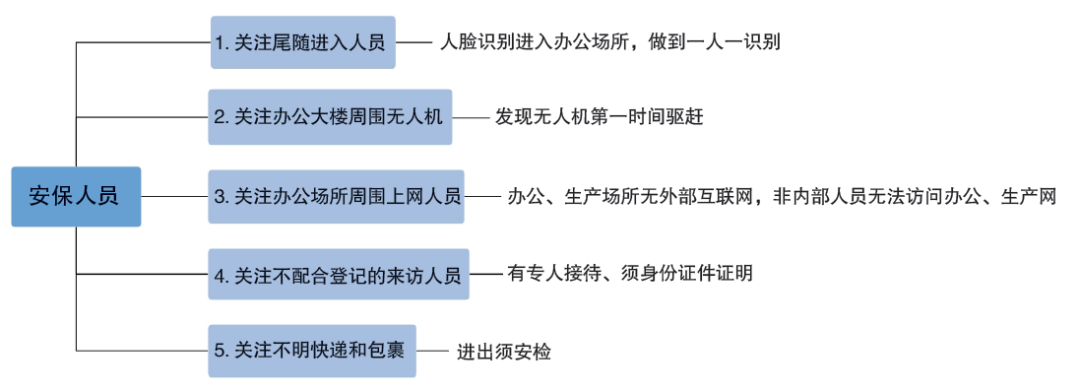

针对上述情况,银行业机构应在全集团范围内持续做好物理入侵和社会工程风险防范工作,持续强化办公场所以及网点的自助设备、加钞间等物理安全防控,加强摄像头及自助设备安保巡查,确保摄像头机位正确及镜头整洁、自助设备线路套管不外露等,以消除设备安全隐患,有效防范外部风险;同时,应大力倡导“以技术对抗技术,以技术弥补人员意识不足”的理念,如利用智能巡警机器人,并配合自研识别仿冒Wi-Fi信号及定位工具,识别、监测Wi-Fi钓鱼攻击。针对安保人员的物理入侵和社会工程风险防范警示如图3所示。

图3 针对安保人员的物理入侵和社会工程风险防范警示

四、针对对外人员的精准化安全意识教育

攻击者经常会在互联网上检索营销招聘类的人员信息以进行精准的鱼叉式钓鱼。企业的采购销售对接、HR等对外人员,其单位、姓名、电话号码、邮箱等信息均对外公开,极有可能被攻击者作为定向社会工程攻击目标。攻击者利用的信息收集平台包括搜索引擎、GitHub、Gitee、社交平台、社区平台等,信息收集工具包括Harvester、在线接口、社工库、批量爆破脚本等。

银行业机构应针对对外人员制定通用的安全意识培训内容,包括统一对外口径、最小化暴露个人信息、不使用个人社交账户进行沟通、不点击异常邮件等。

五、针对常规业务人员的精准化安全意识教育及实测

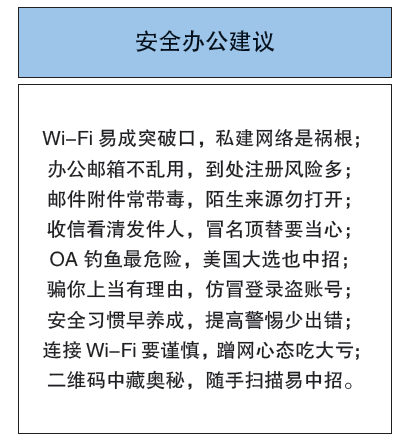

针对银行业机构常规业务人员,应制定通用的安全办公口诀(如图4所示),从规范使用软件、不外传行内信息、不连接不明Wi-Fi、不点击异常邮件等方面进行培训。在安全意识实测方面,应采用较为隐蔽的在邮件中嵌入二维码图片并诱导目标进行扫描的钓鱼方式,避免直接嵌入恶意木马或恶意链接,这样既贴近钓鱼邮件攻击手段的最新发展情况,又避免了给工作带来真实危害。

图4 安全办公口诀

银行业机构面临的黑产攻击形势日益严峻,有效提升各类人员的安全意识成为安全防护工作的重中之重。银行业机构应持续以常态化、高水平攻防对抗为指导思想,全力做好员工安全意识教育工作,包括针对不同群体开展“千人千面”的安全意识教育及安全意识实测工作;此外,结合安全制度规范、业界案例、各类检查结果等,积极倡导并鼓励员工树立风险预警、全员防范的安全理念,有效提升员工信息安全意识整体水平。

本文刊于《中国金融电脑》2023年第3期

声明:本文来自中国金融电脑,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。