网络犯罪是一只迅速变异的野兽,随着威胁行为者不断调整其战术、工具和流程,新的趋势和发展正在不断出现。日前,网络安全公司Cybersixgill最新发布了《2023年地下网络犯罪现状报告》。这项研究基于从深网、暗网和明网中收集的大约1000万份情报,为持续洞察网络犯罪活动和趋势提供了较充分的数据支持。

深网(Deep Web):不能被传统搜索引擎索引到的网站,或被封锁并限制访问的网站;

暗网(Dark Web):只能通过Tor、ZeroNet和I2P等加密隧道协议访问的网站;

明网(Clear Web):可以通过常用浏览器以普通方式访问的网站。

Cybersixgill的研究人员通过对所有收集到的情报信息进行全面分析,并将其与之前所观察到的结果和趋势进行对比,以了解影响地下网络犯罪的主要机会和因素。今年的报告内容显示,威胁行为者正在强化他们对加密消息平台、初始访问代理和生成式AI模型的使用,这简化了恶意攻击活动的武器化和执行进程,制约网络犯罪活动扩散的专业性壁垒已经被打破。

发现1

从暗网转向深网平台

虽然过去,大多数威胁行为者多在暗网中进行活动,但近年来,越来越多的网络犯罪分子开始使用深网(加密消息)平台。通过一个易于访问的平台,威胁行为者在一个与暗网并行运行的非法网络中协作和通信,交易工具、被盗数据和服务。以下的数据反映出,这些平台在地下市场的重要性正在持续增长,成为网络犯罪的强大纽带。

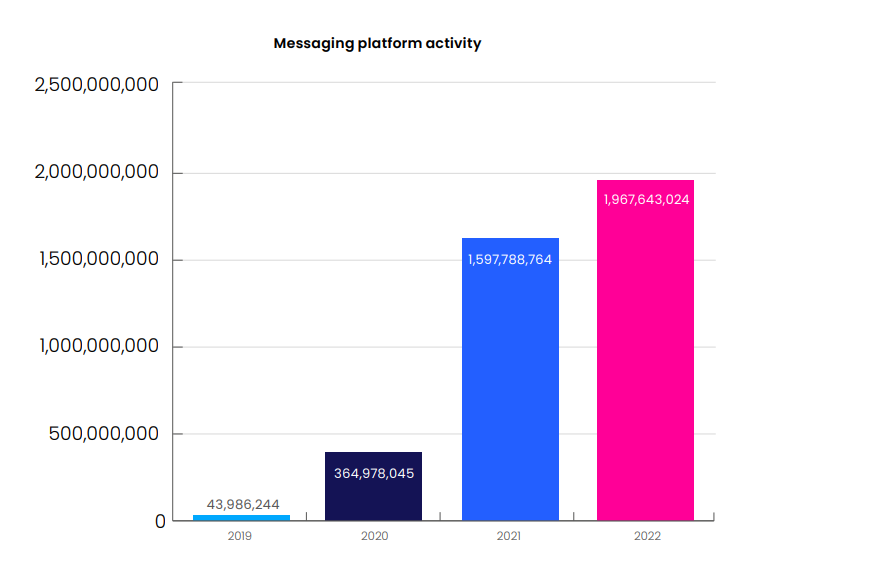

在2019年至2022年期间,Cybersixgill收集的数据反映了加密消息平台的大规模激增,收集的项目总数由43,986,244条快速增长到1,967,643,024条信息,但增长幅度开始趋缓。

加密消息平台活动数量

此外,积极参与暗网顶级论坛的威胁行为者数量也略有下降。2021年,十大网络犯罪论坛的月平均用户数为165,390人,到2022年下降4%,至158,813人。相比建立和浏览暗网网站需要大量的时间、精力和技能,在流行的加密消息应用程序(如Telegram)上建立一个频道则是快速而简单的。这些渠道是可搜索的,加入起来也很简单,降低了新手的准入门槛。

除了为非法通信提供更方便的媒介外,一些加密消息平台还为网络犯罪分子提供了内置的自动化功能,可以作为网络攻击的跳板。通过利用它们的原生功能,包括基于云的数据存储和可定制的基于规则的聊天机器人API,威胁行为者还会将这些消息传递工具直接转变为开箱即用的命令和控制(C2)基础设施,用于发起攻击活动。

发现2

人工智能“民主化”

2022年11月底,OpenAI正式发布了ChatGPT 3.0,其代表了由人工智能、高级自然语言处理(NLP)和机器学习(ML)技术共同驱动的新一代聊天机器人。在地下网络犯罪领域中,威胁行为者也在讨论将ChatGPT作为网络犯罪能力加速器的可能性。尽管ChatGPT仍处于起步阶段,但网络犯罪分子正在积极的试验这项技术,不断突破可能的界限,以发现更多的恶意用例和应用程序。

报告列举了目前ChatGPT支持技术的一些潜在恶意利用机会:

以欺诈手段获得职业工作;

编写脚本用于在在线赌场和体育博彩平台上自动执行赌博和投注的命令;

在网络游戏中作弊以积累虚拟数字货币;

虚假点击生成联盟营销/推广(affiliate marketing)链接。

此外,ChatGPT也使威胁行为者能够大规模生成清晰和个性化的鱼叉式钓鱼信息,通过模仿受信任的写作风格,绕过保护性的电子邮件过滤器,以增加到达预期收件人的可能性。然后,受害者的反应会被记录并输入到模型中,以产生相关的和个性化的后续调查。

报告研究还表明,网络犯罪分子正试图滥用ChatGPT的代码编写能力,以达到更邪恶的目的。虽然ChatGPT设计有内置的保护机制,可以识别和拒绝不适当的的请求,但威胁行为者正在研究几种策略来绕过OpenAI的限制。其中一种策略包括创造性地制定请求,并在向模型输入提示时省略明确提到标记的术语。通过使用谨慎的措辞,网络犯罪分子能够成功地请求ChatGPT创建恶意软件应用和技术。

绕过ChatGPT恶意利用控制的另一种策略是角色扮演。例如,威胁行为者首先会建立角色扮演的规则,这可以像让聊天机器人成为渗透测试人员一样简单,以引导模型详细说明测试可渗透漏洞的步骤。这其实是一种被称为“提示注入”的技术,它试图“越狱”聊天机器人,方法是用一个新的提示来取代模型原来的主提示,绕过其原有的规则和限制。

发现3

IAB市场需求激增

报告认为,初始访问代理(IAB)技术在勒索软件生态系统中发挥着至关重要的作用,可以勒索软件运营商从获取初始访问的繁琐阶段中解放出来,并为不太复杂的勒索软件附属机构提供进入目标系统的第一步。

在过去几年里,初始访问代理利用了外包访问需求的暴涨,在地下经济中创造了一个利润丰厚的新市场。只要支付一定的费用,网络犯罪分子就可以通过受损端点、web shell、CPanel或各种远程协议(如RDP和FTP)获取有关其目标的初始立足点。基于此,威胁行为者就可以部署勒索软件,获取系统资源和机密信息,并控制登录的合法用户账户。

在地下网络犯罪中有两大市场类别:初始访问代理(IAB),以数百到数千美元的价格拍卖企业网络的访问权限;批发访问市场(WAM),以大约10美元的价格出售受损端点的访问权限。2021年,这些市场的交易量激增,全年销售了450多万个访问载体,而2022年的销售数量超过了1000万。

ChatGPT等人工智能模型的流行,加上对访问企业网络的需求不断增长,可能会导致更多攻击者转向将初始访问代理作为创收手段,从而推动地下网络犯罪市场出售的IAB列表数量进一步增加。反过来,随着代理数量的增长和访问出售列表的供应激增,我们可能会看到受损访问凭证的价格下降,因为它们变得更易获得,对所有人来说都负担得起。

发现4

勒索软件服务化

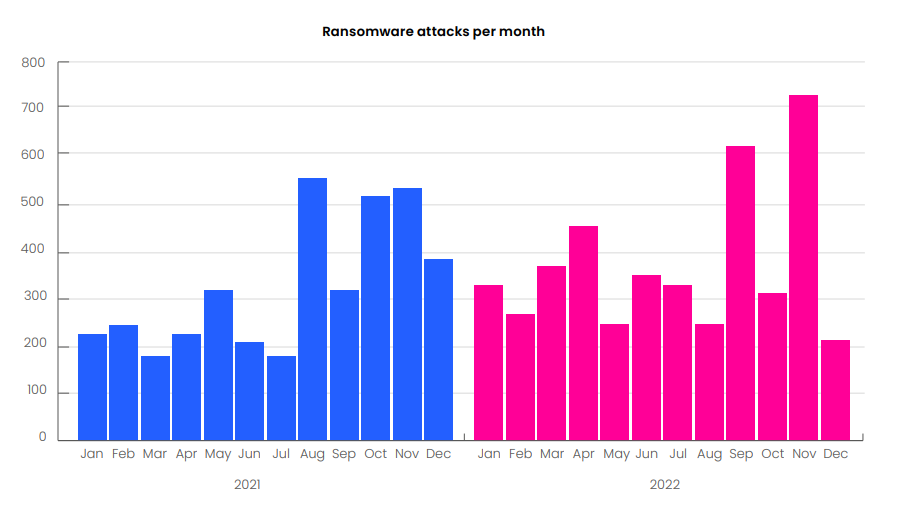

报告数据显示,在2022年监测到勒索软件攻击总数增加了18.9%,从2021年的4034次增加到2022年的4798次。虽然数量可观,但与2021年相比,增幅相对较小,2021年的攻击次数增加了116%,从2020年的1509次增加到3264次。而在2021年的3264次攻击中,近20%的攻击源于初始访问代理市场出售的受损访问凭据,再次表明这些市场的活跃与勒索软件攻击的倍增有关。

2021-2022年勒索软件攻击数量

随着网络犯罪的技术壁垒不断崩溃,研究人员预计勒索软件攻击会继续增加,发起攻击的组织也会多样化。今天的网络犯罪是高度专业化、战略性和合作性的,对于勒索软件领域的组织来说尤其如此。2022年2月,勒索软件团伙Conti成员之间的聊天信息泄露,数据表明Conti的运作和组织方式就像一家普通的科技公司,有领薪员工、绩效评估、推荐计划,甚至还有“月度最佳员工”奖金。

对于威胁行为者来说,RaaS模型充当了一个扩展的网络犯罪供应链。通过这种方法,那些处于链条顶端的人可以专注于改进他们的勒索软件,而他们的渠道合作机构则管理分发,这使得在产生更多收入的同时降低他们的暴露风险。RaaS让更多的网络犯罪分子可以从事勒索业务,并从中获利,访问以前只有顶级威胁行为者才能获得的高质量技术工具。

发现5

信用卡欺诈明显下降

报告数据显示,自2019年以来,服务于被盗信用卡交易的深网和暗网市场在规模和范围上都遭受了重大打击,信用卡出售数量呈现明显下降的趋势。一些积极有效的防护措施已明显减少信用卡欺诈事件:

改进认证和欺诈预防:金融机构已经实施了更先进的认证方法来防止欺诈交易,这使得成功破解信用卡变得更加困难;

实时欺诈检测:信用卡公司开始实施实时欺诈检测系统,使用机器学习算法来分析用户行为、消费模式和地理位置数据,以识别异常或可疑活动。随着反欺诈模式日益成熟,被盗信用卡的价值也相应下降;

提高电子商务网站的安全性:2021年开始,主流电子商务网站加强了安全措施,使网络犯罪分子更难从客户那里窃取信用卡数据。这些措施包括双因素认证(2FA)、地址验证系统、实时交易监控和符合PCI DSS的安全支付系统;

执法打击:自2020年以来,全球执法机构一直在共同打击信用卡欺诈。执法机构之间日益加强的合作,使得网络犯罪分子更难不受惩罚地进行活动。

以上因素有效抑制了整个地下网络犯罪生态系统的金融欺诈活动。在过去四年里,非法地下信用卡市场出售的受损信用卡数量下降了94%。2019年,暗网市场列出了大约1.4亿张在售的被盗卡。2020年,这一数字下降了28%,至1.02亿张左右;2021年又下降了60%,至近4200万张;到2022年,这一总数再次下降到只有900万张。

不过,受损信用卡的价格基本保持一致。CVV卡(用于在线购物)的平均价格从2021年的11.89美元/月上涨到2022年的12.21美元/月。与此同时,Dump(用于生成物理克隆)的平均价格从15.86美元下降到14.32美元。

2022年受损信用卡平均价格走势

结语

展望2023年及以后,研究人员认为:在RaaS、IAB和人工智能的共同作用下,我们很可能会看到地下网络攻击的数量和强度急剧上升,网络犯罪分子肯定会不断尝试用新的技术来达到恶意目的,比如开发和部署越来越复杂的自动化攻击,以逃避传统安全措施的检测。假以时日,基于人工智能的网络犯罪也注定会成为常态。

为了应对这些新出现的威胁,企业必须以AI来应对AI。组织不能再依赖过时的工具和手动流程来抵御网络犯罪分子的自动化、智能化攻击。在2023年及以后,利用来自深网、暗网和明网的实时网络威胁情报(CTI),合理制定主动攻击面管理策略也将变得更加关键。

参考链接:

https://www.cybersixgill.com/wp-content/uploads/2023/04/16245-CSG-State-Of-The-Underground_Final.pdf

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。