2023 年的第十届 Botconf 来到了法国的斯特拉斯堡,要不是 2021 年停办了一年去年就应该是第十届了。全世界数百位安全研究人员再一次齐聚一堂,包括 Intel 471、360、趋势科技、Zscaler、Akamai、谷歌、卡巴斯基等,热热闹闹地讨论相关议题。

下面只挑选部分议题进行介绍,感兴趣的同学可以去官网查看全部议题进一步了解。一如既往要强调的是,会议要求参会人一定要遵守 TLP 要求,本文只简要介绍了部分议题,完整、详细的内容请查看官网或者联系作者。

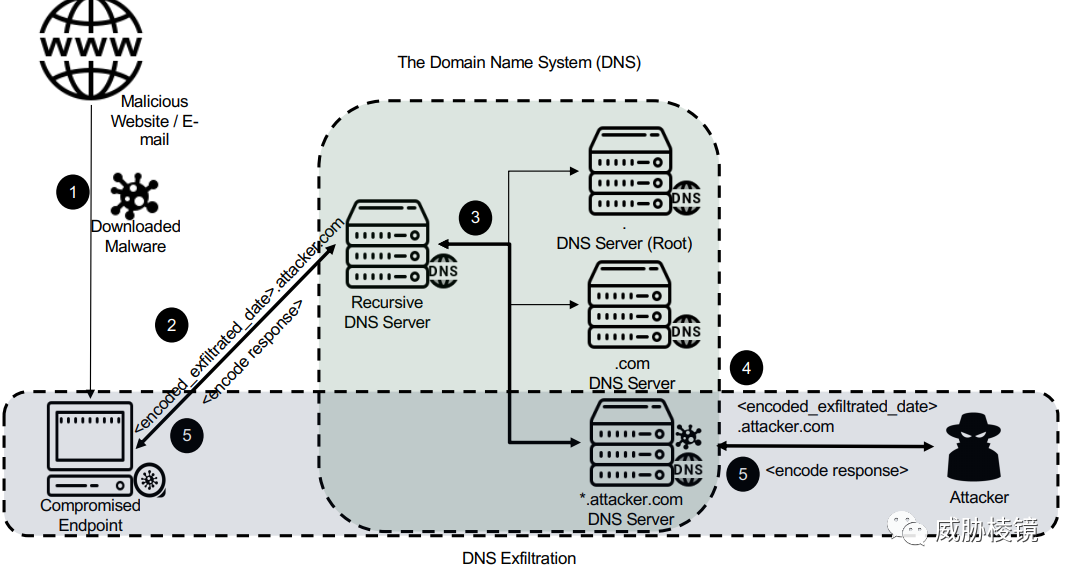

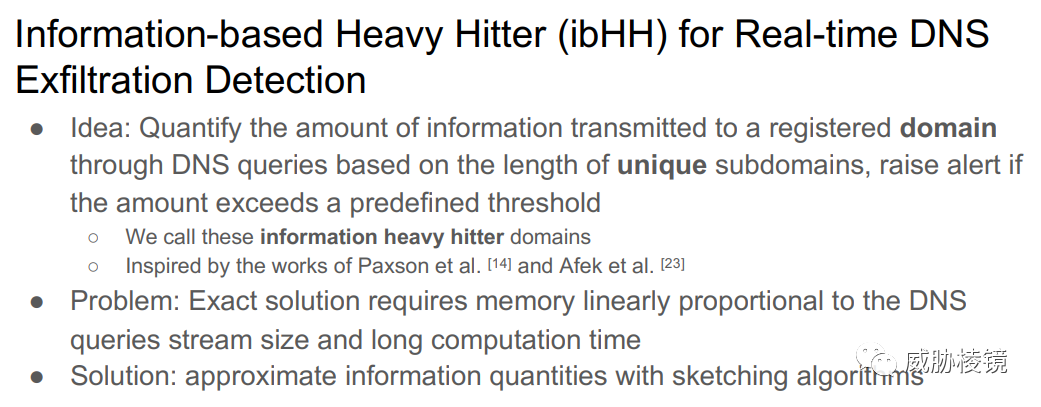

实时 DNS 数据外带检测

Akamai 去年在 Botconf 讲的《根据通信模式检测利用合法服务进行 C&C 的失陷主机》,今年又在域名数据上更进一步检测数据外带。

近年来相关的研究也比较多,主要分为两类:一类基于 Payload,另一类基于流量。为了改进现有工作的局限,Akamai 提出了自己的方案:

在数据集里评估对比的结果如下所示:

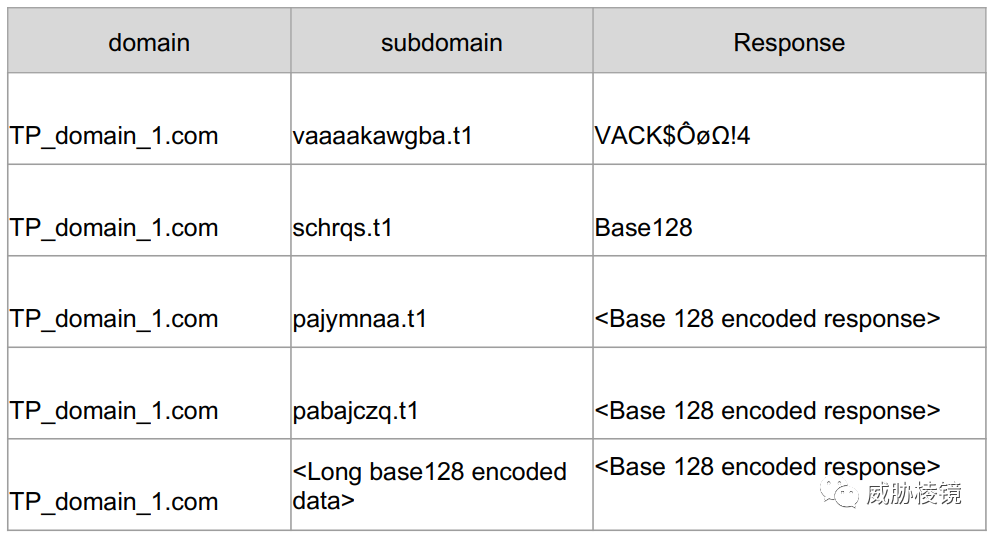

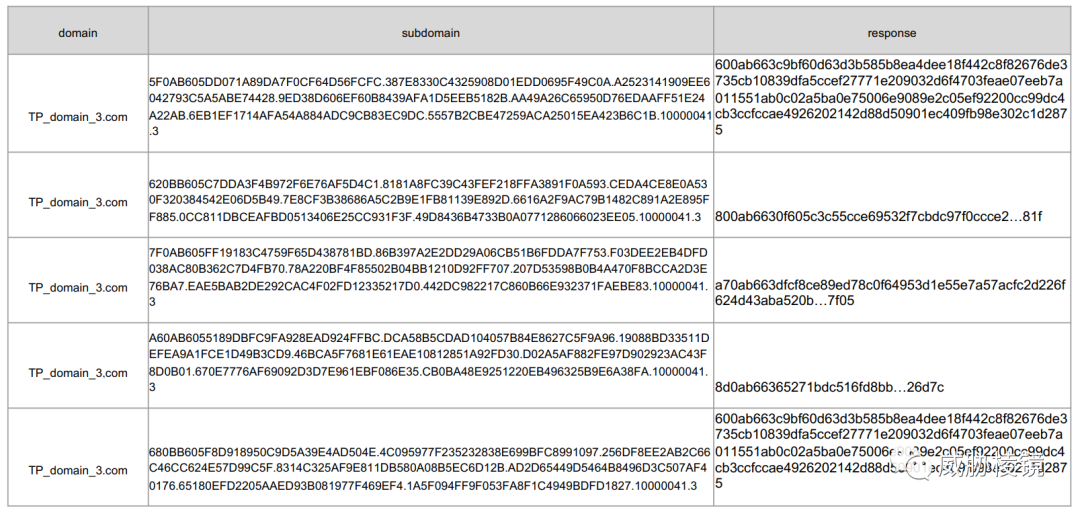

在实际数据下也检出了具体的案例:

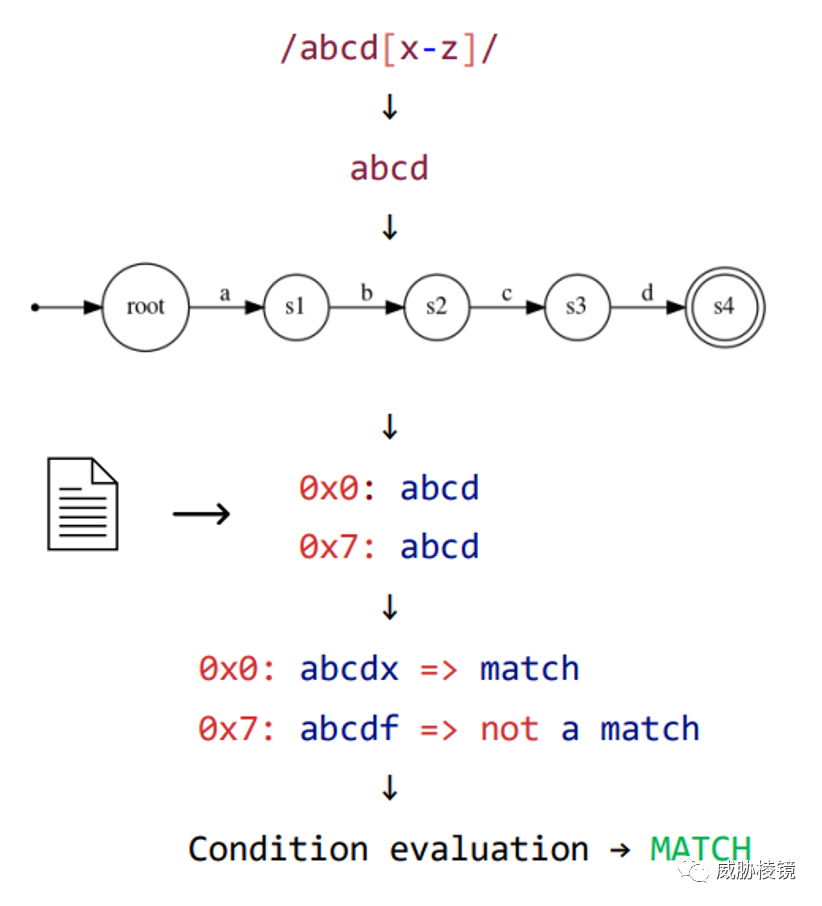

深入研究 Yara 扫描性能

这个议题后续会单独写一篇,着急的可以去看原文。

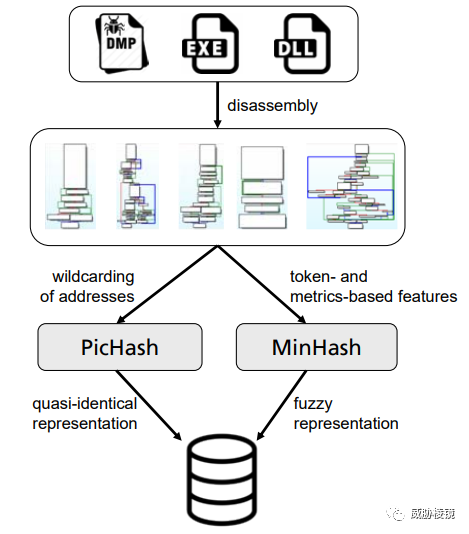

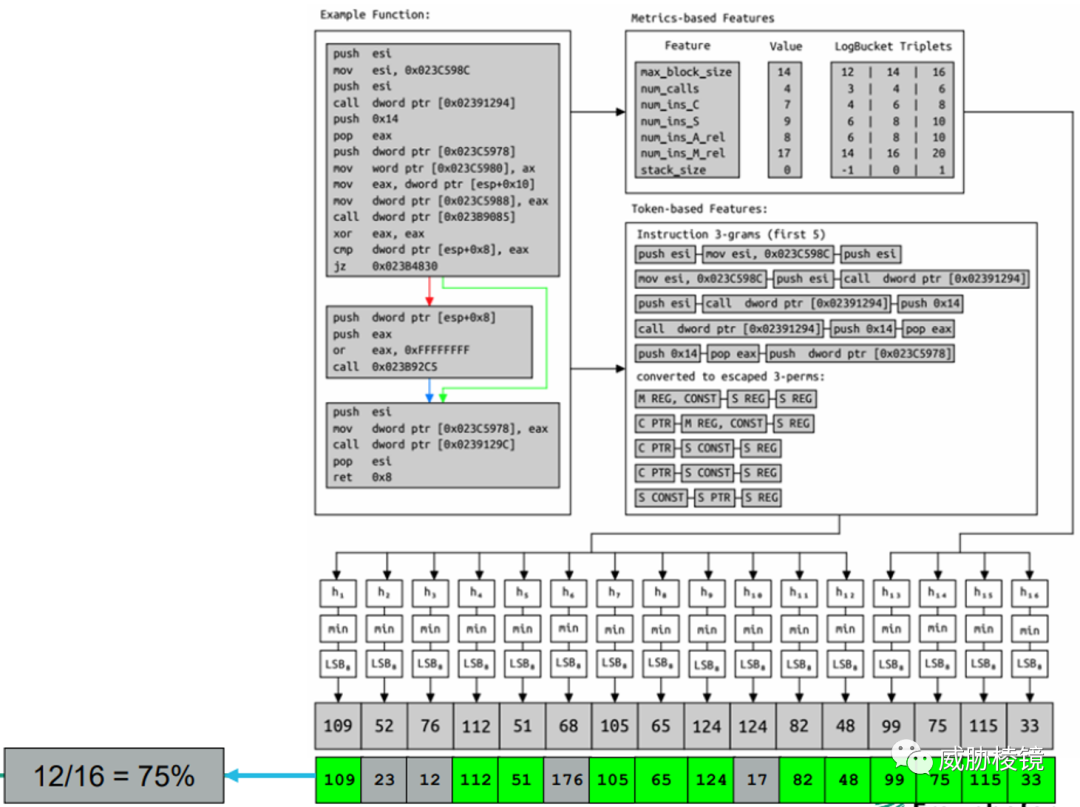

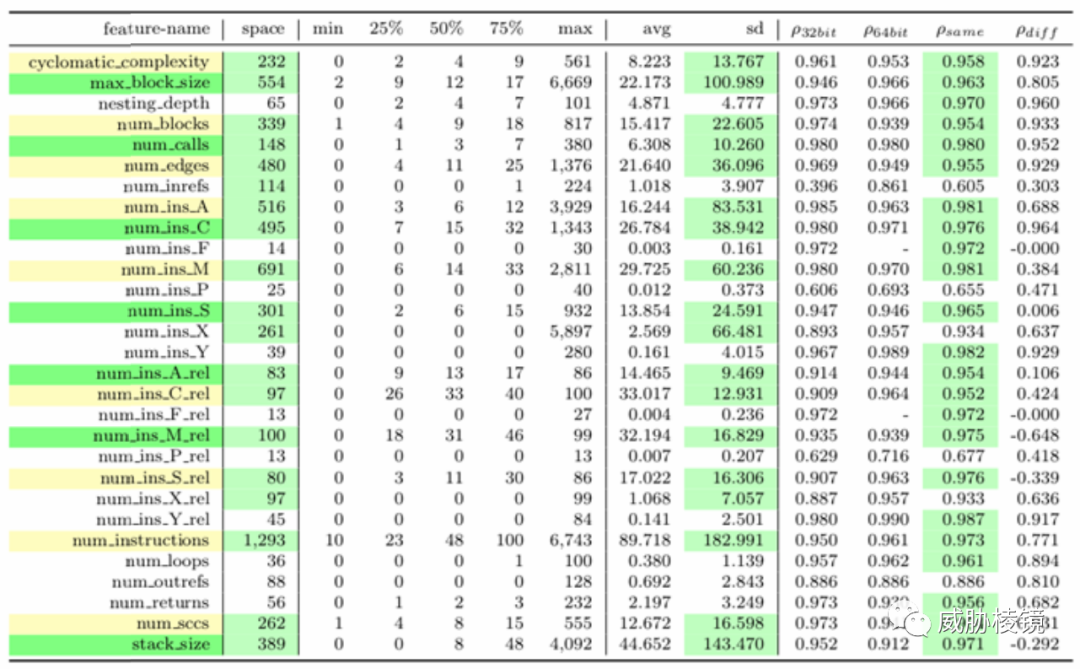

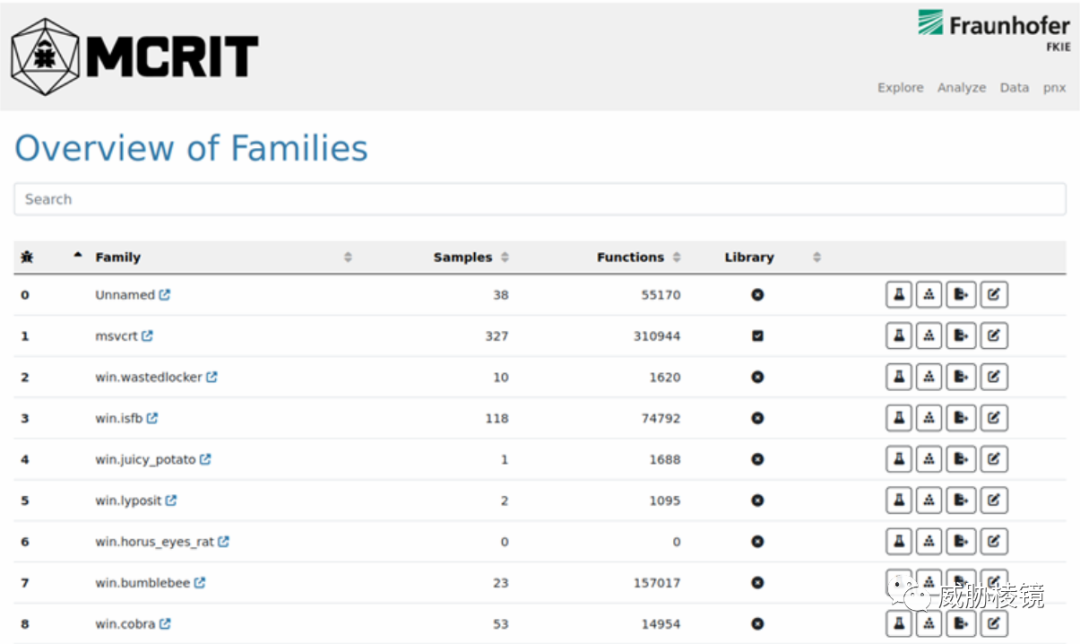

基于 MinHash 的代码关系分析工具

整体架构:

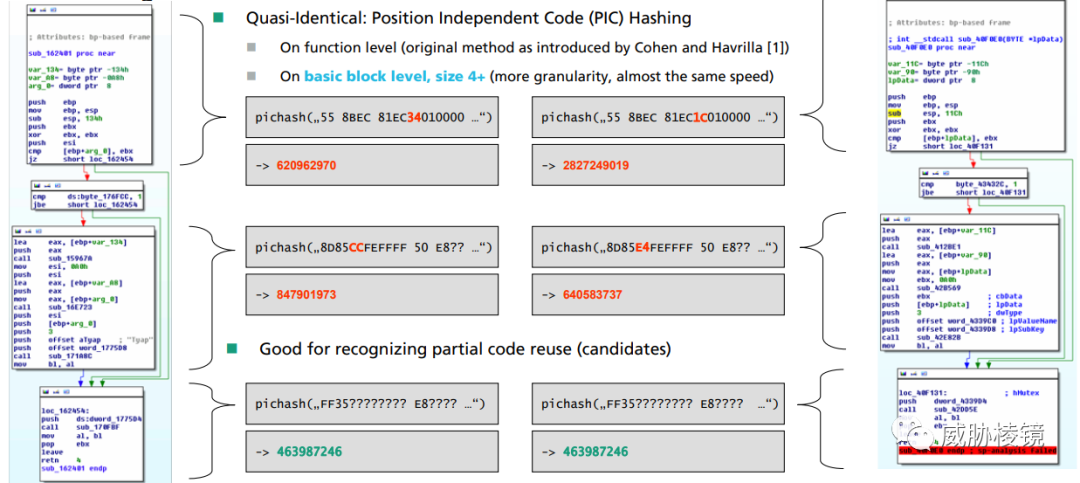

一方面使用 PicHash,另一方面使用 MinHash:

MinHash 特征工程:

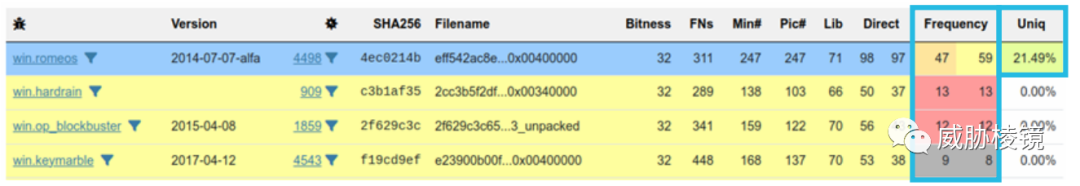

为匹配项提供更多解释信息:

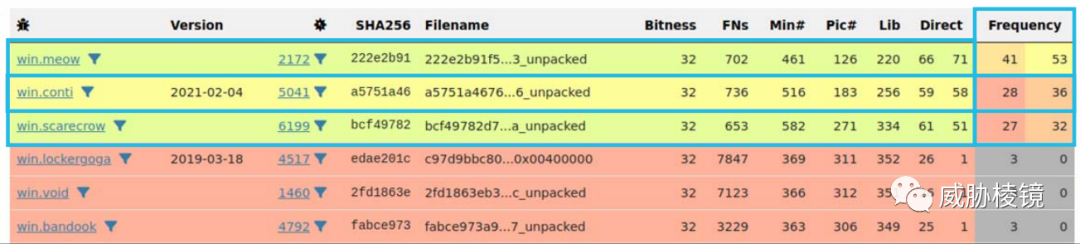

各个家族的基本情况:

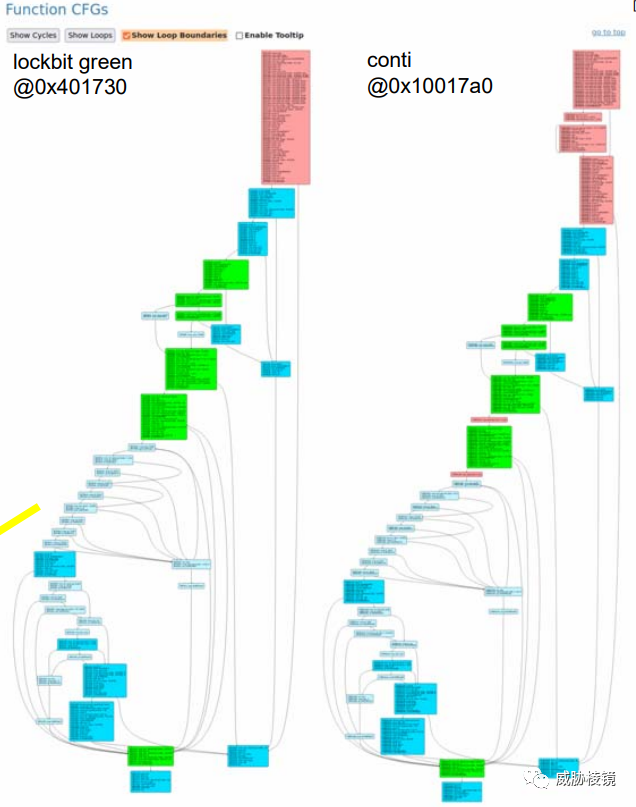

能发现 Lockbit 与 Conti 的相似:

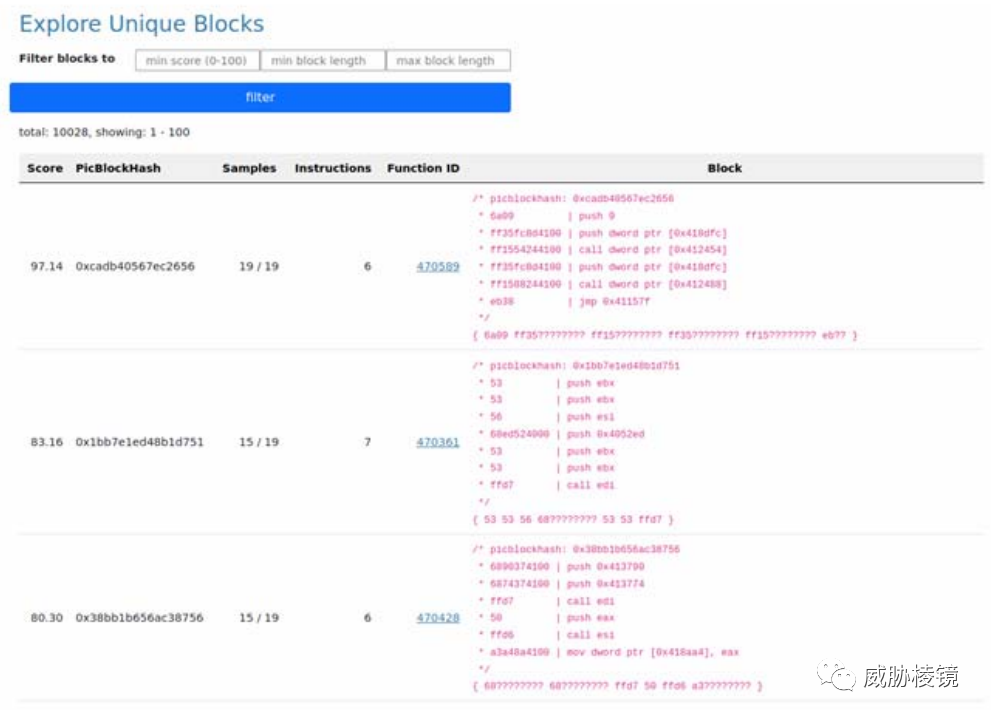

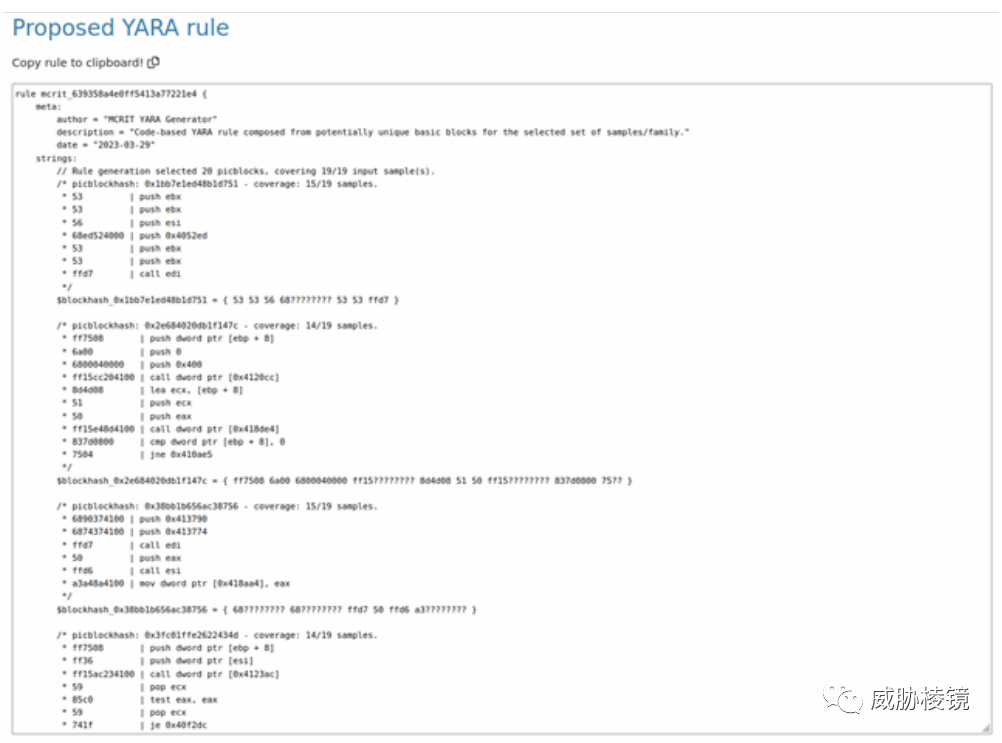

还可以用于生成 Yara 规则:

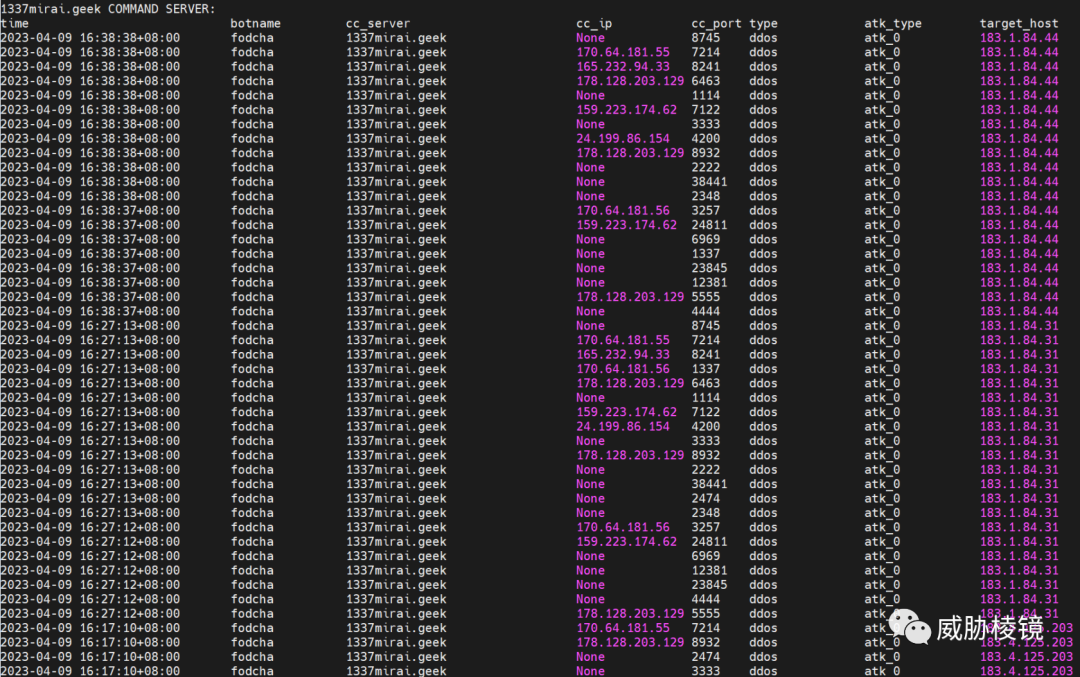

数据视野下的 Fodcha

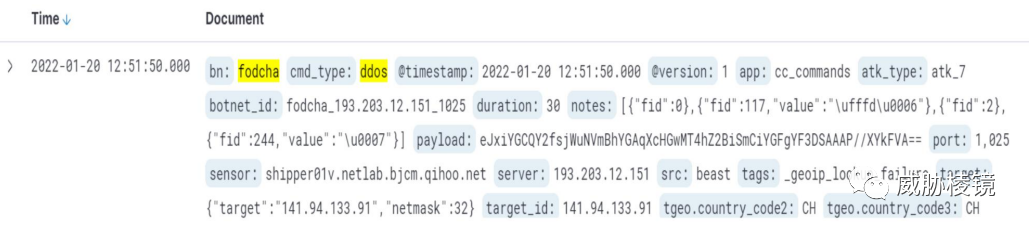

Fodcha 是 2022 年出现的 IoT 僵尸网络,在 Mirai 之上形成了自己风格。在 1 月 12 日即被 360 Netlab 的蜜罐捕获,1 月 20 日首次发现 DDoS 攻击。

中国境内的上线数量较大:

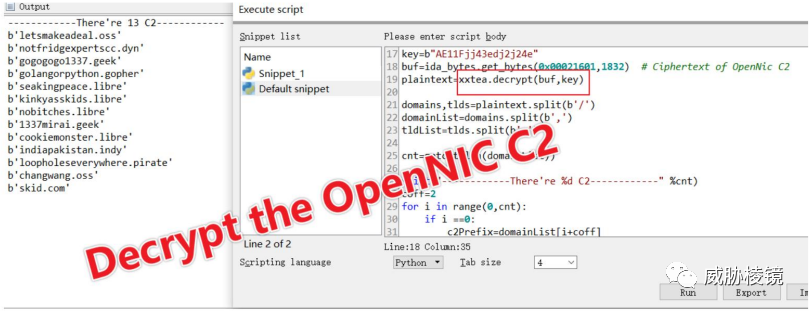

4 月 19 日更新了版本 2.x,使用 OpenNIC 提供的顶级域名作为 C&C 域名。

4 月 24 日更新了版本 3,启用 xxtea 加密配置信息,并且增加了反沙盒与反调试。

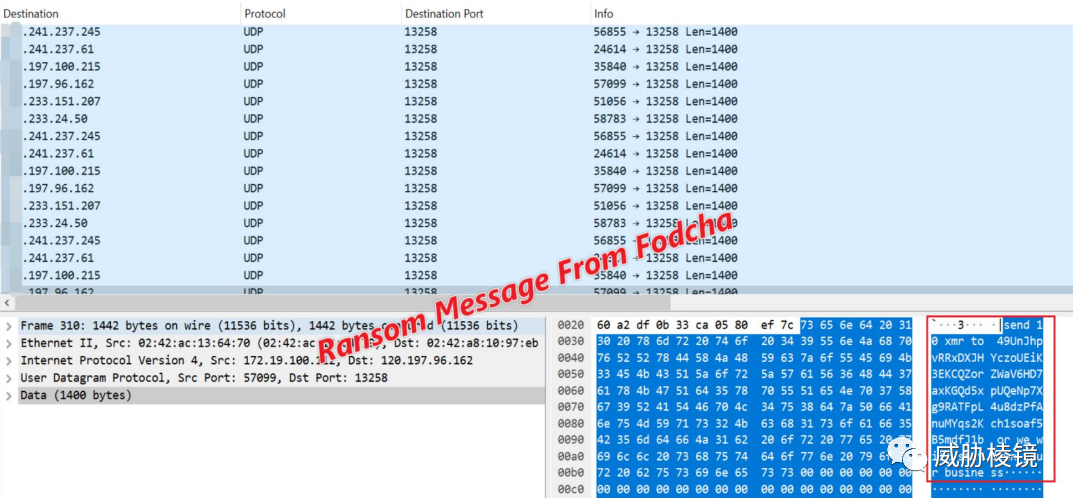

6 月 5 日更新了版本 4,去掉了反沙盒与反调试并且启动了 DDoS 勒索。

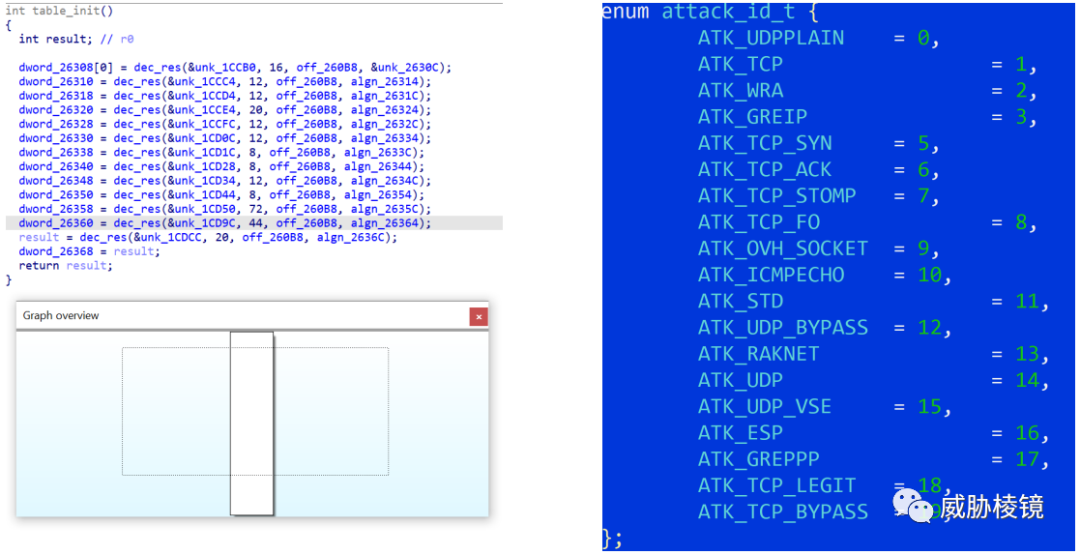

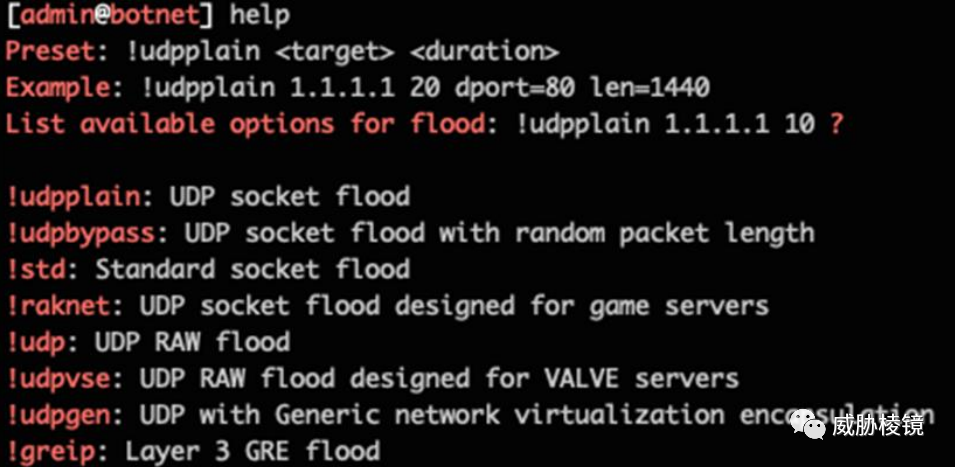

Mirai 与 Fodcha 的异同

table_init 与 DDoS 攻击类型基本相似:

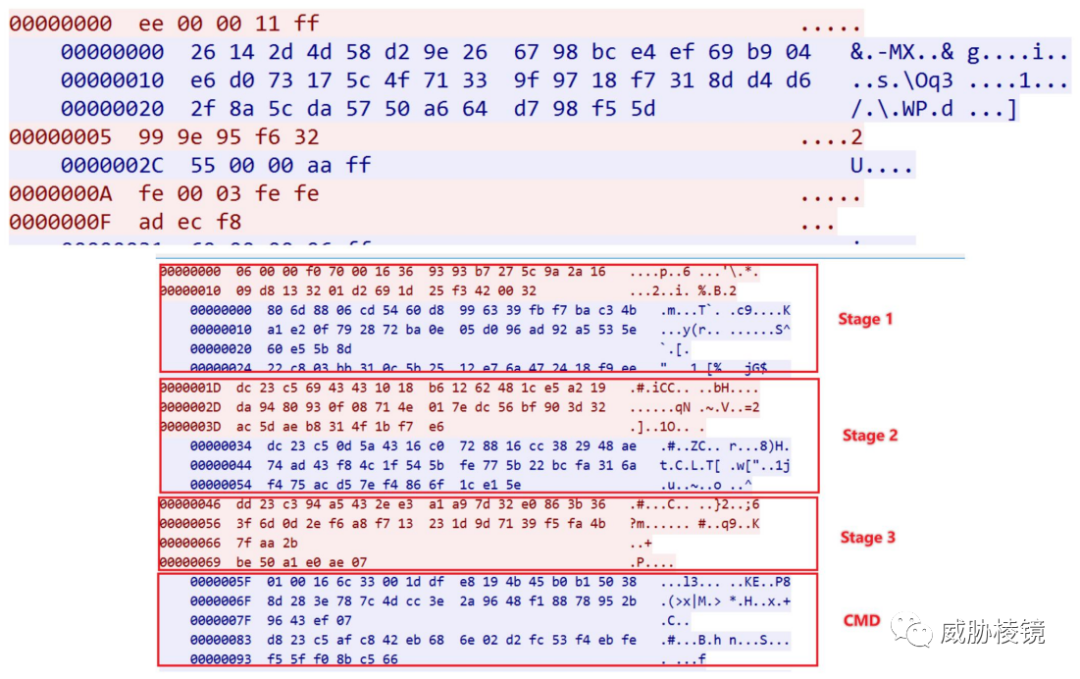

Fodcha 使用 xxtea 算法来加密重要配置信息,使用 chacha20 算法来加密后续阶段的通信。

C&C 通信协议:

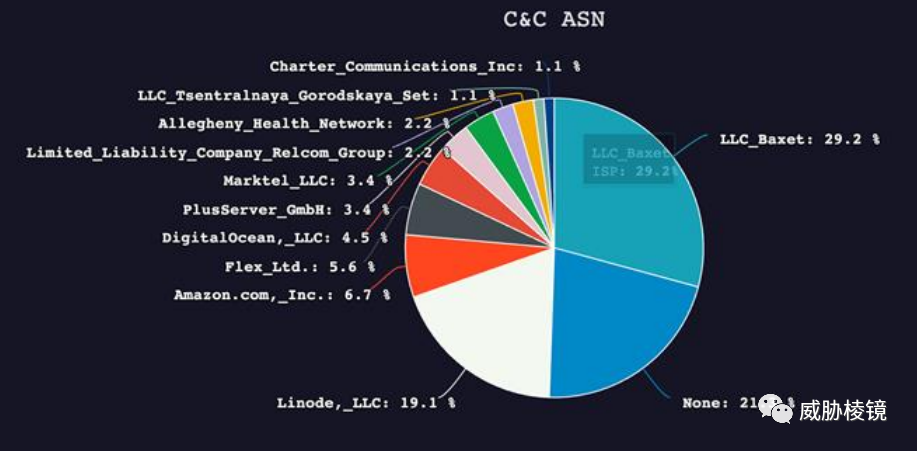

攻击基础设施

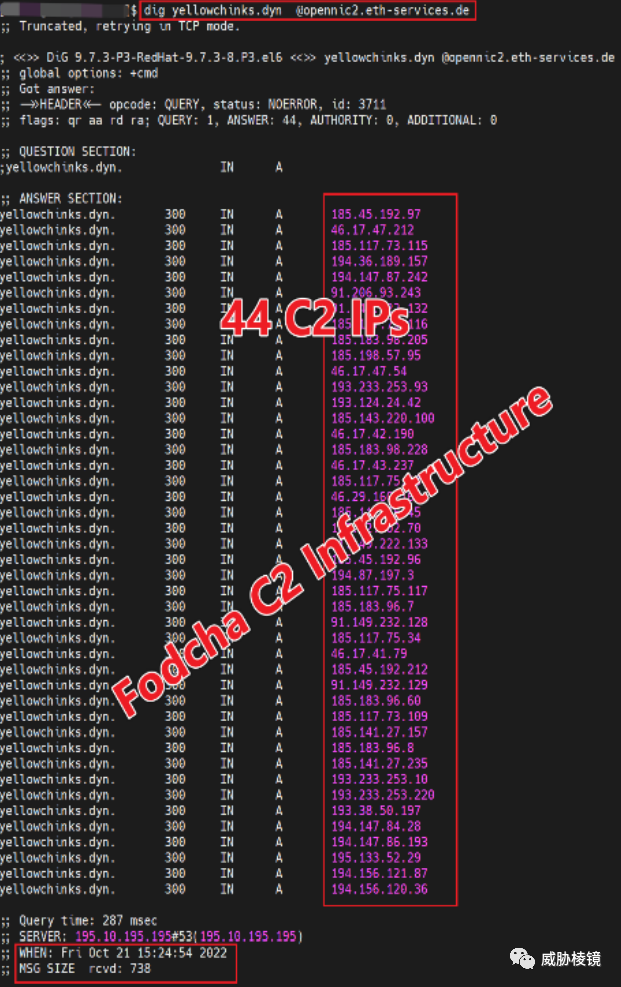

使用 OpenNIC 的域名:

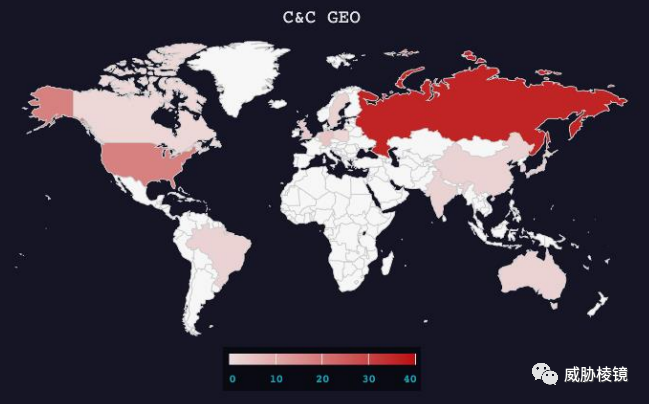

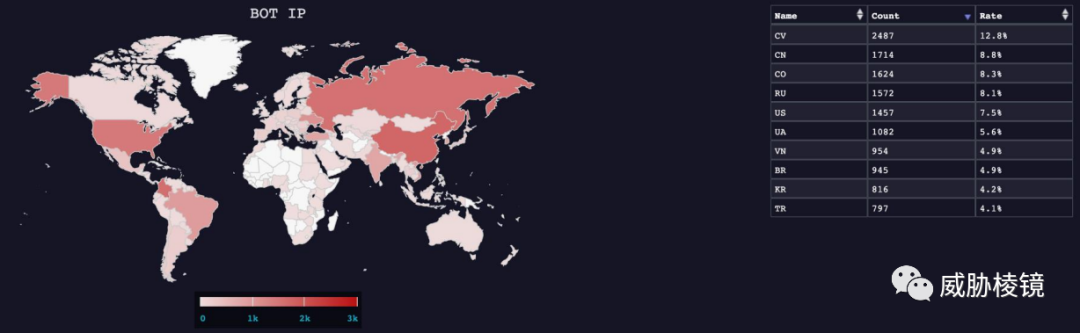

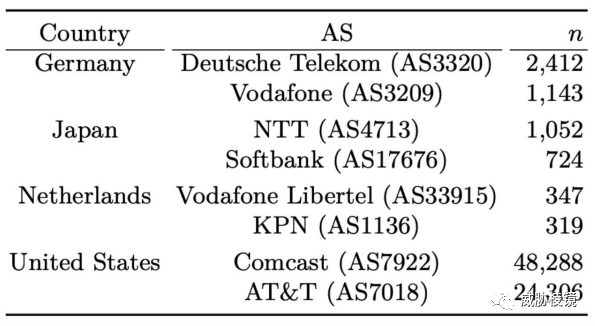

攻击基础设施的韧性很强,13 个域名对应 90 个 IP 且分布在十个国家的十余个自治系统中。

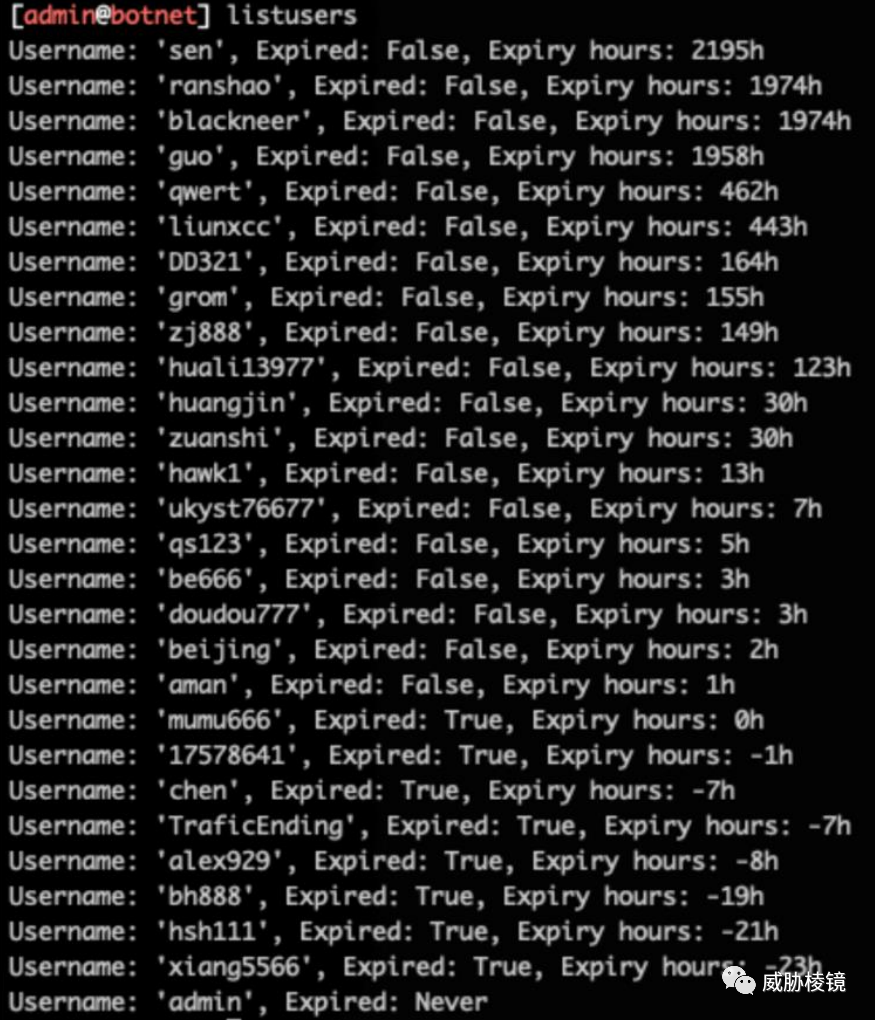

C&C 面板

11 月 9 日,通过 Telegram 匿名消息来源获取了 Fodcha 的 C&C 源码与访问终端。

持续跟踪

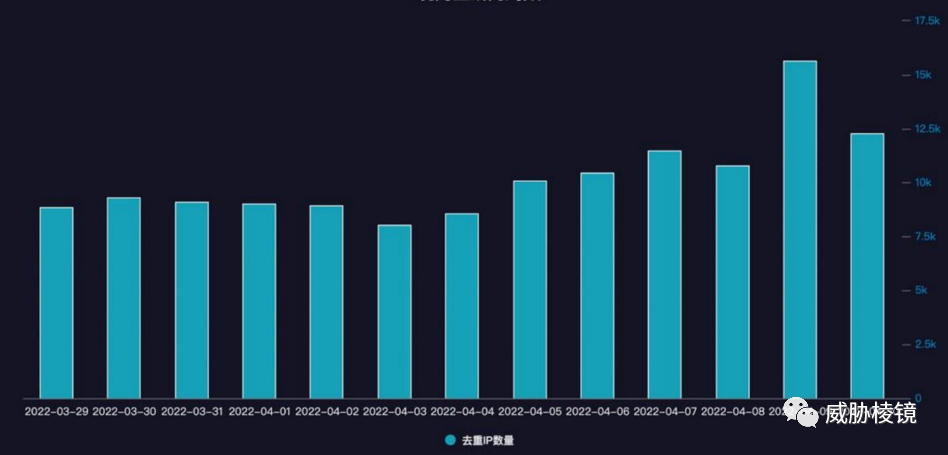

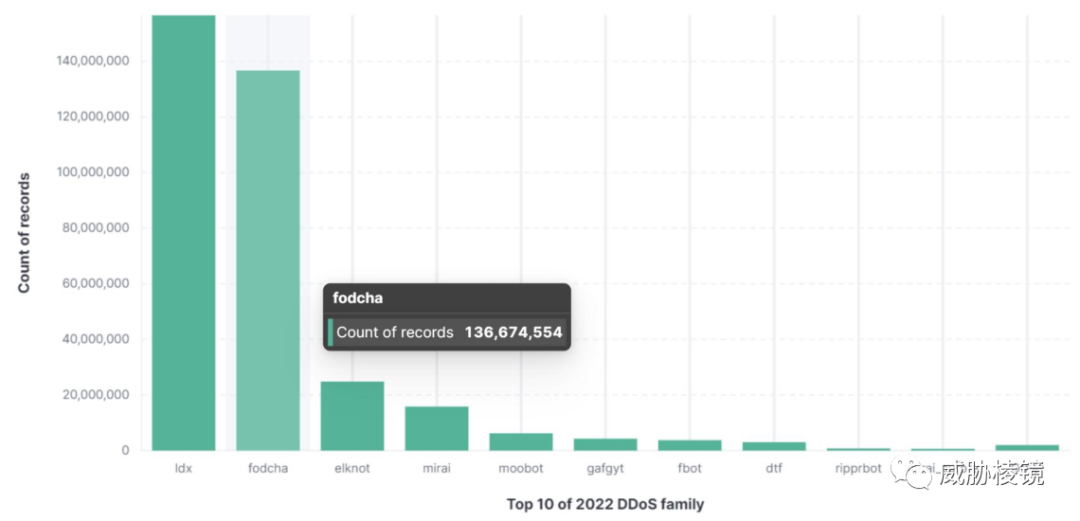

Fodcha 已经跻身 2022 年最活跃的新兴 DDoS 家族:

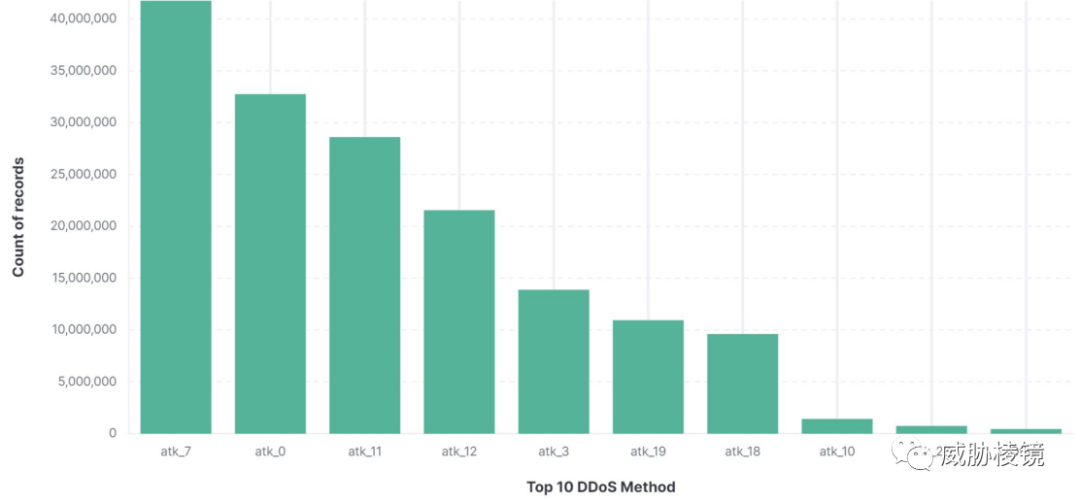

在跟踪期间疯狂发动 DDoS 攻击,总计控制近四万台失陷主机针对全球的五万多个目标进行攻击,平均每天攻击超过一千个目标。从攻击方式上来看,TCP_STOMP、UDPPLAIN、STD 为最受攻击者青睐的攻击方式。

Fodcha 也使用了大量的漏洞进行扩张:

根据控制面板估计,全球的失陷主机规模在接近四万台:

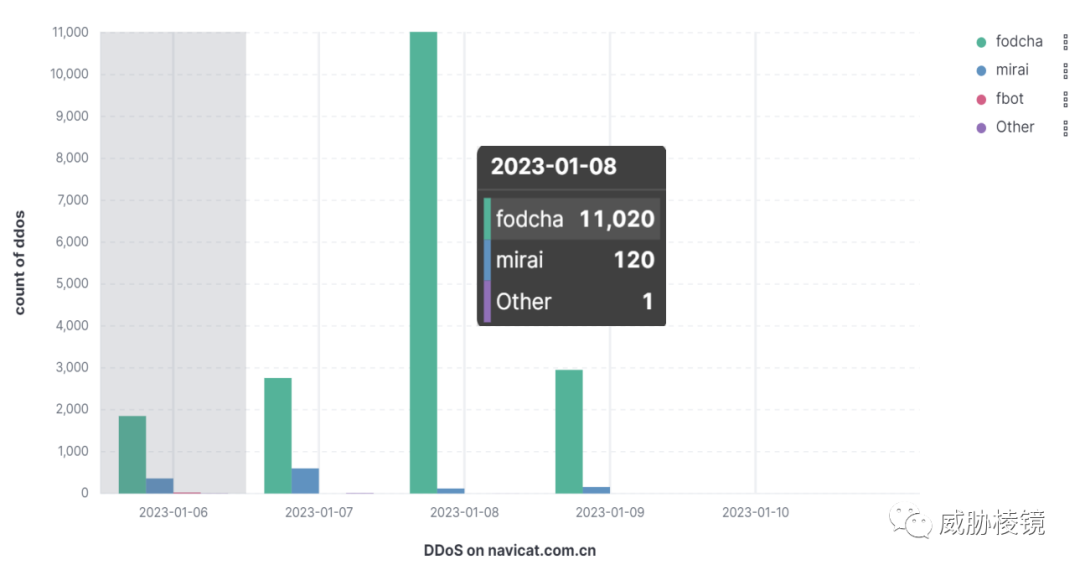

健康码、云服务厂商、Navicat 都经历了攻击的洗礼:

最后碎碎念一句,他们之前在地图上就吃过亏,现在似乎还是 ... 。是不是建议前端重新处理一下,或者发布之前手动处理以下,以避免可能存在的各种争议。

攻击者盯上 OTA 升级

安卓系统中的 OTA 并不复杂,首先由 OEM 下载新系统镜像到设备,再调用 RecoverySystem API 校验签名,最后安装镜像到恢复分区再重启。

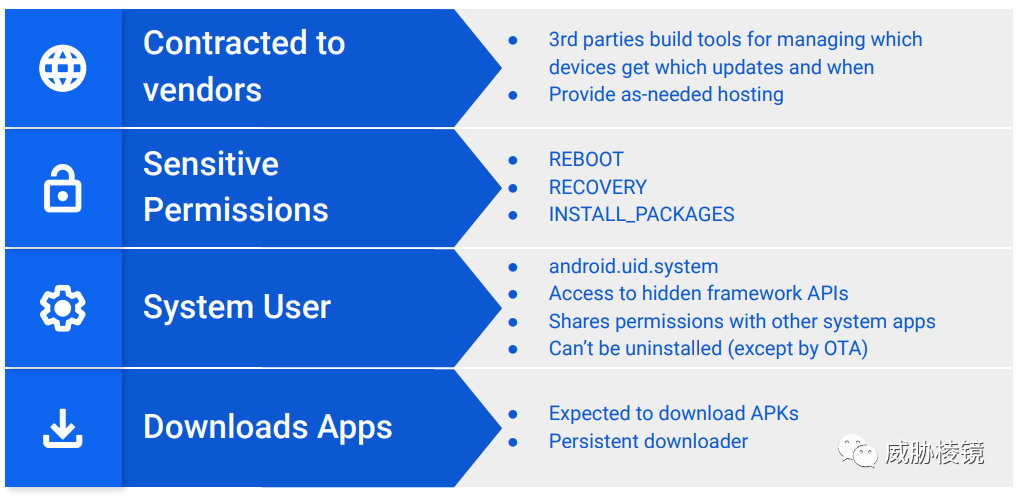

被攻击者滥用的点主要集中在如下四类上:

Digitime OTA

详细情况可以查看 MalwareBytes 与 Ninji 的文章,此处不多加赘述。

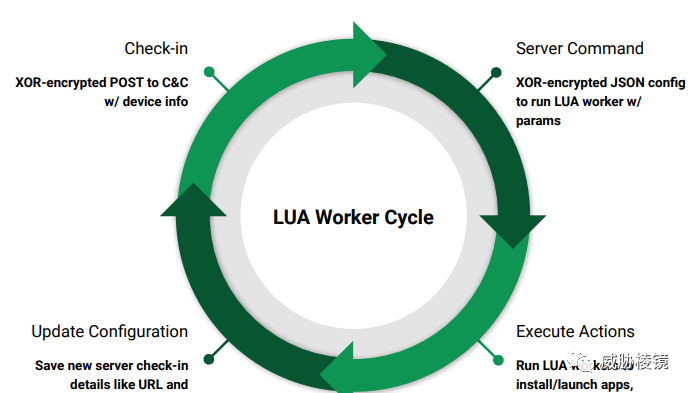

攻击者为逃避检测做了大量的工作:

RedStone OTA

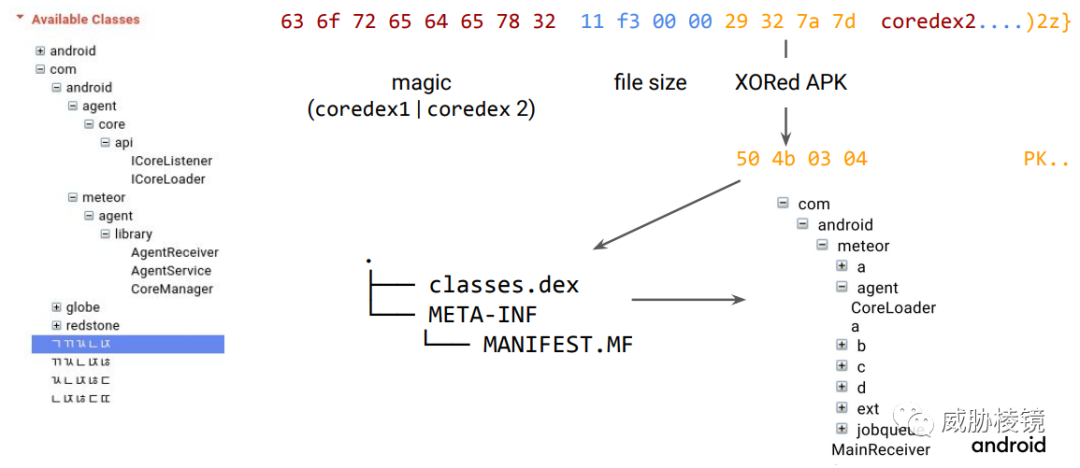

攻击者的混淆更强力,甚至自定义了 coredex 文件格式:

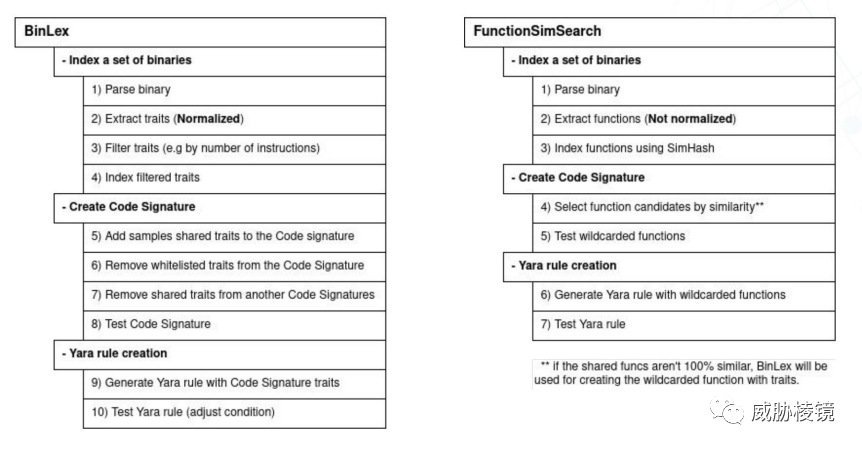

使用代码重用创建可靠 Yara 规则

首先创建代码:

再使用 mkyara(https://github.com/fox-it/mkYARA)规范化代码:

以上千个恶意软件家族大规模分析的经验来看,即使是 10%-20% 的小程度代码重用也能够进行相当高质量的样本识别,

当然,整体架构都是千篇一律的:

里面介绍了几种方式:ngram、指令序列、控制流图等,也都常见不再赘述,感兴趣可以查看原文或者本号之前的文章。

《狩猎样本的哈希游戏》

Avenger,公众号:威胁棱镜狩猎样本的哈希游戏

构建 Yara 规则创建流水线:

发现在野恶意 PyPI 包

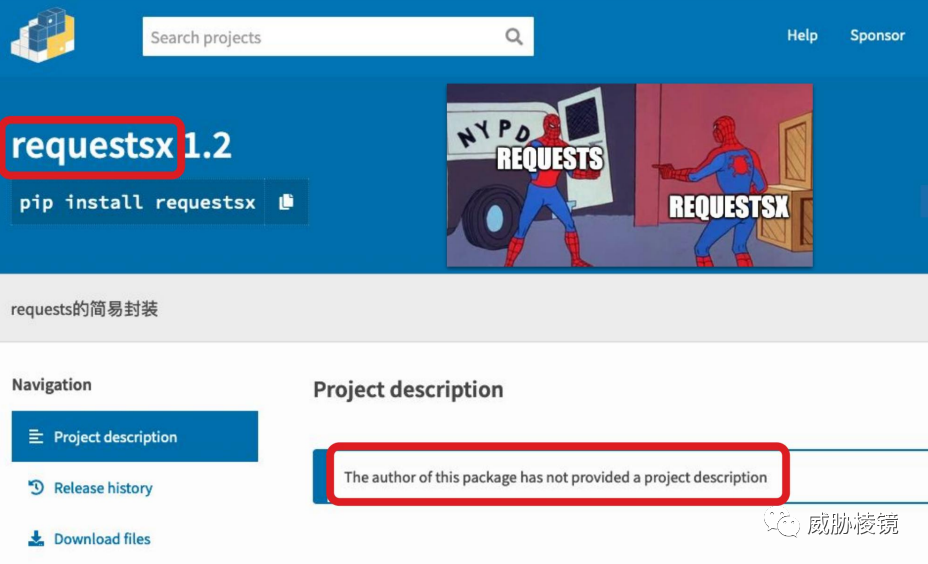

PyPI 上典型的供应链攻击:

例如与常用库名类似,但没有任何描述信息的:

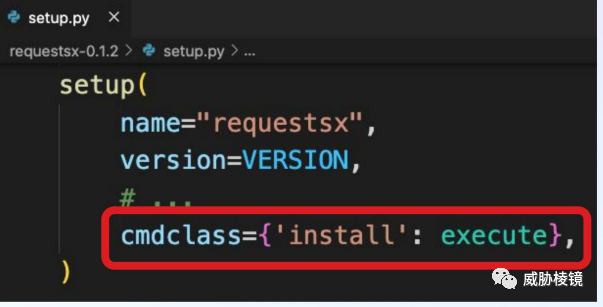

例如在 pip install 后自动运行自定义安装脚本的:

例如写入 .py 文件并启动新进程的:

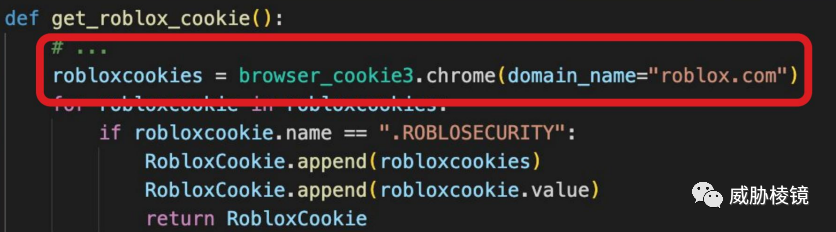

例如读取浏览器 Cookie 的:

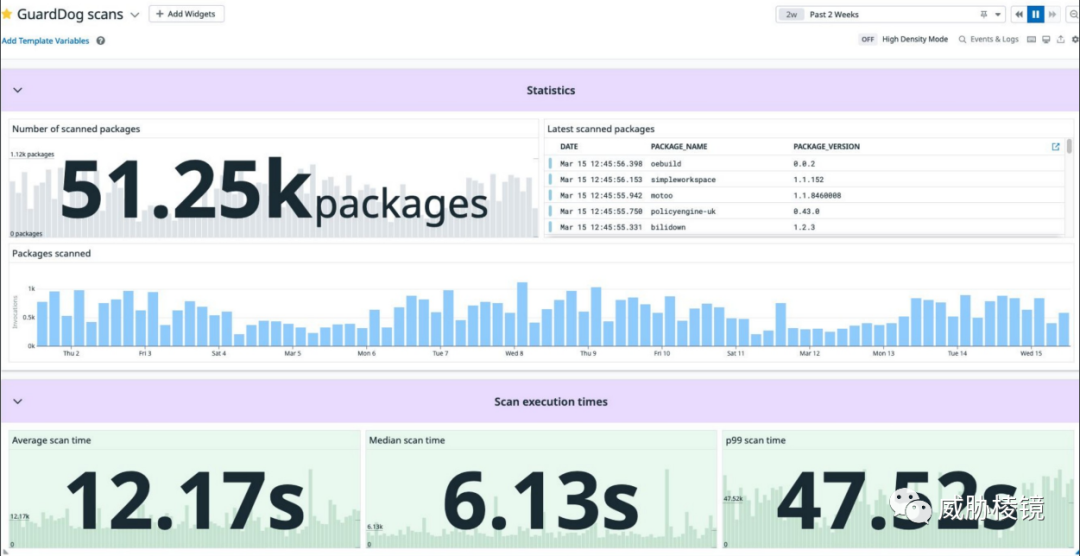

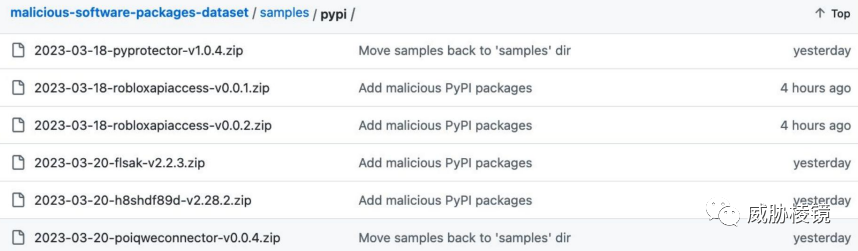

研究人员开发了 GuardDog 来检测 PyPI 与 NPM 上的恶意包,主要应用包的元数据以及源代码进行分析判断。

即使每天扫描数千个包的情况下:

仍然能够检测出恶意包源源不断地涌现:

各种恶意包上传了数据集(https://github.com/datadog/malicious-software-packages-dataset),相关研究可以参考:

使用增量聚类算法识别壳

利用反汇编构建 CFG,再用类似 Gorille 的方式对 CFG 进行转换,使其能发现二进制相似之处并且对抗代码上的小修小改。

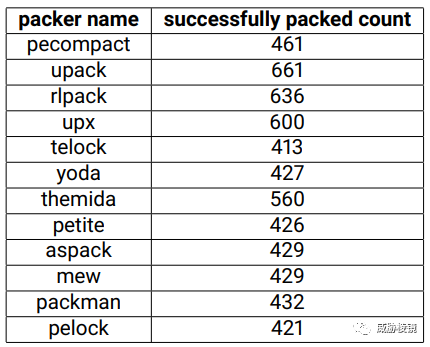

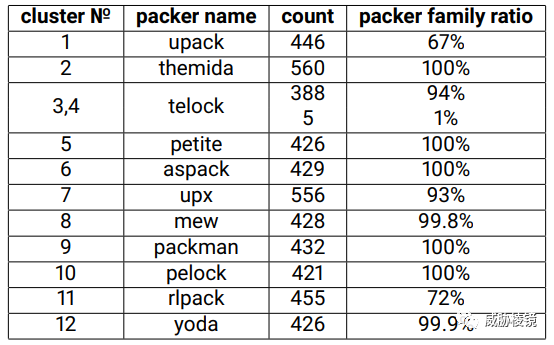

手动处理了 5912 个加壳样本:

成功聚类了 85% 的加壳样本:

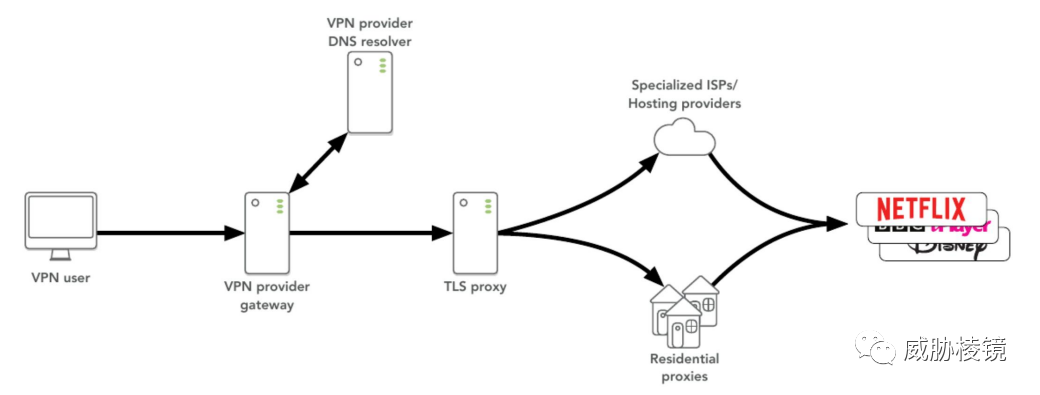

通过商业 VPN 解除地区限制

由于 Netflix 等流媒体或者 Steam 等游戏的全球价格不是统一的,跨国购买服务可能会更加便宜或者提供更多内容。想必大家对土区的车都十分熟悉,应该有很多人都上车了。

有云主机也有住宅挂的代理,例如后者:

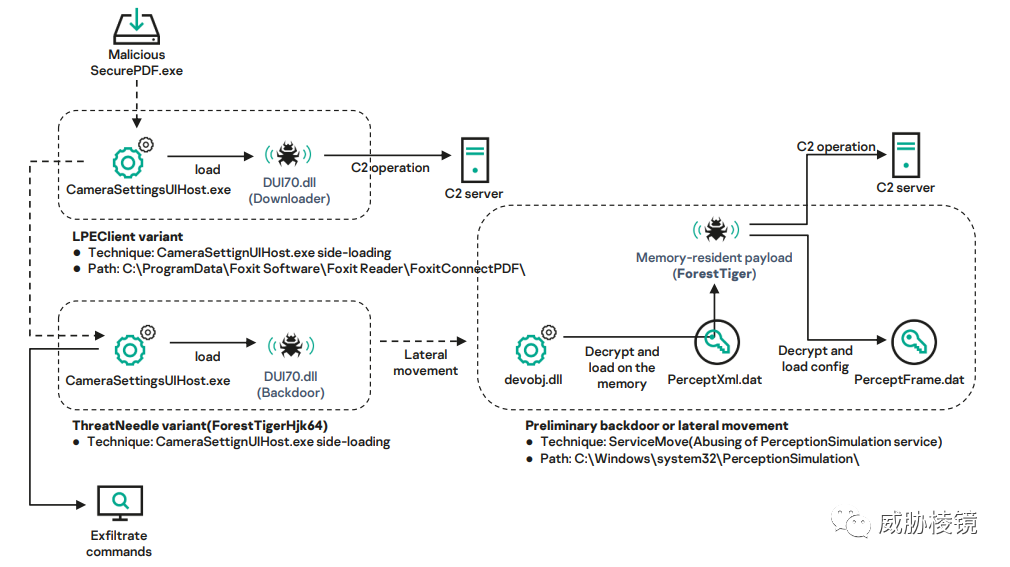

跟随 Lazarus 的脚步看 DeathNote 攻击行动

该组织的感染方式都是精心设计过的:

C&C 控制的架构也是双层的:

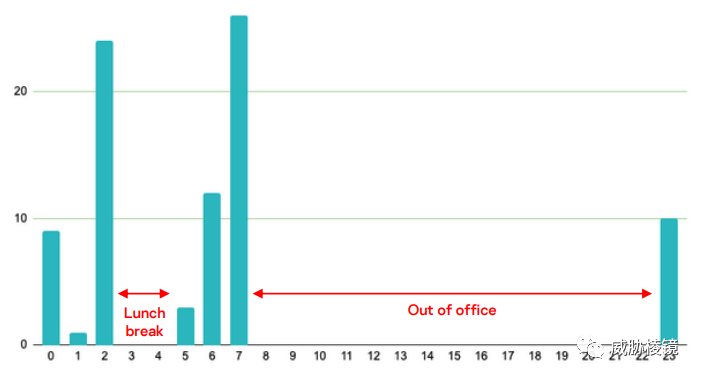

根据工作时间来看,攻击者在 GMT+8 或者 GMT+9 时区:

恶意 Bot 的生态系统

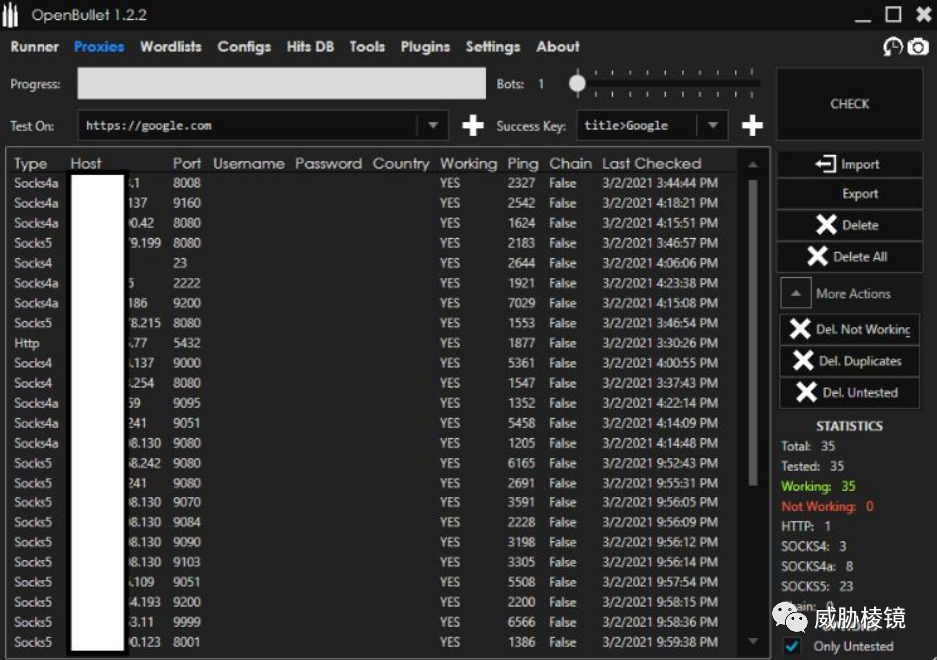

有各种各样的恶意 Bot,例如凭据填充的 Bot(OpenBullet):

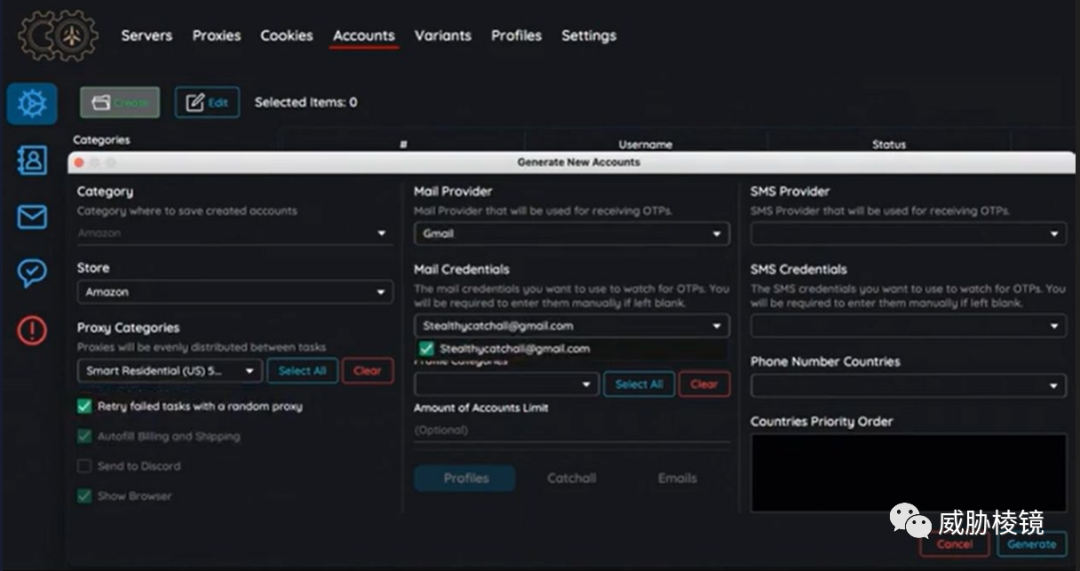

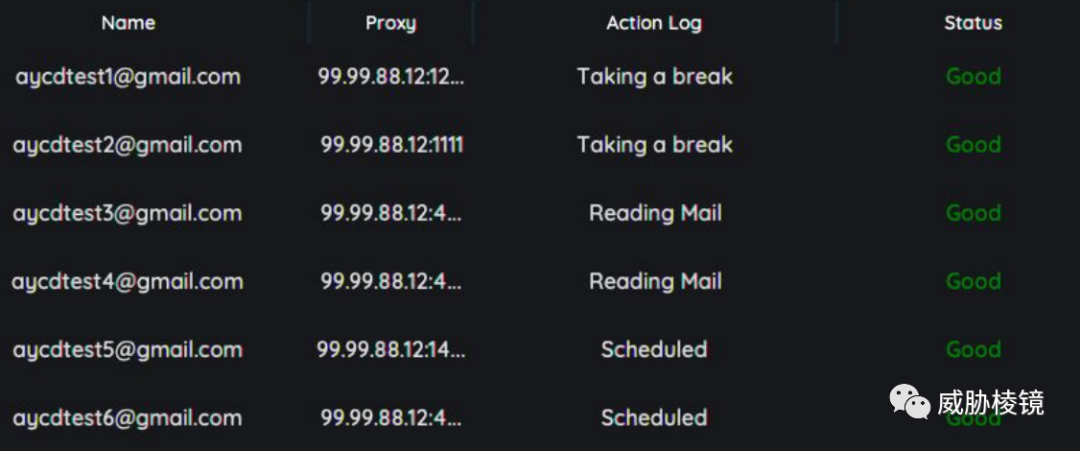

例如创建账户的 Bot(AYCD):

例如 Scalping Bot(NSB):

例如点击 Bot:

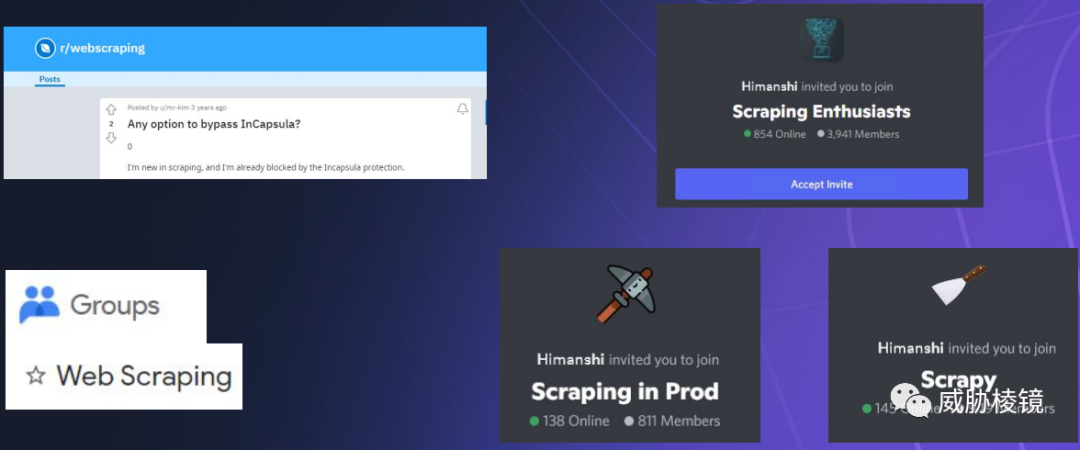

地下已经形成了完整的开发者社区:

提供市场:

提供地下论坛:

提供破解信息:

提供自动化框架:

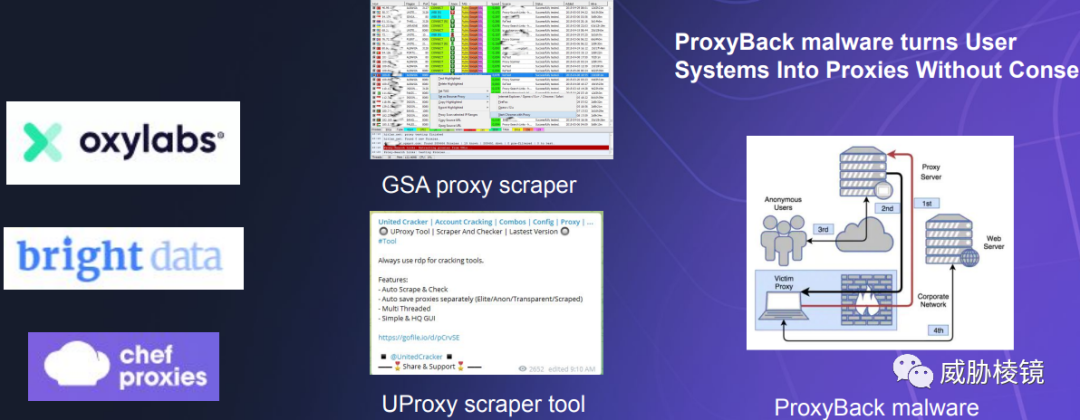

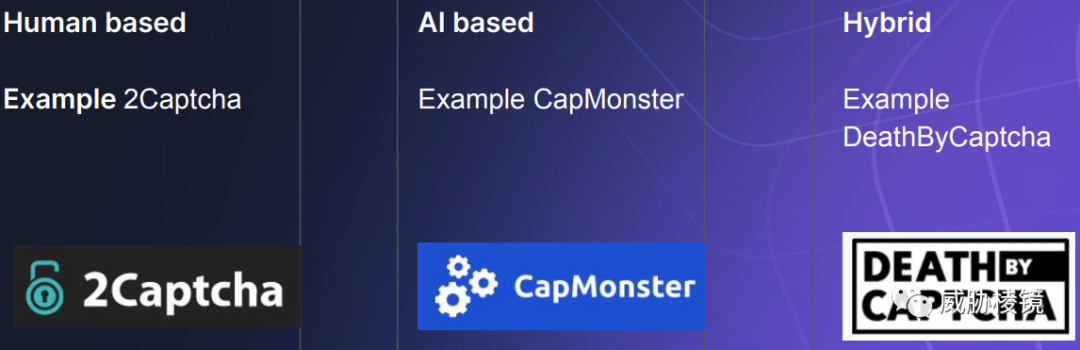

提供代理:

提供验证码对抗:

KmsdBot 崩溃始末

Golang 编写的恶意软件,相关细节的分析 Akamai 之前写过文章不再赘述了,感兴趣去看原文或者搜国内也有翻译版本。

https://www.akamai.com/blog/security-research/kmdsbot-the-attack-and-mine-malwarehttps://www.akamai.com/blog/security-research/kmsdbot-part-two-crashing-a-botnet

该僵尸网络攻击目标遍布全球,后来攻击者两次错误使得僵尸网络崩溃。

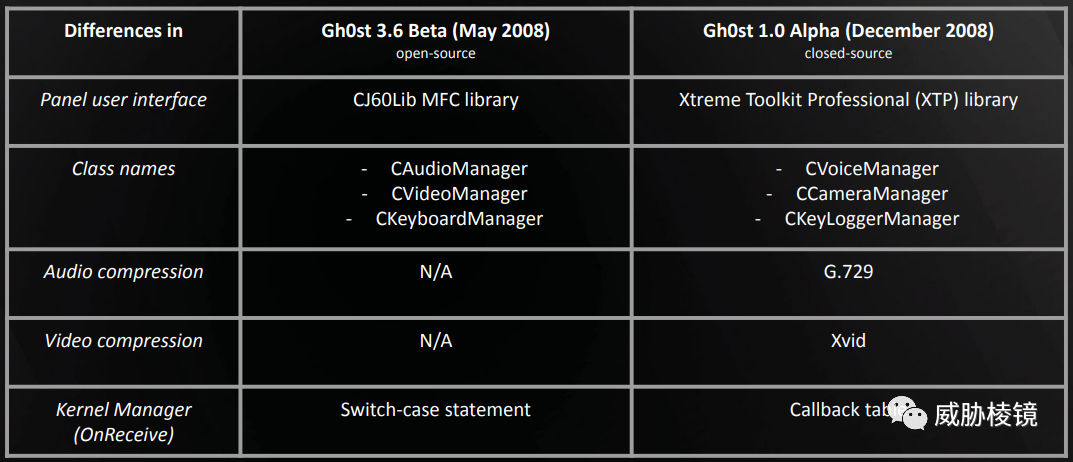

从 GhostNet 到 PseudoManuscrypt

Ghost RAT 又名 Zegost 是从 2008 年开源的远控木马,长期以来一直保持活跃。

开源版本导致出现了许多变种:

后来在 2021 年出现了 PseudoManuscrypt,卡巴斯基认为是由 Lazarus 在背后运营。

其使用的 DGA 算法如下所示:

研究人员认为是说中文的攻击者在运营,有许多特征:

使用 Gh0st RAT 的变种

使用 HP-Socket 网络通信框架

使用宝塔面板运营基础设施

C&C 基础设施通常部署在东亚

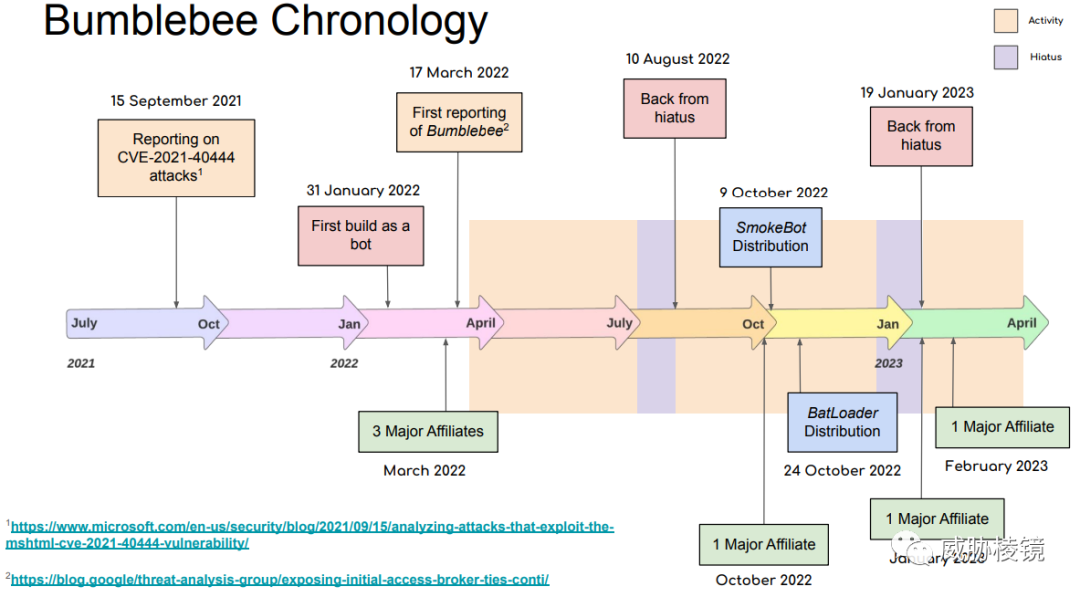

追踪 Bumblebee 演化

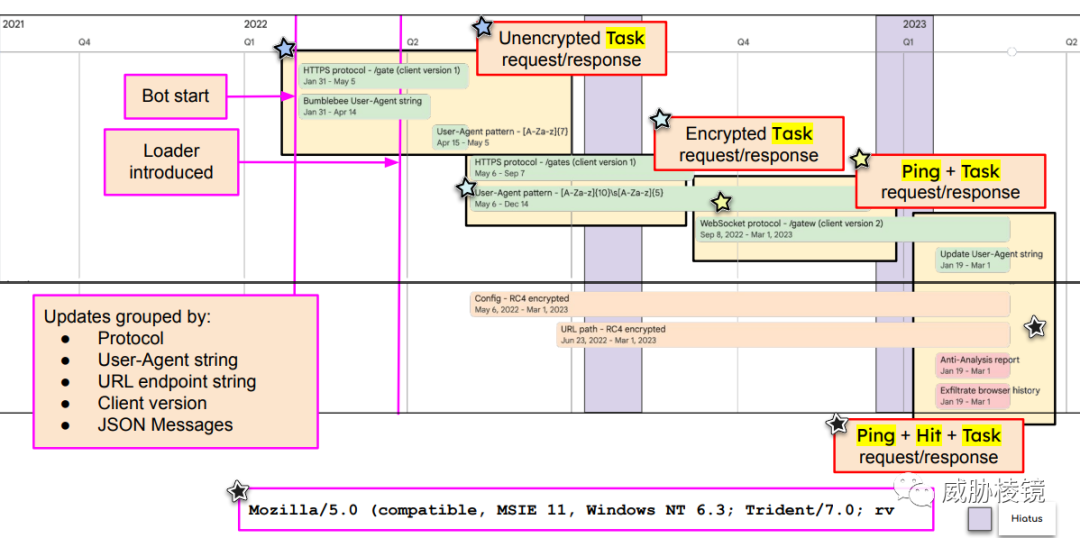

Bumblebee 一直在持续迭代:

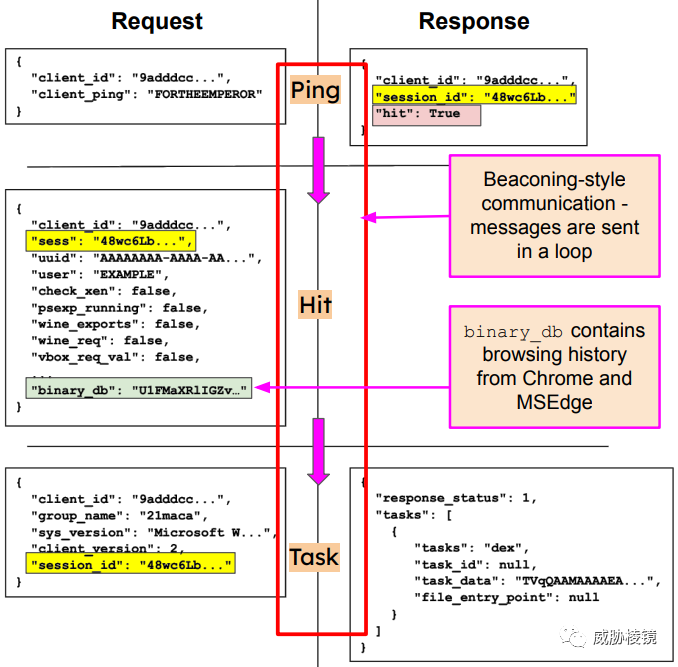

使用 WebSocket 作为 C&C 协议,并且经过 RC4 加密:

C&C 通信与任务下发也一直都在持续开发:

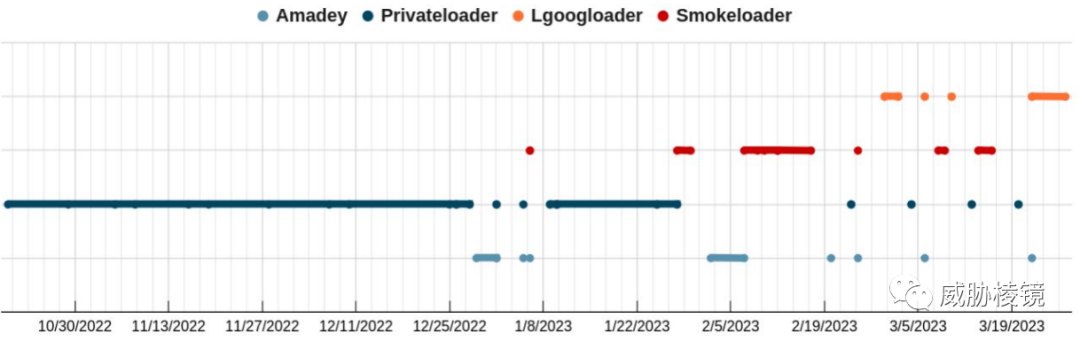

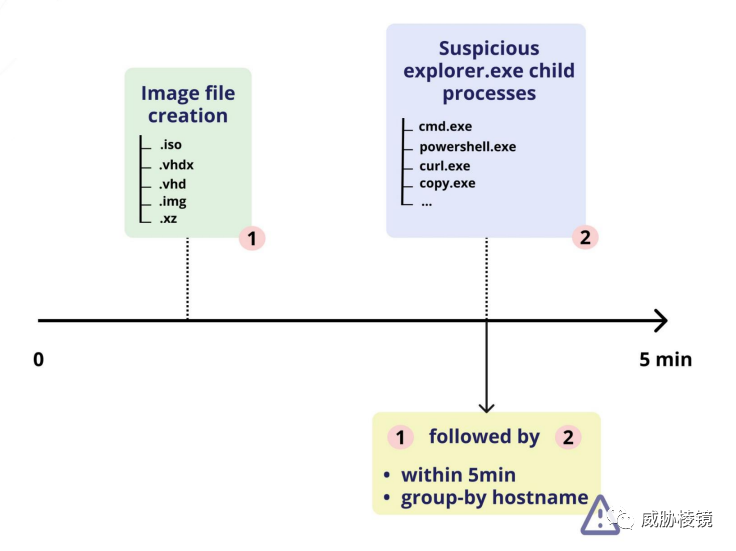

检测僵尸网络感染链

从 2022 年 2 月到 2023 年 2 月,Qakbot 有超过一百万受害者:

从 2022 年 8 月到 2022 年 12 月,IcedID 有超过两万受害者。

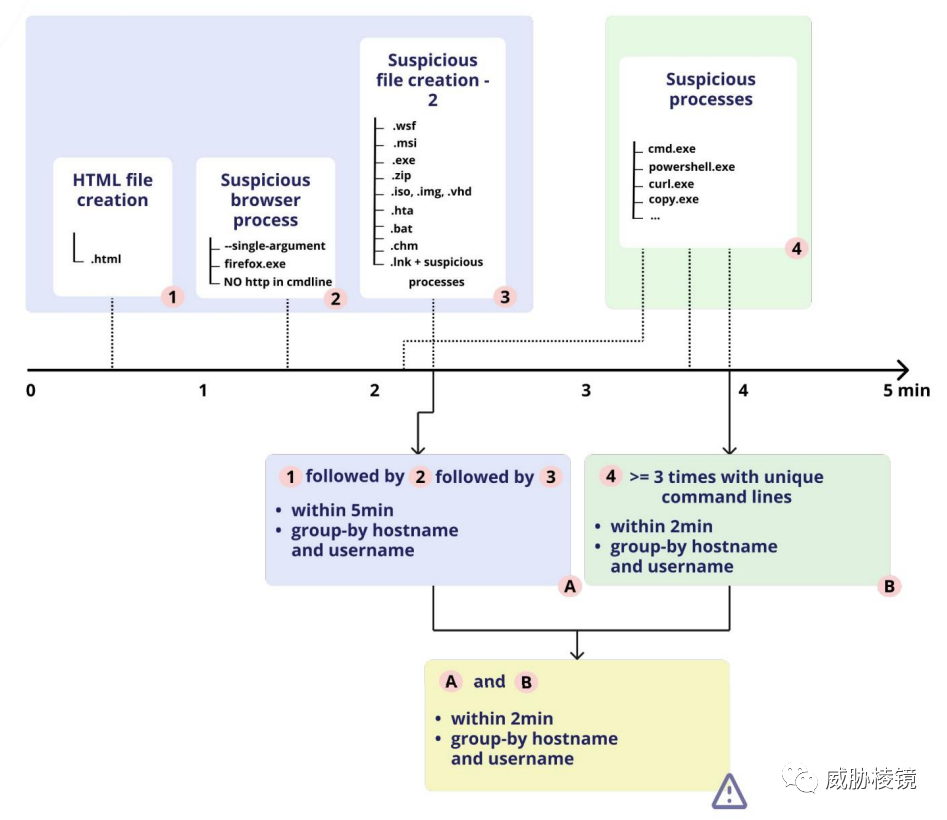

ISO 释放 LNK 的关联规则:

HTML Smuggling 的关联规则:

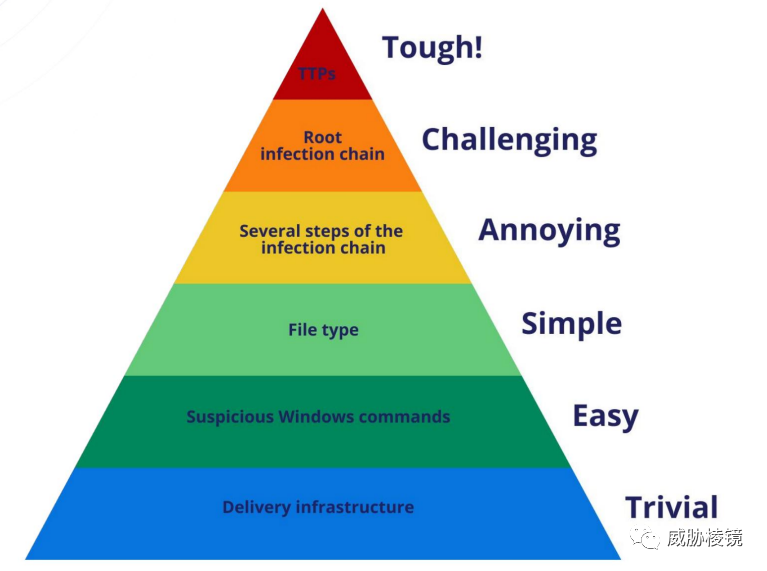

感染链痛苦金字塔:

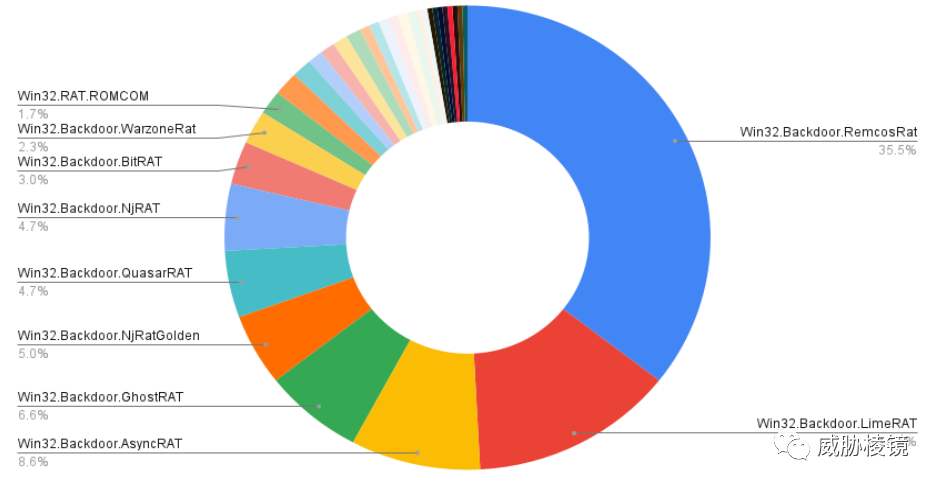

RAT 作为勒索软件

远控木马的情况:

利用 RAT 的攻击组织:

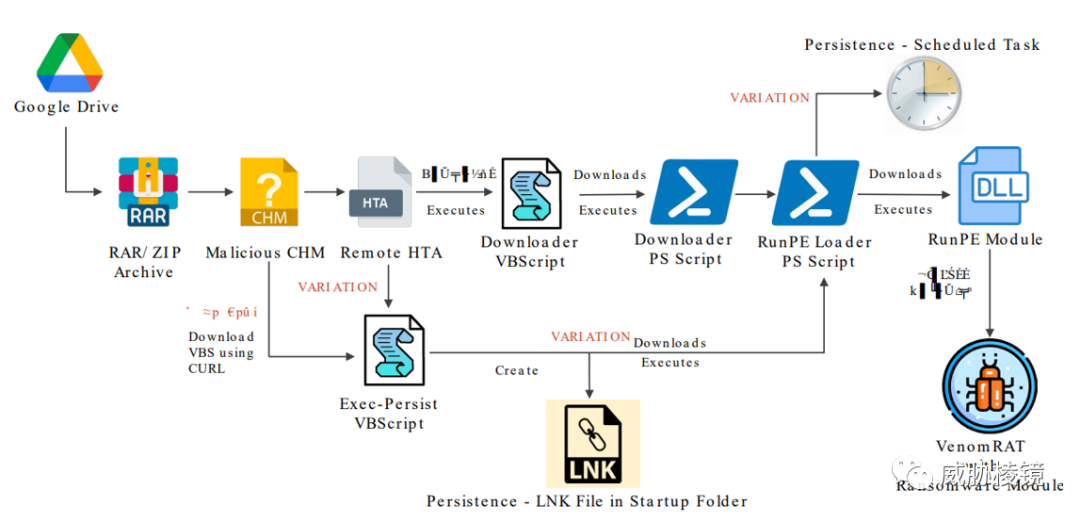

TA558 使用的远控木马 VenomRAT 都有勒索软件模块,VenomRAT 是 QuasarRAT 的变种。

感染链:

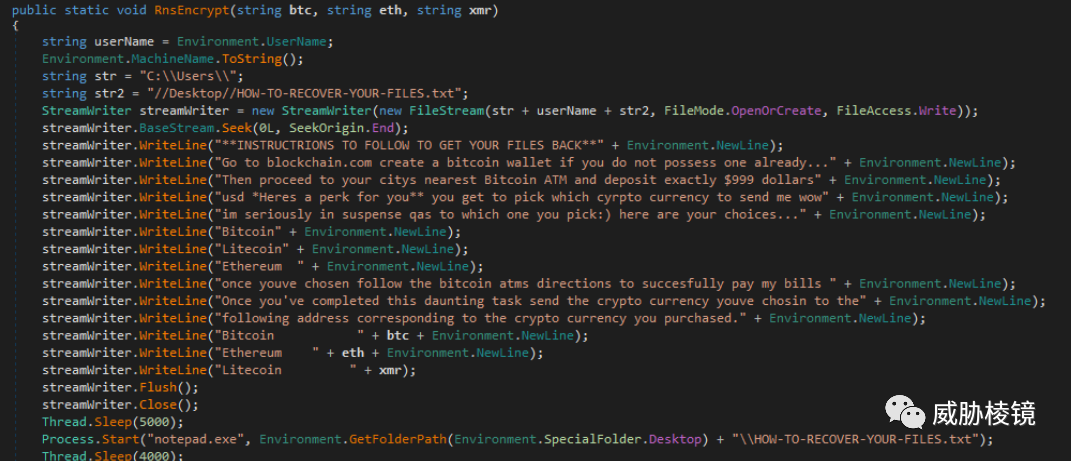

勒索信息:

该勒索软件构建模块是基于名为 Ransomware-Builder-v3.0 的开源项目修改而来。

现代银行欺诈的威胁洞察

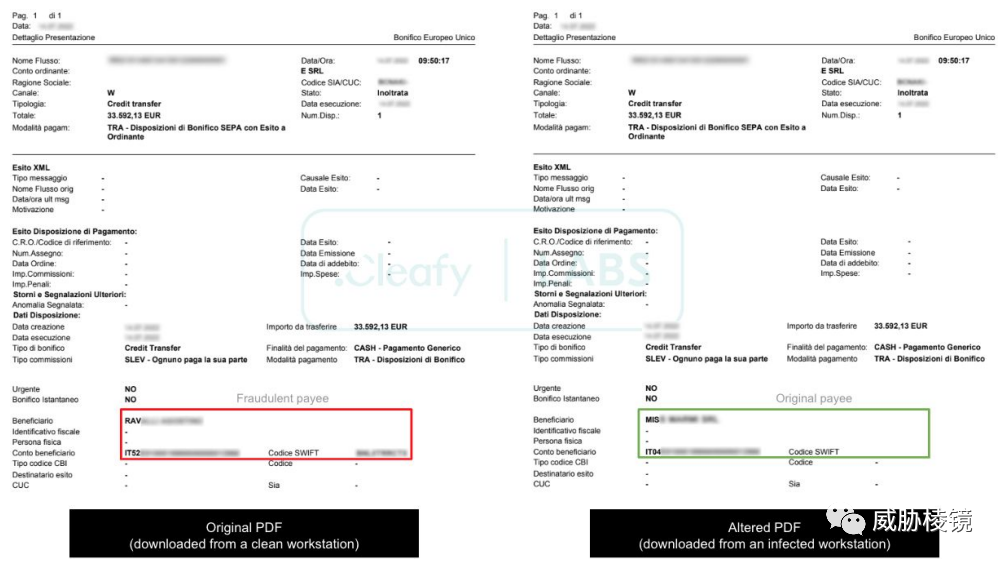

从 2018 年开始,意大利出现了很多银行欺诈攻击行动的受害者。攻击者入侵能够直接访问银行的机器,在银行转账时进行篡改。

整个流程如下所示:

攻击整体的完成度非常高,甚至汇款完成后银行给出的 PDF 电子凭条也都会被篡改,等到受害者发觉的时候就已经悔之晚矣。

攻击者还利用失陷主机来对外提供进行洗钱服务。

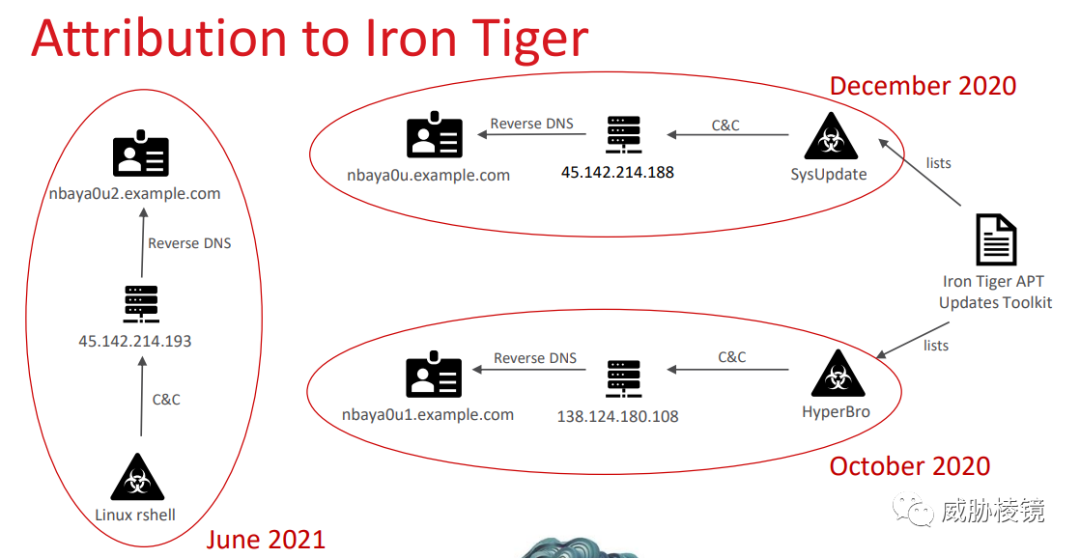

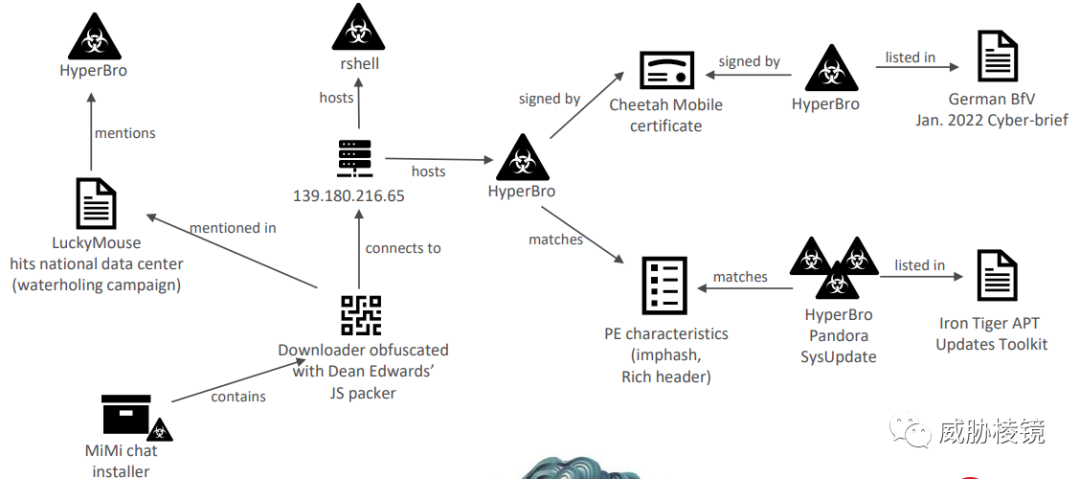

Iron Tiger 持续增强针对 Linux 与 macOS 用户的攻击

2020 年 12 月,ESET 发现针对蒙古政府使用的即时通信应用程序 Able Desktop 进行供应链攻击。

2022 年 5 月,趋势科技披露针对东南亚使用的即时通信应用程序 MiMi Chat 进行供应链攻击。

2022 年 11 月,趋势科技披露利用中国大陆使用的即时通信应用程序有度即时通进行攻击,攻击者将其重新打包包装成 i Talk 进行分发:

攻击者在网络安全平台 Wazuh 的带签名可执行文件中发现了两个侧加载漏洞,并且进行了武器化利用。

该团伙的胃口越来越大:

并且不局限于东南亚以及中国的目标,德国、美国与法国也都相继发现了受害者。

Asylum Ambuscade 的面纱

多个俄罗斯相关的网络犯罪团伙也卷入俄乌冲突中:

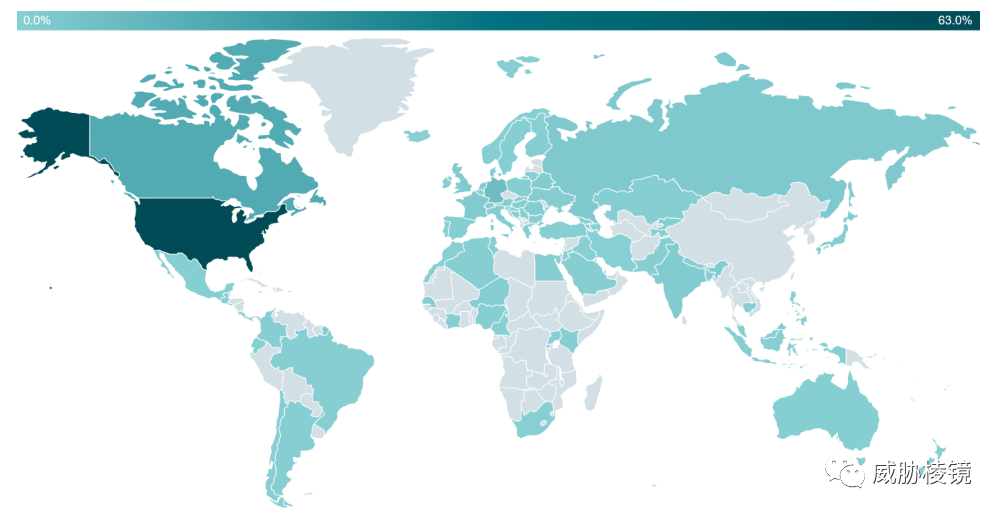

该团伙以前针对美国与加拿大的金融行业进行攻击:

是在地缘冲突期间从网络犯罪转向网络间谍吗?研究人员认为应该是新扩展的攻击范围。自 2022 年 1 月以来,一共发现了超过 4500 个受害者:

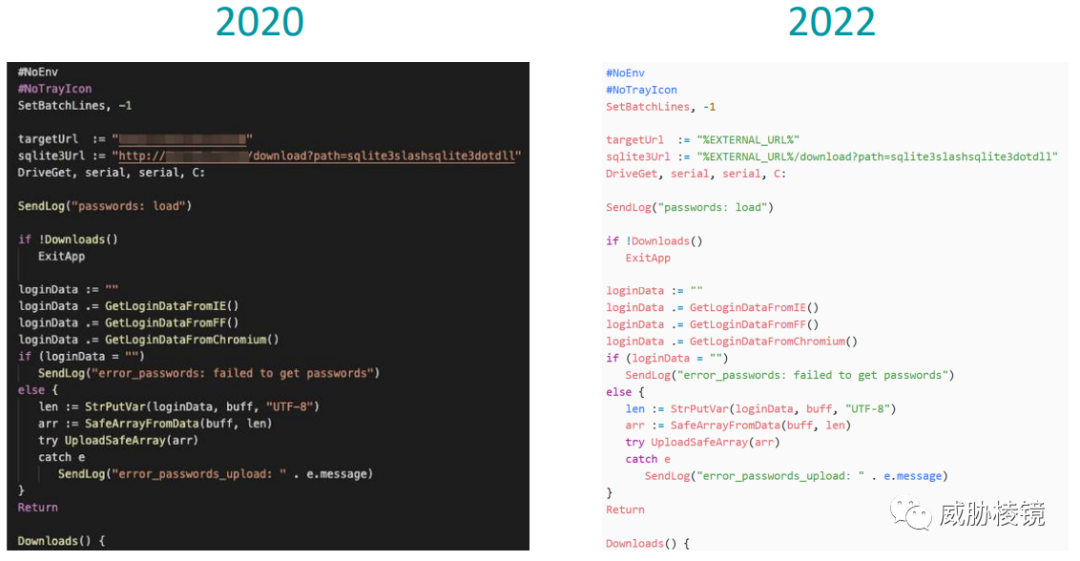

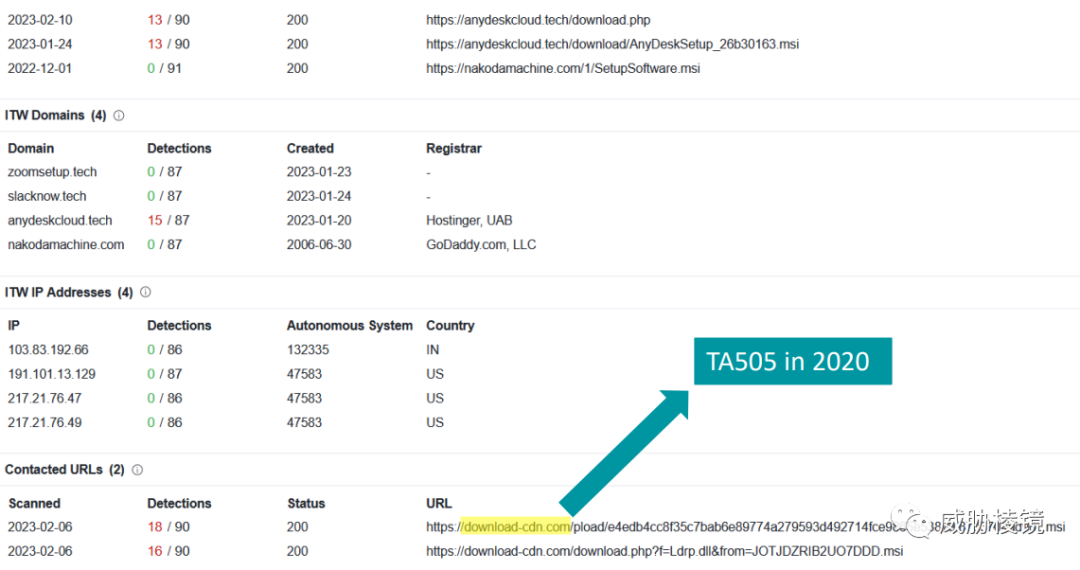

攻击基础设施中还发现了 2020 年 TA505 使用的域名,猜测是使用了相同的地下付费服务。

通过 VirusTotal 的狩猎发现样本的检出率都较低:

从内容到情报

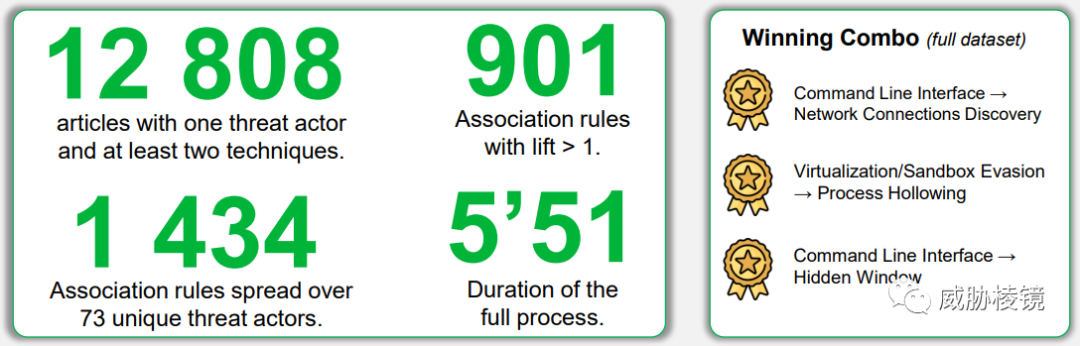

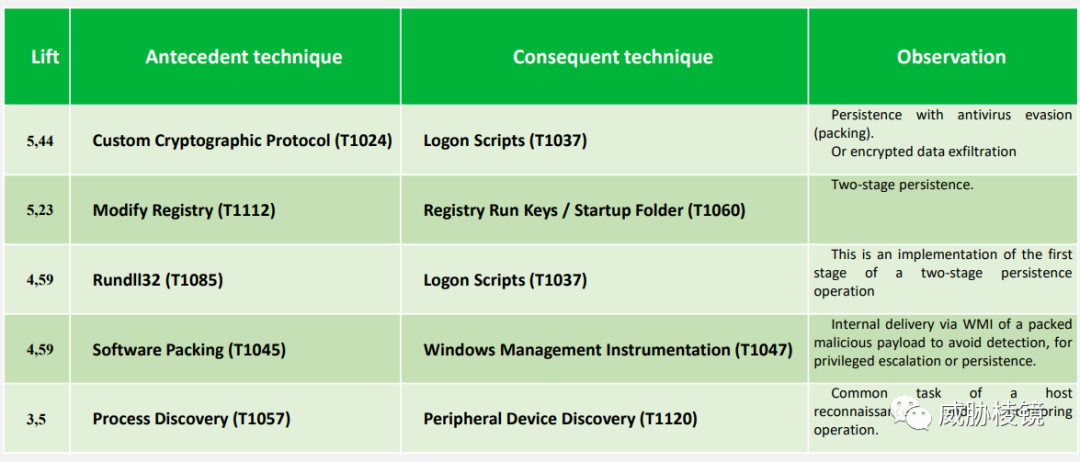

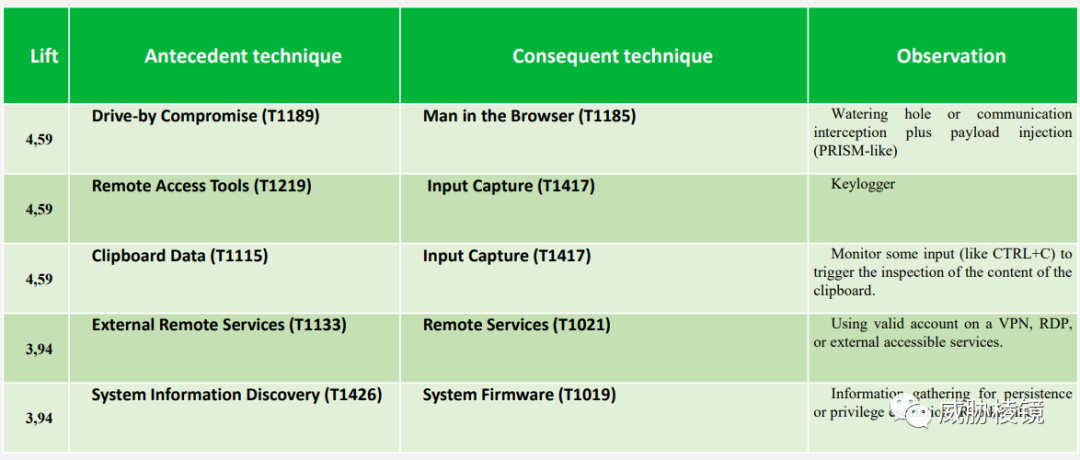

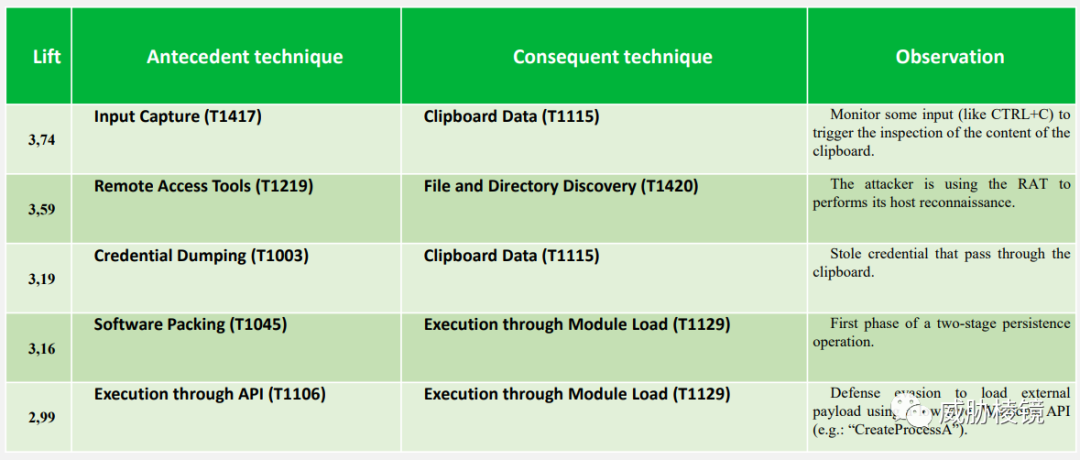

从 2007 年到 2020 年一共 17153 篇文章,包含一个攻击者与至少两个攻击技术的文章有 12808 篇。频繁项集挖掘最常见的技术如下所示:

与 APT28 有关的规则:

与 SandWorm 有关的规则:

与 Equation 有关的规则:

声明:本文来自威胁棱镜,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。