近日,Cyble的安全研究者发现黑客正利用假冒CapCut(剪映的海外版)官网将大量恶意软件推送给毫无戒备的受害者。

CapCut是字节跳动旗下TikTok的官方视频编辑器和制作工具,支持音乐混合、滤色器、动画、慢动作效果、画中画、稳定器等功能,是最流行的视频剪辑工具之一。

仅在Google Play上,CapCut的下载量就超过500亿次,其网站每月的点击量超过30万次。

由于印度等国家和地区颁布了CapCut禁令,导致很多用户寻找CapCut的替代下载方式。

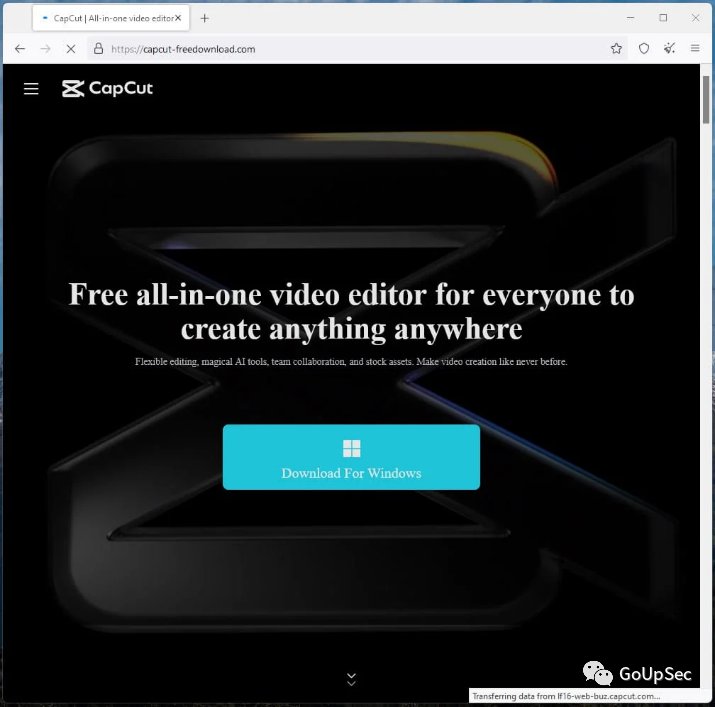

黑客正是利用这一点架设冒牌CapCut官网(下图)诱骗用户下载恶意软件。

据Cyble的安全研究人员报告,已经发现两个分发恶意软件的攻击活动使用了假冒的CapCut网站。

报告没有提供有关受害者如何在冒牌网站上被引导的具体信息,但通常,攻击者会使用黑帽SEO、搜索广告和社交媒体来推广这些网站。

已经发现的冒牌CapCut官网地址如下(截至发稿,这些网站都已下线):

Capcut-freedownload[.].com

Capcutfreedownload[.].com

Capcut-editor-video[.].com

Capcutdownload[.].com

Capcutpc-download[.].com

攻击活动一:窃取账号和加密货币钱包信息

Cyble分析师发现的第一个攻击活动使用了虚假的CapCut网站,该网站页面有下载按钮,可在用户的计算机上下载信息窃取软件Offx Stealer。该信息窃取软件的二进制文件是在PyInstaller上编译的,只能在Windows8、10和11上运行。

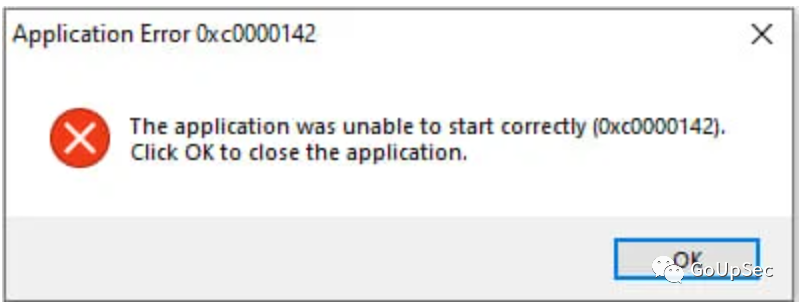

当受害者执行下载的文件时,会收到一条虚假错误消息,声称应用程序启动失败。事实上Offx Stealer已经启动并持续在后台运行。

该恶意软件还将尝试从用户的Web浏览器和桌面文件夹中的特定类型文件(.txt、.lua、.pdf、.png、.jpg、.jpeg、.py、.cpp和.db)中提取密码和Cookie。此外,还可窃取存储在Discord和Telegram等消息传递应用程序,加密货币钱包应用程序(Exodus、Atomic、Ethereum、Coinomi、Bytecoin、Guarda和Zcash)以及UltraViewer和AnyDesk等远程访问软件中的数据。

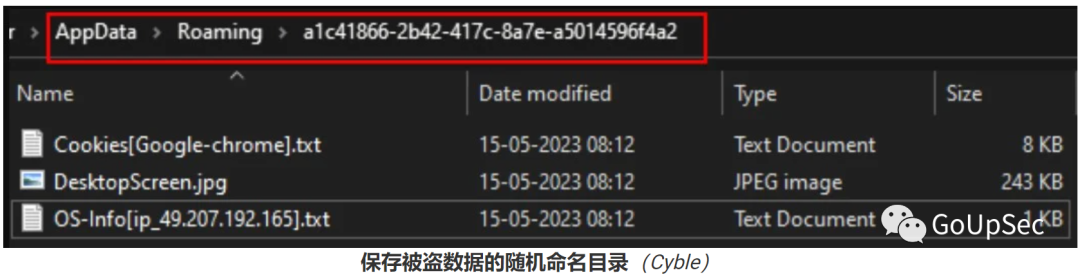

所有被盗数据都保存在%AppData%文件夹中随机生成的目录中,压缩,然后通过私人Telegram频道发送给恶意软件运营商。攻击者还使用AnonFiles文件托管服务在渗透步骤中实现冗余。

被盗文件传输给攻击者后,恶意软件将删除为临时托管数据而创建的本地目录以擦除感染痕迹。

攻击活动二:窃取账号和银行卡信息

使用假冒CapCut网站的另一个攻击活动会在受害者的设备上存储一个名为“CapCut_Pro_Edit_Video.rar”的文件,其中包含一个批处理脚本,该脚本在打开时又会触发PowerShell脚本。

由于没有防病毒引擎会将批处理文件标记为恶意软件,因此该加载程序非常隐蔽。

PowerShell脚本负责解密、解压缩并加载两个有效负载:Redline Stealer和.NET可执行文件,攻击链如下图所示:

Redline是一种非常流行的信息窃取程序,可以获取存储在Web浏览器和应用程序中的数据,包括凭据、信用卡和自动(表单)完成数据。

.NET有效负载的作用是绕过AMSI Windows安全功能,允许Redline在受感染的系统上运行而不被发现。

为了远离上述恶意软件,建议剪映(Capcut)用户直接从官方网站下载软件,而不是在论坛、社交媒体或私信中分享的网站,并确保在搜索引擎上搜索该软件工具时,不要误点广告(防止黑帽SEO)。

剪映海外版(CapCut)可以通过capcut.com,Google Play(适用于Android)和App Store等官方渠道获得。

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。