报告摘要

本报告基于2022年国家信息安全漏洞库(CNNVD)发布的漏洞数据,统计数量增长、类型、严重等级、修复和攻击危害等情况,分析研判漏洞发展趋势和特点,并研究提出漏洞防范和缓解的工作思路。

2022年度新增漏洞近2万5千个,达到历史新高,保持连年增长态势。超高危级漏洞占比呈持续上升趋势,漏洞修复率大幅提升,面临漏洞威胁形势依然严峻。整体形势出现新变化,呈现高风险漏洞数量突破新高、零日争夺凸显攻防新较量、单边漏洞管控扰乱国际秩序、网络霸权主义冲击网空权益等特点,网络安全整体形势更加复杂严峻。

漏洞风险关乎国家安全,治理漏洞风险是维护国家安全和保障网络安全的必然要求,要着力促进漏洞治理国际合作机制,推动漏洞治理国家机制顺畅,营造良好的漏洞生态环境,加强漏洞感知机制和手段建设,加快漏洞标准制定和体系建设,以实现高水平漏洞风险治理自立自强。

一、公开漏洞情况

2022年新增漏洞近2万5千个,达到历史新高,保持连年增长态势。超高危级漏洞占比呈持续上升趋势,漏洞修复率大幅提升,面临漏洞威胁形势依然严峻。截至2022年,CNNVD合计发布漏洞信息199465条,2022年新增漏洞信息24801条。从漏洞危害及修复情况来看,2022年新增漏洞中,超危漏洞4200个,高危漏洞9968个,中危漏洞10146个,低危漏洞487个,相应修复率分别为54.86%、79.65%、76.13%和91.38%,整体修复率为77.76%。从厂商分布来看,Google是2022年产品漏洞数量最多的厂商,共新增漏洞1411个,排名第二的是Microsoft漏洞数量是963个。从漏洞类型来看,跨站脚本类漏洞3217个,占总量12.97%,占比最高。

(一)漏洞增长情况

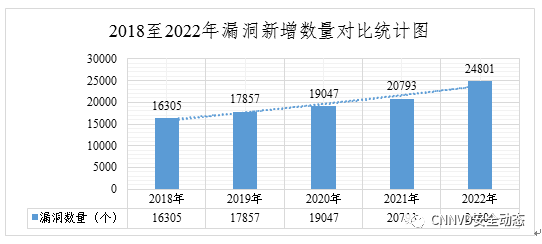

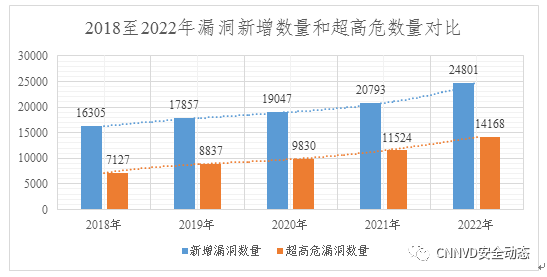

2022年新增漏洞24801个,较2021年相比涨幅19.28%,增速显著。2018至2022年漏洞新增数量统计如图1所示。

图1 2018至2022年漏洞新增数量对比统计图

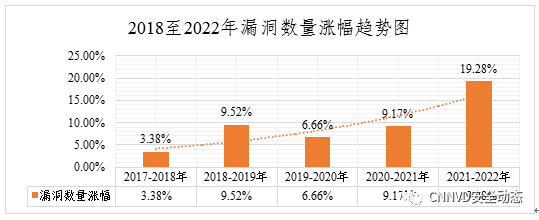

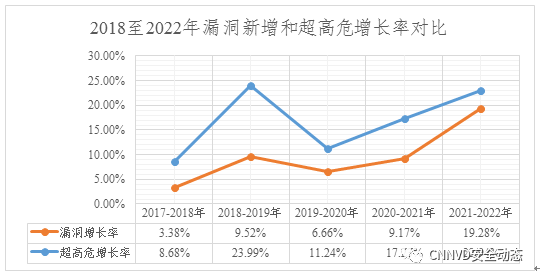

近年来,漏洞数量逐年递增,2018至2022年漏洞数量涨幅趋势如图2所示。

图2 2018至2022年漏洞数量涨幅趋势图

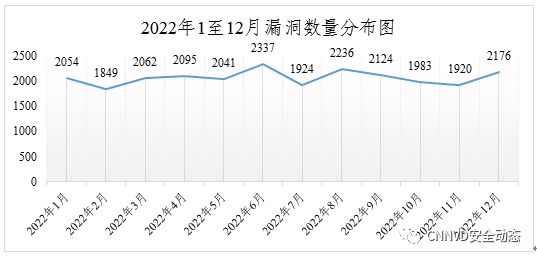

2022年1至12月新增漏洞数量分布如图3所示,2022年每月新增漏洞约2067个,较上年月增334个。

图3 2022年1至12月漏洞数量分布情况

(二)漏洞分布情况

1、漏洞厂商分布

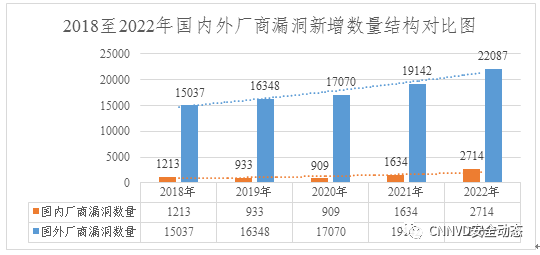

2022年国外厂商漏洞数量22087个,占比89.06%;国内厂商漏洞数量2714个,占比10.94%,较上年增长3个百分点。总体情况仍呈现国外厂商漏洞数量比重较大的态势,2018至2022年国内外厂商漏洞数量结构对比如图4所示。

图4 2018至2022年国内外厂商漏洞数量结构对比图

(1)国外厂商漏洞分布

2022年漏洞数量排名前十的国外厂商分布见表1所示,前五名厂商是Google、Microsoft、Oracle、IBM、Adobe。Google产品漏洞数量为1411个,名列第一。

表1 2022年新增漏洞数量排名前十国外厂商统计表

序号 | 厂商名称 (国别) | 漏洞数量 | 所占比例 |

1 | Google(美) | 1411 | 5.69% |

2 | Microsoft(美) | 963 | 3.88% |

3 | Oracle(美) | 417 | 1.68% |

4 | IBM(美) | 417 | 1.68% |

5 | Adobe(美) | 417 | 1.68% |

6 | Apple(美) | 389 | 1.57% |

7 | Samsung(韩) | 359 | 1.45% |

8 | Cisco(美) | 344 | 1.39% |

9 | Siemens(德) | 300 | 1.21% |

10 | Intel(美) | 239 | 0.96% |

合计 | 5256 | 21.19% | |

(2)国内厂商漏洞分布

2022年漏洞数量排名前十的厂商分布如表2所示,前三名厂商是腾达、华为和吉翁电子,腾达产品漏洞数量达450个,占2022年国内厂商新增漏洞总数的16.58%。

表2 2022年新增漏洞数量排名前十国内厂商统计表

序号 | 厂商名称(地区) | 漏洞数量 | 所占比例 |

1 | 腾达 | 450 | 16.58% |

2 | 华为 | 262 | 9.65% |

3 | 吉翁电子 | 219 | 8.07% |

4 | 联发科(台) | 209 | 7.70% |

5 | 友讯(台) | 146 | 5.38% |

6 | 新华三 | 100 | 3.68% |

7 | 睿联 | 89 | 3.28% |

8 | 紫光展锐 | 76 | 2.80% |

9 | 普联 | 63 | 2.32% |

10 | 福昕 | 55 | 2.03% |

合计 | 1669 | 61.5% | |

2、漏洞影响产品分布

(1)操作系统漏洞分布

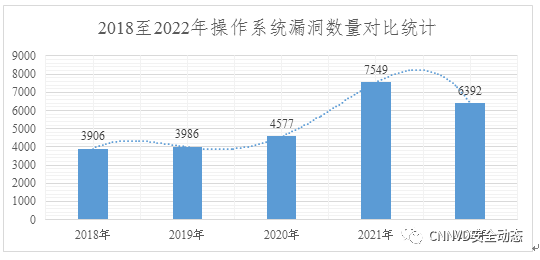

2022年影响操作系统新增漏洞为6392个,2018年至2022年操作系统漏洞数量统计如图5所示,较上年下降18.1%。2022年主流操作系统漏洞数量及操作系统漏洞总量占比统计如表3所示。

图5 2018至2021年操作系统漏洞数量对比统计图

表3 2022年主流操作系统漏洞数量统计表

序号 | 操作系统名称 | 漏洞数量 | 所占比例 |

1 | Windows Server 2022 | 583 | 9.12% |

2 | Windows Server 2019 | 569 | 8.90% |

3 | Windows 10 | 543 | 8.49% |

4 | Android | 524 | 8.20% |

5 | Windows 11 | 517 | 8.09% |

6 | Windows Server 2016 | 512 | 8.01% |

7 | Windows Server 2012 | 431 | 6.74% |

8 | Windows Server 2012 R2 | 430 | 6.73% |

9 | Windows 8.1 | 391 | 6.12% |

10 | Windows Rt 8.1 | 378 | 5.91% |

11 | Windows Server 2008 | 344 | 5.38% |

12 | Windows Server 2008 R2 | 343 | 5.37% |

13 | Windows 7 | 323 | 5.05% |

14 | Linux Kernel | 200 | 3.13% |

15 | Apple macOS | 154 | 2.41% |

16 | Apple iOS | 150 | 2.35% |

(2)应用产品漏洞分布

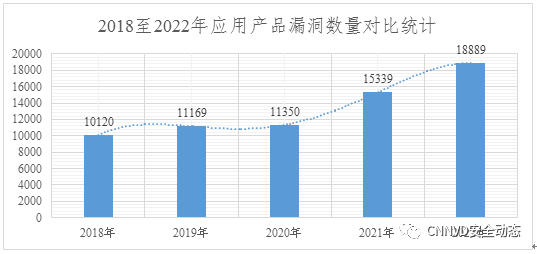

2022年新增应用产品漏洞总量为18889个,较上年增长23.14%;超高危级漏洞数量为10266个,占应用产品漏洞总量54.35%,较上年上浮九个百分点。2022年前十应用产品漏洞数量统计如表4所示,2018至2022年应用产品漏洞数量统计如图6所示。

图6 2018至2022年应用产品漏洞数量对比统计图

表4 2022年应用产品漏洞数量前十统计表

序号 | 应用产品名称(厂商名称) | 漏洞数量 | 所占比例 |

1 | Chrome (Google) | 360 | 1.91% |

2 | On Command Insight (NetApp) | 214 | 1.13% |

3 | MicroStation/Bentley View (Bentley) | 181 | 0.96% |

4 | On Workflow Automatin (NetApp) | 177 | 0.94% |

5 | TensorFlow (Google) | 164 | 0.87% |

6 | GitLab (GitLab) | 163 | 0.86% |

7 | FireFox (Mozilla) | 157 | 0.83% |

8 | Active Iq Unified Manager (Netapp) | 154 | 0.82% |

9 | Acrobat Reader DC (Adobe) | 126 | 0.67% |

10 | Acrobat Reader (Adobe) | 126 | 0.67% |

合计 | 1822 | 9.65% | |

表5 2022年应用产品超高危漏洞数量前十统计表

序号 | 应用产品名称(厂商名称) | 漏洞数量 | 所占比例 |

1 | Chrome (Google) | 258 | 2.51% |

2 | MicroStation (Bentley) | 131 | 1.28% |

3 | TensorFlow (Google) | 104 | 1.01% |

4 | Vim (Vim) | 95 | 0.93% |

5 | FireFox (Mozilla) | 82 | 0.80% |

6 | Acrobat Reader DC/Acrobat DC (Adobe) | 73 | 0.71% |

7 | View (Bentley) | 70 | 0.68% |

8 | Thunderbird (Mozilla) | 62 | 0.60% |

9 | Bentley View (Bentley) | 61 | 0.59% |

10 | Microstation Connect (Bentley) | 58 | 0.56% |

合计 | 994 | 9.68% | |

3、漏洞类型分布

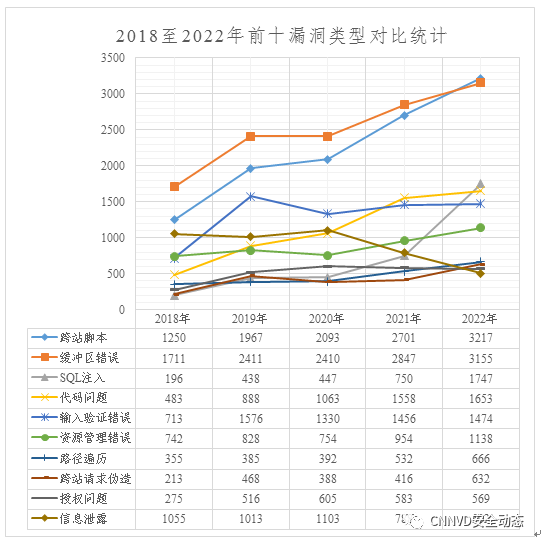

2022年漏洞数量排名前十的漏洞类型统计如表5所示,其中排名前五的漏洞类型为跨站脚本、缓冲区错误、SQL注入、代码问题及输入验证错误,累计11246个漏洞,占比达45.34%,接近漏洞总量一半。

表5 2022年漏洞数量排名前十的漏洞类型统计表

序号 | 漏洞类型 | 漏洞数量 | 所占比例 |

1 | 跨站脚本 | 3217 | 12.97% |

2 | 缓冲区错误 | 3155 | 12.72% |

3 | SQL注入 | 1747 | 7.04% |

4 | 代码问题 | 1653 | 6.67% |

5 | 输入验证错误 | 1474 | 5.94% |

6 | 资源管理错误 | 1138 | 4.59% |

7 | 路径遍历 | 666 | 2.69% |

8 | 跨站请求伪造 | 632 | 2.55% |

9 | 授权问题 | 569 | 2.29% |

10 | 信息泄露 | 502 | 2.02% |

依据2022年漏洞数量排名前十的漏洞类型,即跨站脚本、缓冲区错误、输入验证错误、代码问题、资源管理错误、信息泄露、SQL注入、授权问题、访问控制错误、路径遍历,对2018至2022年前十漏洞类型做对比统计如图7所示,跨站脚本与缓冲区错误持续增长较快并保持前两名的地位。

图7 2018年至2022年前十漏洞类型对比统计图

4、漏洞严重等级分布

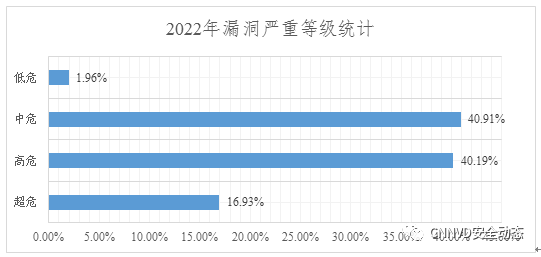

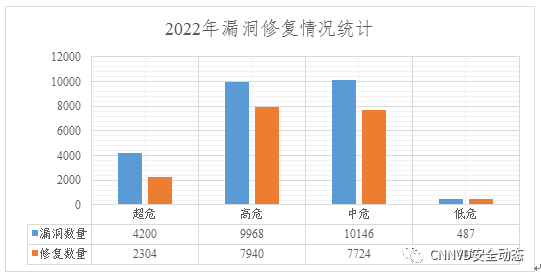

根据漏洞的影响范围、利用难度、攻击效果等综合因素,漏洞严重等级分为超危、高危、中危和低危等四个级别。2022年漏洞严重等级分布统计如图8所示,超危4200个、高危9968个、中危10146个、低危487个,超高危漏洞占比57.12%,较上年增长三个百分点。

图8 2022年漏洞严重等级分布统计图

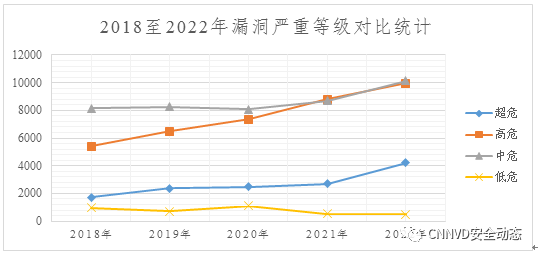

2018至2022年漏洞危害等级分布如图9所示,高风险漏洞呈持续上升趋势。

图9 2018至2022年漏洞严重等级对比统计图

(三)漏洞修复情况

1、整体修复情况

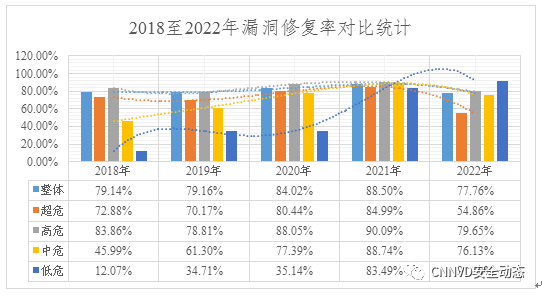

2022年漏洞修复情况统计如图10所示,漏洞整体修复率为77.76%,较上年下浮十个百分点,其中超高危漏洞修复率为72.3%,低于上年15个百分点。2018至2022年漏洞修复率对比统计如图11所示,整体和超高危修复率均有明显降低。

图10 2022年漏洞修复情况统计图

图11 2018至2022年漏洞修复率对比统计图

2、厂商修复情况

2022年漏洞数量排名前十的国外厂商修复情况统计如表6所示,Microsoft、Oracle修复率达100.00%。总体来看,前十名国外厂商平均修复率达94.86%,较上年下降四个百分点。

表6 2022年漏洞数量前十国外厂商修复情况统计表

序号 | 厂商名称 | 漏洞数量 | 修复数量 | 修复率 |

1 | Google(美) | 1411 | 1277 | 90.50% |

2 | Microsoft(美) | 963 | 963 | 100.00% |

3 | Oracle(美) | 417 | 417 | 100.00% |

4 | IBM(美) | 417 | 393 | 94.24% |

5 | Adobe(美) | 417 | 409 | 98.08% |

6 | Apple(美) | 389 | 344 | 88.43% |

7 | Samsung(韩) | 359 | 350 | 97.49% |

8 | Cisco(美) | 344 | 311 | 90.41% |

9 | Siemens(德) | 300 | 297 | 99.00% |

10 | Intel(美) | 239 | 225 | 94.14% |

合计 | 5256 | 4986 | 94.86% | |

2022年漏洞数量排名前十的国内厂商修复情况统计如表7所示,仅联发科修复率达100.00%。总体来看,前十国内厂商平均修复率为58.72%,无线设备厂商修复率较低。

表7 2022年国内漏洞数量前十厂商漏洞修复情况统计表

序号 | 厂商名称 | 漏洞数量 | 修复数量 | 修复率 |

1 | 腾达 | 450 | 110 | 24.44% |

2 | 华为 | 262 | 259 | 98.85% |

3 | 吉翁电子 | 219 | 70 | 31.96% |

4 | 联发科(台) | 209 | 209 | 100.00% |

5 | 友讯(台) | 146 | 62 | 42.47% |

6 | 新华三 | 100 | 87 | 87.00% |

7 | 睿联 | 89 | 20 | 22.47% |

8 | 紫光展锐 | 76 | 72 | 94.74% |

9 | 普联 | 63 | 37 | 58.73% |

10 | 福昕 | 55 | 54 | 98.18% |

合计 | 1669 | 980 | 58.72% | |

(四)漏洞攻击情况

1、漏洞攻击向量分布

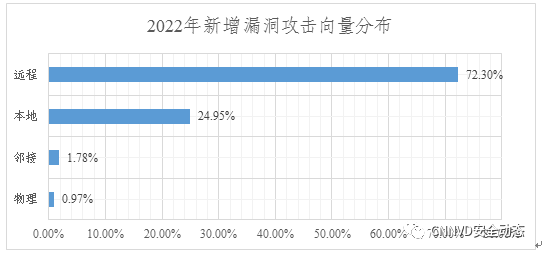

2022年新增漏洞攻击向量统计如图12所示,其中可远程攻击占比约为72.3%,本地攻击约占24.95%,邻接网络占1.78%,物理攻击仅占0.97%。远程攻击漏洞数量占比最高,且较上年上浮四个百分点。

图12 2022年新增漏洞攻击向量分布图

2、漏洞利用情况

2022年披露了较多高风险漏洞,这些漏洞广泛影响网络服务、办公软件、网络设备等关基设施,安全更新可得到修复,但依然存在未修复情况并处于被利用高风险状态,具体见表8。

表8 2022年漏洞利用排名

序号 | 漏洞名称 | 漏洞编号 | 严重等级 |

1 | Google Chrome 资源管理错误漏洞 | CNNVD-202202-1153 CVE-2022-0609 | 高危 |

2 | Spring Framework 代码注入漏洞 | CNNVD-202203-2514 CVE-2022-22965 | 超危 |

3 | Zimbra Collaboration Suite 代码问题漏洞 | CNNVD-202204-3909 CVE-2022-27925 | 高危 |

4 | Zimbra Collaboration Suite 授权问题漏洞 | CNNVD-202208-2850 CVE-2022-37042 | 超危 |

5 | Zimbra Collaboration Suite 代码问题漏洞 | CNNVD-202209-2715 CVE-2022-41352 | 超危 |

6 | F5 BIG-IP 访问控制错误漏洞 | CNNVD-202205-2141 CVE-2022-1388 | 超危 |

7 | Zyxel(合勤科技)USG FLEX 操作系统命令注入漏洞 | CNNVD-202205-3104 CVE-2022-30525 | 超危 |

8 | Microsoft Windows Support Diagnostic Tool 操作系统命令注入漏洞 | CNNVD-202205-4277 CVE-2022-30190 | 高危 |

9 | Atlassian Confluence Server 注入漏洞 | CNNVD-202206-442 CVE-2022-26134 | 超危 |

10 | Microsoft Exchange Server 安全漏洞 | CNNVD-202210-001 CVE-2022-41040 | 高危 |

11 | Microsoft Exchange Server 安全漏洞 | CNNVD-202210-002 CVE-2022-41082 | 高危 |

(1)Google Chrome 资源管理错误漏洞

2022年2月中旬,美谷歌官方披露检测Chrome零日漏洞(CNNVD-202202-1153/CVE-2022-0609)攻击并发布安全更新。该漏洞漏洞源于动画组件中的释放后使用,可被用来执行任意代码或在浏览器的沙箱中逃逸。该漏洞系谷歌威胁分析团队发现漏洞攻击,追溯到一个月前已被朝鲜黑客利用零日远程代码执行对美媒体、IT公司、加密货币和金融机构发起攻击。

(2)Spring Framework 代码注入漏洞

2022年3月底,美虚拟产品商VMware运营的开源框架Spring Framework零日漏洞(CNNVD-202203-2514/CVE-2022-22965)一经发现即被疯传并暴发大规模恶意利用,Spring官方立即发布漏洞公告及安全更新。该漏洞系国内研究者发现,其影响在JDK 9+上运行的Spring MVC和Spring WebFlux 应用程序,攻击者需将WAR包部署在Servlet容器上,可对目标主机的后门文件写入和配置修改,继而通过后门文件访问,获得目标主机权限,进而突破所在网络。

(3)Zimbra Collaboration Suite两个利用链漏洞

2022年4月和8月,美电子邮件产品商Zimbra官方发布安全公告并修复Zimbra协同套件两个高风险漏洞(CNNVD-202204-3909/CVE-2022-27925、CNNVD-202208-2850/CVE-2022-37042),利用前者可上传任意文件导致目录遍历或远程代码执行,利用后者可绕过身份验证,结合利用两者可未经身份验证而远程代码执行。6月底发现,利用上述组合漏洞对全球上千个Zimbra协作平台发起攻击,8月有报道称上述漏洞被武器化并大规模传播。美CISA要求联邦机构9月1日前完成漏洞修补。

(4)Zimbra Collaboration Suite 代码问题漏洞

2022年10月中旬,美电子邮件产品商Zimbra官方发布安全公告并修复Zimbra协同套件零日漏洞(CNNVD-202209-2715/CVE-2022-41352),此前已检测到APT组织在中亚地区发起攻击利用。利用该漏洞可上传任意文件,并结合基于Linux系统的文件提取程序cpio早期漏洞(CNNVD-201501-244/CVE-2015-1197)提取文件到文件系统任意位置,进而导致任意代码执行。

(5)F5 BIG-IP 访问控制错误漏洞

2022年5月初,美网络设备商F5官方发布安全公告并修复高风险漏洞(CNNVD-202205-2141/CVE-2022-1388),此后验证代码被披露,使不太成熟的参与者能够利用该漏洞。BIG-IP是美国F5公司应用程序交付和集中设备管理软硬件解决方案。攻击者利用该漏洞可绕过身份验证执行任意系统命令导致目标系统被控。BIG-IP及相关产品组件版本都受该漏洞影响,全球众多用户受影响。

(6)Zyxel(合勤科技)USG FLEX操作系统命令注入漏洞

2022年5月12日,中国台湾网络设备商Zyxel(合勤科技)官方发布公告并修复漏洞(CNNVD-202205-3104/CVE-2022-30525),在此之前漏洞细节被披露且已在野利用,据悉官方早在4月即修复。未经身份验证的攻击者利用该漏洞以nobody用户身份执行任意命令,USG FLIX系列、ATP系列及VPN系列等防火墙产品固件受此影响,欧美多国用户设备受到攻击。

(7)Microsoft Windows Support Diagnostic Tool 操作系统命令注入漏洞

2022年5月底,Microsoft Windows Support Diagnostic Tool零日漏洞(CNNVD-202205-4277/CVE-2022-30190)被研究者披露并检测到在野利用,微软官方随即发布漏洞公告并提供临时缓解措施,6月中旬发布安全更新。该漏洞源于应用程序(例如 Word)使用URL协议调用微软Windows支持诊断工具(MSDT)时可被远程利用,使用调用应用程序的权限下可执行任意代码,并可安装程序、查看更改或删除数据,以及创建新帐户。该漏洞影响Windows及Windows Server系列版本。截至2023年3月,依然可检测到该漏洞利用情况。

(8)Atlassian Confluence Server 注入漏洞

2022年6月初,澳大利亚项目协同软件开发商Atlassian发布安全公告并修复高风险漏洞(CNNVD-202206-442/CVE-2022-26134),同期漏洞细节被披露且已在野利用。未经身份验证的远程攻击者构造OGNL表达式,可在Confluence Server或Data Center上执行任意代码。据悉,5月下旬发现黑客联合利用 Spring4Shell漏洞(CNNVD-202203-2514/CVE-2022-22965)获得Confluence Web应用初始访问权限,利用漏洞开展间谍活动或部署矿机。因该漏洞风险极高,美CISA要求联邦结构4天内完成修复。

(9)Microsoft Exchange Server两个利用链漏洞

2022年9月底,微软官方紧急披露Exchange Server两个零日漏洞,即SSRF(服务器端请求伪造)漏洞(CNNVD-202210-001/CVE-2022-41040)和RCE(远程代码执行)漏洞(CNNVD-202210-002/CVE-2022-41082),联合利用上述漏洞经身份验证的攻击者可远程访问PowerShell并执行代码。Exchange Server是微软开发的邮件服务组件,上述漏洞影响Microsoft Exchange Server 2013、Microsoft Exchange Server 2016、Microsoft Exchange Server 2019等版本,网络探测系统监测到数百万服务器分布在美中德等国家地区,可导致大规模的信息资产被非法控制或敏感数据泄露。

二、漏洞趋势分析

随着全球数字化、网络化和智能化进程的推进,网络安全漏洞数量、严重程度以及受关注度都在急剧飙升,数字经济发展面临网络安全领域的挑战不断升级。

(一)高风险漏洞数量突破新高

2018至2022年连续五年漏洞数量呈持续增长走势,2022年新增漏洞数量达历年最高,较2018年增长52%,超高危数量较2018年翻一倍。2018至2022年漏洞新增数量和超高危漏洞数量统计如图13。

图13 2018至2022年漏洞新增数量和超高危数量对比统计图

2022年较上年增速明显加快,超高危漏洞数量增速同步提升,2022年超高危漏洞占比57%,较往年占比增幅较大。2018至2022年漏洞新增和超高危漏洞增长率统计如图14。

图14 2018至2022年漏洞数量增长率和超高危增长率对比统计图

整体统计近五年月度数据,各年新增漏洞数量普遍在4月、10月和12月居当年较高水平,2月、5月和11月相对偏低。2018至2022年新增漏洞数量按月分布统计如图15所示。

图15 2018至2022年漏洞数量增按月分布对比统计图

(二)零日争夺升级攻防新较量

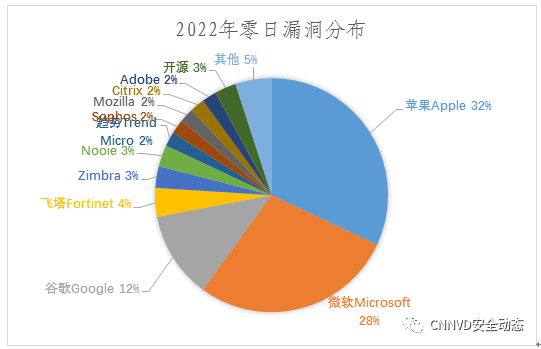

美企一边占据零日漏洞榜单,一边不断加价赏金数额。零日漏洞是补丁公开前被在野外利用的漏洞,因其隐蔽性和易于利用而成为网络攻击的利器,主要用在有限范围或有针对性的间谍活动中,勒索软件等大规模攻击更多利用的是N日漏洞。据统计,2022年被跟踪的55个零日漏洞中,有37个是美微软谷歌苹果产品漏洞,其余漏洞分布在飞塔等美主流厂商产品。一直以来,受零日漏洞影响的目标类型主要是操作系统、浏览器、网络管理产品以及移动操作系统,并正在向物联网设备和云解决方案不断发展。零日漏洞发现是资源密集型工作,市场价格大幅飙升,微软为单个漏洞最高支付20万美元赏金,谷歌为Android利用链漏洞奖励60.5万美元,是上年同类奖金的四倍,打破单笔奖金记录。2022年零日漏洞厂商分布图16所示。

图16 2022年零日漏洞厂商分布图

(三)单边漏洞管控扰乱国际秩序

美政府一边针对我封锁漏洞技术出口,一边升级漏洞监测机制。近两年,美频繁动作针对我国高新技术脱钩断链,特别在2022年5月,美商务部产业与安全局发布针对网络安全领域新的出口管制规定《信息安全控制:网络安全物项》,以国家安全和反恐为由,要求美企与我国政府相关组织网络安全产业合作需经审核,并限制漏洞检测分析等技术产品出口我国,由此Cobalt Strike等商业网络安全工具对我停更。同时,美持续提升漏洞态势感知能力,基于漏洞监测情况,CISA持续更新在野利用漏洞清单(Known Exploited Vulnerabilities Catalog),并敦促政企用户限期完成漏洞修复工作,该清单已纳近千条漏洞信息。

(四)网络霸权主义冲击网空权益

美一边指责我国利用漏洞对其攻击,一边疯狂对我使用网络武器。五年间美发布14份官方报告斥责我国政府支持的网络入侵或间谍活动,2022年美CISA联合FBI、NSA发布两份报告,列举了由我政府支持的瞄准美国和盟国网络攻击所利用的软硬件设备高危漏洞清单(见表9和表10),由此联合数字产业加大政府与关基单位风险防御和态势感知能力。与此同时,美频繁发起对我高级持续攻击,包括NSA攻击组织APT-C-40自2010年针对中国系列行业龙头公司的攻击;NSA使用多达41种网络武器针对西北工业大学攻击,其中有“影子经纪人”泄露过的NOPEN。

表9 被利用漏洞的组件目录

序号 | 软件或组件 | 漏洞编号 | 攻击效果 |

Apache Log4j | CVE-2021-44228 | 远程代码执行 | |

Pulse Connect Secure | CVE-2019-11510 | 任意文件读取 | |

GitLab CE/EE | CVE-2021-22205 | 远程代码执行 | |

Atlassian | CVE-2022-26134 | 远程代码执行 | |

Microsoft Exchange | CVE-2021-26855 | 远程代码执行 | |

F5 Big-IP | CVE-2020-5902 | 远程代码执行 | |

VMware vCenter Server | CVE-2021-22005 | 任意文件读取 | |

Citrix ADC | CVE-2019-19781 | 路径遍历 | |

Cisco Hyperflex | CVE-2021-1497 | 命令执行 | |

Buffalo WSR | CVE-2021-20090 | 路径遍历 | |

Atlassian Confluence Server and Data Center | CVE-2021-26084 | 远程代码执行 | |

Hikvision Webserver | CVE-2021-36260 | 命令注入 | |

Sitecore XP | CVE-2021-42237 | 远程代码执行 | |

F5 Big-IP | CVE-2022-1388 | 远程代码执行 | |

Apache | CVE-2022-24112 | 身份验证绕过 | |

ZOHO | CVE-2021-40539 | 远程代码执行 | |

Microsoft | CVE-2021-26857 | 远程代码执行 | |

Microsoft | CVE-2021-26858 | 远程代码执行 | |

Microsoft | CVE-2021-27065 | 远程代码执行 | |

Apache HTTP Server | CVE-2021-41773 | 路径遍历 |

表10 被利用漏洞的设备目录

三、下步措施建议

一是促进漏洞治理国际合作机制,对冲网络霸权,构建网络空间命运共同体。数字化转型是全球经济发展趋势,全球数字供应链相互交织,单方面断供禁售不符合协作共赢的发展理念,提供高质量数字技术、以负责任的态度持续保障产品安全性能才是拓展国际市场的长远之计。特别要与核心基础数字产品供应方建立漏洞信息及时共享的保障机制,共同创建国际通用的漏洞规范标准,引领国际漏洞治理体系新规则,实现安全权益最大化。

二是推动漏洞治理国家机制顺畅,统筹漏洞治理体制建立健全。漏洞治理是解决非传统安全风险向传统安全风险传导问题的关键环节,是提升国家安全治理能力的基础,更是维护国家安全的重要战略任务,狠抓漏洞治理就是筑牢网络安全根基。漏洞治理的关键和根本,是要依赖国家安全层面统一部署的工作机制,明确漏洞治理职能,构建基础研究、发现检测、风险评估及人才管理等治理能力,统筹推进漏洞风险治理体系建设,实现漏洞风险有效管控。

三是营造良好的漏洞生态环境,推动漏洞技术攻关和应用创新。漏洞产业是漏洞风险治理的重要支柱力量,在严厉打击黑产链条基础上,合理引导上游产出,加大中游参与主体准入和监督力度,运用政策支持鼓励下游企业积极应用创新,规划布局产业整体发展方向,有力提升产业效能,充分发挥产业漏洞治理的重要作用。

四是加强漏洞感知机制和手段建设,提升网络安全防御能力。漏洞利用是网络攻击的主要手段,一旦重大风险漏洞被披露,大型机构难以立即完成全网脆弱资产的修复,能否应对漏洞攻击的根本取决于对漏洞的识别能力及针对性的响应速度,是保障关基等重要网络资产安全的根本所在。关基领域要做好关键基础设施网络资产管理工作,做到“底数清”。有关部门应协调组织技术力量开展漏洞攻击特征资源汇聚,加强漏洞攻击识别能力建设,有效支撑国家关键基础设施网络安全防护,以及有关执法部门防范和打击境内外利用漏洞进行的破坏、窃密、间谍等各类违法犯罪活动。

五是加快漏洞标准制定和体系建设,夯实漏洞基础研究能力。漏洞虽不可避免,但采取有效的管理和技术手段可以减少漏洞产生的数量、降低漏洞风险的等级,改善数字产品安全性能。建立健全漏洞管理标准体系,编制漏洞风险等级、分类、安全检测等系列标准,为漏洞风险评估机制建设执行提供技术依据。

声明:本文来自CNNVD安全动态,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。