漏洞概述 | |||

漏洞名称 | Smartbi Token 回调地址漏洞 | ||

漏洞编号 | QVD-2023-18159 | ||

公开时间 | 2023-08-08 | 影响对象数量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 9.4 |

威胁类型 | 信息泄露 | 利用可能性 | 中 |

POC状态 | 未公开 | 在野利用状态 | 未发现 |

EXP状态 | 未公开 | 技术细节状态 | 未公开 |

利用条件:需要出网。 | |||

(注:奇安信CERT的漏洞深度分析报告包含此漏洞的POC及技术细节,订阅方式见文末。)

01 漏洞详情

影响组件

Smartbi是广州思迈特软件有限公司旗下的商业智能BI和数据分析品牌,为企业客户提供一站式商业智能解决方案。Smartbi大数据分析产品融合BI定义的所有阶段,对接各种业务数据库、数据仓库和大数据分析平台,进行加工处理、分析挖掘和可视化展现;满足所有用户的各种数据分析应用需求,如大数据分析、可视化分析、探索式分析、复杂报表、应用分享等。

漏洞描述

近日,奇安信CERT监测到Smartbi官方发布安全更新,修复了Smartbi Token 回调地址漏洞(QVD-2023-18159)。由于 QVD-2023-17461 漏洞未修复完全,Smartbi 在特定场景下仍存在Token回调地址漏洞,未经身份认证的远程攻击者利用该漏洞获取管理员Token,从而以管理员权限接管后台,进一步利用可实现任意代码执行。鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

Smartbi >= V9

其他受影响组件

无

03 复现情况

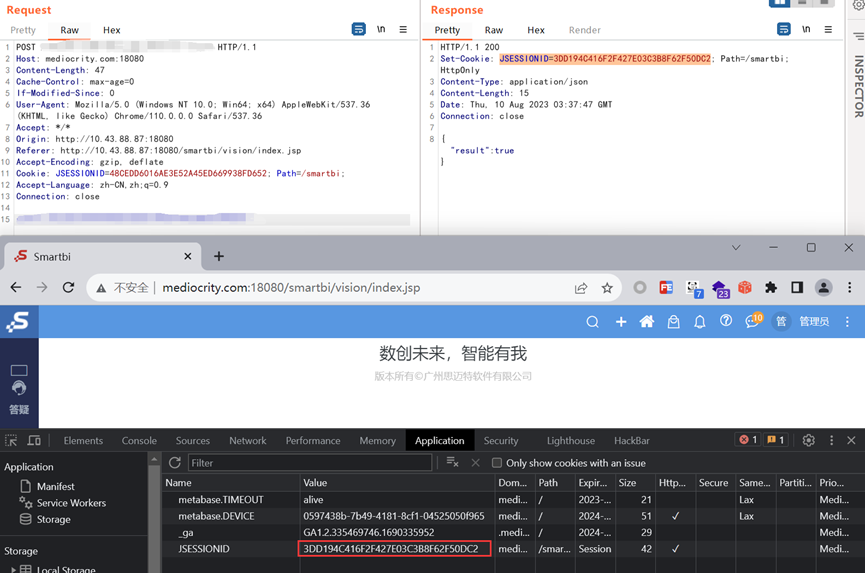

目前,奇安信CERT已成功复现Smartbi Token 回调地址漏洞,截图如下:

04 处置建议

安全更新

目前官方已发布补丁更新,建议受影响用户安装 2023年8月8日 发布的补丁 :

https://www.smartbi.com.cn/patchinfo

自动升级:

登录后台->右上角系统监控->系统补丁->安装补丁->在线更新

手动升级:

下载补丁->登录后台->右上角系统监控->系统补丁->安装补丁->手动更新

补丁下载地址:https://www.smartbi.com.cn/patchinfo

详情可参考:https://wiki.smartbi.com.cn/pages/viewpage.action?pageId=50692623

Snort 检测方案

Snort是一个开源的入侵检测系统,使用规则来检测网络流量中的恶意行为。用户可参考以下Snort检测规则,进行检测:

alert tcp any any -> any any (msg:"Smartbi Token Return to Authentication Bypass"; uricontent:"/smartbix/api/monitor/setAddress"; classtype:web-application-attack; sid:1000002; rev:1;)

05 参考资料

[1]https://www.smartbi.com.cn/patchinfo

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。