“零信任是一种思维方式的转变,它不是解决所有问题,我们永远不会到达那里,大多数安全技术都与零信任相称或支持零信任。如果这为接近安全提供了北极星或一般思维方式,那就是它的价值所在。你永远不会到达完整的零信任终点线,或许只是一种信仰。”

CISA 2023年9月发布了关于联邦机构如何将身份和访问管理 (IDAM) 功能集成到其身份、凭证和访问管理 (ICAM) 架构中的新指南。

新指南是作为 CISA 持续诊断和缓解 (CDM)计划的一部分发布的,该计划提供信息安全持续监控 (ISCM) 功能,帮助联邦机构提高其网络的安全性。

CISA 指出:“没有单一的、权威的、公认的方法来在整个企业中构建ICAM功能,这导致许多美国政府机构从不同的方向、不同的优先事项来处理这一问题。使这个问题更加复杂的是,机构身份管理的成熟度各不相同,特别是那些与工具专业知识和 ICAM 相关政策相关的成熟度,这可能会使正在进行的 CDM 集成工作复杂化,并导致 ICAM 部署不完整或无效。”。

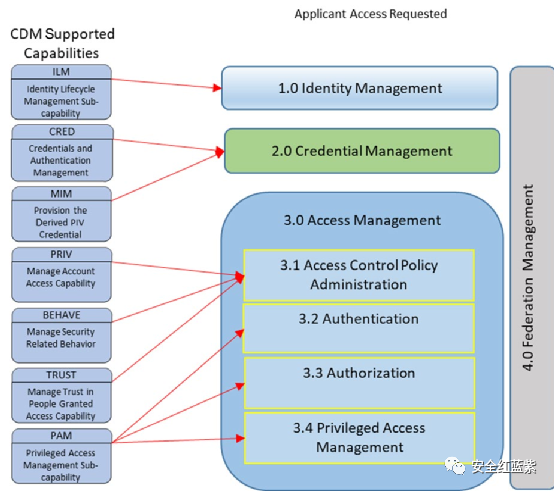

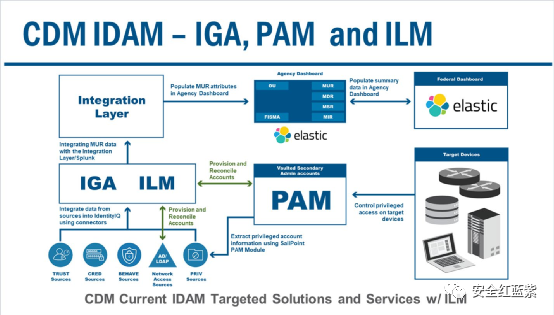

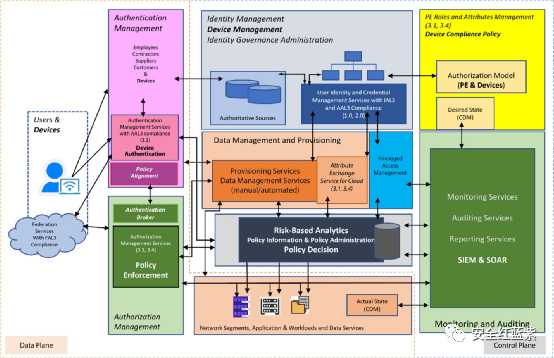

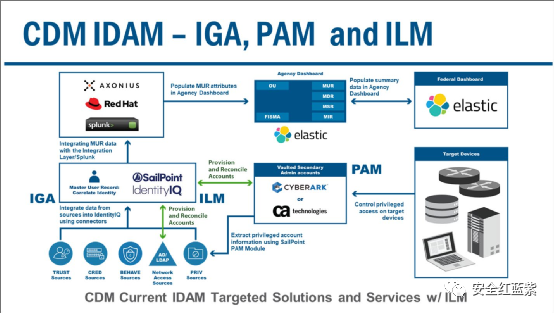

为了解决这个问题,CISA的新指南阐明了CDM计划的IDAM范围、CDM IDAM能力和联邦机构的ICAM实践领域,并提供了CDM ICAM参考架构,可用于部署具有CDM功能的强大而有效的ICAM能力,该机构解释说。

新指南通过提供有关如何将CDM IDAM功能集成到机构的ICAM架构中的参考,细化并阐明了CDM计划的身份和访问管理 (IDAM) 范围。提供了联邦ICAM实践领域的描述,包括ICAM服务和组件如何实施ICAM用例,以及相关CDM功能的描述。对于每个CDM ICAM能力,假设和约束都是参考机构能力而制定的。

CISA 指出,CDM IDAM 功能包括特权访问管理 (PAM)、身份生命周期管理 (ILM) 和移动身份管理 (MIM) 的子功能。非个人实体 (NPE) 和其他非 PKI 身份验证器也包含在管理凭据和身份验证 (CRED) 下。

PAM 专注于特权人类和非个人实体的管理,并包括用于确保强身份验证的工具,ILM 专注于用户身份和相关权限的生命周期管理,而 MIM 专注于保护移动设备的使用。

CDM ICAM 参考架构还包括联合服务(包括附加服务端点、身份提供商和服务提供商),也旨在帮助机构实现零信任架构 (ZTA)。零信任的实现离不开NPE强大的身份管理和成熟的ICAM能力。ICAM 治理的坚实基础提供了一套全面的访问控制策略和指南,为各机构实施零信任原则奠定了基础。

新指南还详细介绍了概念性的 CDM ICAM 物理架构,概述了 CDM ICAM 面临的挑战,描述了如何在 ICAM 服务和组件中实施 ICAM 用例,并为联邦机构提供了一系列建议,以推动 CDM ICAM 的发展,ZTA 的身份支柱。

鼓励联邦机构审查 CISA 的新指南并将其用于实施 ICAM 功能。

1.CSIA 2023年9月发布的CDM-ICAM_Reference_Architecture_508c

2.DOD 2020年3月发布的 Identity, Credential, and Access Management (ICAM) Strategy March 30, 2020

声明:本文来自安全红蓝紫,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。