网络设备制造商D-Link近日证实发生数据泄露事件,失窃信息于本月早些时候已在黑客论坛BreachForums上公开出售。

黑客声称窃取了D-Link的D-View网络管理软件的源代码,以及数百万条包含D-Link客户和员工个人信息的数据,其中甚至包括D-Link首席执行官的详细信息。

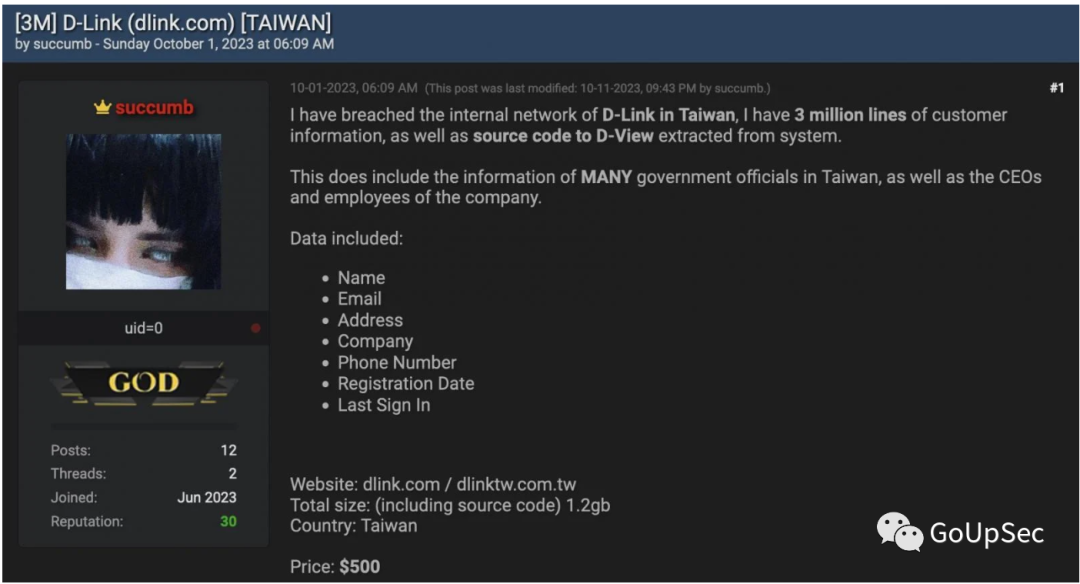

据称,被盗数据包括姓名、电子邮件、地址、电话号码、帐户注册日期和用户的上次登录日期(下图):

黑客发布了45条失窃信息的样本,时间戳在2012年至2013年之间。黑客宣称:“我攻破了D-Link的内部网络,窃取了300万行客户信息,还从系统中提取了D-View源代码。泄露数据中还包括中国台湾许多政府官员以及D-Link首席执行官和员工的信息。”

自10月1日起,攻击者将D-Link泄露数据和D-View源代码就在黑客论坛上打包销售,开价500美元。

攻击始于员工被网络钓鱼

D-Link表示,此次数据泄露的发生是由于一名D-Link员工遭遇了网络钓鱼攻击,从而使攻击者能够访问公司网络。

为了应对数据泄露事件,D-Link立即关闭了可能受影响的服务器,并禁用了调查期间使用的两个帐户之外的其他所有用户帐户。

虽然D-Link确认了此次数据泄露事件,但指出黑客访问的是“实验室测试环境”内的产品注册系统,该系统运行在2015年淘汰的D-View6旧系统上。

至于为何已“淘汰”的服务器仍在D-Link网络上长期运行(可能持续暴露于互联网长达七年)的原因目前仍不清楚。

D-Link声称攻击者夸大“战果”

与黑客宣称窃取数百万D-Link用户数据的说法相反,D-Link表示,受感染的系统仅存有大约700条记录,且已经闲置了至少7年。

D-Link表示:“这些记录源自于2015年到期的产品注册系统。此外,大部分数据由低敏感度和半公开信息组成。”

D-Link还怀疑黑客故意篡改最近的登录时间戳,以制造近期数据被盗的假象。此外,D-Link还表示,大多数现有客户不太可能受此事件影响。

参考链接:

https://www.bleepingcomputer.com/news/security/d-link-confirms-data-breach-after-employee-phishing-attack/

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。