Cyber-Physical Systems Security(CPS-Sec),即信息物理系统安全(也有翻译为信息物理系统安全),这个概念在行业炒作的不是太多,笔者认为主要原因是CPS是一个相对抽象的概念,是一类具有共性的系统的统称,而不是特指某个垂直行业。但实际上CPS的应用十分普遍,并跟我们的生活息息相关。因此Gartner将CPS安全列为一个单独的新兴的安全技术市场。本文对CPS的概念和安全做一个概述。

一、 CPS是什么?

过去,IT 和 OT 被视为截然不同且孤立的业务领域。IT 仅关注处理数据所需的功能,而 OT 仅关注负责监控或执行物理过程的设备。然而,随着数字化转型的加速,将 OT 网络连接到 IT 系统和互联网释放了巨大的商业价值,从而提高了运营效率、性能和服务质量。物联网的兴起带来的互联水平——包括更多特定行业的概念,如工业物联网 (IIoT)和医疗物联网 (IoMT),以及整体扩展物联网 (XIoT)——进一步提升推动了 IT-OT 融合。现在我们已经达到了这样一个地步:我们的物理世界非常依赖于其数字组件。

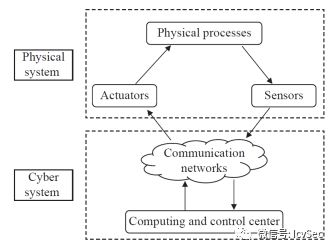

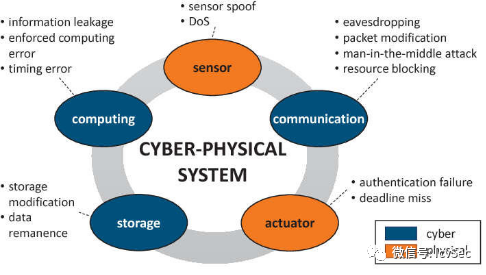

因此,各行各业的自动化和数字化的转型,使得越来越多的软硬件资产相互连接,从而使用了跨信息(cyber)和物理(physical)世界的技术,CPS概念孕育而生。CPS是制造业的一种新范式,它将物理系统与计算、网络和软件技术等集成一体。术语“cyber”是指软件和网络组件,而“physical”是指物理形态的设备。CPS的抽象架构如图1所示。

图1 :CPS抽象架构

1. 物理系统:由物理处理过程、传感器和执行器组成

传感器(Sensor):用于实时数据采集。

执行器(Actuator):控制命令由相应的致动器执行,实现期望的物理动作

2. 信息系统包括通信网络、计算和控制中心

计算与控制中心(Computing and control center):负责接收传感器测量的数据。控制中心通过分析接收到的数据,做出相应的控制决策,保证物理过程的正确执行。

通信网络(Communication network):为控制中心和物理系统提供通信平台。精确地说,传感器获得的测量数据通过通信网络传输到控制中心。控制信号或决策通过通信网络从控制中心传送到执行机构。

Gartner 将信息物理系统定义为“协调传感、计算、控制、网络和分析以与物理世界(包括人类)交互的工程系统。Gartner 使用 CPS 一词并不是为了取代 OT 和 IoT,而是涵盖整个信息物理系统家谱。

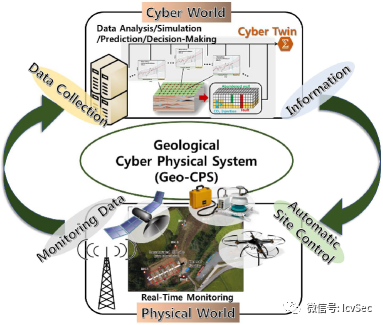

目前CPS被广泛应用于许多行业,如电力系统、农业系统、军事系统、自主系统(无人机和自动驾驶系统等)、医疗保健,以及其他与我们日常生活直接相关的领域(图2)。

图2 CPS系统在各行各业中的应用

二、 CPS与传统IT有何不同?

我们从下面几个方面简要说明一下CPS系统的几个关键特征。

物理接口:CPS的传感器和执行器的物理接口暴露了最简单的攻击面,这也将其与IT安全区分开来。攻击者可以利用物理接口破坏CPS安全性。在传统的IT安全中,只有当数据通过开放网络传输时才会增加这种暴露面的情况。

控制系统:CPS在一个或多个底层控制网络下执行,该网络通常与物理传感器/执行器集成,这与传统的IT安全观点明显不同。典型的例子是植入式医疗设备,它收集用户数据,并在关键参数异常时触发操作。监控与数据采集(SCADA)系统是现代工业基础设施的重要组成部分。这个控制网络中的漏洞是网络攻击的重要目标。由于互联网连接的SCADA系统,从而导致网络攻击不断增长。

可用性:CPS中可用性漏洞的重要性比独立数字系统严重得多。这方面的一个例子是2015年报道的乌克兰电网攻击。请注意,对于工业控制系统,可用性攻击的经济影响与不可用的持续时间成正比。另一方面,对于植入式健康设备或自动驾驶汽车来说,它可能会导致动能攻击(kinetic attack)(注:网络动能攻击以信息物理系统为目标,仅通过利用易受攻击的信息系统和流程造成直接或间接的物理损害、伤害或死亡或环境影响。最近此类攻击主要针对关键基础设施,例如水处理厂、核电站、炼油厂、和医疗设施)。

时间约束:硬实时约束和软实时约束是CPS的一个重要方面。事件与其相应响应之间的执行时间可以由硬截止日期规定,如果错过了硬截止日期,可能会导致整个控制流失败。例如,工业智能能源监测系统部署断路器来估计欠流/过流。如果在检测电流浪涌时出现延迟,电网可能会受到物理损坏,最终导致整个系统失效。在智能生产系统中也给出了类似的用例。

社会技术模型(Socio-Technical Model):信息安全只是更大的社会技术系统安全的一部分。对于CPS,特别是工业系统,不仅要定义访问控制,还要定义安全漏洞的社会和经济影响。由于对物理接口和约束的暴露有限,这个问题在经典信息安全范式中较少表现出来。对于CPS来说,由于安全漏洞可能导致危及生命的情况,这一点变得尤为重要。这些问题的详细讨论值得独立研究。

三、 CPS会面临哪些安全风险?

信息物理系统在我们的日常生活中起着至关重要的作用,CPS中系统和技术的集成趋于复杂和多样化,使其成为一个兼容和开放的系统,到2028年,全球信息物理系统市场的复合年增长率(CAGR)将达到8.7%,到2028年底将达到1375.66亿美元。不幸的是,CPS面临的网络风险也日趋严重,对国民经济、民众生活甚至国家安全、生命安全都带来了巨大挑战。

1. 首先,让我们谈谈正对CPS目标攻击的动机

由于CPS系统渗透到一个国家的各行各业,关系到千家万户的生活,甚至生命安全。因此对具有地缘政治、间谍和知识产权渗透动机的民族国家、可能想要破坏关键基础设施的恐怖分子、想要迫使您支付赎金的网络犯罪团伙、心怀不满的员工报复或欺诈,出于政治原因或社会不满的黑客活动分子等,都在瞄准CPS攻击目标。表1列举近几年典型的几起CPS攻击案例。

表1典型CPS网络攻击事件

时间 | 国家/机构 | 说明 |

2010 | 伊朗 | 震网攻击摧毁了工业的核心控制器 |

2015 | 乌克兰 | BlackEnergy攻击电网,导致大规模停电 |

2017 | 俄罗斯,乌克兰,印度,中国 | “WannaCry”攻击旨在加密数据并要求支付赎金 |

2020 | 捷克布尔诺大学医院 | 导致一家捷克医院IT网络瘫痪的网络攻击 |

2020 | 美国卫生与公众服务部 | 未指明的服务器攻击 |

2021 | Colonial Pipeline公司,美国 | 勒索软件攻击美国燃料管道,导致关键燃料网络关闭 |

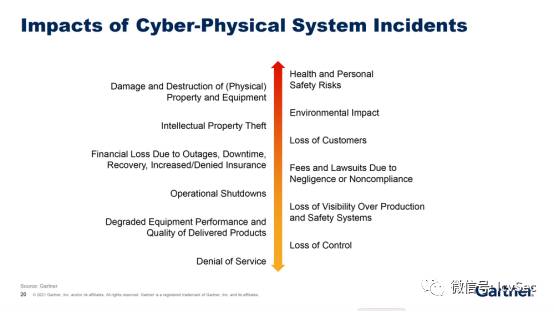

下面(图3)是Gartner列举的CPS攻击造成的潜在的严重

图 3 :CPS事件的影响

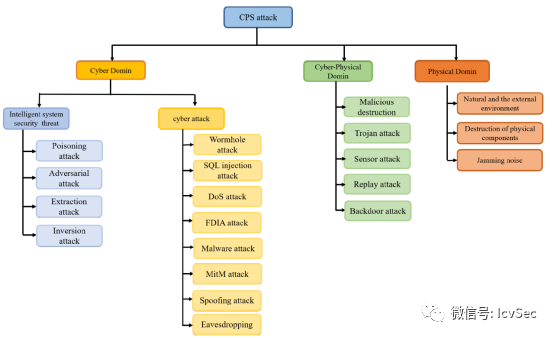

2. 从业务架构角度分析CPS攻击分类

图4给出了三类攻击模型

物理域攻击:攻击者可以直接破坏传感器、执行器等物理设备,称为物理域攻击。

信息域攻击(Cyber domain attack):主要是针对通信网络的攻击,如虫洞攻击、SQL攻击等,可能导致数据泄露和传输延迟。

信息物理域攻击(cyber-physical attack):攻击者可以通过信息域对物理域(如物理设备)进行破坏,我们称之为信息物理攻击。

图4 CPS攻击分类

3. CPS攻击的趋势

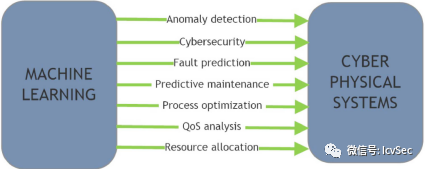

随着机器学习在CPS中的广泛应用,对CPS AI的攻击的研究成为当前的热点,图5简要说明了AI在CPS中有哪些应用,这些应用都可能成为未来潜在AI攻击的目标。

图5 ML在CPS中的应用

四、 CPS安全策略如何考虑?

1. CPS主要的安全暴露面有哪些?

图6 CPS主要的暴露面

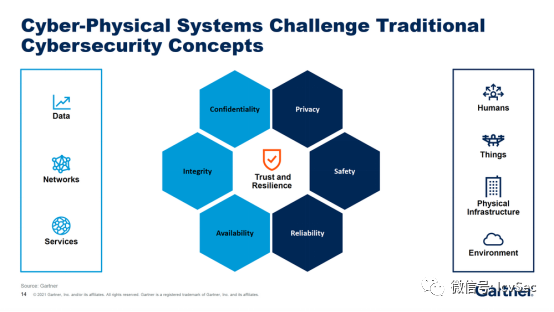

2. CPS安全策略(或战略)需要考虑的技术维度

从下图可以看出,CPS要考虑的安全维度要超过传统IT和OT系统,除了CIA之外还要考虑隐私、功能安全(Safety)以及可靠性。资产的面也扩展到数据、网络、服务、人员、互联网的万物和基础设施等。

图7 CPS区别传统IT的安全维度

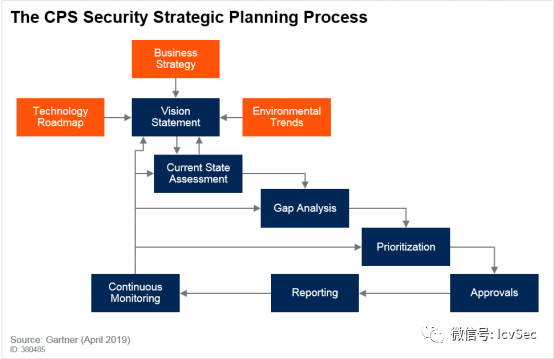

3. CPS 安全策略(或战略)制定的七个步骤

图8 CPS安全战略规划过程

愿景声明– 重要的是要以业务为中心,而不是安全极客的言论。

当前状态评估——这意味着走出传统的舒适区,接触运营、工程、维护、设施、供应链或产品经理——与任何可能管理或开发 CPS 的人交谈。走出您的 IT 办公室,清楚地了解那里的安全状况。

差距分析——这是我们最常看到冲击记录的地方。网络是扁平的,开放端口无处不在,古老的不受支持的操作系统,轮班人员更换时共享密码,OT 设备供应商和承包商进行远程连接,没有熟练的安全人员——凡是你能想到的。这不是一幅美丽的图画。

优先顺序——你无法解决所有问题。弄清楚您的 CPS 皇冠上的宝石是什么,然后从混合 IT 和 CPS 安全方法开始,在不妨碍运营的情况下增强安全性。

批准——因为这需要人力和预算方面的投资。遗留的技术债务是巨大的。

报告——越来越重要,而且不仅仅是内部报告。我们可以像这次一样花另一场会议来讨论迅速出现的新法规和指令,特别是在关键基础设施方面。

持续监控——因为 CPS 环境不断变化。持续监控是指跟踪战略(路线图/项目)的执行情况,以及业务、技术和环境驱动因素的变化,并在需要时完善/调整战略。

4. 降低 CPS 风险需要哪些技术?

太多的组织仍然认为“默默无闻的安全”就可以了,或者他们可以简单地部署一些防火墙和网络分段。虽然网络分段是一项重要的控制措施,因为它使攻击者更难以横向移动,但我们还建议至少采用以下技术:

资产发现、资产清单、网络拓扑映射

漏洞管理

某些平台还可以进行持续监控和异常检测

SOC 中的分析、人工智能、自动化和编排,与SIEM和XDR等IT安全工具集成。

5. 如何看待这些技术的发展?

未来需要的是 CPS 保护平台,它带来以资产为中心的安全视图并解决以下问题:

基线和配置管理

无论 CPS 使用网络、Wi-Fi、GPS、即将推出的 5G,都能确保通信安全。

风险评分、优先级和建模

权限访问管理

端口和可移动媒体管理

事件响应管理和自动化手册

供应商软件和硬件保证——CPS 中供应链安全问题非常严重

执行和监管合规报告

下一篇,我们将重点介绍一下CPS保护平台的概念和关键功能

参考文献:

1.论文《Secure Cyber-Physical Systems: Current Trends, Tools and Open Research Problems》 Anupam Chattopadhyay, Alok Prakash, and Muhammad Shafique

2.论文《A Survey of Cyber Attacks on Cyber Physical Systems: Recent Advances and Challenges》 Wenli Duo, MengChu Zhou, Fellow, IEEE, and Abdullah Abusorrah, Senior Member, IEEE

3.论文《A Survey on Cyber-Physical Systems Security》 Zhenhua Yu, Member, IEEE, Hongxia Gao, Xuya Cong, Member, IEEE, Naiqi Wu, Fellow, IEEE, and Houbing Herbert Song, Fellow, IEEE

4.https://techcommunity.microsoft.com/t5/microsoft-defender-for-iot-blog/understanding-cyber-physical-system-and-iot-ot-risk-featuring/ba-p/3030164

声明:本文来自汽车信息安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。