漏洞概述 | |||

漏洞名称 | JumpServer 多个高危漏洞 | ||

漏洞编号 | CVE-2024-29201,CVE-2024-29202 | ||

公开时间 | 2024-03-29 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 9.9 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:在CVE-2024-29201中,攻击者可以绕过 JumpServer 的 Ansible 中的输入验证机制,在 Celery 组件中执行任意代码;在CVE-2024-29202中,攻击者可以利用 JumpServer 的 Ansible 中的 Jinja2 模板注入漏洞在 Celery 组件中执行任意代码。由于 Celery 组件以 root 权限运行并具有数据库访问权限,因此攻击者可以从所有主机窃取敏感信息或操纵数据库。 | |||

01 漏洞详情

影响组件

JumpServer 是广受欢迎的开源堡垒机,是符合4A 规范的专业运维安全审计系统,可以帮助企业以更安全的方式管控和登录各种类型的资产。

漏洞描述

近日,奇安信CERT监测到JumpServer 远程代码执行漏洞(CVE-2024-29201)、JumpServer 后台模板注入漏洞(CVE-2024-29202)。在CVE-2024-29201中,攻击者可以绕过 JumpServer 的 Ansible 中的输入验证机制,在 Celery 组件中执行任意代码;在CVE-2024-29202中,攻击者可以利用 JumpServer 的 Ansible 中的 Jinja2 模板注入漏洞在 Celery 组件中执行任意代码。由于 Celery 组件以 root 权限运行并具有数据库访问权限,因此攻击者可以从所有主机窃取敏感信息或操纵数据库。鉴于这些漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

v3.0.0 <= JumpServer <= v3.10.6

其他受影响组件

无

03 复现情况

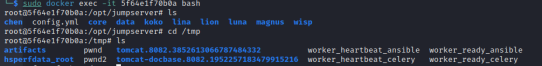

目前,奇安信CERT已成功复现JumpServer 远程代码执行漏洞(CVE-2024-29201)、JumpServer 后台模板注入漏洞(CVE-2024-29202),截图如下:

04 受影响资产情况

奇安信鹰图资产测绘平台数据显示,JumpServer 远程代码执行漏洞(CVE-2024-29201)、JumpServer 后台模板注入漏洞(CVE-2024-29202)关联的国内风险资产总数为148480个,关联IP总数为23961个。国内风险资产分布情况如下:

JumpServer 远程代码执行漏洞(CVE-2024-29201)、JumpServer 后台模板注入漏洞(CVE-2024-29202)关联的全球风险资产总数为151740个,关联IP总数为25253个。全球风险资产分布情况如下:

05 处置建议

安全更新

目前官方已有可更新版本,建议受影响用户升级至最新版本:

JumpServer >= v3.10.7

升级后,攻击者将无法在 Celery 容器内执行任意代码。

官方补丁下载地址:

https://github.com/jumpserver/jumpserver/releases/tag/v3.10.7

缓解措施:

Temporary repair, System setting (系统设置) - Feature(功能设置) - Job Center(任务中心) Disable (关闭)。

06 参考资料

[1]https://github.com/jumpserver/jumpserver/security/advisories/GHSA-pjpp-cm9x-6rwj

[2]https://github.com/jumpserver/jumpserver/security/advisories/GHSA-2vvr-vmvx-73ch

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。