据BleepingComputer和techtarget最新报道,LockBit勒索软件团伙近期错误声称攻击了美国联邦储备系统(美联储),并盗取了33TB的敏感银行信息。然而,这一谣言已被揭穿,实际上受攻击的是美国一家银行——Evolve Bank & Trust。LockBit在暗网泄露了数据,并声称与美联储有谈判,索要赎金。但随后,网络安全公司HackManac在社交媒体上更新信息,确认真正的受害方是Evolve Bank & Trust。该银行已确认数据被盗,并表示正在调查此次网络安全事件,同时与执法部门合作,并向受影响的客户提供免费的信用监控和身份保护服务。

此外,美联储此前因发现该银行在风险管理、反洗钱(AML)和合规实践方面存在多项“缺陷”,曾对Evolve Bank & Trust进行了处罚。安全公司AzAl Security将LockBit的虚假声明视为其“急于寻求关注”的行为,反映出该团伙在俄罗斯勒索软件界地位的下降。LockBit此前曾攻击过包括波音、大陆汽车、意大利税务局、美国银行、英国皇家邮政和伦敦药品公司在内的多家知名目标。今年2月,执法部门在名为Cronos行动中摧毁了LockBit的基础设施,查获了34台服务器和超过2500个解密密钥,此后LockBit似乎开始走下坡路,不得不通过发布误导性声明来保持其影响力。

LOCKBIT确实泄露了批量数据

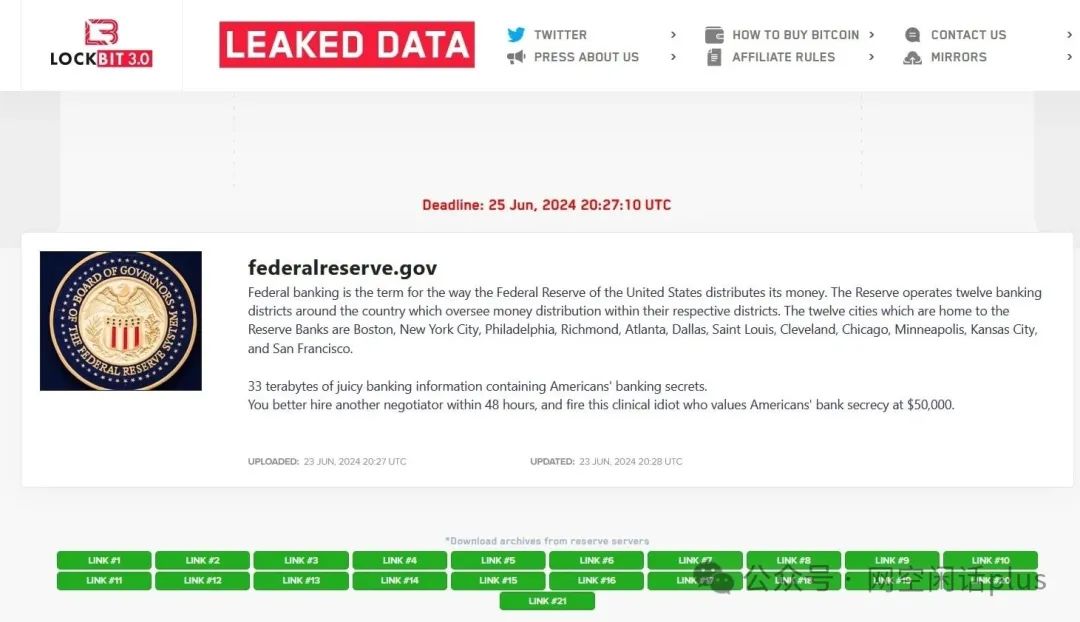

6月23日,LockBit将美国联邦储备委员会列入其数据泄露网站,并声称已获得约33TB的被盗数据。该团伙还在其泄露网站上发布了倒计时,截止日期为6月25日(确切时间是美国东部时间6月25日下午4:27,北京时间6月26日凌晨4:27),届时LockBit将公布被盗数据。

设定的时间一到,Lockbit团伙开始在其网站上发布被盗数据。

LockBit在其暗网博客上发文称:“你最好在48小时内再雇佣一名谈判人员,并解雇这个把美国人的银行保密价值估价为5万美元的白痴。”尽管有关当局尚未就此事件置评,但LockBit的声明引发了广泛关注和担忧。安全专家对其声明的真实性表示怀疑,认为这可能是一场虚张声势,旨在制造恐慌和压力,而不是真实的数据泄露威胁。同时,LockBit过去曾多次提出类似的虚假指控,这进一步加剧了人们对其声明真实性的质疑。

一些媒体在没有从联邦储备系统获得声明或验证该组织是否真的像LockBit所声称的那样遭到攻击的情况下,就报道了这一指控。

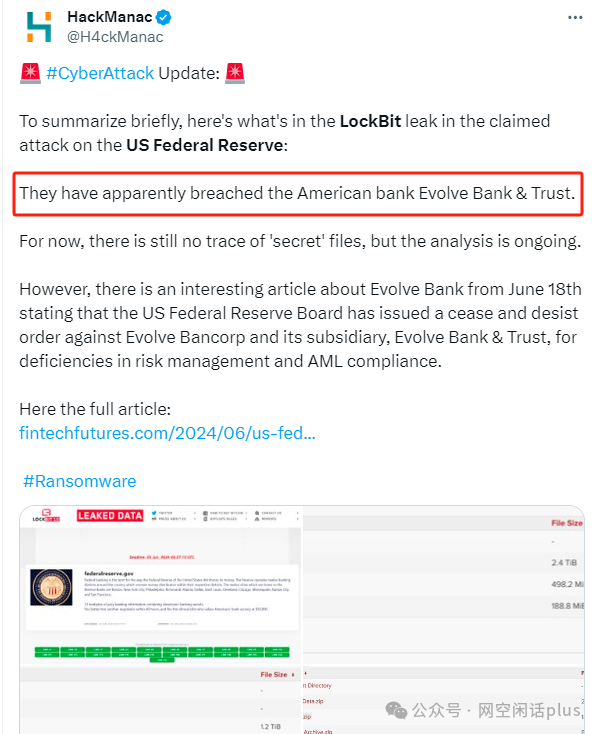

事实证明,这不是美联储,而是美国一家金融机构成为了这次攻击的目标。

“他们显然入侵了美国银行Evolve Bank&Trust,”网络威胁监测公司HackManac在社交媒体上更新时表示。

“到目前为止,还没有‘秘密’文件的痕迹,但分析仍在进行中。”

据称LOCKBIT给出的暗网下载地址,很快就处于不可用状态。该团伙的多个洋葱地址(也仍然显示 LockBit 标志)返回“502 错误网关”,从而引发更多猜测。

泄露数据并不属于美联储

研究人员分析了公布的数据,发现这些数据属于同一个组织——总部位于阿肯色州的银行公司Evolve Bank&Trust。

Evolve在与TechTarget编辑分享的一份声明中证实,它正在调查一起网络安全事件,但没有具体点名LockBit。不过,他们证实被盗数据已在暗网上发布,这有效地证实了LockBit的说法。完整声明如下。

“Evolve目前正在调查一起涉及已知网络犯罪组织的网络安全事件。看来这些不法分子已经在暗网上发布了非法获取的数据。我们非常重视此事,并正在不懈努力地解决这一问题。Evolve已聘请相关执法机构协助我们进行调查和应对工作。该事件已得到控制,没有持续威胁。

为应对这一事件,我们将为所有受影响的客户(最终用户)提供免费的信用监控和身份盗窃保护服务。我们将直接联系受影响的客户,并指导他们如何加入这些保护措施。此外,受影响的客户将收到新的帐号(如有)。更新和更多信息将在我们的网站上发布。”

当被问及Evolve是否知道威胁行为者何时盗取了这些数据,以及银行系统是如何被入侵的时候。

“在调查期间,将不会发表进一步评论,”Evolve对BleepingComputer进一步回应。

BleepingComputer也试图联系LockBitSup——勒索软件行动的管理者,但似乎被他屏蔽了。

LOCKBIT为何要谎报军情?

近期,LockBit勒索软件即服务(RaaS)团伙的动荡历史再次成为焦点。在经历了英国领导的"克罗诺斯行动"后,该团伙的基础设施遭到摧毁,两名成员被捕,大量解密密钥落入执法部门手中。然而,LockBit并未就此销声匿迹,反而开始夸大甚至谎报其攻击行为,尤其是声称入侵了美国联邦储备委员会,引起了广泛关注。

安全专家Shobhit Gautam认为,LockBit 3.0可能正试图在年初的重创之后重建声誉。他们可能出于多种目的:引起注意、迫使美联储支付赎金,或是利用这种策略质疑美国金融机构的安全状况。Gautam指出,另一种可能性是LockBit已获得一定程度的美联储系统访问权限,但尚不足以窃取重要数据,因此可能通过夸大其成功来获取赎金。

此外,制造不信任和传播错误信息是美国常见的威胁行为者手法。HackerOne专业服务总监Josh Jacobson表示,无论是否真的发生了攻击,这都可能使美联储乃至美国政府蒙羞。这种策略不仅对被攻击的组织造成困扰,也对整个网络安全环境带来了负面影响。

LockBit的行为是威胁行为者通过夸大或虚假声明混淆视听的最新例证。这种策略不仅损害了其自身的可信度,也对网络安全社区的预警系统构成了挑战。随着网络安全形势的不断演变,需要更多的努力来区分真实威胁与虚假声明,确保能够及时有效地应对真正的安全风险。

参考资源

1、https://www.techtarget.com/searchsecurity/news/366591934/LockBit-claim-about-hacking-US-Federal-Reserve-fizzles

2、https://www.bleepingcomputer.com/news/security/lockbit-lied-stolen-data-is-from-a-bank-not-us-federal-reserve/

3、https://www.dailymail.co.uk/sciencetech/article-13569313/Gang-posts-links-juicy-bank-information-Federal-Reserve-hack-dark-web.html

声明:本文来自网空闲话plus,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。