通告背景

2018年11月13日,Microsoft MSRC发布了一个Microsoft Exchange Server漏洞通告,涉及Microsoft Exchange Server中存在一处漏洞。利用此漏洞最低限度可以导致越权访问任意Exchange用户的邮件信息,结合特定的场景和其他安全问题可能实现权限提升,对应的漏洞编号为CVE-2018-8581。

2018年12月19日,安全厂商发布该漏洞细节及验证代码,同日,Github上也流传出了针对该漏洞改良版的漏洞利用代码。目前,漏洞相关的技术细节和利用程序已经完全公开,360威胁情报中心验证可用。

鉴于此漏洞影响大多数Microsoft Exchange Server,而且邮件服务器是企业内部非常重要的信息系统,存储和交换大量敏感信息,因此对组织的数据安全构成巨大的现实威胁。目前微软还未对此漏洞发布相关的安全补丁,但提供了一个临时解决方案,360威胁情报中心发布此通告提醒受影响用户和组织采取必要的应对措施以降低受攻击的风险,同时监控异常的Exchange活动。

漏洞概要

| 漏洞名称 | Microsoft Exchange Server SSRF权限提升漏洞 | ||||

| 威胁类型 | 权限提升 | 威胁等级 | 高 | 漏洞ID | CVE-2018-8581 |

| 漏洞利用条件 | |||||

| Microsoft Exchange Server在受影响版本内,且开启了Exchange Web Service(EWS) | |||||

| 漏洞利用场景 | |||||

| 攻击者需有合法Exchange邮箱账户,发动攻击时只需向Exchange Server所属的主机发送精心构造的恶意数据包,触发漏洞向受害者邮箱中添加入站(inbond)规则。随后受害者的所有入站(inbond)电子邮件都将转发给攻击者。 | |||||

| 服务是否默认开启:是 | |||||

| 受影响系统及应用版本 | |||||

| Microsoft Exchange Server 2010Microsoft Exchange Server 2013Microsoft Exchange Server 2016Microsoft Exchange Server 2019 | |||||

漏洞描述

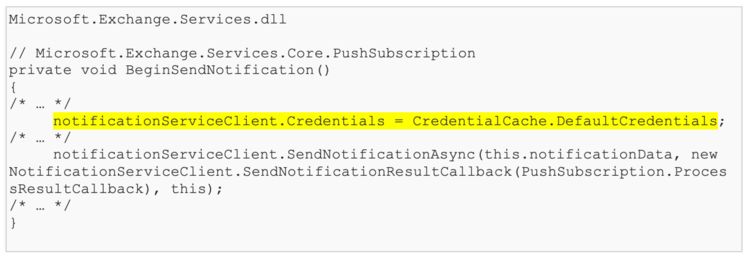

该漏洞实质是由SSRF (Server-Side Request Forgery:服务器端请求伪造)漏洞和其他通信机制相结合造成的。Exchange允许任何用户为推送订阅指定所需的URL,服务器将尝试向这个URL发送通知,漏洞存在于Exchange服务器使用CredentialCache.DefaultCredentials进行连接的场景。

现实利用场景中攻击者只需拥有合法Exchange邮箱账户,只要向Exchange Server所在的主机发送精心构造的恶意数据包,触发漏洞导致向受害者邮箱中添加入站(inbond)规则,之后受害者的所有入站(inbond)电子邮件都将转发给攻击者。由于攻击发生在攻击者和服务器之间,故大多数情况下受害者几乎是无感知的。

在Exchange Web Service(EWS)中,CredentialCache.DefaultCredentials运行在NT AUTHORITYSYSTEM权限之上。这将导致Exchange Server向攻击者的服务器发送NTLM散列。允许使用这些NTLM散列来进行HTTP身份验证。

如下图:

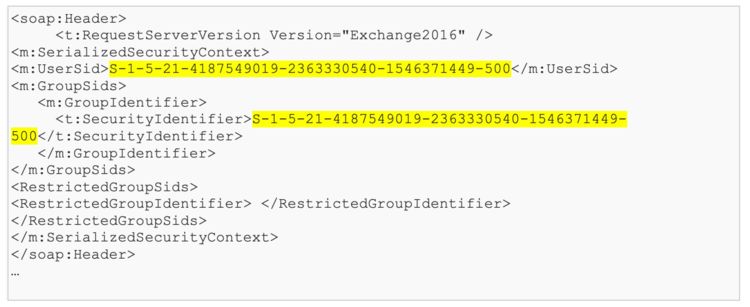

现在可以使用这些散列来访问Exchange Web Service(EWS)。由于它运行在NT AUTHORITYSYSTEM级别,攻击者可以获得TokenSerializationRight的“特权”会话。然后SOAP请求头存在的SSRF漏洞可以使其冒充任何用户,从而导致该提权漏洞的产生。

如下图:

影响面评估

360威胁情报中心已经确认公开的漏洞利用代码有效,且该漏洞整体影响面很大,涉及的信息系统的重要性高,综合分析威胁等级为高。

修复方法

升级补丁:

截止发稿时间微软官方未发布针对此漏洞的补丁。

微软建议的临时处置措施:(删除注册表键值)

打开CMD命令行,并输入以下命令:

regdelete HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa /v DisableLoopbackCheck/f

删除注册表键值后不需要重新启动系统或Exchange Server。而且微软强调将来Exchange Server的更新在默认情况下将不再启用该注册表项:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlLsa

值得注意的是以上处理方法只适用于单台Exchange服务器的场景,对集群部署的Exchange服务无效,目前360公司已联系微软寻求更完整彻底的解决方案。在漏洞得到修补前,我们建议Exchange管理员密切关注服务器活动日志,重点检查重要帐号的入站规则设置行为以发现可能的攻击。

参考资料

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2018-8581

https://www.zerodayinitiative.com/blog/2018/12/19/an-insincere-form-of-flattery-impersonating-users-on-microsoft-exchange

更新历史

时间 | 内容 |

2018年12月28日 | 初始报告 |

2018年12月28日 | 补充内容 |

2018年12月31日 | 公开发布安全通告 |

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。