近期在网络上发现了大量的易受攻击的太阳能逆变器。近35,000台太阳能设备的管理界面暴露在互联网上,黑客可以利用一系列已知漏洞进行攻击。

对于设备所有者来说,在线检查太阳能电池板的发电统计数据非常方便,但这一功能也带来了巨大风险——黑客同样可以访问这些设备。

Forescout Research旗下的Vedere Labs网络安全研究人员发现了35,000台暴露的太阳能设备,其中包括来自42家供应商的逆变器、数据记录器、监控器、网关和其他设备。

攻击者可以使用Shodan搜索引擎轻松发现这些设备。

研究人员自己在这些设备中发现了46个新漏洞,并记录了另外93个已知漏洞。暴露的设备可能还容易受到许多其他漏洞的影响。

他们警告称,攻击者可能利用这些漏洞造成停电效应,可能类似于今年早些时候影响西班牙的大规模电网故障。

“由于这些系统正迅速成为全球电网的基本组成部分,因此这对电网稳定性构成了日益增长的风险,”报告指出。

暴露程度最高的太阳能设备由SMA Solar Technology(12,434台)、Fronius International(4,409台)、Solare Datensysteme(3,832台)、Contec(2,738台)和Sungrow(2,132台)生产。

研究人员指出,这些并非基于市场份额的顶级供应商。值得注意的是,华为和锦浪科技(Ginlong Solis)并未被列入其中。

SMA Sunny Webbox似乎是最受欢迎的暴露设备。自2014年12月以来,它们就存在硬编码漏洞。

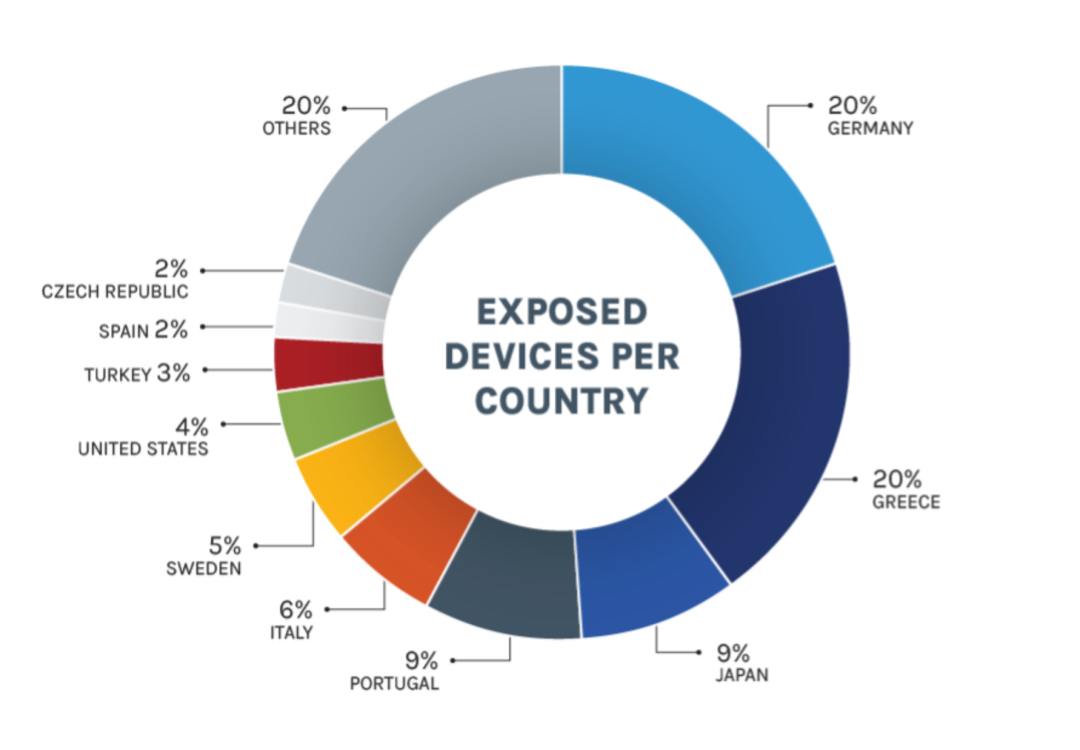

超过四分之三的暴露设备(76%)位于欧洲,其次是亚洲(17%)、美洲(5%)和其他地区(2%)。德国和希腊各自占全球暴露设备总数的20%。

“暴露在互联网上通常不是设备的固有漏洞,而是用户配置端口转发导致的,这是供应商所不鼓励的,”研究人员解释道。

他们还发现,威胁行为者经常针对暴露的物联网设备。至少有43个IP地址最近针对使用27种独特固件版本的SolarView Compact设备进行了攻击,且没有暴露的设备运行最新的固件。

大多数恶意IP地址是已知的僵尸网络,但有些指向Tor出口节点。

“我们仍然看到成千上万的这些设备暴露在网上,而且经常未打补丁,使它们容易被威胁行为者劫持,”Forescout警告道。

研究人员建议保持设备更新,并移除对管理界面的直接互联网访问。

原文作者:Ernestas Naprys

原文标题:《35,000 solar power systems found exposed online, targeted by hackers》

原文链接:https://cybernews.com/security/thousands-solar-power-systems-exposed-and-vulnerable/

声明:本文来自安在,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。