【2025年9月1日Bleepingcomputer报道】全球网络安全公司Zscaler于8月30日确认,其客户数据因Salesforce实例遭受供应链攻击而泄露,事件源头为第三方销售自动化平台Salesloft Drift。Zscaler在公告中表示:“未经授权的行为者获取了包括Zscaler在内客户的Salesloft Drift凭证”,这些凭证允许攻击者有限访问Zscaler Salesforce信息,包括姓名、商业邮箱、职位、电话号码、区域信息、Zscaler产品许可及部分支持案例内容。公司强调,泄露仅限Salesforce实例,并未影响Zscaler产品、服务或基础设施。

事件影响与潜在危害

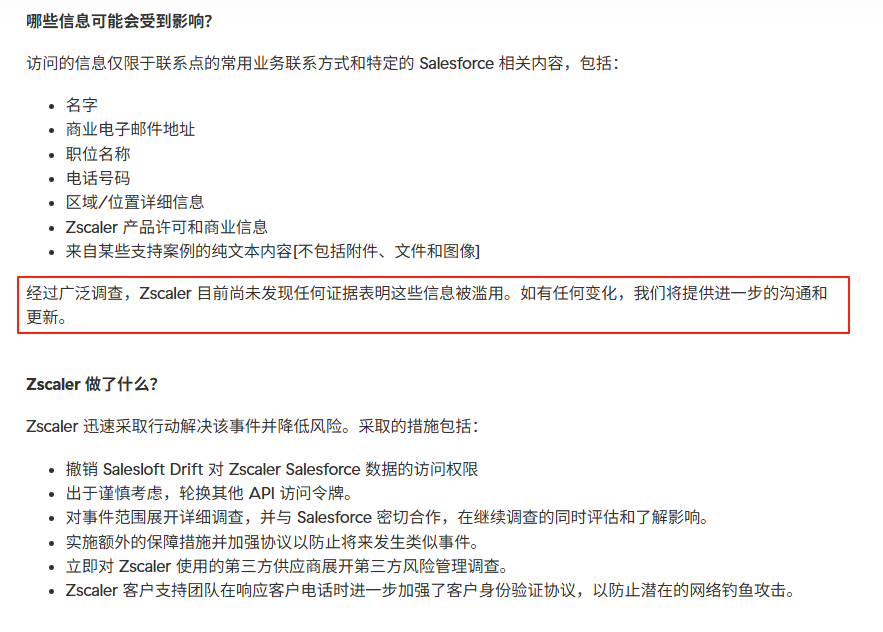

根据Zscaler声明,受影响信息包括客户联系点的常用业务联系方式及Salesforce特定数据。Zscaler警告称,尽管当前尚未发现信息被滥用,但“客户应保持高度警惕,防范可能的网络钓鱼和社会工程攻击”(参考材料2)。谷歌威胁情报小组(GTIG)进一步分析指出,攻击者UNC6395利用窃取的OAuth令牌访问Salesforce数据,并可能获取AWS访问密钥(AKIA)、Snowflake凭证及密码等敏感信息,这表明后续可能对企业云环境构成重大风险(参考材料4)。此外,Salesloft Drift的电子邮件集成(Drift Email)也被入侵,少量Google Workspace账户邮件被读取,显示攻击手段系统性且精细。

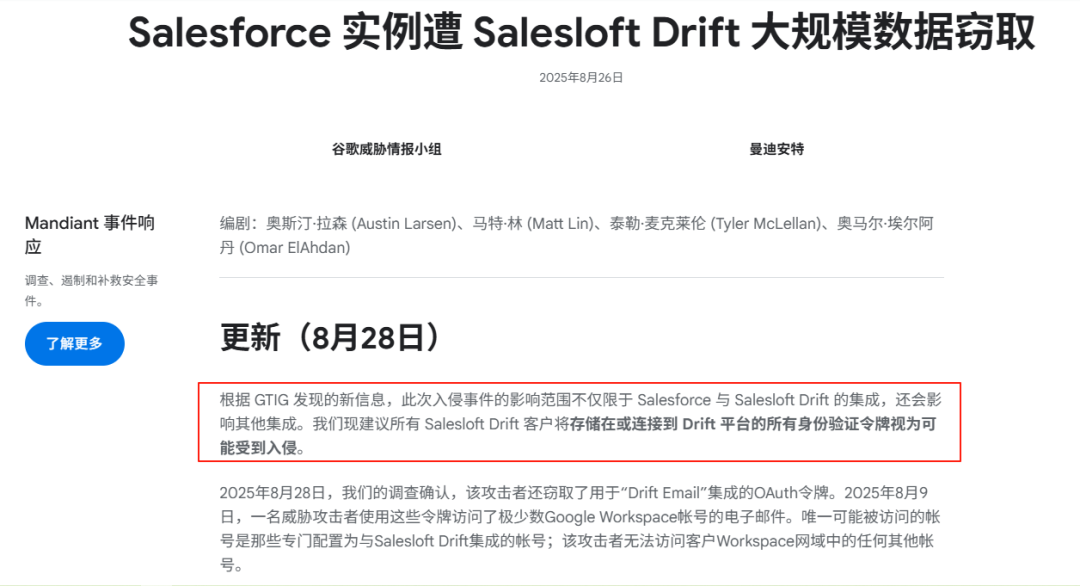

此前,Salesloft 发布的Drift/Salesforce 安全更新指出:“2025年8 月8日至8 月18日,一名威胁行为者利用OAuth凭证窃取了我们客户的Salesforce实例中的数据。所有受影响的客户都已收到通知。 ”初步调查结果显示,该行为者的主要目标是窃取凭证,特别是AWS访问密钥、密码以及与Snowflake相关的访问令牌等敏感信息。我们已确定此事件不会影响未使用Drift-Salesforce集成的客户。”

原因分析

事件根源在于Salesloft Drift供应链安全问题。GTIG和Zscaler均指出,攻击者通过社会工程手段(vishing)诱使员工将恶意OAuth应用与公司Salesforce实例关联,从而获得访问凭证(参考材料1、4)。Salesloft Drift与Salesforce的深度集成,使得一旦OAuth令牌被滥用,攻击者能够系统化地导出敏感数据。Zscaler声明指出:“我们已撤销所有Salesloft Drift与Salesforce的集成,并轮换了其他API令牌,以防范进一步风险”(参考材料2)。

Zscaler及相关方的响应

事件曝光后,Zscaler迅速采取多项补救措施,包括撤销所有Drift集成访问权限、轮换API令牌、加强客户支持身份验证、开展第三方供应商风险评估。Salesloft与Salesforce已禁用受影响的集成,并委托Mandiant进行深入调查(参考材料4)。此外,Zscaler建议客户立即检查与Drift实例相关的所有第三方集成,撤销和轮换凭证,并监控异常活动,以降低潜在威胁。

警示与启示

此次事件凸显,即便是全球顶级网络安全公司,也难以完全规避第三方供应链攻击风险。GTIG分析显示,攻击者通过专业社会工程手法和OAuth令牌滥用,系统性窃取企业核心数据,这提醒企业、机构和政府用户:在高度依赖第三方SaaS平台和云服务的环境下,单靠技术防护不足以保障安全,必须同时实施纵深防御策略、零信任访问控制、定期审查集成权限、及时轮换凭证,并提高员工安全意识。Zscaler警告:“供应链攻击可能导致敏感数据大规模暴露,企业不能掉以轻心”(参考材料2)。

此次事件不仅揭示了第三方应用的潜在威胁,也警示全球企业:在数字化转型中,供应链安全、OAuth权限管理和纵深防御策略至关重要,缺一不可。

参考来源

Zscaler官方公告,2025年8月30日

Zscaler博客《Salesloft Drift供应链事件:关键细节和响应》,2025年8月30日

Google Threat Intelligence Group(GTIG)报告,2025年8月26日

Mandiant调查报告,2025年8月28日

声明:本文来自网空闲话plus,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。