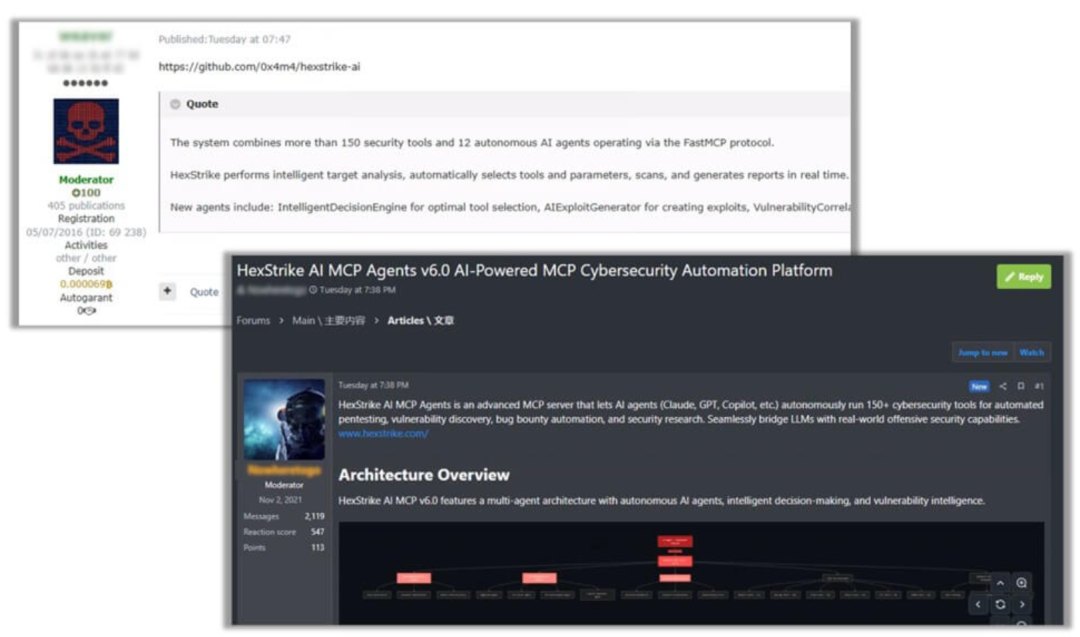

Check Point研究人员警告,黑客正滥用新型攻击性安全工具HexStrike AI,将其从原本用于红队测试和漏洞赏金的防御性工具转变为攻击引擎,以快速利用最新披露的安全漏洞。

HexStrike AI通过MCP Agents将大型语言模型(LLMs)与实际攻击性工具连接,协调150多种安全工具,能够将模糊的命令转化为精确的渗透测试、漏洞利用和数据泄露步骤。这个"协调大脑"能实时适应,自动化复杂的攻击工作流。

研究报告显示,该工具发布后数小时内,暗网就出现了威胁行为者讨论使用HexStrike AI攻击最新零日漏洞的帖子。"攻击者声称借助HexStrike-AI,可将原本需要数天时间的漏洞利用缩短至10分钟以内,"Check Point指出,"这些漏洞原本需要高级技能才能利用,现在门槛大幅降低。"

特别值得关注的是,在8月26日Citrix披露NetScaler ADC和Gateway的三个零日漏洞后,地下渠道迅速讨论如何应用该框架进行攻击。Citrix披露的漏洞包括CVE-2025-7775(已被利用的远程代码执行漏洞)、CVE-2025-7776(内存缺陷,高风险)和CVE-2025-8424(访问控制弱点)。

这种"双重用途"AI工具的出现,缩小了漏洞披露到大规模利用之间的时间差,实现了并行攻击的自动化,并减少了人力投入。过去需要数周准备的攻击现在可在几分钟内启动,并能通过自动重试提高成功率。

Check Point总结道:"HexStrike-AI是一个分水岭时刻。曾经只是概念性的架构——一个指挥AI代理的中央协调大脑——现在已成为实用工具,并已被应用于活跃的零日漏洞攻击。安全社区长期以来对AI协调与攻击性工具结合的警告不再是理论,而是已成为 operational reality,攻击者正迅速将其投入使用。"

资讯来源:securityaffairs

声明:本文来自看雪学苑,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。