漏洞概述 | |||

漏洞名称 | Flowise 任意文件读写漏洞 | ||

漏洞编号 | QVD-2025-38681,CVE-2025-61913 | ||

公开时间 | 2025-10-09 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 9.9 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:攻击者可以利用此漏洞读取和写入文件系统中任意路径的文件,可能导致远程代码执行,从而控制整个系统。 | |||

01 漏洞详情

影响组件

Flowise 是一个开源的、可视化的工具,用于构建自定义的大型语言模型(LLM)应用流程、聊天机器人和AI智能体。

漏洞描述

近日,奇安信CERT监测到官方修复Flowise 任意文件读写漏洞(CVE-2025-61913),Flowise 中的 WriteFileTool 和 ReadFileTool 组件未对文件路径访问进行限制,导致经过身份验证的攻击者可以利用此漏洞读取和写入文件系统中任意路径的文件,可能引发远程命令执行。目前该漏洞技术细节与PoC已在互联网上公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

利用条件

低权限用户。

02 影响范围

影响版本

Flowise < 3.0.8

其他受影响组件

无

03 复现情况

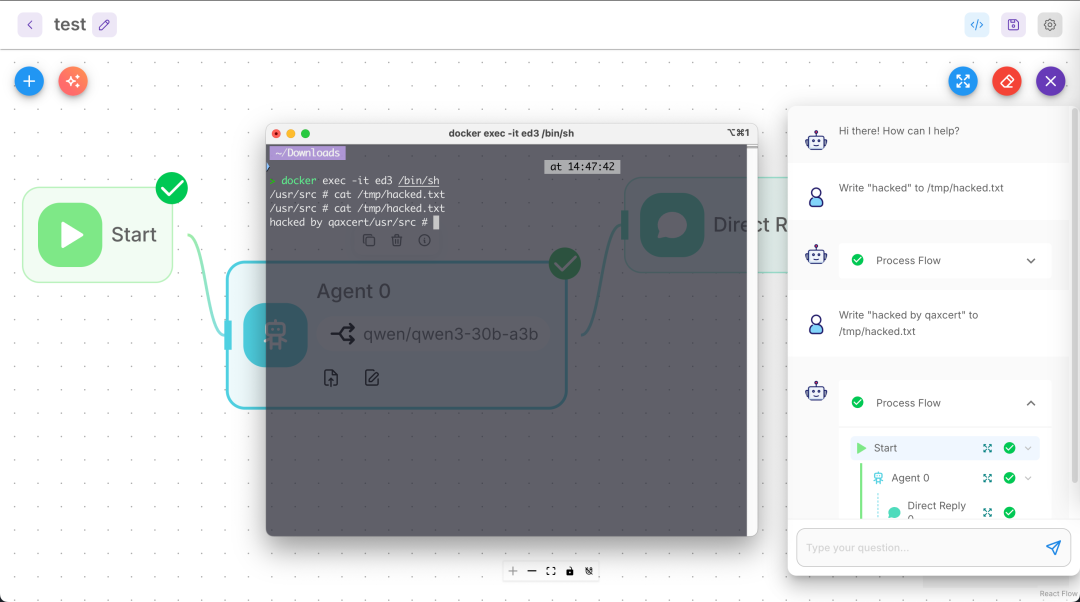

目前,奇安信威胁情报中心安全研究员已成功复现Flowise 任意文件读写漏洞(CVE-2025-61913),截图如下:

04 受影响资产情况

奇安信鹰图资产测绘平台数据显示,Flowise 任意文件读写漏洞(CVE-2025-61913)关联的国内风险资产总数为1873个,关联IP总数为557个。国内风险资产分布情况如下:

Flowise 任意文件读写漏洞(CVE-2025-61913)关联的全球风险资产总数为42789个,关联IP总数为13418个。全球风险资产分布情况如下:

05 处置建议

安全更新

目前官方已发布安全补丁,请及时更新至最新版本:

Flowise >= 3.0.8

下载地址:

https://github.com/FlowiseAI/Flowise

06 参考资料

[1]https://github.com/FlowiseAI/Flowise/security/advisories/GHSA-jv9m-vf54-chjj

[2]https://github.com/FlowiseAI/Flowise/security/advisories/GHSA-j44m-5v8f-gc9c

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。