作者简介

张萌

中国信息通信研究院技术与标准研究所高级工程师,量子信息网络产业联盟应用产业组副组长,主要从事量子信息领域的政策、产业、标准和前沿技术研究,以及分组传送、时频同步领域的技术研究、测试认证等相关工作。

史海超

中国信息通信研究院技术与标准研究所工程师,主要从事智慧能源、工业互联网、量子信息等领域的技术研究、标准研制、产业政策支撑等工作。

王敬

中国信息通信研究院技术与标准研究所工程师,主要从事量子信息领域技术研究、标准研制以及测试验证等相关工作。

赖俊森

中国信息通信研究院技术与标准研究所正高级工程师,博士,主要从事量子信息相关新技术研究、标准研制及测试验证等工作。

论文引用格式:

张萌, 史海超, 王敬, 等. 抗量子密码升级迁移关键问题研究[J]. 信息通信技术与政策, 2025, 51(7): 78-85.

抗量子密码升级迁移关键问题研究

张萌 史海超 王敬 赖俊森

(中国信息通信研究院技术与标准研究所,北京 100191)

摘要:随着量子计算技术的飞速发展,传统通信网络加密体系面临前所未有的挑战。量子计算机的强大计算能力能够轻易破解当前广泛使用的基于大整数分解和离散对数问题的公钥加密算法。为应对这一潜在威胁,抗量子密码技术应运而生。首先,深入探讨了通信网络中引入抗量子密码的策略与关键技术,分析了通信网络现有安全体系的架构与潜在漏洞,提出了渐进式的抗量子密码引入策略,包括过渡期内混合加密方案的实施;其次,重点研究了抗量子密码算法与通信协议的融合技术,并探索了抗量子密码在通信网络中的应用场景;最后,提出抗量子密码发展建议,为推动抗量子密码在实际通信网络中的应用提供了理论支持和实践指导。

关键词:抗量子密码;通信网络;升级迁移

0 引言

量子计算以量子比特为基本单元,利用量子叠加和干涉等原理实现并行计算,有望在解决计算复杂问题过程中提供指数级加速,是未来实现计算能力跨越式发展的重要方向之一。传统的公钥加密算法,如RSA(一种非对称加密算法,由其发明者Ron Rivest、Adi Shamir和Leonard Adleman名字首字母缩写而成)[1]、椭圆加密(Elliptic Curve Cryptography,ECC)[2-3],其安全性依赖于大数分解和椭圆曲线等数学难题,量子计算机利用肖尔(Shor)算法[4]和格罗弗(Grover)算法[5]能够实现对传统公钥密码的快速破解。这一技术变革对全球信息安全格局产生深远影响,尤其对长期存储的敏感数据构成“先存储,后破解”的追溯性风险。因此,通信网络引入抗量子密码(Post-Quantum Cryptography,PQC)技术,以抵御量子计算带来的潜在威胁。本研究旨在为通信网络的PQC升级提供系统化的理论框架和实践路径。通过深入分析现有安全体系、设计合理的引入策略,助力通信行业在量子计算时代保障信息安全,维持网络稳定运行,具有重要的理论价值和现实意义。

1 通信网络安全体系分析

目前,通信网络采用开放系统互联(Open System Interconnect,OSI)七层参考模型(包括物理层、数据链路层、网络层、传输层、会话层、表示层和应用层),模型每一层都承担特定的安全职责,协同构建整体安全防护体系。例如,物理层关注设备接入安全与链路保护;数据链路层负责媒体存取控制位址(Media Access Control Address,MAC)认证与链路加密;网络层实施互联网安全协议(Internet Protocol Security,IPSec)等安全机制;传输层则通过安全套接层(Secure Socket Layer,SSL)协议/安全传输层(Transport Layer Security,TLS)协议保障端到端通信安全;应用层涉及用户认证、数据加密等高级安全服务等。

1.1 加密技术及应用

传统意义上,密码学算法主要包括对称密码算法、非对称密码算法和杂凑算法等,这些算法各具特色,并在不同的应用场景中发挥着重要作用。

对称密码算法即私钥密码算法,通信双方用相同密钥加密/解密数据,高效性突出,常用于数据加密传输和存储,能保障数据机密性,且占用计算和网络资源少,但安全性依赖密钥保密性,密钥管理困难,尤其在分布式网络系统中受限。常见对称密码算法包括数据加密标准(Data Encryption Standard,DES)、三重数据加密算法(Triple Data Encryption Algorithm,TDEA)、高级加密标准(Advanced Encryption Standard,AES)等。

非对称密码算法即公钥密码算法(如RSA、ECC等),安全性基于特定数学问题复杂度,采用公钥加密、私钥解密,私钥无需共享,且密钥管理简便,可实现数字签名,验证信息完整性和来源,常用于生成对称会话密钥等。

杂凑算法通过哈希函数将任意长度数据转换为固定长度哈希值,广泛应用于密码存储与数据完整性校验,其核心功能是验证数据是否被篡改,具备不可逆性。

通过综合运用密码算法,可以构建出多种安全协议,旨在实现两方或多方参与者间的特定任务,同时确保数据的机密性、完整性与不可否认性。常见的安全协议有SSL/TLS、安全外壳(Secure Shell,SSH)以及公开密钥基础建设(Public Key Infrastructure,PKI)等,在维护数据安全和增强系统可靠性方面起着至关重要的作用,为信息安全领域提供了坚实的保障。

SSL/TLS协议是网络安全的基石,广泛应用于互联网上的安全通信,包括超文本传输安全协议(Hypertext Transfer Protocol Secure,HTTPS)、安全电子邮件、虚拟专用网络(Virtual Private Network,VPN)等多种服务。SSL由美国网景通信公司于1994年提出,早期版本因安全缺陷逐步淘汰,1999年被标准化为TLS。TLS分为两层,底层TLS记录协议用对称密码加密消息,上层TLS协议包含握手协议、密码规格变更协议、警告协议和应用数据协议。

SSH协议用于不安全网络上的安全远程登录等服务,基于“客户端-服务器”模型,提供加密、身份验证和消息完整性检查,几乎所有尤内克斯(UNIX)系统及其他平台均支持。其安全性关键在于公钥交换,通过非对称加密算法完成密钥共享,确保会话机密性和完整性。

PKI协议是由硬件、软件等组成的基础架构,旨在创造、管理数字证书,利用公钥密码算法提供安全服务,通过数字证书与证书颁发机构(Certificate Authority,CA)实现身份验证,用于电子商务等场景,其技术包括加密、数字签名等,需通过注册管理中心创建公钥与身份的链接关系。

1.2 量子计算对现有体系的威胁分析

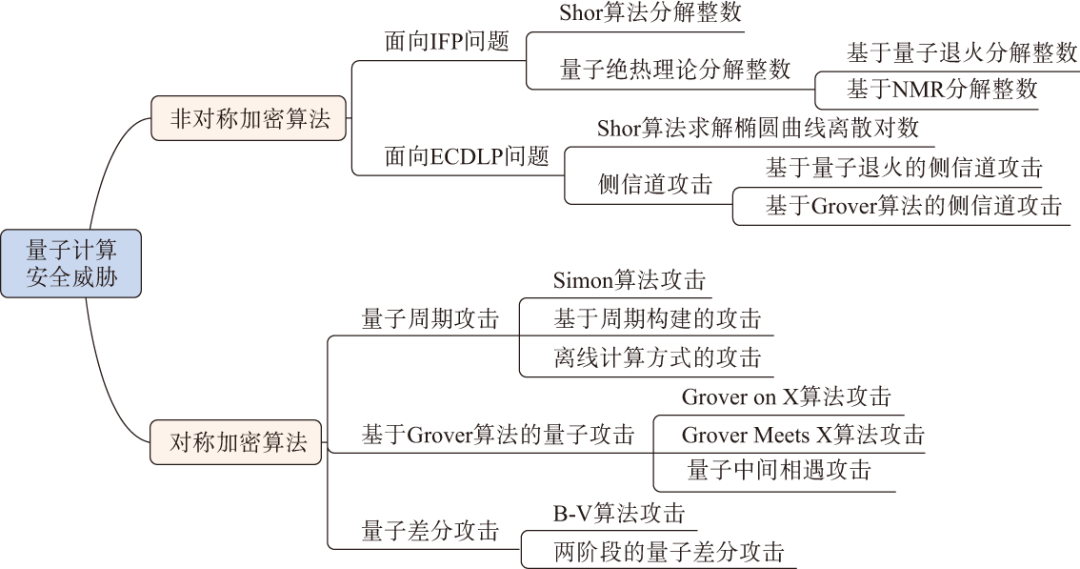

量子计算的快速发展对传统公钥密码体系构成威胁,尤其是RSA算法。Shor算法能够在量子计算机上高效解决大整数分解问题,直接威胁RSA算法的安全性。此外,量子计算还通过侧信道攻击对ECC算法构成威胁。相比之下,对称加密体制受量子计算影响较小,但增加密钥长度可增强其安全性。量子计算对传统加密体系的安全威胁如图1所示[6]。RSA算法安全性基于大整数分解问题,但1994年Shor算法的提出,可在量子计算机上高效解决该问题并具有指数级加速优势,严重威胁RSA安全[7]。目前,量子计算机尚未对大规模RSA密钥构成实质威胁,但随着技术的进步,威胁将持续加剧。此外,利用绝热量子计算进行RSA公钥破解也是方案之一,但存在局限性[8]。量子计算同样威胁ECC算法的安全性,可通过Shor算法或侧信道攻击实现[9]。在对称加密体制中,量子计算威胁较小,Grover算法虽能使对称密钥安全强度减半[10],但增加密钥长度可提升其安全性。总体而言,量子计算对非对称加密体制威胁大,可能彻底攻破其安全性,而对对称加密体制影响相对较小。尽管量子计算技术尚未成熟,但其潜在风险不容忽视,存在“先存储,后破解”的风险[11]。

图1 量子计算对传统加密体系的安全威胁

密码应用和密码供给受到量子计算威胁的影响范围不同,密码应用主要涉及业务系统的安全保护,在实体身份鉴别、数据传输安全、法律效力的电子签名/签章等方面构成安全威胁。而密码供给则涉及密码产品、服务和基础设施的支撑,量子计算对密码供给产业链的影响涵盖底层算法、密码协议、软硬件产品/组件、数据结构和接口规范,以及基础设施和密码服务的全部链条。

2 PQC发展态势

2.1 PQC主要技术路线

从传统意义来讲,可以将利用量子力学特性的量子密码学(Quantum Cryptography,QC)也视为PQC的一部分,因为它具备抵御量子攻击的特性。然而,从狭义角度来看,PQC专指那些能够在传统计算机上运行,并且能够抵御未来量子计算机攻击的数学加密技术,而本文中的PQC专指此狭义定义。

PQC算法研究目前主要技术路线为基于格的密码、基于编码的密码、基于多变量的密码、基于哈希函数的密码以及基于曲线同源的密码[12],每种技术路线各有特点,适用于不同的应用场景。

基于格的密码算法安全性高,密钥尺寸小,应用广泛,代表性算法如CRYSTALS-Kyber和CRYSTALS-Dilithium已被美国国家标准与技术研究院(National Institute of Standards and Technology,NIST)选为PQC标准。基于编码的密码算法利用纠错码理论中的困难问题构建加密算法,尽管公钥尺寸大,但加密速度快,代表性算法如McEliece密码。基于多变量的密码算法基于求解高次多变量方程组难题,签名速度快,但公钥尺寸大,适用于无需频繁进行公钥传输的应用场景,代表性算法如HFEv-类型的GeMSS签名体制和UOV类型的Rainbow签名算法。基于哈希函数的密码算法利用哈希函数的抗碰撞性构建加密算法,签名体积大,但理论安全性高,代表性算法如XMSS和SPHINCS+,其中SPHINCS+入选NIST PQC标准。基于曲线同源的密码算法利用椭圆曲线之间的同源关系构建加密算法,公钥和密文尺寸小,但运行效率低,代表性算法如SIKE算法。

这些技术路线各有优缺点,适用于不同的应用场景。在选择和应用PQC算法时,需要综合考虑安全性、效率、密钥尺寸和应用需求等因素。

2.2 PQC标准化进程

NIST于2009年发布 PQC综述,2012 年正式启动PQC算法标准项目。2016年,NIST面向全球启动了PQC算法征集工作。2022年7月,NIST完成了PQC算法的三轮淘汰制遴选,正式公布了直接进入美国国家标准制订流程的PQC算法,包括密钥封装算法Kyber(基于格),以及数字签名算法Dilithium(基于格)、Falcon(基于格)和Sphincs+(基于杂凑)。2024年8月13日,NIST正式发布了PQC标准。2025年3月11日,NIST宣布选择汉明准循环(Hamming Quasi-Cyclic,HQC)算法作为新的PQC算法进行标准化。HQC是一种基于纠错码的加密算法,作为密钥封装算法的替代方案,可以有效避免格基密码学中可能出现的潜在漏洞。NIST预计将在2026年初发布HQC算法的标准草案,并计划在2027年正式确定最终的标准。除了NIST,其他标准化组织,如互联网工程任务组(The Internet Engineering Task Force,IETF)、国际标准化组织(International Organization for Standardization,ISO)/国际电工委员会(International Electrotechnical Commission,IEC)、欧洲电信标准化协会(European Telecommunications Standards Institute,ETSI)、电气电子工程师学会(Institute of Electrical and Electronics Engineers,IEEE)等,也纷纷开展PQC与加密体系融合标准化研究。

2018年,我国国家密码管理局委托中国密码学会(Chinese Association for Cryptologic Research,CACR)进行密码算法征集。2025年2月,我国商用密码标准研究院发布公告称,为应对量子计算威胁,推动新一代商用密码算法标准制定,面向全球开展新一代公钥密码算法、密码杂凑算法、分组密码算法征集活动,遴选出优胜算法开展标准化工作。

2.3 PQC产业生态初具规模

PQC产业涉及新一代加密算法、安全协议、芯片等领域。近年来,随着量子计算威胁日趋严峻以及NIST标准的落地,越来越多的企业开始关注PQC领域,初创企业、传统加密企业和科技企业均积极布局以应对量子计算带来的安全挑战。

初创企业在PQC领域的布局以创新和灵活性为特点,能够快速适应新技术并开发出适应市场需求的解决方案。在技术创新与研发方面,初创企业专注于PQC的创新与应用,拥有较小的团队,能够快速响应技术变化,进行针对性的研发工作。在合作与联盟方面,初创企业通过与行业内外的其他企业建立合作关系,共同推动PQC技术的发展。在产品开发与市场适应方面,初创企业致力于开发易于集成的PQC软件,以满足不同行业和组织的特定需求。此外,一些初创企业通过贡献开源项目来推动PQC技术的发展。

传统加密企业在PQC领域的布局则基于其现有的加密技术和市场地位,通常在加密领域拥有深厚的技术积累和广泛的客户基础。在技术升级与转型方面,传统加密企业需要对其现有的加密技术进行升级,以适应PQC的要求。在标准制定与参与方面,传统加密企业积极参与PQC相关的标准研制工作,以确保其产品和服务能够符合未来的安全要求。在市场拓展与服务方面,传统加密企业通过拓展市场和服务范围来增强其在PQC领域的竞争力。在战略合作与并购方面,传统加密企业通过战略合作和并购来快速获得PQC相关的技术和市场资源。

科技公司在PQC领域的布局通常以大规模的资源投入和长远的战略规划为特点,它们在推动PQC技术发展和应用方面具有重要影响力。在联盟与合作方面,如美国IBM、谷歌、微软等联合成立PQC联盟,共同推动PQC技术的发展和应用。在产品开发与服务方面,科技公司通过开发PQC相关的产品和服务来巩固其市场地位,如IBM发布了量子安全路线图,并推出了Quantum Safe Explorer、Quantum Safe Advisor、Quantum Safe Remediator产品,帮助组织完成PQC过渡。在研究与创新方面,科技公司投入大量资源进行PQC相关的研究和创新,如谷歌在其Chrome浏览器中推出了量子混合密钥协商机制,使用X25519Kyber768算法保护HTTPS网页通信。在市场领导与教育方面,科技公司通过市场领导和教育活动来推动PQC技术的普及和应用,如苹果公司宣布对其iMessage平台进行升级,采用PQ3加密技术,结合了ECC和PQC技术。

PQC产业的未来发展趋势将呈现多元化和融合化的特点。随着量子计算技术的不断进步,PQC算法将逐渐成为信息安全领域的重要组成部分。首先,PQC技术将与现有的加密体系进行深度融合,形成更加安全可靠的加密解决方案。其次,轻量级PQC算法的研究将得到加强,以满足物联网等资源受限环境的需求;同时,PQC与量子密钥分发等技术的结合应用将得到进一步探索,以构建更加完善的量子安全通信网络。最后,随着PQC标准的逐步完善和推广,相关产业将迎来快速发展,推动信息安全技术的全面升级。

3 PQC引入策略

3.1 渐进式引入原则

鉴于通信网络规模庞大、设备多样且更新周期长,PQC的引入应遵循渐进式原则。首先,在新建网络和关键业务系统中优先部署PQC技术,确保新增部分具备量子安全防护能力;其次,对现有网络进行逐步升级改造,根据设备的使用年限和技术支持情况,分阶段替换易受量子攻击的加密组件,降低一次性大规模升级的风险和成本。

3.2 混合加密过渡方案

混合加密是实现平滑过渡的有效手段,即在通信协议的加密过程中,同时采用传统加密算法和PQC算法。例如,在TLS握手阶段,使用传统算法完成初始密钥交换,再通过PQC对协商后的密钥进行二次加密封装。这样既能利用传统算法的成熟性和高效性,又能借助PQC算法增强安全性。混合加密方案可根据实际情况灵活调整两者的组合方式,确保在不显著增加通信开销的前提下,有效抵御量子计算攻击。

3.3 密码敏捷性设计

密码敏捷性是指系统能够快速适应密码算法的变更。在通信网络的软硬件设计中,应充分考虑密码敏捷性。软件方面,加密库和安全协议应支持动态加载和更新加密算法,方便在发现现有算法漏洞或出现更优算法时及时替换。硬件方面,安全芯片和加密设备应具备可重构性,通过固件升级等方式支持新算法的部署。这种设计使得通信网络能够灵活应对量子计算技术发展带来的不确定性,及时调整加密策略,保障长期安全稳定运行。

4 基于PQC的量子安全混合密钥交换方法

基于PQC的量子安全混合密钥交换方法是一种融合传统密钥交换算法与PQC密钥封装机制(Key Encapsulation Mechanism,KEM)的新型加密技术,旨在提升通信网络的抗量子攻击能力,保障数据的机密性与完整性。基于PQC的量子安全混合密钥交换可以通过拼接混合和级联混合两种方案实现。

4.1 拼接混合密钥交换方案

拼接混合密钥交换方案是指在单个消息中交换多个公钥和响应值数据,包括经典的密钥交换和PQC密钥封装信息,其协议基本交互流程为:发起方基于传统密钥交换机制生成公钥Pk1 和私钥Sk1,基于PQC算法生成公钥Pk2和私钥Sk2,将公钥Pk1和Pk2组成消息M1发送给响应方;响应方基于传统密钥交换机制生成共享密钥K1和响应值R1,基于PQC KEM算法生成共享密钥K2和密文C,将响应值R1和密文C组成响应消息M2发送给发起方;发起方收到M2后,基于传统密钥交换机制和PQC算法分别生成共享密钥K1和K2;双方使用相同的密钥派生函数(Key Derivation Function,KDF)生成最终的会话密钥K。

该方案不会增加通信双方的信息交互次数,但会增加每次传输的数据量。M1中包含通信双方密钥协商的完整信息,M2中包含密钥协商所需的响应方数据和密文信息。

4.2 级联混合密钥交换方案

级联混合密钥交换方案是指在现有密钥交换机制完成后,再进行基于PQC算法的密钥封装过程,其协议基本交互流程为:发起方基于传统密钥交换机制生成公钥 Pk1和私钥Sk1,将公钥Pk1发送给响应方;响应方根据Pk1生成共享密钥K1和响应值R,并将R发送给发起方;发起方基于传统密钥交换机制生成共享密钥K1;发起方基于PQC算法生成公钥Pk2和私钥Sk2,将公钥Pk2发送给响应方;响应方根据Pk2生成共享密钥K2,并将响应值C发送给发起方;发起方基于PQC算法生成共享密钥K2;发起方和响应方使用相同的KDF函数生成最终的会话密钥K。

该方案不会增加原始密钥交换每次传输的数据量,但会在原始通信次数的基础上增加通信次数。

4.3 PQC算法与传统通信安全协议的融合方案

4.3.1 PQC算法与TLS协议融合方案

TLS协议是一种广泛采用的安全性协议,TLS1.3提供椭圆曲线密钥交换模式(Elliptic Curve Diffie-Hellman Ephemeral,ECDHE)和预共享密钥模式(Pre-Shared Key,PSK)。TLS1.3的握手流程包括客户端和服务器之间的信息交换,以协商加密套件、验证身份并生成会话密钥。

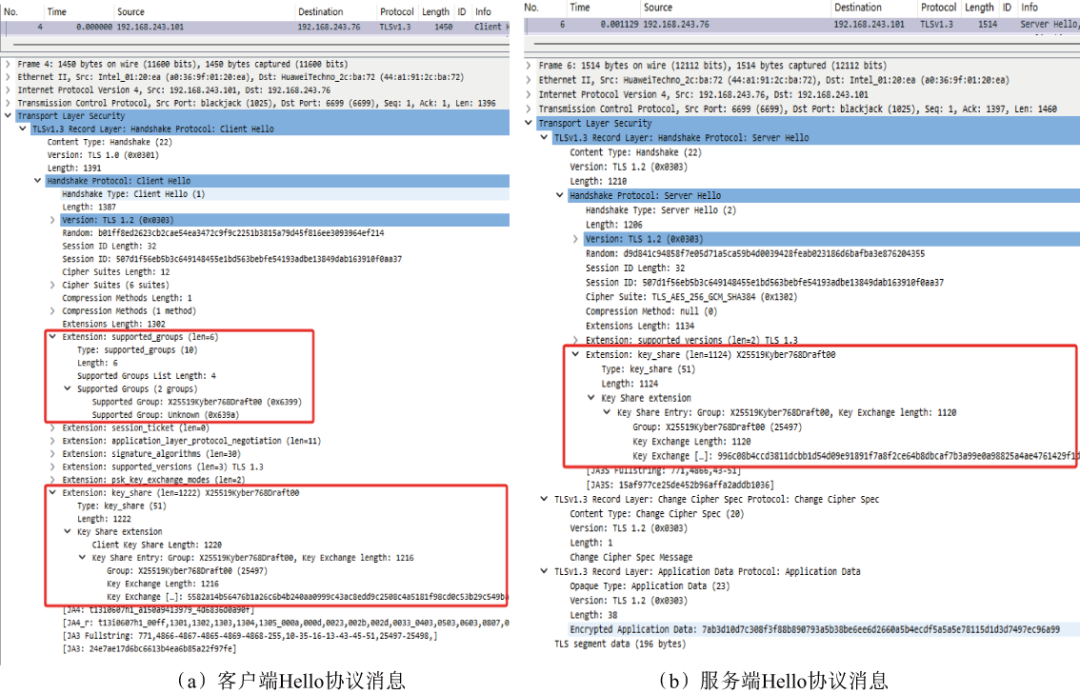

在TLS1.3的握手流程基础上,扩展支持基于PQC的混合密钥交换机制。客户端在 ClientHello消息的support_group字段中增加量子安全混合密钥交换密码组,如X25519Kyber768;同时,在KeyExchange字段包含选择的密钥协商算法所需的密钥。假设Key Share Entry字段中选择了X25519Kyber768混合密钥协商算法,那么KeyExchange字段中包含X25519算法的共享密钥参数和Kyber768算法的公钥信息,两部分数据根据密码组的顺序进行串联,具体见图2(a)。服务端在收到ClientHello消息后,回复ServerHello信息。在ServerHello信息中的扩展字段key_share中Key Share Entry字段选择密钥协商算法X25519Kyber768,KeyExchange字段中包含X25519算法的共享密钥参数和Kyber768基于公钥加密生成的密文,两部分数据根据密码组的顺序进行串联,具体见图2(b)。双方基于混合密钥交换方式协商出两个共享密钥,并进行拼接处理生成最终的会话密钥。

图2 TLSv1.3握手协议报文

4.3.2 PQC算法与IPSec协议融合方案

IPSec协议用于在IP层提供数据加密和身份认证服务,保障网络层通信安全。将PQC技术应用于IPSec协议,主要涉及以下3方面。

一是在互联网密钥交换(Internet Key Exchange,IKE)协议中引入抗量子KEM算法,用于协商和建立安全联盟(Security Association,SA)所需的密钥。在IKE的交换过程中,双方使用抗量子KEM算法生成和传输密钥封装数据,确保密钥协商过程的量子安全性。

二是更新IPSec的加密和认证变换集,支持PQC算法和基于PQC的认证算法。例如,使用基于格的加密算法对传输的数据进行加密,使用基于哈希的MAC算法进行数据完整性验证和身份认证。

三是对IPSec的配置和管理进行相应调整,确保设备正确支持PQC算法,并能够与其他设备实现互操作,包括更新安全策略配置、密钥管理策略以及设备间的兼容性测试等。

PQC与IPSec协议的融合能够提升网络层通信的量子安全防护能力,保护数据在传输过程中的机密性和完整性,同时对抗潜在的量子计算威胁。

5 PQC升级迁移面临的问题

PQC升级迁移是应对量子计算威胁、保障信息安全的关键举措,但在技术标准、性能、安全、实施、行业协同等方面面临着诸多问题。

一是性能优化问题。PQC算法通常具有较大的密钥长度和计算开销,与传统密码算法相比,在性能方面存在一定的劣势。升级迁移需要在保证安全性的同时,优化性能,降低延迟和带宽占用,以满足通信网络的实时性和高效性要求。

二是标准化和互操作性问题。目前,NIST虽然已标准化部分PQC算法,但一些细节仍可能调整,且其他相关协议标准(如TLS等)的PQC标准化进程仍在进行中,这使得通信网络在升级迁移时缺乏稳定、统一的标准指导,增加了技术选型的难度和风险。同时,通信网络中存在大量基于传统密码学的设备和系统,PQC算法与现有系统的兼容性问题突出。例如,PQC算法的密文、密钥长度等与传统算法不同,可能导致现有协议无法直接识别和处理,影响通信的正常进行。

三是密钥管理问题。升级迁移过程中的混合密钥交换方案涉及到传统密码算法和PQC算法的密钥管理,包括密钥的生成、分发、存储、更新和撤销等环节。如何建立完善的密钥管理体系,确保密钥的安全性和有效性,是实现量子安全通信网络的关键挑战之一。

四是升级迁移实施问题。通信网络中的众多设备(如基站、路由器、交换机等)都需要进行硬件或软件的升级才能支持PQC算法。硬件升级可能涉及到设备的更换或改造,成本较高;而软件升级也需要投入大量的人力、物力进行研发、测试和部署,并且还可能面临兼容性问题和系统稳定性风险。此外,不同的通信网络规模、架构和业务需求不同,制订适合的PQC升级迁移策略和计划难度较大。需要全面评估网络中的各种设备、系统和协议,确定迁移的优先级、顺序和具体实施方案,同时还要考虑到业务连续性,尽量减少对现有业务的影响。

五是行业协同与生态建设问题。通信网络涉及多个行业和领域(如电信运营商、设备制造商、互联网企业、金融机构等),各行业的利益诉求和技术特点不同,在PQC升级迁移过程中需要跨行业的紧密合作和协同推进,但不同行业之间的协调和沟通成本较高,难以形成统一的行动方案和时间表。同时,PQC的产业生态尚处于发展阶段,从算法研究、芯片制造、软件开发到应用服务等产业链各环节还不够成熟和完善,缺乏完善的产业配套和支持体系,这也在一定程度上制约了通信网络PQC升级迁移的进程。

6 结束语

PQC在通信网络中的应用仍处于发展初期,面临诸多技术、标准和产业方面的挑战。未来,PQC研究方向将集中在以下4个方面:一是持续优化PQC算法的性能,降低其计算复杂度和资源消耗,提高加密解密速度和系统响应效率,以满足高速通信网络的需求。二是加强PQC与其他新兴技术(如量子密钥分发、零信任架构等)的融合研究,构建更加全面、鲁棒性好的通信网络安全体系,实现多层防御和协同安全防护。三是进一步完善PQC标准体系,加快标准的研制和推广,促进产业界的广泛采纳和应用;加强国际交流与合作,推动全球范围内通信网络的量子安全升级,共同应对量子计算时代的信息安全挑战。四是关注量子计算技术的最新进展,及时调整和改进PQC的研发和应用策略,确保通信网络安全防护能力始终领先于量子计算攻击的威胁。总之,通信网络PQC升级迁移是一个复杂而紧迫的任务,需要学术界、产业界和政策制定者共同努力,通过持续的研究与创新,推动PQC技术在通信网络中的广泛应用,保障未来量子计算时代的信息安全与通信稳定。

Research on key issues of post-quantum cryptography upgrade and migration

ZHANG Meng, SHI Haichao, WANG Jing, LAI Junsen

(Technology and Standards Research Institute, China Academy of Information and Communications Technology, Beijing 100191, China)

Abstract: As the quantum computing technology advances rapidly, the traditional communication network encryption system faces unprecedented challenges. The immense power of quantum computers can easily break widely-used public-key encryption algorithms based on large integer factorization and discrete logarithm problems. To counter this threat, the post-quantum cryptography (PQC) technology has emerged. This article firstly explores strategies and key technologies for introducing PQC into communication networks. It analyzes the architecture and potential vulnerabilities of current security systems in these networks and proposes a phased PQC implementation strategy, including hybrid encryption during the transition. Then, it studies the fusion of PQC algorithms with communication protocols, and explores PQC application scenarios in communication networks. Finally, it offers suggestions for PQC development. This provides theoretical and practical guidance for applying PQC in real-world communication networks.

Keywords: PQC; communication network; upgrade and migration

本文刊于《信息通信技术与政策》2025年 第7期

公众号封面由AI生成

声明:本文来自信息通信技术与政策,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。