漏洞概述 | |||

漏洞名称 | Windows Vim 路径劫持漏洞 | ||

漏洞编号 | QVD-2025-46206,CVE-2025-66476 | ||

公开时间 | 2025-12-03 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 7.8 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 未公开 | 技术细节状态 | 未公开 |

危害描述:当用户在 Vim 执行:grep等命令时触发恶意代码,实现远程命令执行。 | |||

01 漏洞详情

影响组件

Vim 是从 vi 发展出来的一个文本编辑器。其代码补完、编译及错误跳转等方便编程的功能特别丰富,在程序员中被广泛使用。

漏洞描述

近日,奇安信CERT监测到官方修复Windows Vim 路径劫持漏洞(CVE-2025-66476),该漏洞源于Windows 版本的Vim存在不受控制的搜索路径,攻击者可通过在项目中放置伪装的可执行文件(如findstr.bat),当用户在 Vim 执行:grep等命令时触发恶意代码,实现远程命令执行。目前该漏洞POC已公开,建议客户尽快做好自查及防护。

02 影响范围

影响版本

Windows Vim < v9.1.1947

其他受影响组件

无

03 复现情况

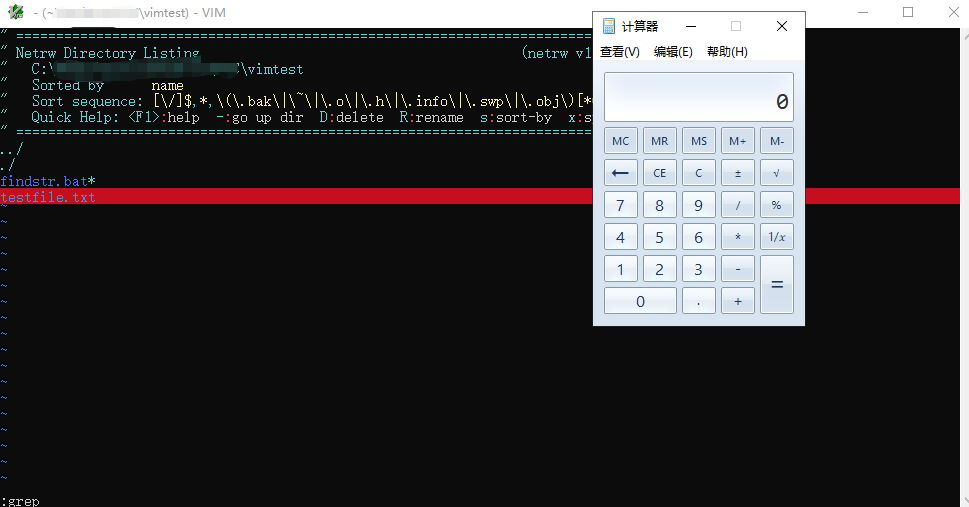

目前,奇安信威胁情报中心安全研究员已成功复现Windows Vim 路径劫持漏洞(CVE-2025-66476),截图如下:

04 处置建议

安全更新

目前官方已有可更新版本,建议受影响用户升级至最新版本:

Windows Vim >= v9.1.1947

下载地址:

https://www.vim.org/download.php

05 参考资料

[1]https://github.com/vim/vim/security/advisories/GHSA-g77q-xrww-p834

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。