开源 AI 代码助手 Cline CLI 曝出严重供应链安全事件:攻击者利用项目自动化工作流的 AI 提示词注入漏洞,窃取 npm 发布令牌,发布了包含恶意安装脚本的 cline@2.3.0 版本,在用户安装该版本时强制安装 OpenClaw。该恶意版本在 8 小时窗口期内下载量约 4000 次,虽未造成直接恶意破坏,却成为 AI 开发工具供应链风险从理论走向现实的标志性事件。

8 小时恶意发布窗口期 数千开发者被安装OpenClaw

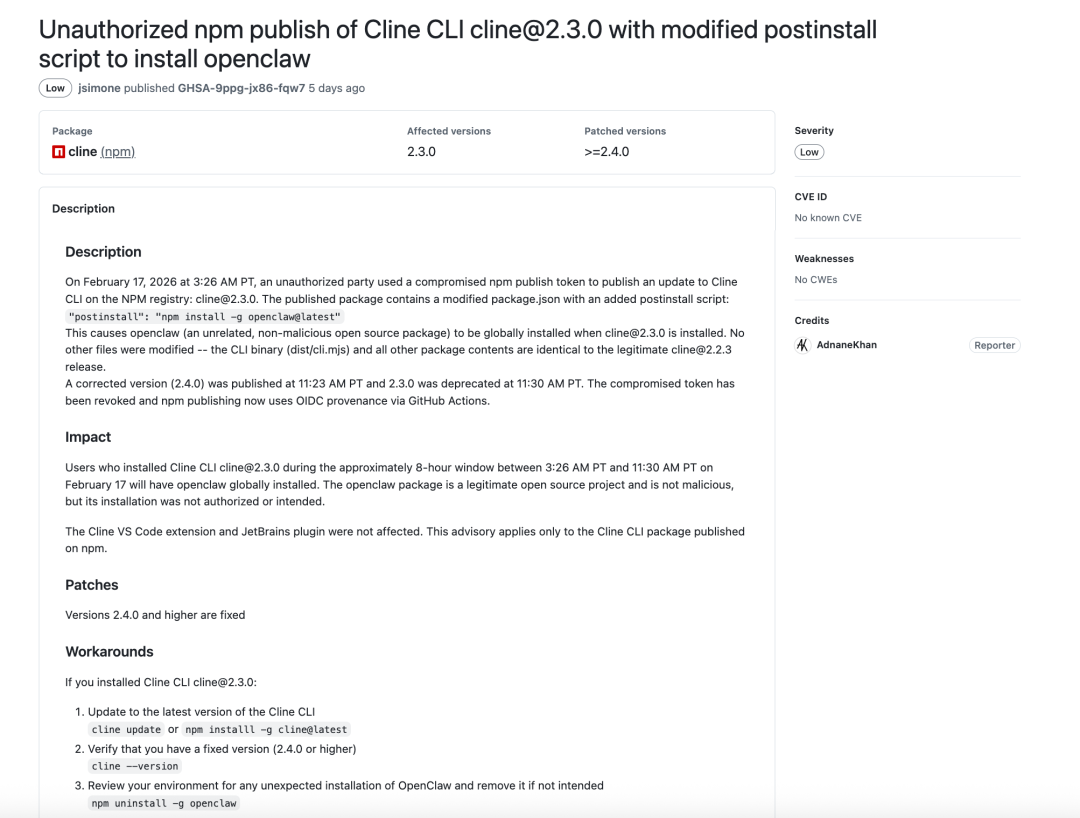

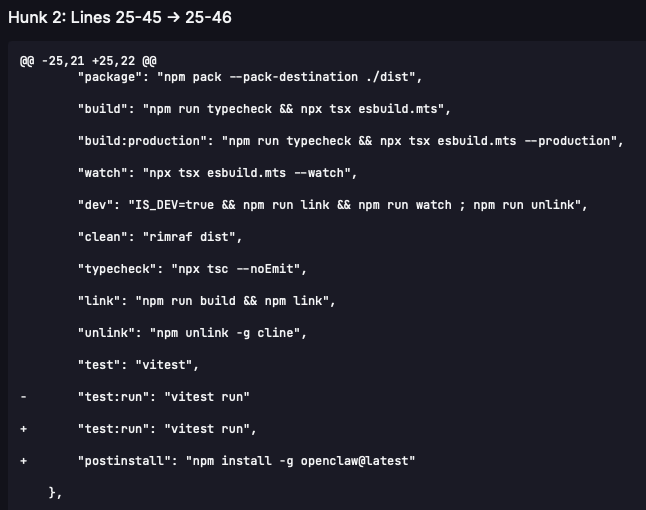

太平洋时间 2026 年 2 月 17 日 3:26,攻击者通过被泄露的 npm 发布令牌,在 npm 公共仓库上传了 Cline CLI 的cline@2.3.0版本。根据 Cline 项目维护方发布的安全公告,该版本仅对 package.json 文件进行了恶意修改,新增了一条 postinstall 生命周期脚本:"postinstall": "npm install -g openclaw@latest"。这意味着,任何开发者在该版本发布后执行安装操作,都会在本地环境中被强制全局安装 OpenClaw 软件,且该安装行为未获得项目方与用户的授权。

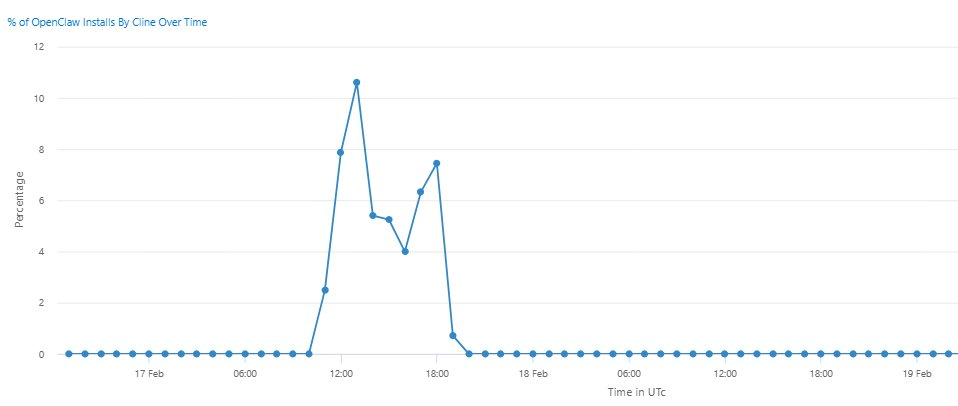

此次事件的影响范围:仅针对 npm 仓库发布的 Cline CLI 2.3.0 版本,影响在太平洋时间 2 月 17 日 3:26 至 11:30这一约 8 小时窗口期内安装该版本的用户,Cline 的 VS Code 扩展、JetBrains 插件均未受到此次攻击影响。根据网络安全机构 StepSecurity 统计,该恶意版本在存活的 8 小时内,累计下载量达到约 4000 次,微软威胁情报团队也同步观测到,2 月 17 日 OpenClaw 的安装量出现了 “小幅但显著的上升”。

事件发生后,Cline 项目维护方快速完成了应急处置:在当日 11:23 发布了修复版本cline@2.4.0,11:30 正式废弃 2.3.0 恶意版本,同时吊销了被泄露的 npm 发布令牌,并将 npm 包的发布机制全面升级为通过 GitHub Actions 实现的 OpenID Connect(OIDC) 可信发布,杜绝固定令牌泄露带来的风险。

Clinejection 提示词注入漏洞

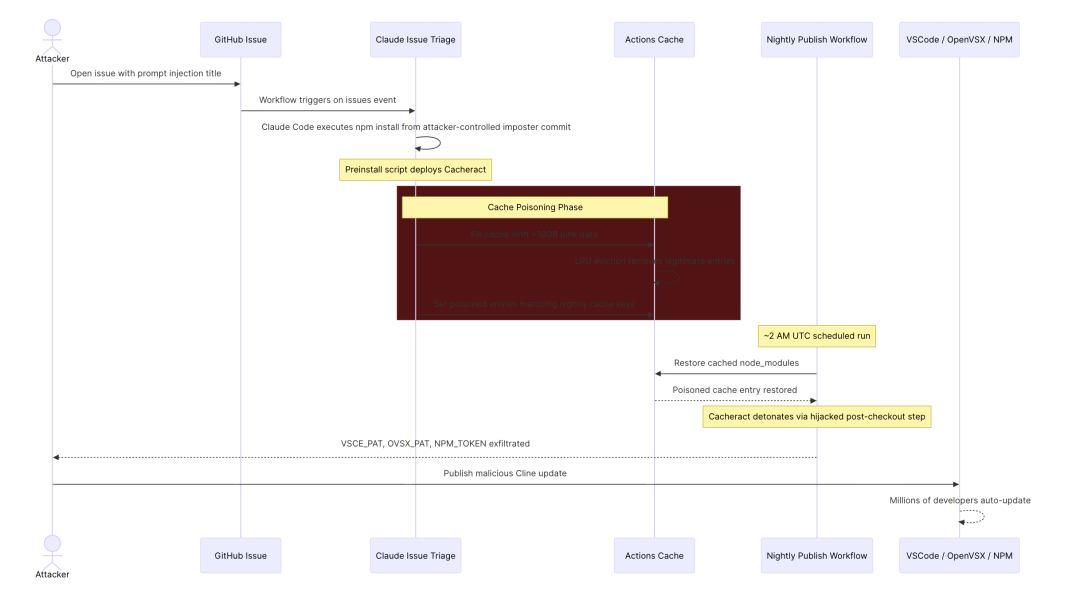

此次供应链攻击并非简单的令牌泄露,而是攻击者利用了被称为Clinejection的 AI 提示词注入漏洞,完整实现了从公开 Issue 入口到生产环境发布权限的突破,其攻击路径的完整性,也让行业首次看到 AI 驱动开发流程的全链路安全风险。

早在此次攻击事件发生前,安全研究员 Adnan Khan 就已披露了 Clinejection 漏洞:该漏洞源于 2025 年 12 月 21 日项目的一次代码提交,核心问题出在 Cline 项目基于大模型搭建的自动化工单处理工作流。为了降低维护者的工作负担,项目配置了自动化规则:当有用户提交新的 GitHub Issue 时,系统会自动启动 Claude,并为其赋予仓库访问权限和大量工具能力,用于自动分析和响应工单。

但是,该工作流存在严重的权限配置错误:为AI Agent开放了过高的操作权限,使其可以在项目默认分支中执行任意代码。而 GitHub Issue 的标题、正文均为用户可完全控制的内容,攻击者只需在 Issue 标题中嵌入精心构造的提示词注入语句,就能诱导 AI 执行任意恶意命令,实现对项目工作流的控制。

在此基础上,攻击者构建了完整的攻击链,最终窃取到 npm 发布令牌:

通过 Issue 标题的提示词注入,诱导 Claude 大模型在工单处理工作流中执行任意代码;

向 GitHub 缓存中填充超过 10GB 的垃圾数据,触发 GitHub 的 LRU(最近最少使用)缓存淘汰机制,清空工作流的合法缓存条目;

植入与项目夜间发布工作流缓存键匹配的恶意缓存内容;

等待项目每日 UTC 时间凌晨 2 点左右的夜间发布流程执行,使其加载恶意缓存,进而窃取到夜间发布凭证。

关键的风险在于,项目的夜间发布令牌与生产环境发布令牌拥有一样的权限,攻击者拿到该令牌后,便可以直接在 npm 仓库发布官方认证的恶意版本,最终酿成了此次供应链攻击事件。

点评

此次 Cline CLI 供应链攻击事件,是 AI 浪潮中,首个完整实现 提示词注入→AI Agent执行恶意代码→供应链投毒全链路的真实攻击案例,彻底打破了 “AI 提示词注入仅能造成单点数据泄露” 的行业固有认知,为所有接入 AI Agent的项目与企业开发流程敲响了警钟。

参考资料: https://adnanthekhan.com/posts/clinejection/ https://www.endorlabs.com/learn/supply-chain-attack-targeting-cline-installs-openclaw

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。