摘要

近日,Elastic 在其查询语言 ES|QL 中正式推出了 COMPLETION 指令,将大模型的分析能力直接无缝嵌入威胁检测的查询管道。Elastic 此次的更新,使得SOC工程师无需依赖外部AI 研判工具,即可在单次查询中完成告警分流。不仅确立了大模型即研判(LLM-as-a-judge)的新范式,更削减了海量误报带来的告警疲劳,更提升了真实攻击链的识别效率,降低了安全运营的漏报焦虑。

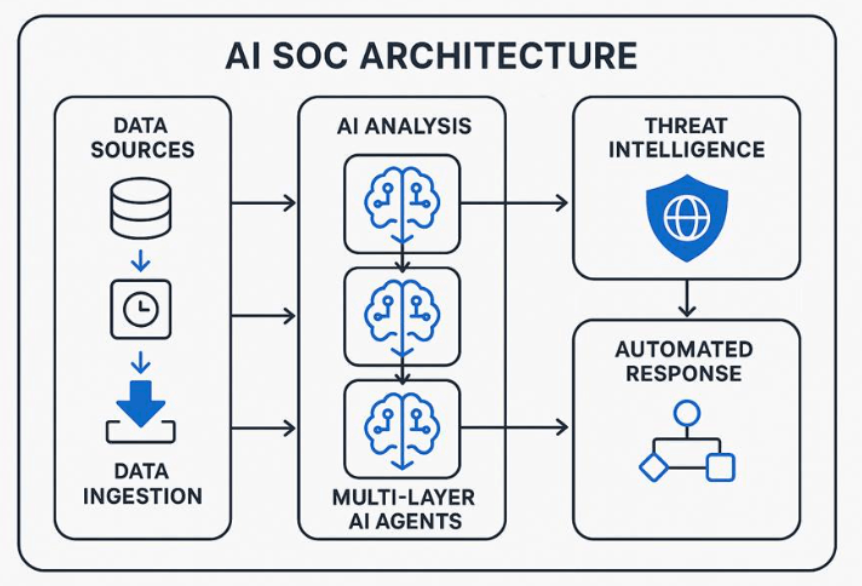

传统SOC与AI SOC

在当今的网络安全行业中,行为检测已经大范围取代了传统的静态规则匹配。然而,行为本身是极度依赖上下文的。同样是“下载文件、执行脚本、枚举网络”等操作,它可能是APT,也可能仅仅是运维人员在使用自动化脚本进行日常的系统部署。

传统规则难以区分这种上下文,导致了海量的误报和‘告警疲劳’。为了解决这一问题,AI SOC应运而生。但目前市场上的 AI SOC 大多采用外挂架构:SIEM 产生海量告警,通过SYSLOG发送给外部的大模型或 AI Agent,等待其返回研判结果。

ES|QL COMPLETION:让大模型直接查询与分析

随着ES|QL COMPLETION命令的引入,在检测逻辑中添加分析能力不再需要跳出规则之外。SOC分析师现在可以将大模型的理解和判断能力作为数据聚合、过滤和字段操作的一部分,直接内联到查询管道中执行。

在使用上,语法非常直观:

| COMPLETION result_field = prompt_field WITH { "inference_id": ".gp-llm-v2-completion" }它接收一个包含提示词的字符串字段,并将大模型的响应结果返回到一个新字段中。结合 ES|QL 的字符串处理能力,工程师可以完全在一个查询内构建极其复杂的告警分类逻辑。

目前,该功能不仅支持 Elastic Cloud 部署中内置的推理模型,还支持通过连接器调用 Azure OpenAI、Amazon Bedrock 和 Google Vertex 等外部大模型。

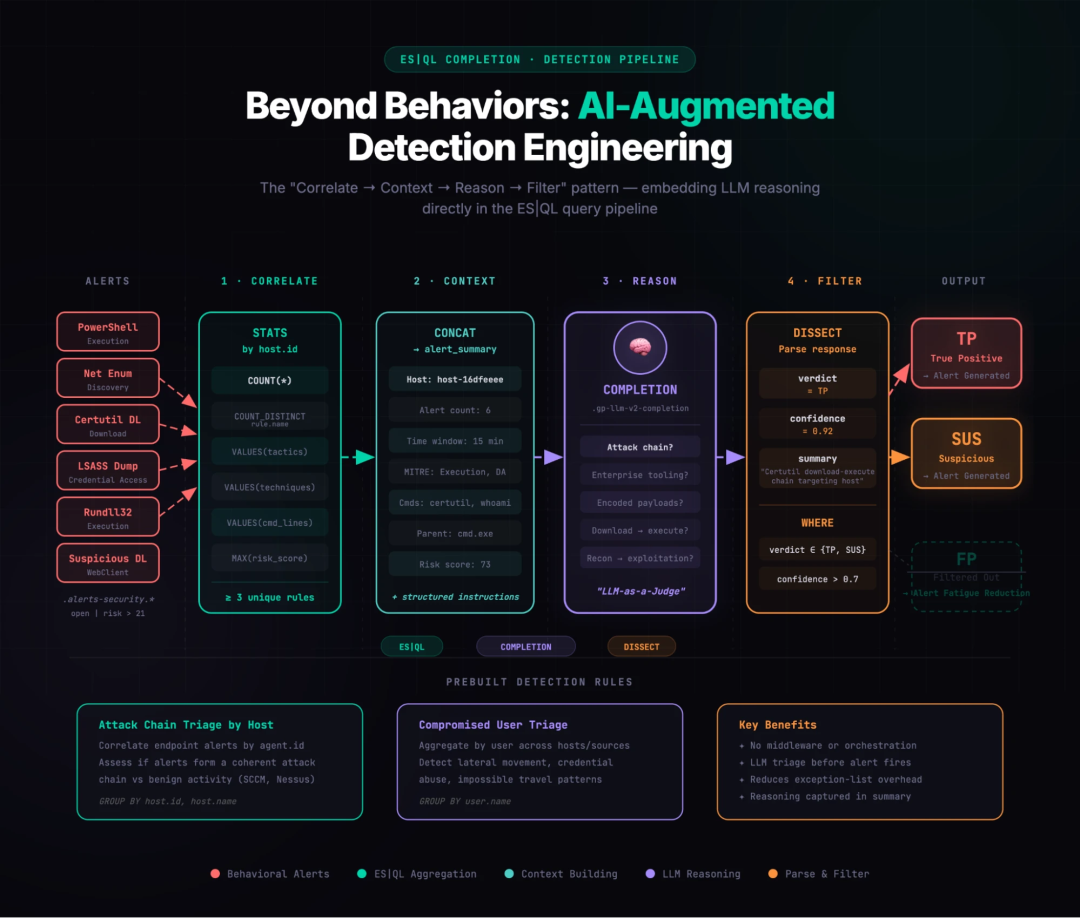

大模型即研判

Elastic 借助 ES|QL,将‘大模型即研判’的理念落地为一套标准化的威胁检测工作流:

查询与初步过滤告警(Query and Filter Alerts): 首先,从安全告警索引中查询状态为“open(未解决)”且带有进程上下文的告警。同时通过风险评分(如 risk_score > 21)进行初步拦截,只把有价值的数据放进漏斗。

按主机/实体聚合(Aggregate by Host): 将告警按主机或代理进行分组统计。利用 stats 命令收集触发的规则名称、MITRE 战术与技术、具体的命令行、文件路径等信息,并强制筛选出至少触发了 3 个独立规则的主机,以此锁定潜在的“攻击链”模式。

构建上下文(Context): 将提取出的关键字段(如命令行、父进程、注册表、DNS查询等)拼接成结构化的摘要。这为大模型提供了进行推理所需的“线索”。

大模型分析(LLM Analysis): 使用

COMPLETION指令获取大模型的判断。在提示词中,明确要求大模型不被简单的伪装词(如 test, admin)迷惑,并强制其输出结构化数据(如verdict=<结论> confidence=<得分> summary=<摘要>)。过滤与解析(Parse and Filter): 利用

DISSECT命令解析大模型的输出,提取出判定结论和置信度得分。最终,仅将置信度高且被大模型判定为真实的威胁(TP)或可疑(SUSPICIOUS)的结果生成最终的严重告警。

成本控制: 默认情况下,

COMPLETION指令在执行查询前将其限制为最多处理 100 行。这种预执行限制确保由大模型驱动的分类在企业环境中既具有可扩展性,又具备成本效益。

实战表现

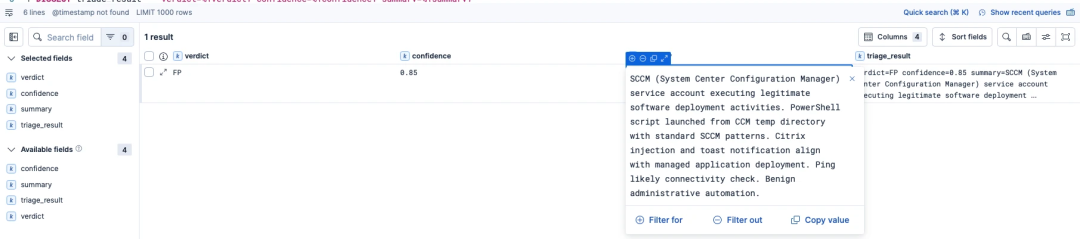

大模型在处理结构化输入并给出判定时,展现出了对企业 IT 环境和攻击手法的理解:

精准识别误报: 当一台主机在 30 分钟内触发了 5 个告警(涉及 PowerShell 绕过执行),大模型通过分析父进程

CcmExec.exe和Ctx64Injector64.exe,准确识别出这是合法的 SCCM 微软系统中心配置管理和 Citrix 客户端的正常企业级活动,从而抑制了告警。

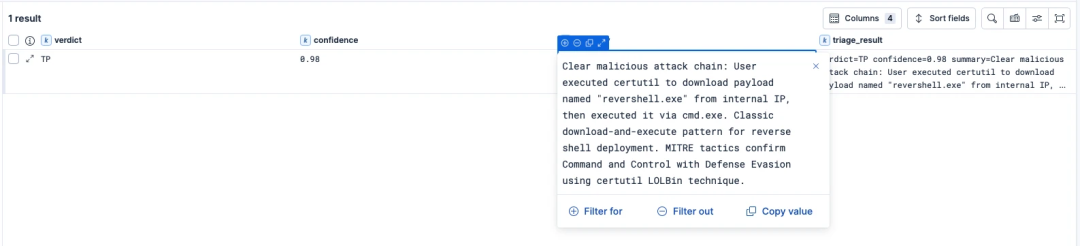

揪出真实攻击: 当主机接连触发“网络发现”、“可疑下载”和“命令执行”告警时,大模型敏锐地捕捉到了利用

certutil.exe -urlcache从内网异常 IP 下载revershell.exe并执行的完整链条。大模型识别出这是典型的“侦察-下载-执行”攻击链路,迅速给出高置信度的恶意判定。

除了主机维度的攻击链,这套逻辑同样适用于用户维度的失陷检测。通过跨主机聚合同一用户的操作,大模型可以轻易分辨出究竟是合法的跨服运维,还是攻击者窃取凭证后的横向移动。detection-rules仓库也给出了一些基于LLM的规则样例。

点评

Elastic 此次将大模型能力直接下沉到数据查询层,无疑是安全运营领域的一次“生产力跃升”。把大模型当作“一个函数”来调用,消除了在不同产品间跳转的延迟,将安全分析师从无穷无尽的“消除误报”泥潭中拉出来,让他们把宝贵的精力投入到真正的威胁狩猎中去。

如果你正准备采购一款单纯以“告警降噪”为卖点的外挂 AI SOC 产品,不妨先看看现有的底层大数据引擎(如 Elastic)是否已经原生具备了这些能力,避免重复投资。

参考资料:

https://www.elastic.co/docs/reference/query-languages/esql/commands/completion

https://www.elastic.co/security-labs/beyond-behaviors-ai-augmented-detection-engineering-with-esql-completion

https://github.com/elastic/detection-rules/blob/main/rules/cross-platform/multiple_alerts_llm_compromised_user_triage.toml

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。