一、事件背景

据绿盟科技伏影实验室全球威胁狩猎系统监测数据显示,自2026年1月伊朗国内冲突爆发及随后的美伊核问题紧张升级以来,伊朗持续遭受DDoS攻击。攻击手段呈现多样化特征,既包括基于僵尸网络攻击,也包括反射放大攻击,伊朗国内共有259个IP地址受到攻击,包括15个国家单位、4个国家新闻单位、4个国家网络基础设施及12个其他机构网站等。文章撰写期间,冲突爆发,美以均对伊朗采取军事行动。随后,伊朗实施网络管控措施。这是由于前期伊朗持续遭受DDoS攻击,谈判破裂后,伊朗恐惧冲突期间遭受网络攻击,所以其关闭网络。

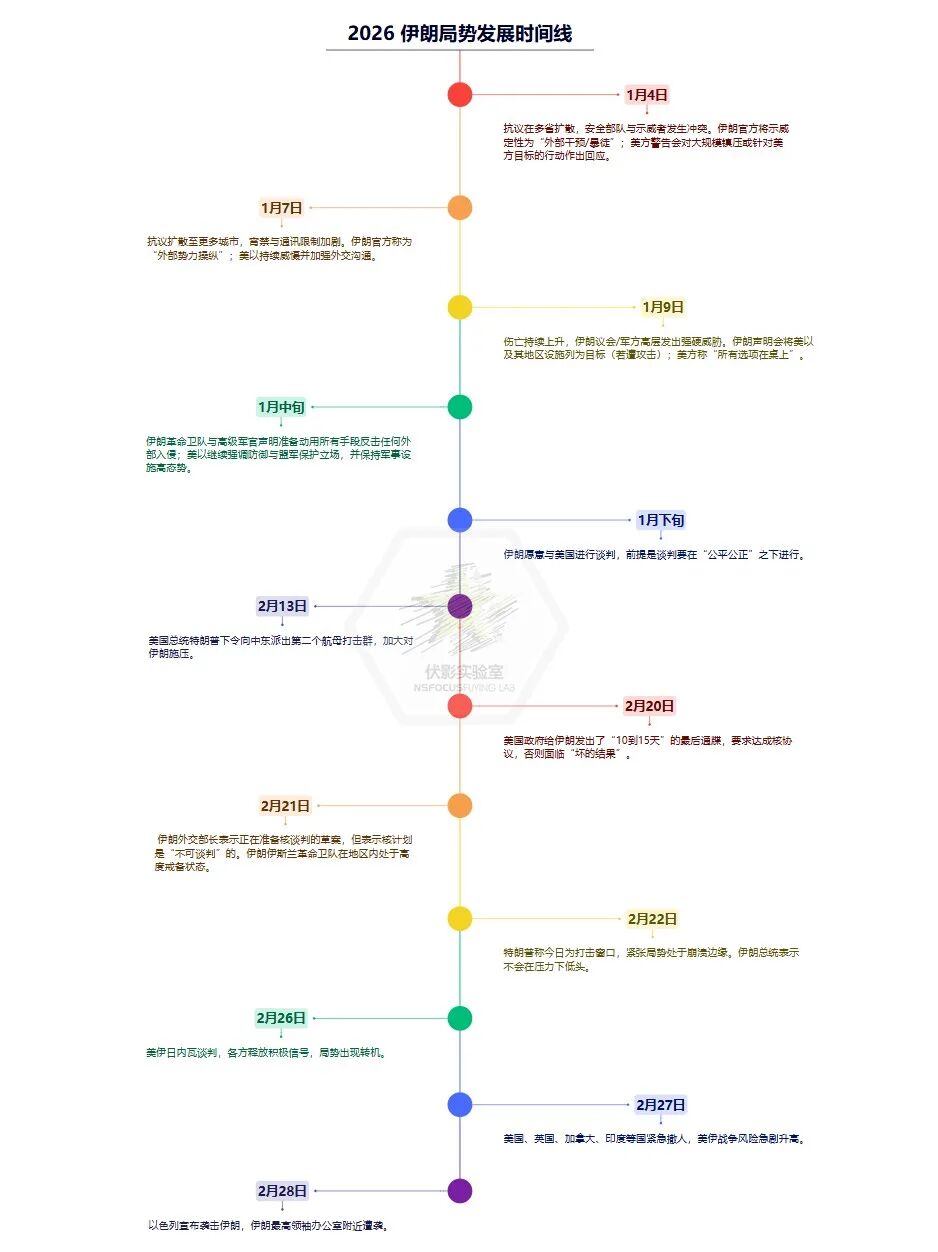

1月4日起,伊朗多省爆发抗议并出现冲突,政府称系“外部势力干预或暴徒行为”,美国发出警告。抗议演变为暴力镇压,造成人员伤亡,社会紧张加剧,DDoS攻击同步上升。2月20日起,美伊双方持续对峙,外交与军事层面紧张程度接近临界点,DDoS攻击再次抬头。2月26日谈判带来阶段性缓和,但撤侨与增兵行动使局势紧张。2月28日14时,以色列宣布袭击伊朗,美伊升级至冲突,DDoS攻击随之增加,伊朗采取断网应对1。

图 1.1 伊朗断网

综合来看,美伊局势与DDoS攻击活动之间存在显著相关性,现实局势升级往往直接推动网络空间攻击的增加。反之,网络空间攻击态势的波动,在一定程度上可作为研判地区安全形势变化的参考信号。整体来看,相关DDoS攻击活动呈现出较为明显的事件驱动特征,体现出现实世界与网络空间之间的高度关联关系。

图 1.2 伊朗局势发展时间线

二、攻击总览

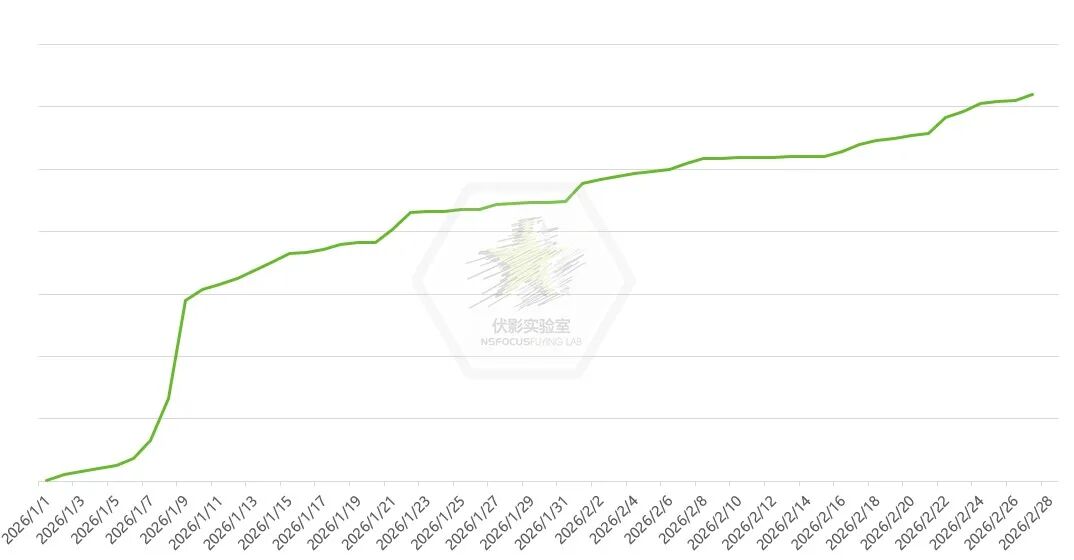

根据绿盟科技伏影实验室全球威胁狩猎系统的监测数据显示,自2026年1月4日伊朗多省爆发冲突以来,其国内安全形势持续动荡,针对伊朗的DDoS攻击活动亦随之高频发生,整体呈现出与现实局势高度同步的变化趋势。

从下图数据变化情况来看,现实事件与DDoS攻击之间存在显著相关性。

1月初,随着伊朗局势逐步升级,DDoS攻击规模整体呈上升态势。在伊朗将美以地区相关设施列为重点目标期间,DDoS攻击活动达到峰值。

1月中下旬,现实局势与伊朗网络限制共同影响攻击趋势。进入1月中旬,伊朗方面公开表示将采取一切手段反击外部干预,相关表态进一步加剧紧张氛围,DDoS攻击活动有所回落,但整体仍维持在高位态势。至1月下旬,伊朗释放愿意通过谈判解决问题的信号后,攻击强度明显回落,呈现出同步降温趋势。

此外,2月1日至20日期间,伊朗局势相对稳定,从监测数据看,DDoS攻击活动基本处于低位状态,未出现明显规模性攻击。然而,自2月21日伊朗再次释放强硬立场、强调核计划不可谈判后,DDoS攻击活动再度出现抬升迹象。

2月26日,美伊双方启动谈判,局势一度趋于缓和,DDoS攻击活动亦随之回落。但2月27日,美军“福特”号航母抵达以色列,区域军事部署进一步加强;2月28日,以色列宣布对伊朗实施打击行动,地区安全风险再度上升。与现实局势变化相对应,网络空间中的DDoS攻击活动再次抬头。

图 2.1 针对伊朗DDoS攻击趋势

三、被攻击目标

2026年1月4日至今,监测显示,共有259个伊朗国内IP遭受DDoS攻击,其中涉及23个与国家相关的重要目标,涵盖新闻网站、教育网站、政府网站等,同时还有12家其他机构受到影响。具体受攻击对象分类如下:

国家机构:15个(如伊朗增值税官方网站DNS服务 ns2.vat.ir、伊朗互联网基础设施中的一个权威域名服务器 ns1.valinet.ir等)。

国家媒体:4个(如伊朗最高领袖的官方媒体门户网站 khamenei.ir、伊朗知名新闻网站 www.tabnak.ir 等)。

国家网络基础设施:4个(如伊朗国家域名注册机构 IRNIC、权威域名服务器 ns1.valinet.ir 等)。

民间机构与组织:12个(如移动广告平台等)。

从伊朗被攻击目标的增长趋势来看,1月9日增幅最为显著,当天首都及多地爆发大规模示威,被认为是近年来反对神权统治力量最强的一次集体行动,当局对示威者进行了大规模镇压。此后增长趋势趋缓,主要受到双方局势变化及伊朗断网措施的影响。

图 3.1 伊朗被攻击目标增长趋势

3.1 针对最高领袖官网攻击

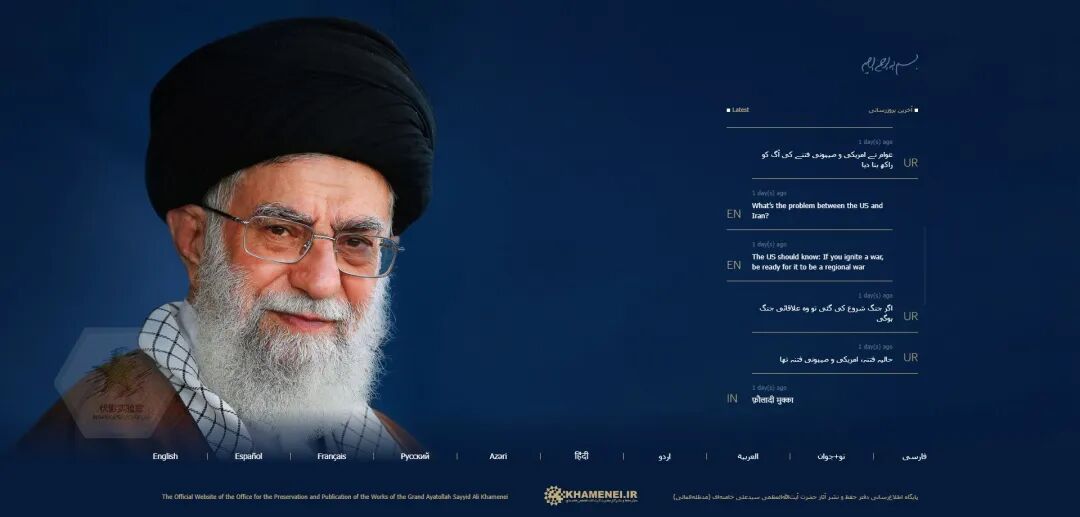

北京时间2026年1月29日至2月10日期间,监测显示,伊朗最高领袖官方网站(khamenei.ir)遭受多轮网络攻击。攻击由Mirai及其变种僵尸网络发起,其间下发了攻击指令100余次,主要采用UDP Flood方式,针对该网站80与443等端口实施暴力流量冲击。单条指令攻击持续时间约为1分钟,累计攻击时长超过100分钟。部分攻击事件如下:

北京时间2026年1月29 日16:50:11,采用UDP FLOOD,针对443端口。

北京时间2026年1月31日15:30:03,采用UDP FLOOD,针对443端口。

北京时间2026年2月1日05:20:35,采用UDP FLOOD,针对443端口。

北京时间2026年2月2日17:11:20,采用UDP FLOOD,针对1000端口。

北京时间2026年2月6日09:52:16,采用UDP FLOOD,针对80端口。

北京时间2026年2月10日 18:17:03,采用UDP FLOOD,针对80端口。

图 3.2 伊朗最高领袖官网

伊朗最高领袖官网,是伊朗最高领袖 阿亚图拉·赛义德·阿里·哈梅内伊 (Ayatollah Seyyed Ali Khamenei) 的官方媒体门户网站。该网站由“维护与发布哈梅内伊作品办公室”运营,是获取有关伊朗最高权力机构权威信息的首要渠道。

针对该网站DDoS攻击,本质是针对国家核心权威信息渠道的网络干扰行为。此举意在阶段性阻断权威信息发布与公众获取官方信息的正常通道,制造信息真空,为虚假舆论传播创造空间,同时从象征层面对伊朗国家权威与网络防御能力形成冲击,进而干扰其内外信息传播秩序与舆论引导能力,属于具有明显政治意图的网络施压行为。

3.2 针对伊朗Tabnak新闻网站攻击

北京时间2026年2月4日,监测发现伊朗Tabnak新闻网站(www.tabnak.ir)遭受DDoS攻击,攻击由Mirai僵尸网络最新出现的一类变种发起。具体攻击事件如下:

北京时间2026年2月4日 21:55:00,采用UDP Flood,针对80端口。

图 3.3 伊朗Tabnak新闻网站

Tabnak是伊朗具有重要影响力的综合性信息与分析类新闻网站,成立于2009年,主要面向波斯语受众,提供政治、经济、社会与文化等领域的深度报道。该网站长期聚焦伊朗国内外重大议题,兼顾国际事务报道,并关注包括金砖国家等多边合作机制相关内容,在波斯语媒体领域具有较高访问量和传播影响力。

此次针对Tabnak网站发动的DDoS攻击,不仅可能导致该网站在服务层面出现响应缓慢甚至暂时无法访问的状况,更直接冲击了公众获取信息的效率与连续性。作为在伊朗具有重要影响力的综合性新闻平台,Tabnak的访问受阻在一定程度上扰乱了正常的信息传播秩序,削弱了关键资讯向目标受众传递的及时性与稳定性。在当前复杂多变的地区与国际形势下,此类攻击通过对公共舆论空间施加干扰,对社会信息生态的稳定运行构成了潜在威胁,也为舆论环境的平稳带来了不确定性。

3.3 针对伊朗瓦尔扎内市官网攻击

北京时间2026年2月10日,监测到伊朗瓦尔扎内市官网(varzaneh.ir)遭受DDoS攻击,具体攻击事件如下:

北京时间2026年2月10日 13:37:05,针对443端口,使用NTP反射。

图 3.4 伊朗瓦尔扎内市官网

伊朗瓦尔扎内市是一座拥有约5000年历史的沙漠古镇,位于伊斯法罕省,以独特的传统文化与自然景观闻名。其官方网站发布城市地图、市政项目进展、政府公告及本地新闻等内容,是公众获取权威政务信息、了解城市动态的重要渠道。

该网站遭受DDoS攻击后,会直接影响公众正常获取信息的能力,导致政府公告、公共服务信息及城市管理动态无法及时传达,影响政府声誉。

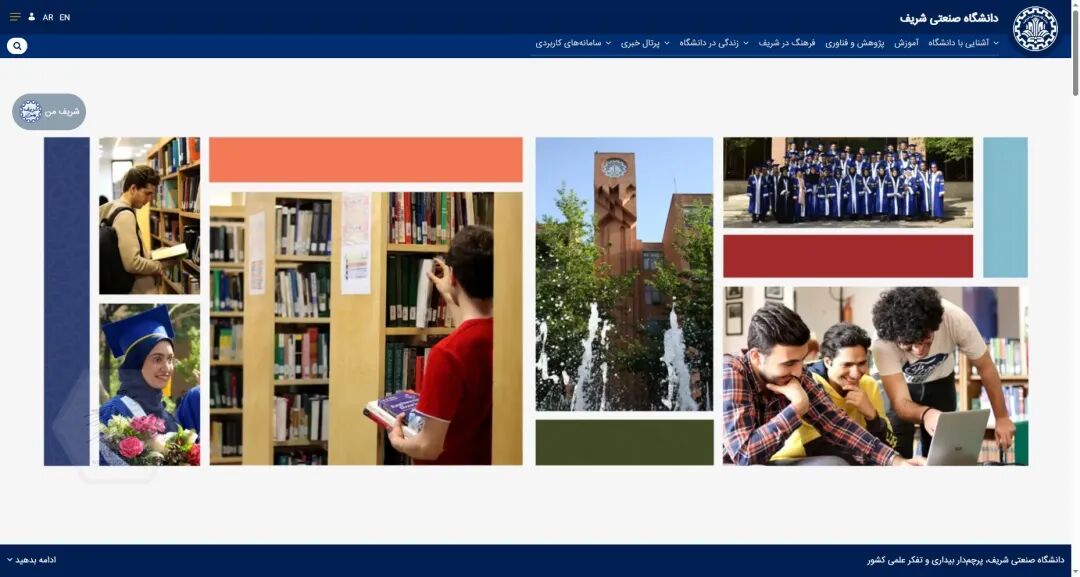

3.4 针对谢里夫理工大学攻击

北京时间2026年2月15日,监测到伊朗谢里夫理工大学官网(sharif.ac.ir)遭受DDoS攻击,具体攻击事件如下:

北京时间2026年2月15日 16:22:04,针对443端口,使用NTP反射。

图 3.5 伊朗谢里夫理工大学官网

谢里夫理工大学是伊朗公立研究型大学,是在伊朗名列前茅的工程和物理科学学院,被称为“伊朗的麻省理工学院”。学校创建于1966年,下设工程、计算机、物理、化学、数学及管理等多个学院,在电气工程、机械工程、计算机科学等方向实力尤为突出。该校以严格的录取标准闻名,汇聚全国优秀学生,科研成果在中东地区具有较强影响力,长期为伊朗培养大量高水平工程技术与科研人才,在国家科技发展体系中占据重要地位。

该网站遭受DDoS攻击,将影响师生开展教学科研活动及对外信息发布,公众亦难以及时获取招生、科研成果及校务动态等信息,进而对学校形象与声誉造成负面影响。

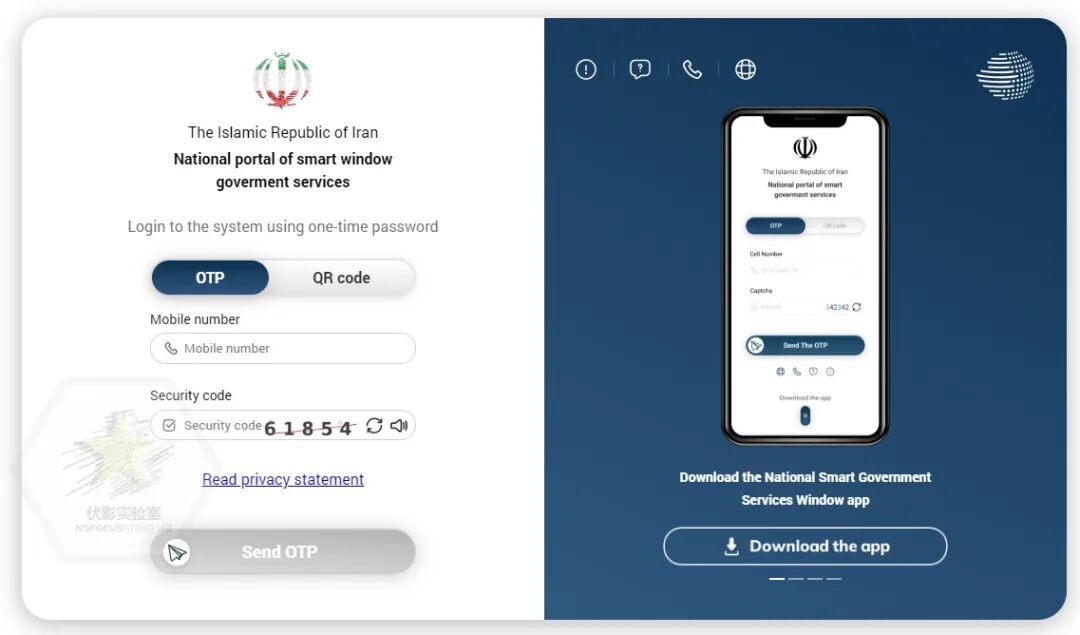

3.5 针对伊朗国家智慧政务服务窗口网站攻击

北京时间2026年2月20日,监测到伊朗国家智慧政务服务窗口网站(my.gov.ir)遭受DDoS攻击,具体攻击事件如下:

北京时间2026年2月20日 06:42:15,针对443端口,使用CLDAP反射。

图 3.6 伊朗国家智慧政务服务窗口网站

伊朗国家智慧政务服务网站(全国一体化电子政务服务平台)是由伊朗政府建立的统一在线政务服务门户,旨在为公民和企业提供便捷的数字化政府服务。通过该平台,用户可以使用一个账户登录访问各类在线服务,例如税务申报、社会保障、医疗、教育、行政审批等,无需分散访问各部门独立网站。该网站整合了政府机关的在线服务资源,提高了政务服务的透明度和效率,减少了传统办事流程的时间和成本。

该网站遭受DDoS攻击不仅妨碍公民和企业获取必要的政务服务,还可能削弱公众对平台的信任。

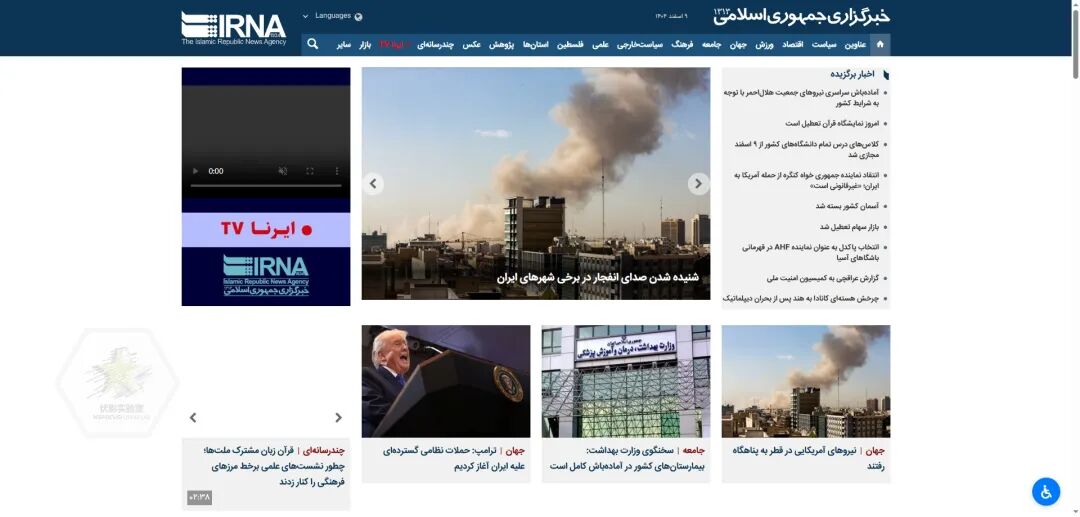

3.6 针对伊朗伊斯兰共和国通讯社网站攻击

北京时间2026年2月7日至今,监测到多次针对伊朗伊斯兰共和国通讯社网站(www.irna.ir)的DDoS攻击,具体攻击事件如下:

北京时间2026年2月7日 00:39:31,针对443端口,使用NTP反射。

北京时间2026年2月15日 06:43:26,针对80端口,使用SLP反射。

北京时间2026年2月22日 01:16:45,针对6083、37303等随机大端口,使用NTP反射。

北京时间2026年2月24日 04:45:23,针对80端口,使用SLP反射。

图 3.7 伊朗伊斯兰共和国通讯社网站

伊朗伊斯兰共和国通讯社,是伊朗的官方通讯社之一,前身为1934年成立的波斯通讯社,1979年伊朗伊斯兰革命后改为现名。总部设在德黑兰,隶属文化和伊斯兰指导部,是伊朗政府发布权威国内外政策、经济及社会新闻的主要平台。

该网站遭受DDoS攻击后,可能导致信息发布延迟与访问受阻,影响公众获取官方新闻和政策解读的效率。

四、事件启示

美伊紧张对峙背景下出现的网络异常、通信中断与流量激增现象可以看到,DDoS攻击早已超越技术层面的“网络骚扰”,演化为地缘冲突中的数字前哨与战略信号。它往往先于传统军事行动出现,用于试探、施压与塑造冲突环境。

DDoS已成为一种低成本、高确定性的政治—军事工具。在各类网络攻击手段中,它技术门槛最低、组织方式最灵活,却能够在短时间内制造显著效果——网络中断、关键服务瘫痪、社会焦虑蔓延。正因如此,在冲突升级前夕,DDoS常被优先采用,用以快速放大对抗态势,而无需立即付出高昂的军事与政治代价。

网络空间正在成为通向物理空间的重要杠杆。通过对网络与信息系统的持续冲击,引发断电、断网和通信失效,本质上是以数字手段干扰现实社会的正常运行。这种影响并非源于攻击手段的“技术复杂度”,而在于被攻击方网络体系在韧性、冗余与持续对抗能力上的不足,使其难以承受长期高压。

“断网”本身,正是DDoS有效性的直接证明。当一国在危机时刻选择主动或被动地限制网络连接,说明网络攻击已具备战略层面的影响力。DDoS并不需要摧毁系统本身,只需制造持续的不稳定,就足以迫使对手采取极端防御措施,而这些措施往往反过来削弱社会运行效率与信息透明度。

从时间维度看,DDoS最为活跃的阶段,往往出现在“真正开战之前”。多方监测数据表明,在物理冲突爆发前,网络空间最为喧嚣;它的核心价值在于战前塑势、扰乱判断、制造不确定性,而非替代实体作战本身。

总体而言,在当代冲突中,DDoS攻击已不再是战争的“前奏曲”,而是战争形态本身的一部分;不再只是技术动作,而是一种具有明确指向的战略语言。谁能够读懂流量洪峰背后的政治意图,谁就可能更早一步判断冲突的走向。

当网络开始沉默,往往并非和平降临,而是更剧烈的对抗,正在逼近。

附录 参考文献

[1] https://radar.cloudflare.com/traffic/ir?dateRange=1d

声明:本文来自绿盟科技威胁情报,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。